Quelles sont les nouveautés ?

Présentation de Sophos Data Lake

Sophos Data Lake stocke les informations critiques de vos systèmes endpoint et de vos serveurs compatibles avec EDR, signifiant ainsi que vous avez accès à ces données même si ces appareils sont actuellement hors ligne.

En plus de pouvoir obtenir les données clés des appareils même lorsqu’ils ne sont pas en ligne (par exemple, un appareil a pu être mis hors ligne pendant une attaque ou suite à la perte de celui-ci), Sophos Data Lake permet également la corrélation d’événements à une échelle beaucoup plus large. Par exemple, être capable d’identifier rapidement qu’un compte suspect est connecté au niveau de plusieurs appareils.

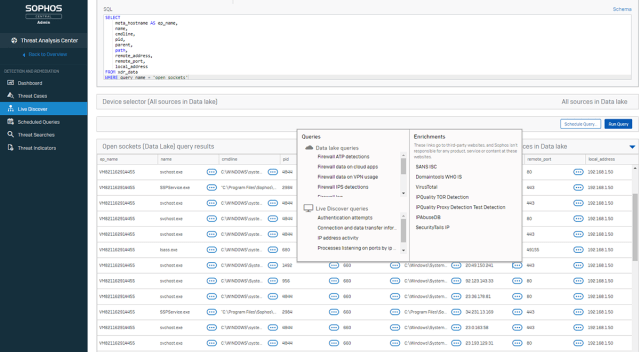

Ensuite, lorsque vous avez identifié une zone d’intérêt, vous pouvez interroger l’appareil avec Live Discover et obtenir des données live incroyablement riches et accéder à distance à l’appareil via Live Response afin de prendre les mesures appropriées. Il s’agit là du meilleur des deux mondes.

Vous bénéficiez, de manière standard, de 7 jours de rétention dans le lac de données (30 jours avec Sophos XDR), qui s’ajoutent aux 90 jours de données existantes stockées directement sur les appareils.

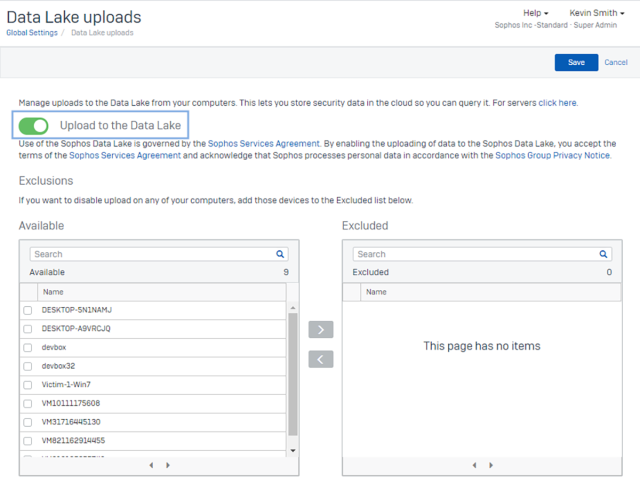

Veuillez noter que vous devez activer Sophos Data Lake. Depuis votre console Sophos Central, sélectionnez “Global Settings“, puis sous Endpoint ou Server Protection (ou les deux), sélectionnez le paramètre “Data Lake uploads” et activez le bouton “Upload to the Data Lake“. Au niveau de la même fenêtre, vous pouvez également sélectionner les appareils qui envoient des données à Sophos Data Lake.

Sophos Data Lake est désormais disponible pour les appareils Windows et Linux. Le support Mac viendra plus tard cette année.

Les requêtes planifiées

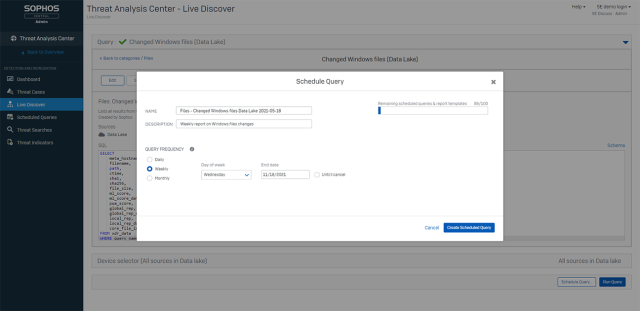

Cette version introduit des requêtes planifiées (l’une des fonctionnalités les plus demandées) afin que vous puissiez disposer d’informations critiques prêtes à être utilisées. Les requêtes peuvent être planifiées pour s’exécuter pendant la nuit afin que les données clés soient prêtes à être évaluées le lendemain.

Pour configurer une requête planifiée, vous devez d’abord choisir une requête en accédant au “Threat Analysis Center“, puis à “Live Discover“. Lorsque vous avez sélectionné la requête que vous souhaitez exécuter, vous verrez une nouvelle option apparaître pour planifier la requête au lieu de l’exécuter immédiatement.

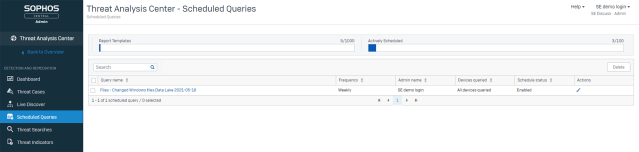

Lorsque la requête a été planifiée avec succès, elle apparaîtra dans votre liste “Scheduled Queries” (requêtes planifiées).

Les requêtes planifiées sont désormais disponibles pour les requêtes Sophos Data Lake. Les appareils Windows et Linux peuvent désormais les utiliser avec une prise en charge Mac qui viendra plus tard cette année. Les requêtes planifiées pour les requêtes sur disque seront également disponibles très prochainement.

Facilité d’utilisation améliorée

Travaillez encore plus rapidement grâce aux améliorations apportées aux flux de travail et à la fonction pivot. Vous accéderez plus rapidement aux informations clés et serez en mesure de prendre des mesures adéquates et de réagir encore plus rapidement.

Sophos XDR

Nous lançons également Sophos XDR (Extended Detection and Response). Sophos XDR va au-delà des systèmes endpoint et des serveurs, en intégrant des données riches en provenance de Sophos Firewall et Sophos Email avec d’autres produits compatibles XDR à venir.

Voici quelques cas d’usage de Sophos XDR :

| Opérations IT | Traque des menaces |

| Identifier les appareils non gérés, invités et de type IoT. | Étendre les investigations à 30 jours, sans remettre un appareil en ligne. |

| Pourquoi la connexion de votre réseau de bureau est-elle lente ? Quelle application en est la cause ? | Utiliser les détections ATP et IPS du pare-feu pour investiguer les hôtes suspects. |

| Revenir 30 jours en arrière concernant une activité inhabituelle au niveau d’un appareil manquant ou détruit. | Comparer les informations d’en-tête d’email, les SHA ainsi que d’autres IoC pour identifier le trafic malveillant vers un domaine. |

Pour en savoir plus sur Sophos XDR, veuillez consulter notre article dédié.

Billet inspiré de What’s New in Sophos EDR 4.0, sur le Blog Sophos.

Qu’en pensez-vous ? Laissez un commentaire.