¡Alerta de spoiler! Sophos ha vuelto a obtener unos resultados excepcionales en las últimas evaluaciones MITRE ATT&CK 2024 para empresas. En esta ronda, Sophos XDR ha conseguido:

-

Las calificaciones más altas posibles («Técnica») para el100% de las actividades de los adversarios en los escenarios de ataque de ransomware de Windows y Linux.

-

Las calificaciones más altas posibles («Técnica») para 78 de las 80 actividades totales de los adversarios en los tres escenarios completos

-

Calificaciones de «cobertura analítica» para 79 de las 80 actividades totales de los adversarios

Se han publicado los esperados resultados de la sexta ronda de evaluaciones MITRE ATT&CK® para empresas, que evalúan la capacidad de diecinueve soluciones de detección y respuesta en endpoints (EDR/XDR) para identificar con precisión e informar de las actividades maliciosas de grupos de amenazas sofisticadas.

Mira este breve vídeo para obtener una visión general de la evaluación:

¿Qué son las evaluaciones MITRE ATT&CK®?

Las Evaluaciones MITRE ATT&CK® se encuentran entre las pruebas de seguridad independientes más respetadas del mundo. Emulan las tácticas, técnicas y procedimientos (TTP) utilizados por grupos de adversarios del mundo real y evalúan la capacidad de cada proveedor participante para detectar, analizar y describir amenazas, con resultados alineados con el lenguaje y la estructura del Marco MITRE ATT&CK®.

No hay una forma única de interpretar los resultados de las Evaluaciones ATT&CK, y no pretenden ser análisis competitivos. Los resultados muestran lo que se observó en la evaluación y no dan lugar a un «ganador» o «líder», ¡a pesar de lo que a algunos proveedores les gustaría que creyeses!

Hay matices en la forma en que funciona la herramienta de cada proveedor y en cómo presenta la información al analista que la utiliza. Tus necesidades y preferencias individuales desempeñan un papel vital a la hora de determinar qué solución es la mejor para ti y tu equipo. Más información sobre Sophos Extended Detection and Response (XDR).

Resumen de la evaluación

Esta ha sido la sexta ronda de Evaluaciones ATT&CK para Empresas (la evaluación centrada en productos de MITRE) diseñada para ayudar a las organizaciones a comprender mejor cómo las ofertas de detección y respuesta para endpoints (EDR) como Sophos XDR pueden ayudarles a defenderse contra ataques sofisticados de varias fases.

Esta ronda se centró en comportamientos inspirados por tres grupos de amenazas conocidos:

-

República Popular Democrática de Corea (RPDC)

La evaluación emuló los comportamientos de los adversarios de la RPDC dirigidos contra macOS mediante operaciones multietapa, incluyendo la elevación de privilegios y el robo de credenciales.

-

Ransomware CL0P y LockBit

La evaluación emuló los comportamientos prevalentes en las campañas que utilizan los ransomware CL0P y LockBit dirigidos a plataformas Windows y Linux, incluido el abuso de herramientas legítimas y la desactivación de servicios críticos.

Participantes en la evaluación

Diecinueve proveedores de soluciones EDR/XDR participaron en esta ronda de evaluación (por orden alfabético):

Cómo interpretar los resultados

Cada actividad del adversario (denominada «subpaso») emulada durante la evaluación recibió una de las siguientes calificaciones, que indican la capacidad de la solución para detectar, analizar y describir la actividad del adversario, con un resultado alineado con el lenguaje y la estructura del Marco MITRE ATT&CK®.

-

No aplicable – un «fallo»: no se detectó la actividad del adversario o no se completó la evaluación del subpaso.

-

Ninguna: la ejecución del subpaso fue satisfactoria; sin embargo, las pruebas aportadas no cumplían los Criterios de Detección documentados, o no se aportaron pruebas de la actividad del Equipo Rojo.

-

General: la solución identificó de forma autónoma que se produjo el/los evento(s) malicioso(s)/sospechoso(s) e informó del Qué, Dónde, Cuándo y Quién.

-

Táctica: Además de cumplir los criterios para una calificación «General», la solución también proporcionó información sobre la posible intención del atacante; el Por qué, alineado con la Táctica ATT&CK de MITRE.

-

Técnica – la calificación más alta posible: Además de cumplir los criterios para una clasificación «Táctica», la solución también proporcionó detalles sobre el método del atacante para lograr un objetivo; Cómo se realizó la acción.

Las detecciones clasificadas como General, Táctica o Técnica se agrupan bajo la definición de Cobertura Analítica, que mide la capacidad de la solución para convertir la telemetría en detecciones de amenazas procesables.

¿Cómo se comportó Sophos en esta evaluación?

A lo largo de la evaluación, MITRE ejecutó tres escenarios de ataque discretos (RPDC, CL0P y LockBit), que comprendían un total de 16 pasos y 80 subpasos.

Sophos XDR ofreció unos resultados impresionantes, consiguiendo:

-

Las calificaciones más altas posibles («Técnica») para el 100% de las actividades de los adversarios en los escenarios de ataque de ransomware de Windows y Linux

-

Las calificaciones más altas posibles («Técnica») para 78 de las 80 actividades totales de los adversarios en los tres escenarios completos

-

Calificaciones de «cobertura analítica» para 79 de las 80 actividades totales de los adversarios

Escenario de ataque 1: RPDC (solo macOS)

Corea del Norte se ha convertido en una formidable ciberamenaza y, al ampliar su objetivo a macOS, ha adquirido la capacidad de atacar e infiltrarse en otros sistemas de gran valor. En este escenario de ataque, el equipo de MITRE utilizó una puerta trasera procedente de un ataque a la cadena de suministro, seguida de persistencia, descubrimiento y acceso a credenciales, lo que dio lugar a la recopilación y exfiltración de información del sistema y archivos de llaveros de macOS.

Este escenario comprendía 4 pasos con 21 subpasos solo en macOS.

-

Sophos XDR detectó y proporcionó una rica cobertura «analítica» para 20 de los 21 subpasos (95%) de este escenario.

-

A 19 subpasos se les asignó la categorización de nivel «técnica», la máxima calificación posible.

Escenario de ataque 2: ransomware CL0P (Windows)

Activo desde al menos 2019, CL0P es una familia de ransomware afiliada al actor de amenazas cibercriminales TA505 (también conocido como Snakefly) y se cree que está operado por grupos de habla rusa. El equipo de MITRE utilizó técnicas de evasión, persistencia y una carga útil en memoria para realizar el descubrimiento y la exfiltración antes de ejecutar el ransomware.

Este escenario comprendía 4 pasos con 19 subpasos solo en Windows.

-

Sophos XDR detectó y proporcionó cobertura completa a nivel de «técnica» (la calificación más alta posible) para el 100% de los subpasos de este escenario.

Escenario de ataque 3: ransomware LockBit (Windows y Linux)

LockBit, que opera como ransomware como servicio (RaaS), es una conocida variante de ransomware que se ha hecho famosa por sus sofisticadas herramientas, métodos de extorsión y ataques de gran gravedad. El equipo de MITRE obtuvo acceso utilizando credenciales comprometidas, desplegando finalmente una herramienta de exfiltración y un ransomware para detener máquinas virtuales y exfiltrar y cifrar archivos.

Este escenario comprendía 8 pasos con 40 subpasos en Windows y Linux.

-

Sophos XDR detectó y proporcionó una cobertura completa de nivel «técnica» (la calificación más alta posible) para el 100% de los subpasos de este escenario.

Más información en sophos.com/mitre y descubre los resultados completos en el sitio web de MITRE.

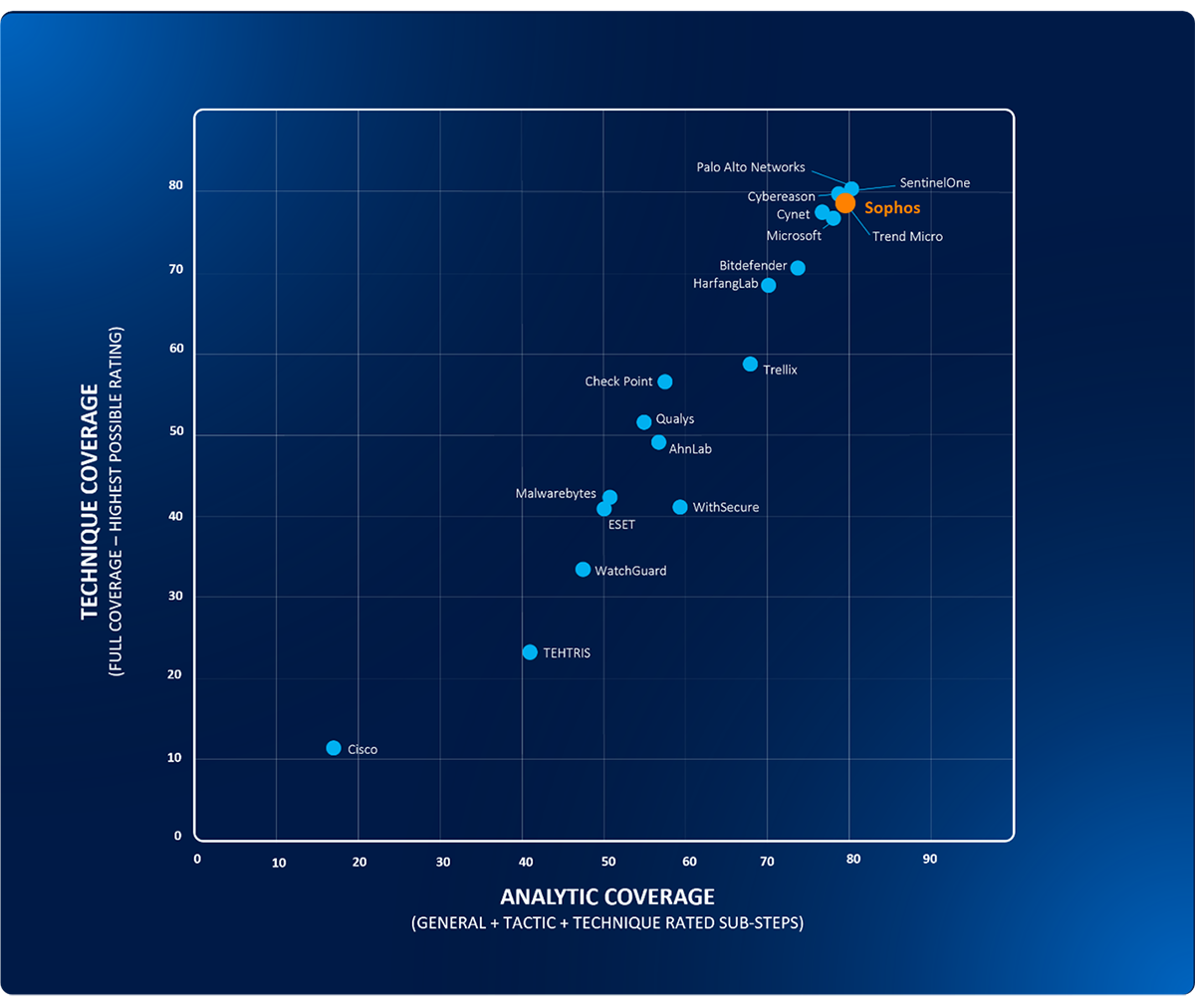

¿Cómo se comparan los resultados de Sophos con los de otros participantes?

Como recordatorio, no hay una forma única de interpretar los resultados de las Evaluaciones ATT&CK, y verás diferentes tablas, gráficos y otras visualizaciones creadas por los proveedores participantes que enmarcan los resultados de diferentes maneras.

La calidad de la detección es fundamental para proporcionar detalles sobre el comportamiento del adversario, de modo que los analistas puedan investigar y responder con rapidez y eficacia. Por lo tanto, una de las formas más valiosas de ver los resultados de las Evaluaciones ATT&CK® es comparando el número de subpasos que generaron una detección que proporcionó abundantes detalles sobre los comportamientos del adversario (cobertura analítica) y el número de subpasos que lograron una cobertura completa a nivel de «técnica».

Cómo utilizar los resultados de las Evaluaciones ATT&CK de MITRE

Cuando consideres una solución EDR o de detección y respuesta ampliadas (XDR), revisa los resultados de las Evaluaciones ATT&CK junto con otros puntos de prueba de terceros de buena reputación, como reseñas verificadas de clientes y evaluaciones de analistas. Los reconocimientos recientes de terceros a Sophos XDR incluyen:

Cuando revises los datos disponibles en el portal MITRE para cada proveedor participante, considera las siguientes preguntas en lo que te concierne a ti, a tu equipo y a tu organización:

-

¿Te ayuda la herramienta evaluada a identificar las amenazas?

-

¿Te presenta la información de la forma que quieres?

-

¿Quién utilizará la herramienta? ¿Analistas de nivel 3? ¿Especialistas informáticos o administradores de sistemas?

-

¿Cómo te permite la herramienta realizar búsquedas de amenazas?

-

¿Se correlacionan eventos dispares? ¿Se hace automáticamente, o tienes que hacerlo tú mismo?

-

¿Puede la herramienta EDR/XDR integrarse con otras tecnologías de tu entorno (por ejemplo, firewall, correo electrónico, cloud, identidad, red, etc.), incluidas las soluciones de otros proveedores?

-

¿Piensas utilizar la herramienta tú solo, o contarás con el apoyo de un socio de Detección y Respuesta Gestionadas (MDR)?

Por qué participamos en las Evaluaciones ATT&CK del MITRE

Las Evaluaciones ATT&CK de MITRE se encuentran entre las pruebas de seguridad independientes más respetadas del mundo debido a la emulación de escenarios de ataque del mundo real y a la transparencia de los resultados. Sophos se compromete a participar en estas evaluaciones junto a algunos de los mejores proveedores de seguridad del sector. Como comunidad, estamos unidos contra un enemigo común. Estas evaluaciones nos ayudan a mejorar, individual y colectivamente, en beneficio de las organizaciones que defendemos.

Empieza con Sophos XDR

Nuestros resultados en esta última evaluación validan aún más la posición de Sophos como proveedor líder del sector de detección y respuesta para endpoints (EDR ) y detección y respuesta ampliadas (XDR ) para más de 43.000 organizaciones de todo el mundo.

Visita nuestro sitio web o habla con un experto para ver cómo Sophos puede agilizar tu detección y respuesta e impulsar resultados superiores para tu organización hoy mismo.