Siamo lieti di presentare oggi “Active Adversary Playbook 2022”, il report che riassume i comportamenti cybercriminali osservati sul campo dal team Rapid Response di Sophos nel corso del 2021.

I dati emersi dalla ricerca indicano un aumento del 36% nel tempo di permanenza dei cybercriminali all’interno dei sistemi colpiti nel 2021 con un valore mediano di 15 giorni rispetto agli 11 del 2020.

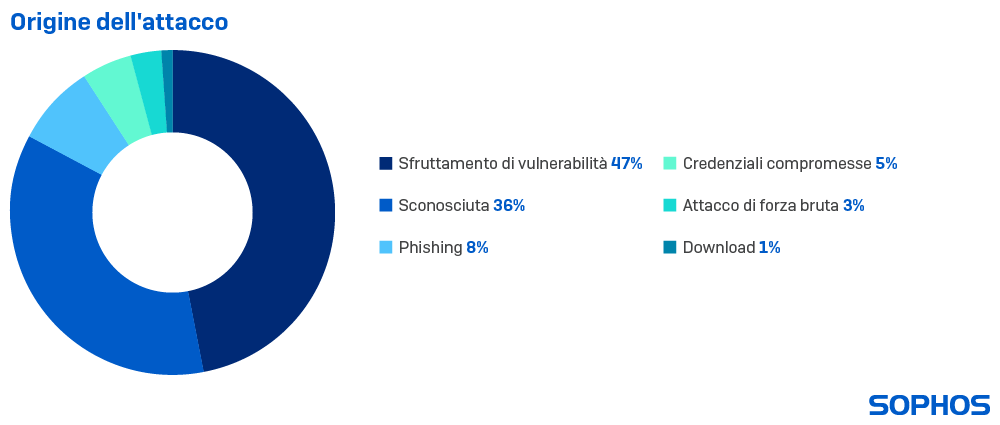

Il report sottolinea inoltre l’impatto delle vulnerabilità ProxyShell all’interno di Microsoft Exchange, che Sophos ritiene siano sfruttate da alcuni IAB (Initial Access Broker) per violare le reti e rivenderne quindi l’accesso ad altri malintenzionati.

“Il mondo del cybercrimine è diventato incredibilmente variegato e specializzato. Gli Initial Access Broker (che forniscono al comparto della criminalità informatica l’accesso ai sistemi IT delle aziende) hanno sviluppato una vera e propria industria che viola un bersaglio, ne esplora l’ambiente IT o installa una backdoor, e quindi rivende l’accesso alle gang che si occupano di ransomware spiega John Shier, senior security advisor di Sophos. “In questo scenario sempre più dinamico e specializzato, può essere difficile per le aziende tenere il passo con l’evoluzione dei tool e degli approcci usati dai cybercriminali. È essenziale che chi si difende sappia cosa cercare in ogni stadio della sequenza di attacco, così da poter rilevare e neutralizzare i tentativi di violazione più rapidamente possibile”.

La ricerca di Sophos mostra anche come il tempo di permanenza degli intrusi sia maggiore negli ambienti IT delle aziende più piccole: circa 51 giorni nelle realtà fino a 250 dipendenti contro i 20 giorni in quelle da 3.000 a 5.000 dipendenti.

“I cybercriminali attribuiscono un valore superiore alle aziende più grandi, quindi sono maggiormente motivati a entrare, fare ciò che devono e quindi uscirne. Le aziende più piccole hanno un ‘valore’ percepito inferiore, quindi i malintenzionati possono permettersi di restare dentro la rete per periodi di tempo più lunghi. È anche possibile che in questi casi gli autori degli attacchi siano meno esperti e quindi occorra loro più tempo per capire cosa fare una volta dentro la rete. Le piccole aziende, inoltre, hanno generalmente meno visibilità sulle sequenze di attacco e di conseguenza fanno più fatica a rilevare e neutralizzare le violazioni prolungando così la presenza dei cybercriminali ”, commenta Shier. “Con le opportunità che scaturiscono dalle vulnerabilità ProxyLogon e ProxyShell non risolte e dalla diffusione degli Initial Access Broker, stiamo verificando sempre più spesso la presenza di più attaccanti all’interno di una stessa vittima. Se in una rete ci sono più malintenzionati, ciascuno di essi vorrà agire più rapidamente possibile per battere la concorrenza sul tempo”.

Tra i dati più rilevanti emersi si segnalano i seguenti:

- Il valore mediano del tempo di permanenza dei cybercriminali prima di essere scoperti è maggiore per le intrusioni “stealth” che non scatenano attacchi evidenti come il ransomware, e per le piccole aziende e i segmenti economici minori che possiedono meno risorse dedicate alla sicurezza IT. Il valore mediano del tempo di permanenza nelle aziende colpite da ransomware è stato di 11 giorni. In caso di violazioni che non sono state seguite da attacchi evidenti come il ransomware (23% di tutti gli incidenti analizzati), il valore mediano è stato di 34 giorni. Le realtà appartenenti al settore della scuola o che hanno meno di 500 dipendenti hanno registrato tempi di permanenza ancora più lunghi.

- Tempi di permanenza più lunghi e punti di accesso aperti lasciano le aziende esposte a molteplici attacchi. Sono emerse prove di casi in cui la stessa azienda era soggetta agli attacchi di più avversari come IAB, gang specializzate in ransomware, cryptominer e occasionalmente anche operatori legati a molteplici ransomware.

- Nonostante una diminuzione nell’uso di Remote Desktop Protocol (RDP) per l’accesso esterno, gli attaccanti ne hanno aumentato l’utilizzo a scopo di movimento laterale interno. Nel 2020 il RDP veniva utilizzato per attività esterne nel 32% dei casi analizzati, dato sceso al 13% nel 2021. Per quanto questo cambiamento sia benvenuto e suggerisca una miglior gestione delle superfici di attacco esterne da parte delle aziende, i cybercriminali continuano ad abusare di RDP per i loro movimenti laterali interni. Sophos ha scoperto che l’uso di RDP per i movimenti laterali interni è avvenuto nell’82% dei casi analizzati nel 2021 contro il 69% del 2020

- Combinazioni comuni di tool utilizzati per attaccare sono un segnale di allarme di attività indesiderate. Per esempio, le analisi degli incidenti di sicurezza hanno scoperto che nel 2021 sono stati osservati script PowerShell e script malevoli non-PowerShell insieme nel 64% dei casi; PowerShell e Cobalt Strike insieme nel 56% dei casi; e PowerShell e PsExec insieme nel 51% dei casi. Il rilevamento di tali correlazioni può servire come allarme precoce di attacco imminente o come conferma di un attacco in corso.

- Il 50% degli incidenti ransomware osservati ha comportato l’esfiltrazione di dati – e con i dati disponibili, l’intervallo medio tra sottrazione dei dati e attivazione di ransomware è stato di 4,28 giorni. Il 73% degli incidenti in cui Sophos è intervenuta nel 2021 ha riguardato casi di ransomware. Di questi, il 50% ha comportato anche l’esfiltrazione di dati. L’esfiltrazione è spesso l’ultima fase di un attacco prima che venga attivato il ransomware, e le analisi degli incidenti hanno calcolato un intervallo medio tra i due eventi di 4,28 giorni con un valore mediano di 1,84 giorni.

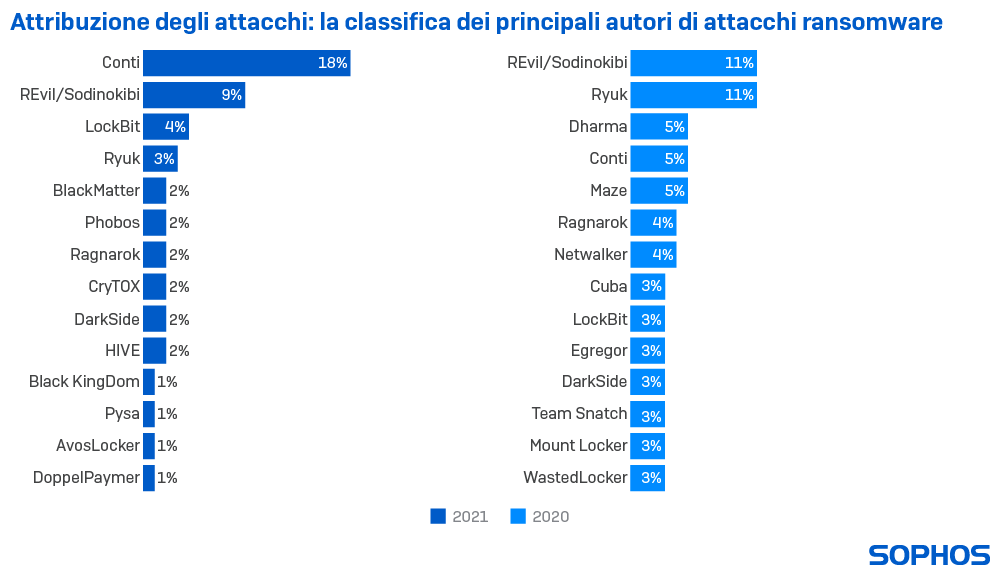

- Conti è stata la gang ransomware più prolifica tra quelle osservate nel 2021, responsabile del 18% degli incidenti complessivi. Il ransomware REvil ha riguardato 1 incidente su 10, mentre altre diffuse famiglie di ransomware sono state DarkSide, il RaaS colpevole dell’attacco a Colonial Pipeline negli USA, e Black KingDom, una delle “nuove” famiglie di ransomware comparsa nel marzo 2021 sulla scia della vulnerabilità ProxyLogon. Sono stati identificati 41 differenti operatori di ransomware nei 144 incidenti coperti dall’analisi; di essi, 28 sono nuovi gruppi emersi per la prima volta nel 2021. Diciotto gang responsabili di incidenti nel 2020 sono scomparse dall’elenco relativo al 2021

“I segnali che dovrebbero mettere in allarme i responsabili della sicurezza IT comprendono il rilevamento di un tool, di una combinazione di tool o di attività in un punto inaspettato della rete o in un momento inaspettato”spiega ancora Shier. “Vale la pena ricordare che possono esserci momenti di scarsa o nessuna attività, ma ciò non significa che un’azienda non sia stata violata. Probabilmente ci sono, per esempio, molte più violazioni ProxyLogon o ProxyShell di quante siano attualmente note, dove web shell e backdoor sono state installate per ottenere un accesso persistente e che restano attualmente inattive fino a quando l’accesso non verrà utilizzato o rivenduto ad altri. Occorre applicare le patch per risolvere bug critici, specialmente nel software più diffuso e, come priorità, rafforzare la sicurezza dei servizi di accesso remoto. Finché non verranno chiusi i punti di ingresso esposti e verrà sradicato tutto quello che gli attaccanti hanno fatto per stabilire e mantenere l’accesso, chiunque sarà in grado di entrare insieme a loro , e probabilmente lo farà”.

Lo studio Sophos Active Adversary Playbook 2022 si basa su 144 incidenti avvenuti nel 2021 in aziende di ogni dimensione e settore di attività situate nei seguenti Paesi: USA, Canada, Regno Unito, Germania, Italia, Spagna, Francia, Svizzera, Belgio, Paesi Bassi, Austria, Emirati Arabi Uniti, Arabia Saudita, Filippine, Bahamas, Angola e Giappone.

I settori maggiormente rappresentati sono industria (17%), retail (14%), sanità (13%), IT (9%), edilizia (8%) e scuola (6%).

L’obiettivo del report Sophos è quello di aiutare i responsabili della sicurezza informatica a comprendere cosa fanno i loro avversari nel corso degli attacchi e come individuare e proteggersi dalle attività malevole circolanti in rete. Per maggiori informazioni sui comportamenti, sui tool e sulle tecniche in uso da parte dei cybercriminali è possibile consultare Sophos Active Adversary Playbook 2022 su Sophos News.