XG Firewall v18 MR1 è ora disponibile a livello globale e offre nuovi livelli di visibilità, protezione e prestazioni al firewall. Al momento della notifica dell’ultimo aggiornamento del firmware nella console, vi incoraggiamo vivamente ad approfittare della semplice procedura di aggiornamento. Bastano pochi clic.

E se non l’avete già fatto, ora è il momento di aggiornare il vostro XG Firewall alla v18.

Date le numerose e fantastiche nuove funzionalità presenti in XG Firewall v18, metteremo in evidenza quelle più importanti, come la nuova architettura Xstream, la nuova protezione dalle minacce zero-day, Sophos Central Management and Reporting, e come ottenere il massimo da esse.

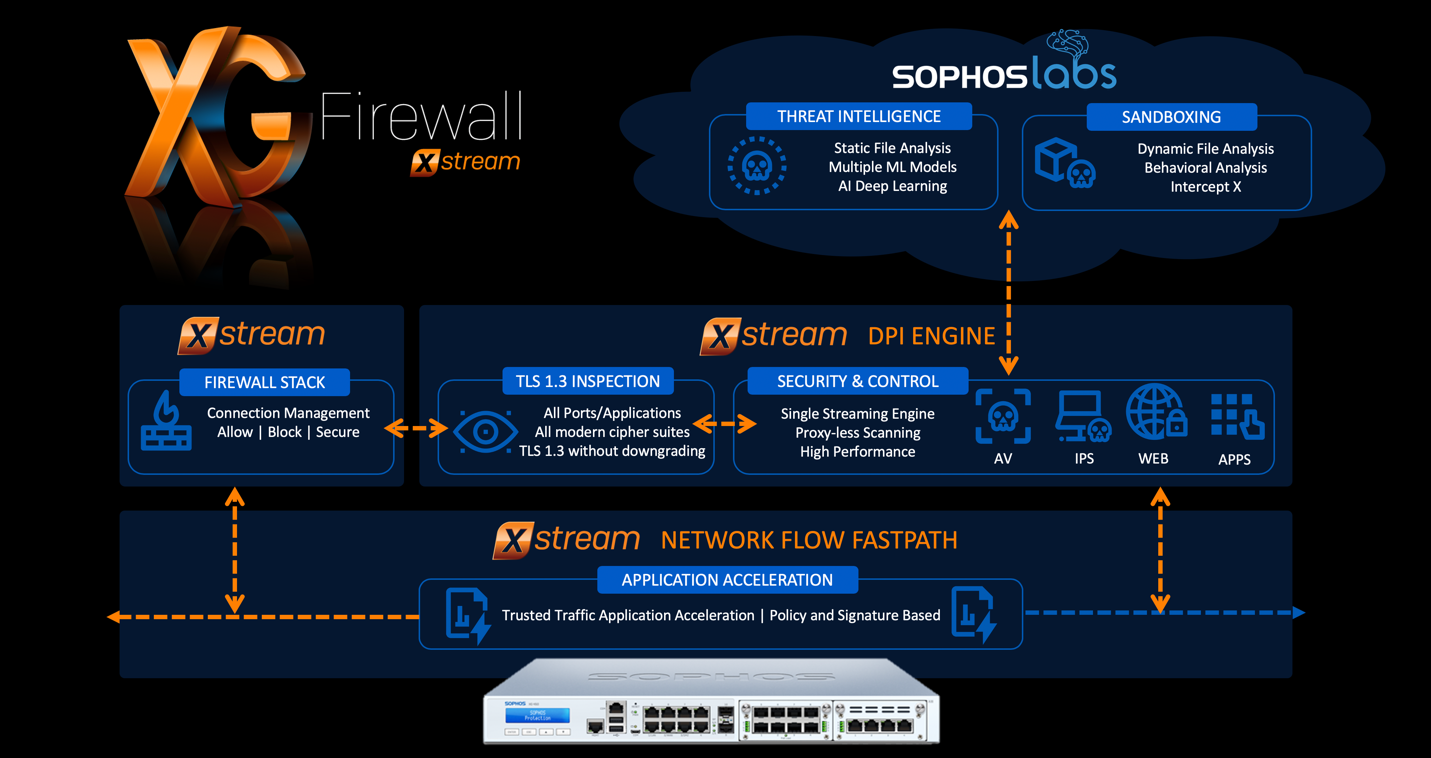

Xstream Architecture

Una delle funzionalità di punta della v18 è la nuova architettura Xstream, che include un motore DPI in streaming e l’ispezione TLS 1.3 per il traffico cifrato.

In che modo è diverso dal punto di vista architettonico rispetto alla soluzione proxy Web legacy? In parole povere, il nuovo motore DPI Xstream è specificamente progettato per ottenere prestazioni ottimali ed efficienza di gestione delle connessioni. Esso utilizza un singolo motore di streaming che controlla il traffico tra un host sulla rete e un server o un servizio esterno. Ciò fornisce tutta la protezione essenziale in un unico passaggio:

- File e web malware scanning

- Intrusion Prevention (IPS) o tentativi di sfruttare le vulnerabilità della rete

- Identificazione e controllo dell’applicazione

Effettuando la scansione di file in streaming mentre vengono scaricati dai server Web, può passare il contenuto all’utente finale trattenendo solo l’ultima porzione del file per completare la scansione prima di bloccare il download o consentire il passaggio degli ultimi pacchetti. Non ha bisogno di conservare l’intero file durante la scansione.

Ed è VELOCE! Quanto? Molti clienti e partner di XG Firewall hanno riferito che il nuovo motore DPI e l’ispezione TLS sono da due a tre volte più veloci di prima.

A differenza del motore Xstream DPI, la protezione legacy in XG Firewall utilizza motori diversi per diversi processi. Esiste un proxy Web per l’ispezione e il filtro dei contenuti Web, un motore IPS e una soluzione di controllo delle applicazioni.

Anziché eseguire la scansione in streaming durante il flusso del traffico, il proxy Web funge da inoltro tra il client e il server esterno. Ciò rappresenta un vantaggio quando è necessario apportare modifiche all’intestazione del pacchetto per supportare funzionalità come SafeSearch, restrizioni di YouTube o restrizioni del dominio Google poiché solo il proxy Web legacy può supportare queste funzionalità. In tutti gli altri casi, tuttavia, significa solo che gestisce più connessioni e fa più lavoro.

Sfruttare al massimo il nuovo motore DPI Xstream e l’ispezione TLS

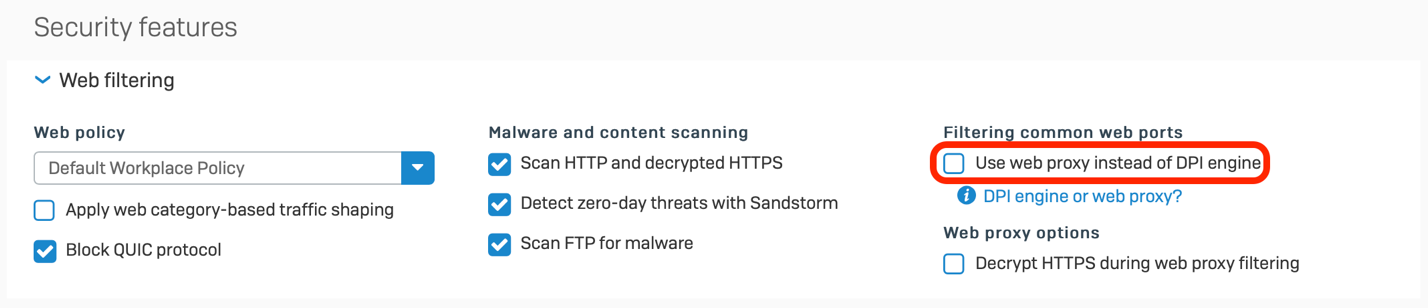

Quando aggiorni XG Firewall a v18, tutte le regole del firewall esistenti utilizzeranno il proxy Web legacy per impostazione predefinita al fine di garantire la perfetta compatibilità dell’aggiornamento. Se non hai bisogno di funzionalità come SafeSearch, restrizioni di YouTube o restrizioni del dominio Google, dovresti passare da queste regole del firewall all’utilizzo del nuovo motore Xstream DPI. Basta solo una modifica a una singola impostazione:

Questa impostazione determina se stai utilizzando il proxy Web legacy (selezionato) o il nuovo motore DPI Xstream (non selezionato).

Passando al nuovo motore DPI Xstream, noterai un enorme vantaggio in termini di prestazioni.

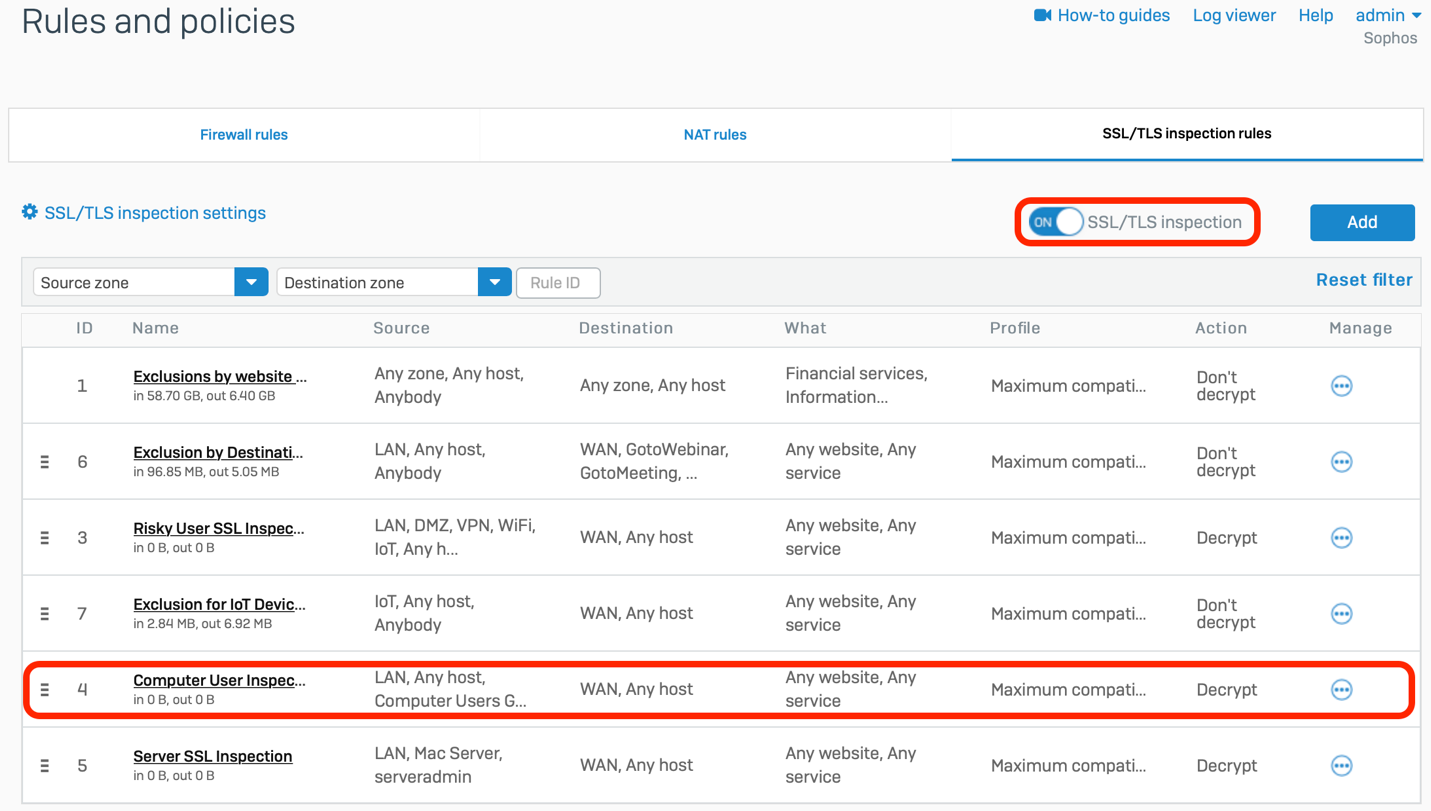

Anche sfruttare il nuovo motore di ispezione TLS con supporto per TLS 1.3 è semplice. In sostanza, è necessario selezionare una casella nel firewall per attivarla e quindi creare una regola nella nuova scheda Regole di ispezione SSL / TLS come mostrato di seguito.

Come per qualsiasi soluzione di ispezione TLS, dovrai anche distribuire il certificato CA dell’appliance agli host della tua rete che desideri ispezionare. Ti consigliamo di utilizzare la procedura guidata integrata negli strumenti di gestione dei criteri di gruppo di Microsoft Active Directory per rendere la cosa più semplice e veloce.

Le regole TLS definiscono il traffico TLS da decifrare e il profilo di decifratura associato regola il modo in cui gestirla nonché l’applicazione del protocollo e della cifratura. Le regole sono strutturate e funzionano in modo identico alle regole del firewall in una gerarchia top-down.

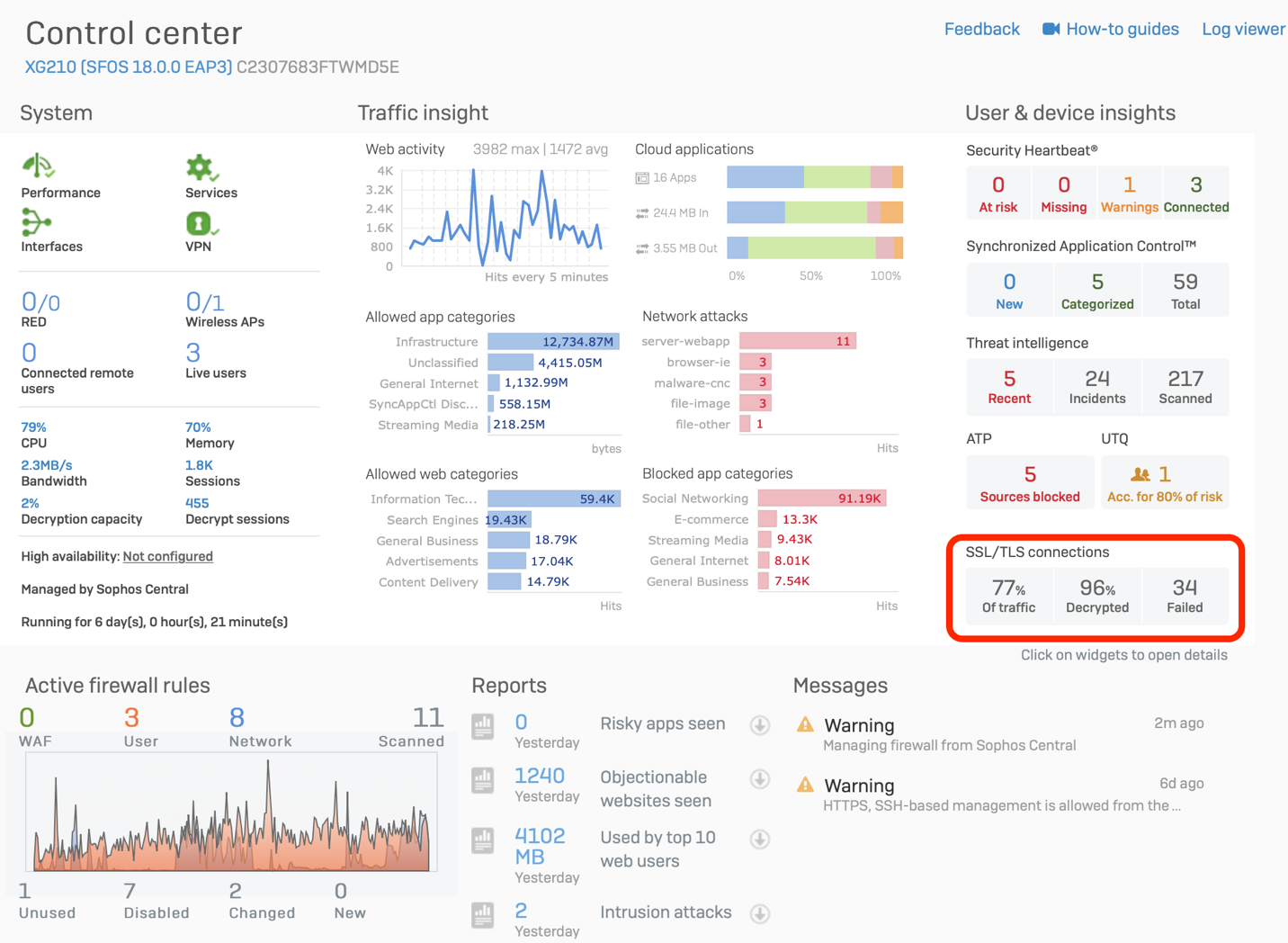

Il nostro consiglio è quello di iniziare gradualmente con la cifratura TLS, con una parte limitata della rete o alcuni sistemi di test. Ciò vi consentirà di sviluppare le vostre competenze con la nuova soluzione di ispezione TLS ed esplorare le nuove regole, i log, i report e le opzioni di gestione degli errori. Non tutte le applicazioni e tutti i server supportano completamente e correttamente l’ispezione TLS, quindi controllate il Control Center per gli errori e sfruttate i comodi strumenti integrati per escludere siti o servizi problematici.

Una volta acquisita la dimestichezza con il motore DPI e l’ispezione TLS, vi consigliamo di applicarli in modo più ampio alla vostra rete. Tuttavia, con i volumi di traffico cifrati che rappresentano oggi oltre l’80% di tutto il traffico Internet, tenete presente che l’ispezione TLS richiede molte risorse a causa della natura degli algoritmi di decifratura / cifratura.

Se l’appliance XG Firewall ha qualche anno ed è già in esecuzione ad alto carico, potrebbe essere il momento di un aggiornamento dell’hardware o di un nuovo modello ad alte prestazioni. Abilitare l’ispezione TLS sulla maggior parte del traffico Internet al momento rappresenta una protezione essenziale contro i ransomware e le minacce più recenti, dato che sempre più hacker utilizzano la cifratura TLS per accedere alle reti e restarci senza essere scoperti.

Per saperne di più, sono disponibili le seguenti risorse che consentono di sfruttare al meglio le nuove funzionalità di XG Firewall v18:

Lascia un commento