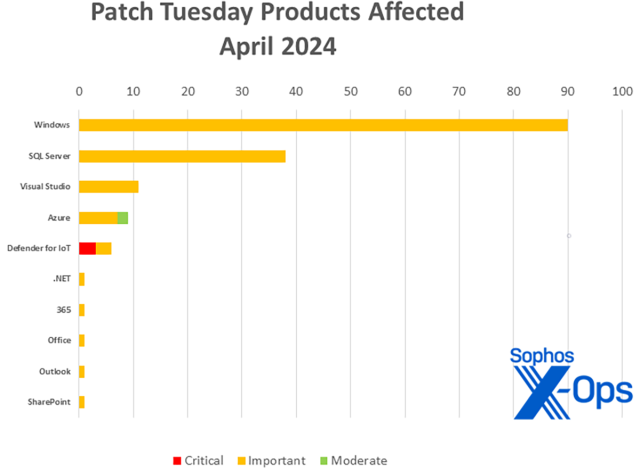

Plusieurs mois de calme relatif viennent de s’achever pour les administrateurs Windows, puisque Microsoft vient de publier 147 correctifs affectant dix familles de produits. Windows se taille la part du lion au niveau des correctifs avec 90, dont 38 pour SQL Server (et dix partagés avec Visual Studio). Les autres sont répartis entre .NET, 365, Azure, Defender pour IoT, Office, Outlook et SharePoint. Il existe trois problèmes de gravité critique, affectant tous Defender pour IoT.

Au moment de la publication de ce Patch Tuesday, trois problèmes, tous de gravité importante, affectant Windows, sont connus pour être activement exploités sur le terrain. L’un d’entre eux (CVE-2024-26234, un problème lié au pilote et signalé à Microsoft par Sophos) est divulgué publiquement, comme nous le verrons ci-dessous. Selon l’estimation de l’entreprise, onze vulnérabilités de gravité plus importante dans Windows sont plus susceptibles d’être exploitées au cours des 30 prochains jours. Six d’entre elles sont détectables par les protections Sophos, des informations sur ces dernières vous seront présentées dans le tableau ci-dessous.

En plus de ces correctifs, la version comprend des informations consultatives sur cinq correctifs liés au navigateur Edge et cinq autres concernant Intel, Lenovo et Red Hat ; les mises à jour régulières de la pile de maintenance sont également incluses dans les documents consultatifs de ce mois-ci. Nous n’incluons pas d’avertissements dans les décomptes et les graphiques CVE ci-dessous, mais nous fournissons des informations sur chacun d’eux dans une annexe à la fin de l’article. Nous incluons comme d’habitude à la fin de cet article trois autres annexes répertoriant tous les correctifs de Microsoft, triés par gravité, par exploitabilité potentielle et par famille de produits.

Quelques chiffres

- Nombre total de CVE Microsoft : 147

- Total des avis/problèmes Edge/Chrome traités dans la mise à jour : 5

- Total des avis/problèmes non-Edge et non-Microsoft traités dans la mise à jour : 5

- Divulgation(s) publique(s) : 1

- Exploitation en cours : 3

- Gravité :

- Critique : 3

- Importante : 142

- Modérée : 2

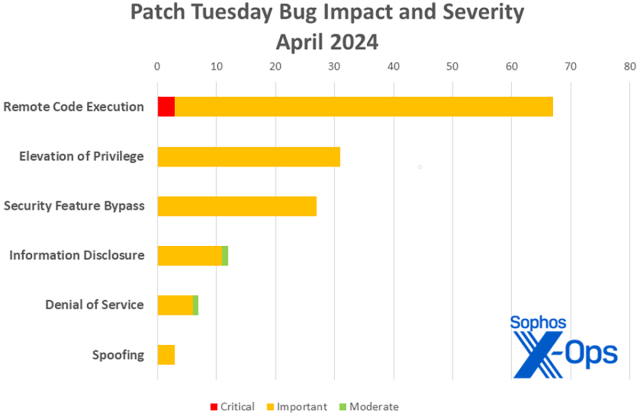

- Impact :

- Exécution de code à distance : 67

- Élévation de privilèges : 31

- Contournement des fonctionnalités de sécurité : 27

- Divulgation d’informations : 12

- Déni de service : 7

- Usurpation : 3

Figure 1 : Les RCE sont arrivées au premier plan ce mois-ci, mais le contournement des fonctionnalités de sécurité affiche une belle performance (nous en reparlerons dans un instant)

Produits

- Windows : 90

- SQL Server : 38 (incluant un correctif partagé avec Visual Studio)

- Visual Studio : 11 (dont un partagé avec .NET et un autre avec .NET et Windows)

- Azure : 9

- Defender pour IoT : 6

- .NET : 1 (partagé avec Visual Studio)

- 365 : 1 (partagé avec Office)

- Office : 1 (partagé avec 365)

- Outlook : 1

- SharePoint : 1

Figure 2 : Windows représente un peu moins des deux tiers des correctifs d’avril 2024, avec neuf autres familles de produits également présentes (mais cinq d’entre elles ne reçoivent qu’un seul correctif)

Mises à jour et thématiques majeures de ce mois d’avril

Outre les questions évoquées ci-dessus, quelques éléments spécifiques méritent une attention particulière.

Les problèmes au niveau du démarrage (boot) s’accumulent

Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot : 24 correctifs.

Vulnérabilité de contournement des fonctionnalités de sécurité dans BitLocker : 1 correctif.

Lenovo : CVE-2024-23593 (Restauration du gestionnaire de démarrage et passage au Shell UEFI) : 1 correctif.

Lenovo : CVE-2024-23594 (Débordement de tampon de la pile dans LenovoBT.efi) : 1 correctif.

Secure Boot et BitLocker connaissent un mois intéressant. Les 25 correctifs Microsoft constituent des problèmes de gravité importante. Microsoft affirme qu’aucun d’entre eux n’est actuellement exploité activement et estime qu’une exploitation est moins probable dans les 30 jours suivant sa publication. Les deux problèmes de Lenovo sont également liés aux processus de démarrage (boot) et sont considérés par Microsoft comme des vulnérabilités de contournement des fonctionnalités de sécurité de gravité importante et sont moins susceptibles d’être exploités dans les 30 prochains jours (il convient de noter que Microsoft mentionne les versions de Lenovo simplement à titre informatif).

CVE-2024-26234 : vulnérabilité d’usurpation dans Proxy Driver

Comme mentionné ci-dessus, en décembre dernier, Sophos X-Ops a lancé une investigation concernant un exécutable suspect qui prétendait être signé par un certificat Microsoft Hardware Publisher valide. Vous pouvez lire notre article dédié pour mieux comprendre nos découvertes. De son côté, Microsoft a ajouté les fichiers concernés à sa liste de révocation mise à jour en continu, qui a été amendée dans ce Patch Tuesday en utilisant le numéro CVE attribué. C’est le seul problème de ce mois qui est considéré comme étant publiquement divulgué.

Un mois difficile pour SQL Server

Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server : 13 correctifs

Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server : 24 correctifs

Vulnérabilité d’exécution de code à distance dans Microsoft WDAC OLE DB Provider for SQL Server : 3 correctifs

Vulnérabilité d’exécution de code à distance dans Microsoft WDAC SQL Server ODBC Driver : 1 correctif

Ces 41 correctifs sont tous des problèmes de gravité importante avec des numéros CVE probablement attribués à partir du bloc CAN de Microsoft (presque tous sont séquentiels, indiquant ainsi généralement qu’ils ont été extraits du même bloc à peu près au même moment). Microsoft affirme qu’aucun d’entre eux n’est actuellement exploité activement et estime qu’une exploitation est moins probable dans les 30 jours suivant sa publication.

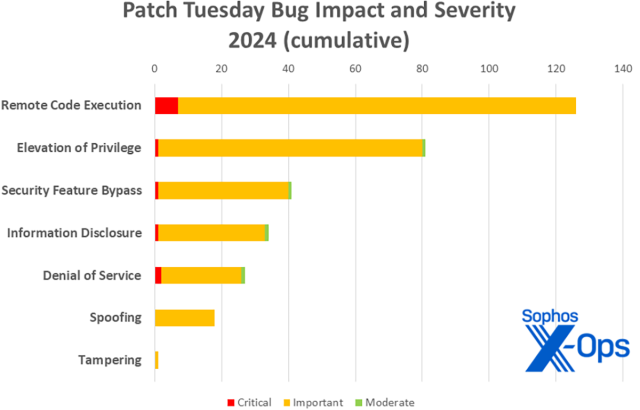

Figure 3 : Le contournement des fonctionnalités de sécurité passe à la troisième place dans le total cumulé des correctifs pour 2024, bien que les RCE soient toujours en tête du peloton.

Les protections de Sophos

| CVE | Sophos Intercept X / Endpoint IPS | Sophos XGS Firewall |

| CVE-2024-26209 | Exp/2426209-A | Exp/2426209-A |

| CVE-2024-26211 | Exp/2426211-A | Exp/2426211-A |

| CVE-2024-26212 | Exp/2426212-A | sid:2309495 |

| CVE-2024-26218 | Exp/2426218-A | Exp/2426218-A |

| CVE-2024-26230 | Exp/2426230-A | Exp/2426230-A |

| CVE-2024-26234 | Mal/Proxcat-A | N/A |

Comme c’est le cas tous les mois, si vous ne voulez pas attendre que votre système installe lui-même les mises à jour, vous pouvez les télécharger manuellement à partir du site Web Windows Update Catalog. Lancez l’outil winver.exe pour connaître la version de Windows 10 ou 11 que vous utilisez, puis téléchargez le package de mise à jour cumulative pour l’architecture et le numéro de build correspondant à votre système.

Annexe A : Impact et gravité des vulnérabilités

Il s’agit d’une liste des correctifs d’avril triés par impact, puis ensuite par gravité. Chaque liste est ensuite organisée par CVE. Dans le but de tenir nos lecteurs informés, nous fournissons également des scores CVSS et temporaires dès qu’ils sont disponibles, car ils peuvent différer des auto-évaluations de Microsoft.

Exécution de code à distance (68 CVE)

| Gravité ‘Critique’ | |

| CVE-2024-21322 | Vulnérabilité d’exécution de code à distance dans Microsoft Defender pour IoT |

| CVE-2024-21323 | Vulnérabilité d’exécution de code à distance dans Microsoft Defender pour IoT |

| CVE-2024-29053 | Vulnérabilité d’exécution de code à distance dans Microsoft Defender pour IoT |

| Gravité ‘Importante’ | |

| CVE-2024-20678 | Vulnérabilité d’exécution de code à distance dans Remote Procedure Call Runtime |

| CVE-2024-21409 | Vulnérabilité d’exécution de code à distance dans .NET, .NET Framework et Visual Studio |

| CVE-2024-26179 | Vulnérabilité d’exécution de code à distance dans Windows Routing and Remote Access Service (RRAS) |

| CVE-2024-26193 | Vulnérabilité d’exécution de code à distance dans Azure Migrate |

| CVE-2024-26195 | Vulnérabilité d’exécution de code à distance dans DHCP Server Service |

| CVE-2024-26200 | Vulnérabilité d’exécution de code à distance dans Windows Routing and Remote Access Service (RRAS) |

| CVE-2024-26202 | Vulnérabilité d’exécution de code à distance dans DHCP Server Service |

| CVE-2024-26205 | Vulnérabilité d’exécution de code à distance dans Windows Routing and Remote Access Service (RRAS) |

| CVE-2024-26208 | Vulnérabilité d’exécution de code à distance dans Microsoft Message Queuing (MSMQ) |

| CVE-2024-26210 | Vulnérabilité d’exécution de code à distance dans Microsoft WDAC OLE DB Provider for SQL Server |

| CVE-2024-26214 | Vulnérabilité d’exécution de code à distance dans Microsoft WDAC SQL Server ODBC Driver |

| CVE-2024-26221 | Vulnérabilité d’exécution de code à distance dans Windows DNS Server |

| CVE-2024-26222 | Vulnérabilité d’exécution de code à distance dans Windows DNS Server |

| CVE-2024-26223 | Vulnérabilité d’exécution de code à distance dans Windows DNS Server |

| CVE-2024-26224 | Vulnérabilité d’exécution de code à distance dans Windows DNS Server |

| CVE-2024-26227 | Vulnérabilité d’exécution de code à distance dans Windows DNS Server |

| CVE-2024-26231 | Vulnérabilité d’exécution de code à distance dans Windows DNS Server |

| CVE-2024-26232 | Vulnérabilité d’exécution de code à distance dans Microsoft Message Queuing (MSMQ) |

| CVE-2024-26233 | Vulnérabilité d’exécution de code à distance dans Windows DNS Server |

| CVE-2024-26244 | Vulnérabilité d’exécution de code à distance dans Microsoft WDAC OLE DB Provider for SQL Server |

| CVE-2024-26252 | Vulnérabilité d’exécution de code à distance dans Windows rndismp6.sys |

| CVE-2024-26253 | Vulnérabilité d’exécution de code à distance dans Windows rndismp6.sys |

| CVE-2024-26256 | Vulnérabilité d’exécution de code à distance dans libarchive |

| CVE-2024-26257 | Vulnérabilité d’exécution de code à distance dans Microsoft Excel |

| CVE-2024-28906 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28908 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28909 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28910 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28911 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28912 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28913 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28914 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28915 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28926 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28927 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28929 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver pour SQL Server |

| CVE-2024-28930 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28931 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28932 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28933 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28934 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28935 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28936 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28937 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28938 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28939 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28940 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28941 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28942 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28943 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28944 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28945 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29043 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-29044 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29045 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29046 | Vulnérabilité d’exécution de code à distance dans Microsoft WDAC OLE DB Provider for SQL Server |

| CVE-2024-29047 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29048 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29050 | Vulnérabilité d’exécution de code à distance dans Windows Cryptographic Services |

| CVE-2024-29066 | Vulnérabilité d’exécution de code à distance dans Windows Distributed File System (DFS) |

| CVE-2024-29982 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29983 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29984 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29985 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

Élévation de privilèges (31 CVE)

| Gravité ‘Importante’ | |

| CVE-2024-20693 | Vulnérabilité d’élévation de privilèges dans Windows Kernel |

| CVE-2024-21324 | Vulnérabilité d’élévation de privilèges dans Microsoft Defender for IoT |

| CVE-2024-21424 | Vulnérabilité d’élévation de privilèges dans Azure Compute Gallery |

| CVE-2024-21447 | Vulnérabilité d’élévation de privilèges dans Windows Authentication |

| CVE-2024-26158 | Vulnérabilité d’élévation de privilèges dans Microsoft Install Service |

| CVE-2024-26211 | Vulnérabilité d’élévation de privilèges dans Windows Remote Access Connection Manager |

| CVE-2024-26213 | Vulnérabilité d’élévation de privilèges dans Microsoft Brokering File System |

| CVE-2024-26216 | Vulnérabilité d’élévation de privilèges dans Windows File Server Resource Management Service |

| CVE-2024-26218 | Vulnérabilité d’élévation de privilèges dans Windows Kernel |

| CVE-2024-26229 | Vulnérabilité d’élévation des privilèges dans Windows CSC Service |

| CVE-2024-26230 | Vulnérabilité d’élévation de privilèges dans Windows Telephony Server |

| CVE-2024-26235 | Vulnérabilité d’élévation de privilèges dans Windows Update Stack |

| CVE-2024-26236 | Vulnérabilité d’élévation de privilèges dans Windows Update Stack |

| CVE-2024-26237 | Vulnérabilité d’élévation de privilèges de Windows Defender Credential Guard |

| CVE-2024-26239 | Vulnérabilité d’élévation de privilèges dans Windows Telephony Server |

| CVE-2024-26241 | Vulnérabilité d’élévation de privilèges dans Win32k |

| CVE-2024-26242 | Vulnérabilité d’élévation de privilèges dans Windows Telephony Server |

| CVE-2024-26243 | Vulnérabilité d’élévation de privilèges dans Windows USB Print Driver |

| CVE-2024-26245 | Vulnérabilité d’élévation de privilèges dans Windows SMB |

| CVE-2024-26248 | Vulnérabilité d’élévation de privilèges dans Windows Kerberos |

| CVE-2024-28904 | Vulnérabilité d’élévation de privilèges dans Microsoft Brokering File System |

| CVE-2024-28905 | Vulnérabilité d’élévation de privilèges dans Microsoft Brokering File System |

| CVE-2024-28907 | Vulnérabilité d’élévation de privilèges dans Microsoft Brokering File System |

| CVE-2024-28917 | Vulnérabilité d’élévation de privilèges dans Azure Arc-enabled Kubernetes Extension Cluster-Scope |

| CVE-2024-29052 | Vulnérabilité d’élévation de privilèges dans Windows Storage |

| CVE-2024-29054 | Vulnérabilité d’élévation de privilèges dans Microsoft Defender for IoT |

| CVE-2024-29055 | Vulnérabilité d’élévation de privilèges dans Microsoft Defender for IoT |

| CVE-2024-29056 | Vulnérabilité d’élévation de privilèges dans Windows Authentication |

| CVE-2024-29989 | Vulnérabilité d’élévation de privilèges dans Azure Monitor Agent |

| CVE-2024-29990 | Vulnérabilité d’élévation de privilèges dans Microsoft Azure Kubernetes Services Confidential Container |

| CVE-2024-29993 | Vulnérabilité d’élévation de privilèges dans Azure CycleCloud |

Contournement des fonctionnalités de sécurité (26 CVE)

| Gravité ‘Importante’ | |

| CVE-2024-20665 | Vulnérabilité de contournement des fonctionnalités de sécurité dans BitLocker |

| CVE-2024-20669 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-20688 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-20689 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26168 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26171 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26175 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26180 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26189 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26194 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26228 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Windows Cryptographic Services |

| CVE-2024-26240 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26250 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28896 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28897 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28898 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28903 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28919 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28920 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28921 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28922 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28923 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28924 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28925 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-29061 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-29062 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-29988 | Vulnérabilité de contournement des fonctionnalité de sécurité dans Internet Shortcut Files |

Divulgation d’informations (12 CVE)

| Gravité ‘Importante’ | |

| CVE-2024-26172 | Vulnérabilité de divulgation d’informations dans Microsoft DWM Core Library |

| CVE-2024-26207 | Vulnérabilité de divulgation d’informations dans Windows Remote Access Connection Manager |

| CVE-2024-26209 | Vulnérabilité de divulgation d’informations dans Microsoft Local Security Authority Subsystem Service |

| CVE-2024-26217 | Vulnérabilité de divulgation d’informations dans Windows Remote Access Connection Manager |

| CVE-2024-26220 | Vulnérabilité de divulgation d’informations dans Windows Mobile Hotspot |

| CVE-2024-26226 | Vulnérabilité d’exécution de code à distance dans Windows Distributed File System (DFS) |

| CVE-2024-26255 | Vulnérabilité de divulgation d’informations dans Windows Remote Access Connection Manager |

| CVE-2024-28900 | Vulnérabilité de divulgation d’informations dans Windows Remote Access Connection Manager |

| CVE-2024-28901 | Vulnérabilité de divulgation d’informations dans Windows Remote Access Connection Manager |

| CVE-2024-28902 | Vulnérabilité de divulgation d’informations dans Windows Remote Access Connection Manager |

| CVE-2024-29063 | Vulnérabilité de divulgation d’informations dans Azure AI Search |

| CVE-2024-29992 | Vulnérabilité de divulgation d’informations dans Azure Identity Library for .NET |

Déni de service (7 CVE)

| Gravité ‘Importante’ | |

| CVE-2024-26183 | Vulnérabilité de déni de service dans Windows Kerberos |

| CVE-2024-26212 | Vulnérabilité de déni de service dans DHCP Server Service |

| CVE-2024-26215 | Vulnérabilité de déni de service dans DHCP Server Service |

| CVE-2024-26219 | Vulnérabilité de déni de service dans HTTP.sys |

| CVE-2024-26254 | Vulnérabilité de déni de service dans Microsoft Virtual Machine Bus (VMBus) |

| CVE-2024-29064 | Vulnérabilité de déni de service dans Windows Hyper-V |

| Gravité ‘Modérée’ | |

| CVE-2024-20685 | Vulnérabilité de déni de service dans Azure Private 5G Core |

Usurpation (3 CVE)

| Gravité ‘Importante’ | |

| CVE-2024-20670 | Vulnérabilité d’usurpation dans Outlook |

| CVE-2024-26234 | Vulnérabilité d’usurpation dans Proxy Driver |

| CVE-2024-26251 | Vulnérabilité d’usurpation dans Microsoft SharePoint Server |

Annexe B : Exploitation potentielle

Il s’agit d’une liste des CVE du mois d’avril, établie par Microsoft, qui regroupe les vulnérabilités étant plus susceptibles d’être exploitées sur le terrain dans les 30 premiers jours suivant la publication du Patch Tuesday. Chaque liste est ensuite organisée par CVE.

| Exploitation(s) détectée(s) : | |

| CVE-2024-26234 | Vulnérabilité d’usurpation dans Proxy Driver |

| CVE-2024-28903 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28921 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

|

Exploitation plus probable dans les 30 prochains jours |

|

| CVE-2024-26158 | Vulnérabilité d’élévation de privilèges dans Microsoft Install Service |

| CVE-2024-26209 | Vulnérabilité de divulgation d’informations dans Microsoft Local Security Authority Subsystem Service |

| CVE-2024-26211 | Vulnérabilité d’élévation de privilèges dans Windows Remote Access Connection Manager |

| CVE-2024-26212 | Vulnérabilité de déni de service dans DHCP Server Service |

| CVE-2024-26218 | Vulnérabilité d’élévation de privilèges dans Windows Kernel |

| CVE-2024-26230 | Vulnérabilité d’élévation de privilèges dans Windows Telephony Server |

| CVE-2024-26239 | Vulnérabilité d’élévation de privilèges dans Windows Telephony Server |

| CVE-2024-26241 | Vulnérabilité d’élévation de privilèges dans Win32k |

| CVE-2024-26256 | Vulnérabilité d’exécution de code à distance dans libarchive |

| CVE-2024-29056 | Vulnérabilité d’élévation de privilèges dans Windows Authentication |

| CVE-2024-29988 | Vulnérabilité de contournement des fonctionnalité de sécurité dans Internet Shortcut Files |

Annexe C : Produits affectés

Il s’agit d’une liste des correctifs du mois d’avril triés par famille de produits, puis ensuite par gravité. Chaque liste est ensuite organisée par CVE. Les correctifs partagés entre plusieurs familles de produit sont répertoriés plusieurs fois, une fois pour chaque famille.

Windows (90 CVE)

| Gravité ‘Importante’ | |

| CVE-2024-20665 | Vulnérabilité de contournement des fonctionnalités de sécurité dans BitLocker |

| CVE-2024-20669 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-20678 | Vulnérabilité d’exécution de code à distance dans Remote Procedure Call Runtime |

| CVE-2024-20688 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-20689 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-20693 | Vulnérabilité d’élévation de privilèges dans Windows Kernel |

| CVE-2024-21447 | Vulnérabilité d’élévation de privilèges dans Windows Authentication |

| CVE-2024-26158 | Vulnérabilité d’élévation de privilèges dans Microsoft Install Service |

| CVE-2024-26168 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26171 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26172 | Vulnérabilité de divulgation d’informations dans Microsoft DWM Core Library |

| CVE-2024-26175 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26179 | Vulnérabilité d’exécution de code à distance dans Windows Routing and Remote Access Service (RRAS) |

| CVE-2024-26180 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26183 | Vulnérabilité de déni de service dans Windows Kerberos |

| CVE-2024-26189 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26194 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26195 | Vulnérabilité d’exécution de code à distance dans DHCP Server Service |

| CVE-2024-26200 | Vulnérabilité d’exécution de code à distance dans Windows Routing and Remote Access Service (RRAS) |

| CVE-2024-26202 | Vulnérabilité d’exécution de code à distance dans DHCP Server Service |

| CVE-2024-26205 | Vulnérabilité d’exécution de code à distance dans Windows Routing and Remote Access Service (RRAS) |

| CVE-2024-26207 | Vulnérabilité de divulgation d’informations dans Windows Remote Access Connection Manager |

| CVE-2024-26208 | Vulnérabilité d’exécution de code à distance dans Microsoft Message Queuing (MSMQ) |

| CVE-2024-26209 | Vulnérabilité de divulgation d’informations dans Microsoft Local Security Authority Subsystem Service |

| CVE-2024-26210 | Vulnérabilité d’exécution de code à distance dans Microsoft WDAC OLE DB Provider for SQL Server |

| CVE-2024-26211 | Vulnérabilité d’élévation de privilèges dans Windows Remote Access Connection Manager |

| CVE-2024-26212 | Vulnérabilité de déni de service dans DHCP Server Service |

| CVE-2024-26213 | Vulnérabilité d’élévation de privilèges dans Microsoft Brokering File System |

| CVE-2024-26214 | Vulnérabilité d’exécution de code à distance dans Microsoft WDAC SQL Server ODBC Driver |

| CVE-2024-26215 | Vulnérabilité de déni de service dans DHCP Server Service |

| CVE-2024-26216 | Vulnérabilité d’élévation de privilèges dans Windows File Server Resource Management Service |

| CVE-2024-26217 | Vulnérabilité de divulgation d’informations dans Windows Remote Access Connection Manager |

| CVE-2024-26218 | Vulnérabilité d’élévation de privilèges dans Windows Kernel |

| CVE-2024-26219 | Vulnérabilité de déni de service dans HTTP.sys |

| CVE-2024-26220 | Vulnérabilité de divulgation d’informations dans Windows Mobile Hotspot |

| CVE-2024-26221 | Vulnérabilité d’exécution de code à distance dans Windows DNS |

| CVE-2024-26222 | Vulnérabilité d’exécution de code à distance dans Windows DNS |

| CVE-2024-26223 | Vulnérabilité d’exécution de code à distance dans Windows DNS |

| CVE-2024-26224 | Vulnérabilité d’exécution de code à distance dans Windows DNS |

| CVE-2024-26226 | Vulnérabilité d’exécution de code à distance dans Windows Distributed File System (DFS) |

| CVE-2024-26227 | Vulnérabilité d’exécution de code à distance dans Windows DNS Server |

| CVE-2024-26228 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Windows Cryptographic Services |

| CVE-2024-26229 | Vulnérabilité d’élévation des privilèges dans Windows CSC Service |

| CVE-2024-26230 | Vulnérabilité d’élévation de privilèges dans Windows Telephony Server |

| CVE-2024-26231 | Vulnérabilité d’exécution de code à distance dans Windows DNS |

| CVE-2024-26232 | Vulnérabilité d’exécution de code à distance dans Microsoft Message Queuing (MSMQ) |

| CVE-2024-26233 | Vulnérabilité d’exécution de code à distance dans Windows DNS |

| CVE-2024-26234 | Vulnérabilité d’usurpation dans Proxy Driver |

| CVE-2024-26235 | Vulnérabilité d’élévation de privilèges dans Windows Update Stack |

| CVE-2024-26236 | Vulnérabilité d’élévation de privilèges dans Windows Update Stack |

| CVE-2024-26237 | Vulnérabilité d’élévation de privilèges de Windows Defender Credential Guard |

| CVE-2024-26239 | Vulnérabilité d’élévation de privilèges dans Windows Telephony Server |

| CVE-2024-26240 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26241 | Vulnérabilité d’élévation de privilèges dans Win32k |

| CVE-2024-26242 | Vulnérabilité d’élévation de privilèges dans Windows Telephony Server |

| CVE-2024-26243 | Vulnérabilité d’élévation de privilèges dans Windows USB Print Driver |

| CVE-2024-26244 | Vulnérabilité d’exécution de code à distance dans Microsoft WDAC OLE DB Provider for SQL Server |

| CVE-2024-26245 | Vulnérabilité d’élévation de privilèges dans Windows SMB |

| CVE-2024-26248 | Vulnérabilité d’élévation de privilèges dans Windows Kerberos |

| CVE-2024-26250 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-26252 | Vulnérabilité d’exécution de code à distance dans Windows rndismp6.sys |

| CVE-2024-26253 | Vulnérabilité d’exécution de code à distance dans Windows rndismp6.sys |

| CVE-2024-26254 | Vulnérabilité de déni de service dans Microsoft Virtual Machine Bus (VMBus) |

| CVE-2024-26255 | Vulnérabilité de divulgation d’informations dans Windows Remote Access Connection Manager |

| CVE-2024-26256 | Vulnérabilité d’exécution de code à distance dans libarchive |

| CVE-2024-28896 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28897 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28898 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28900 | Vulnérabilité de divulgation d’informations dans Windows Remote Access Connection Manager |

| CVE-2024-28901 | Vulnérabilité de divulgation d’informations dans Windows Remote Access Connection Manager |

| CVE-2024-28902 | Vulnérabilité de divulgation d’informations dans Windows Remote Access Connection Manager |

| CVE-2024-28903 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28904 | Vulnérabilité d’élévation de privilèges dans Microsoft Brokering File System |

| CVE-2024-28905 | Vulnérabilité d’élévation de privilèges dans Microsoft Brokering File System |

| CVE-2024-28907 | Vulnérabilité d’élévation de privilèges dans Microsoft Brokering File System |

| CVE-2024-28919 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28920 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28921 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28922 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28923 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28924 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-28925 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-29050 | Vulnérabilité d’exécution de code à distance dans Windows Cryptographic Services |

| CVE-2024-29052 | Vulnérabilité d’élévation de privilèges dans Windows Storage |

| CVE-2024-29056 | Vulnérabilité d’élévation de privilèges dans Windows Authentication |

| CVE-2024-29061 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-29062 | Vulnérabilité de contournement des fonctionnalités de sécurité dans Secure Boot |

| CVE-2024-29064 | Vulnérabilité de déni de service dans Windows Hyper-V |

| CVE-2024-29066 | Vulnérabilité d’exécution de code à distance dans Windows Distributed File System (DFS) |

| CVE-2024-29988 | Vulnérabilité de contournement des fonctionnalité de sécurité dans Internet Shortcut Files |

SQL Server (38 CVE)

| Gravité ‘Importante’ | |

| CVE-2024-28906 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28908 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28909 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28910 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28911 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28912 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28913 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28914 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28915 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28926 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28927 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28929 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28930 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28931 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28932 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28933 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28934 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28935 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28936 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28937 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28938 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28939 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28940 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28941 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28942 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28943 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28944 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-28945 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29043 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-29044 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29045 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29046 | Vulnérabilité d’exécution de code à distance dans Microsoft WDAC OLE DB Provider for SQL Server |

| CVE-2024-29047 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29048 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29982 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29983 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29984 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

| CVE-2024-29985 | Vulnérabilité d’exécution de code à distance dans Microsoft OLE DB Driver for SQL Server |

Visual Studio (11 CVE)

| Gravité ‘Importante’ | |

| CVE-2024-21409 | Vulnérabilité d’exécution de code à distance dans .NET, .NET Framework et Visual Studio |

| CVE-2024-28929 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28930 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28931 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28932 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28933 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28934 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28935 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28936 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28937 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

| CVE-2024-28938 | Vulnérabilité d’exécution de code à distance dans Microsoft ODBC Driver for SQL Server |

Azure (9 CVE)

| Gravité importante | |

| CVE-2024-21424 | Vulnérabilité d’élévation de privilèges dans Azure Compute Gallery |

| CVE-2024-26193 | Vulnérabilité d’exécution de code à distance dans Azure Migrate |

| CVE-2024-28917 | Vulnérabilité d’élévation de privilèges dans Azure Arc-enabled Kubernetes Extension Cluster-Scope |

| CVE-2024-29063 | Vulnérabilité de divulgation d’informations dans Azure AI Search |

| CVE-2024-29989 | Vulnérabilité d’élévation de privilèges dans Azure Monitor Agent |

| CVE-2024-29990 | Vulnérabilité d’élévation de privilèges dans Microsoft Azure Kubernetes Services Confidential Container |

| CVE-2024-29993 | Vulnérabilité d’élévation de privilèges dans Azure CycleCloud |

| Gravité ‘Modérée’ | |

| CVE-2024-20685 | Vulnérabilité de déni de service dans Azure Private 5G Core |

| CVE-2024-29992 | Vulnérabilité de divulgation d’informations dans Azure Identity Library for .NET |

Defender : (6 CVE)

| Gravité ‘Critique’ | |

| CVE-2024-21322 | Vulnérabilité d’exécution de code à distance dans Microsoft Defender pour IoT |

| CVE-2024-21323 | Vulnérabilité d’exécution de code à distance dans Microsoft Defender pour IoT |

| CVE-2024-29053 | Vulnérabilité d’exécution de code à distance dans Microsoft Defender pour IoT |

| Gravité importante | |

| CVE-2024-21324 | Vulnérabilité d’élévation de privilèges dans Microsoft Defender for IoT |

| CVE-2024-29054 | Vulnérabilité d’élévation de privilèges dans Microsoft Defender for IoT |

| CVE-2024-29055 | Vulnérabilité d’élévation de privilèges dans Microsoft Defender for IoT |

.NET (1 CVE)

| Gravité ‘Importante’ | |

| CVE-2024-21409 | Vulnérabilité d’exécution de code à distance dans .NET, .NET Framework et Visual Studio |

365 (1 CVE)

| Gravité ‘Importante’ | |

| CVE-2024-26257 | Vulnérabilité d’exécution de code à distance dans Microsoft Excel |

Office (1 CVE)

| Gravité importante | |

| CVE-2024-26257 | Vulnérabilité d’exécution de code à distance dans Microsoft Excel |

Outlook (1 CVE)

| Gravité importante | |

| CVE-2024-20670 | Vulnérabilité d’usurpation dans Outlook |

SharePoint (1 CVE)

| Gravité ‘Importante’ | |

| CVE-2024-26251 | Vulnérabilité d’usurpation dans Microsoft SharePoint Server |

Annexe D : Avis et autres produits

Il s’agit d’une liste d’avis et d’informations concernant d’autres CVE pertinentes dans le Patch Tuesday du mois d’avril de Microsoft, triés par produits.

Publications pertinentes pour Edge / Chromium (5 CVE)

| CVE-2024-3156 | Chromium : CVE-2024-3156 : (Inappropriate implementation in V8) |

| CVE-2024-3158 | Chromium : CVE-2024-3158 : Use after free dans Favoris |

| CVE-2024-3159 | Chromium : CVE-2024-3159 (Out of bounds memory access in V8) |

| CVE-2024-29049 | Vulnérabilité d’usurpation dans Microsoft Edge (Chromium-based) Webview2 |

| CVE-2024-29981 | Vulnérabilité d’usurpation dans Microsoft Edge (Chromium-based) |

Publications pertinentes pour Windows (publications non-Microsoft) (5 CVE)

| CVE-2019-3816 | Red Hat <unnamed CBL Mariner path transversal issue> |

| CVE-2019-3833 | Red Hat <unnamed CBL Mariner infinite loop issue> |

| CVE-2024-2201 | Intel Exécution par canal latéral (CVE-2024-2201) |

| CVE-2024-23593 | Lenovo CVE-2024-23593 (Restauration du gestionnaire de démarrage et passage au shell UEFI) |

| CVE-2024-23594 | Lenovo CVE-2024-23594 (Débordement de tampon de la pile dans LenovoBT.efi) |

Autres

| ADV990001 | Dernières mises à jour de la pile de maintenance (Servicing Stack) |

Billet inspiré de A tumultuous, titanic Patch Tuesday as Microsoft makes some changes, sur le Blog Sophos.