Une caractéristique commune à toutes ces attaques par usurpation d’identité, également connues sous le nom de Business Email Compromise (BEC), est qu’il n’existe généralement pas de charges virales ou de liens malveillants à rechercher. Elles sont donc extrêmement dangereuses car difficiles à détecter et à bloquer.

Avertissement du FBI

Le FBI a avertit les entreprises en leur demandant d’être vigilantes quant à une éventuelle augmentation de ces arnaques de type BEC. Ces dernières abusent des règles de transfert automatique dans les clients de messagerie Web, permettant aux attaquants de s’immiscer dans des conversations en exploitant les adresses email qui utilisent des domaines avec une orthographe similaire à celle des vraies adresses de leurs victimes.

En août 2020, un incident récent qui suivait ce schéma malveillant, a permis aux attaquants d’obtenir 175 000$ (environ 143 000€) de leur victime. L’Internet Crime Complaint Center (IC3) du FBI a rapporté que les attaques BEC avaient entraîné plus de 1,7 milliard de dollars (environ 1,4 milliard d’euros) de pertes dans le monde en 2019.

À qui pouvez-vous faire confiance ?

En émettant le plus souvent des demandes urgentes de fonds ou de données sensibles, 86% des emails d’usurpation d’identité empruntent l’identité d’un individu spécifique plutôt que d’une marque, selon les SophosLabs.

Cette technique est utilisée pour rendre la communication plus personnelle et pour profiter des relations de confiance précédemment établies afin de mettre la cible dans une situation stressante afin de l’inciter à envoyer des données sensibles ou à transférer des fonds.

Les attaquants savent à qui vous ferez facilement confiance. L’analyse des boîtes de réception protégées par Sophos (*) a révélé les rôles les plus susceptibles d’être empruntés :

- 75% des emails usurpent l’identité du CEO ou du Président (à savoir les personnes se situant dans la partie haute de l’organigramme).

- 10% usurpent l’identité des responsables IT (directeur, VP IT ou CIO).

- 5% usurpent l’identité du responsable financier (le CFO ou le directeur financier).

Le reste se compose de rôles exécutifs et de membres de l’équipe dirigeante (C-Suite). Ce qui est intéressant, c’est l’augmentation du nombre de professionnels de santé victimes d’usurpation d’identité : les médecins et les pédiatres accrédités représentent désormais environ de 1 à 3% des personnes victimes d’usurpation d’identité alors qu’auparavant elles n’apparaissaient même pas sur le radar.

Les gens s’attendent à recevoir des arnaques par email, n’est-ce pas ?

Quand la plupart des gens pensent à des emails malveillants, ils pensent avant tout à des demandes d’argent excessives faites de manière insistante !!!

Après avoir analysé des milliers de messages, nous avons constaté qu’en réalité, les attaquants font constamment évoluer leurs approches.

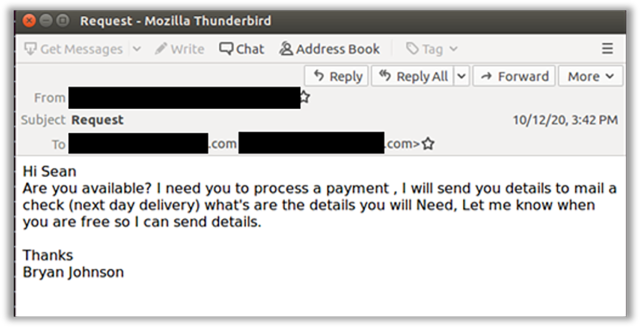

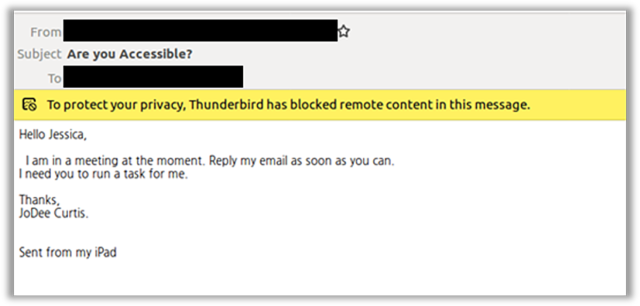

Leur objectif initial, bien sûr, est tout simplement d’amener la cible à passer à l’action. Une fois la cible hameçonnée, les attaquants augmentent la pression. Vous trouverez ci-dessous quelques exemples de messages de phishing par usurpation d’identité bloqués par Sophos Email.

Dernière mise à jour de Sophos pour la protection de vos emails : retrouvez la confiance !

Pouvez-vous vous rappeler l’époque où vous vous rendiez tous les jours au bureau ? Vous pouviez facilement parler à de vraies personnes, vous pouviez rapidement vous rendre dans le bureau de la finance et vérifier qu’ils souhaitaient vraiment transférer 250 000 € à un fournisseur à 17h un vendredi. Avec la majorité d’entre nous en télétravail ces derniers temps, ce n’est plus si simple qu’auparavant.

C’est pourquoi la protection de votre boîte de réception, proposées par Sophos, grâce à Sophos Email Advanced est si précieuse. Plus tôt cette année, nous avons lancé notre premier ensemble de fonctionnalités de protection contre l’usurpation d’identité, offrant un assistant de configuration qui s’intègre à AD Sync afin d’identifier automatiquement les personnes au sein d’une entreprise qui sont les plus susceptibles d’être victimes d’usurpation.

Une fois configuré, Sophos Email analyse tous les emails entrants à la recherche de variantes, au niveau du nom d’affichage, associées à ces utilisateurs. Ensuite, en analysant les informations d’en-tête, Sophos Email peut identifier les tentatives d’usurpation d’identité et de marque.

La dernière avancée de Sophos Email utilise désormais l’apprentissage automatique (ML) avancé pour détecter les attaques ciblées par usurpation d’identité (également appelées Business Email Compromise). En utilisant le réseau neuronal deep learning développé par Sophos, nos capacités avancées en matière d’apprentissage automatique analysent le contenu du corps du message et les lignes d’objet des messages électroniques afin de repérer les conversations avec un contenu suspect, en particulier au niveau du ton et de la syntaxe utilisés dans le but d’identifier les demandes inhabituelles émanant d’un expéditeur.

Sophos Email Advanced : protection supérieure contre le phishing

Le niveau de protection contre le phishing ajouté à Sophos Email dans cette dernière version offre un niveau de sécurité incroyable, avec des contrôles simples qui contribuent à garantir que la protection soit en place rapidement.

Ingénierie sociale

Les messages suspects peuvent être bloqués, mis en quarantaine, tagués avec une ligne d’objet ou encore une bannière d’avertissement peut être ajoutée. Sophos analyse tous les emails entrants en temps réel, à la recherche d’indicateurs de phishing clés avec les techniques d’authentification SPF, DKIM et DMARC et l’analyse des anomalies des en-têtes d’email. Nous proposons également une protection contre l’usurpation d’identité à l’aide de l’analyse du contenu, du nom d’affichage et du domaine similaire pour identifier les tentatives d’usurpation d’identité d’une marque ou d’un VIP d’une entreprise.

URL et pièces jointes malveillantes

Pour se protéger contre les URL ou les pièces jointes malveillantes susceptibles de contenir des malwares, Sophos propose une analyse des URL en temps réel et une réécriture d’URL Time-of-Click pour analyser toute URL avant de cliquer. Ensuite, Sophos Sandstorm, notre sandbox Cloud alimenté par l’IA, exécute les fichiers suspects pour s’assurer que les malwares n’atteignent jamais la boîte de réception.

Formation/sensibilisation des utilisateurs

Enfin, une excellente protection contre l’usurpation d’identité par email est une formation de sensibilisation à la cybersécurité. Sophos Email fonctionne avec Sophos Phish Threat, notre plateforme de formation et de simulation de phishing. Qu’il s’agisse d’identifier les utilisateurs qui ont déjà été avertis ou dont l’accès à un site Web a été bloqué en raison de leur profil de risque ou bien parce qu’ils ont répondu à un email de spear phishing, Sophos Email et Sophos Phish Threat peuvent travailler main dans la main pour inscrire de manière transparente les utilisateurs à risque à des simulations de phishing ciblées et à une formation pour les sensibiliser davantage.

Démarrez un essai gratuit de Sophos Email et Sophos Phish Threat sans engagement depuis notre site Web. Les clients Sophos qui gèrent déjà des produits via la plateforme Sophos Central peuvent activer un essai gratuit directement à partir de leur console : visitez la section ‘More Products‘ (Plus de Produits) au niveau de la navigation principale pour vous permettre de démarrer votre essai.

(*) Analysis of Sophos Email platform from January – April 2020.

Billet inspiré de Protecting your inbox from phishing impersonation, sur le Blog Sophos.