** 本記事は、What’s New in Sophos EDR 4.0 の翻訳です。最新の情報は英語記事をご覧ください。**

2021 年 5 月 19 日、ソフォスは、Sophos EDR (Intercept X Advanced with EDR および Intercept X Advanced for Server with EDR) 製品を利用されているすべてのお客様向けに新機能を満載したアップデートをリリースしました。

新機能

Sophos Data Lake のご紹介

Sophos Data Lake には、EDR 対応のエンドポイントやサーバーの重要な情報が保存され、デバイスがオフラインの場合でもこれらのデータにアクセスできます。

Sophos Data Lake により、攻撃を受けてオフラインになったデバイスや、紛失したデバイスからも重要なデータを取得できます。さらに、より大規模なイベント相関が可能になります。たとえば、攻撃が疑われるアカウントが複数のデバイスにログインしていることなどを迅速に特定できます。

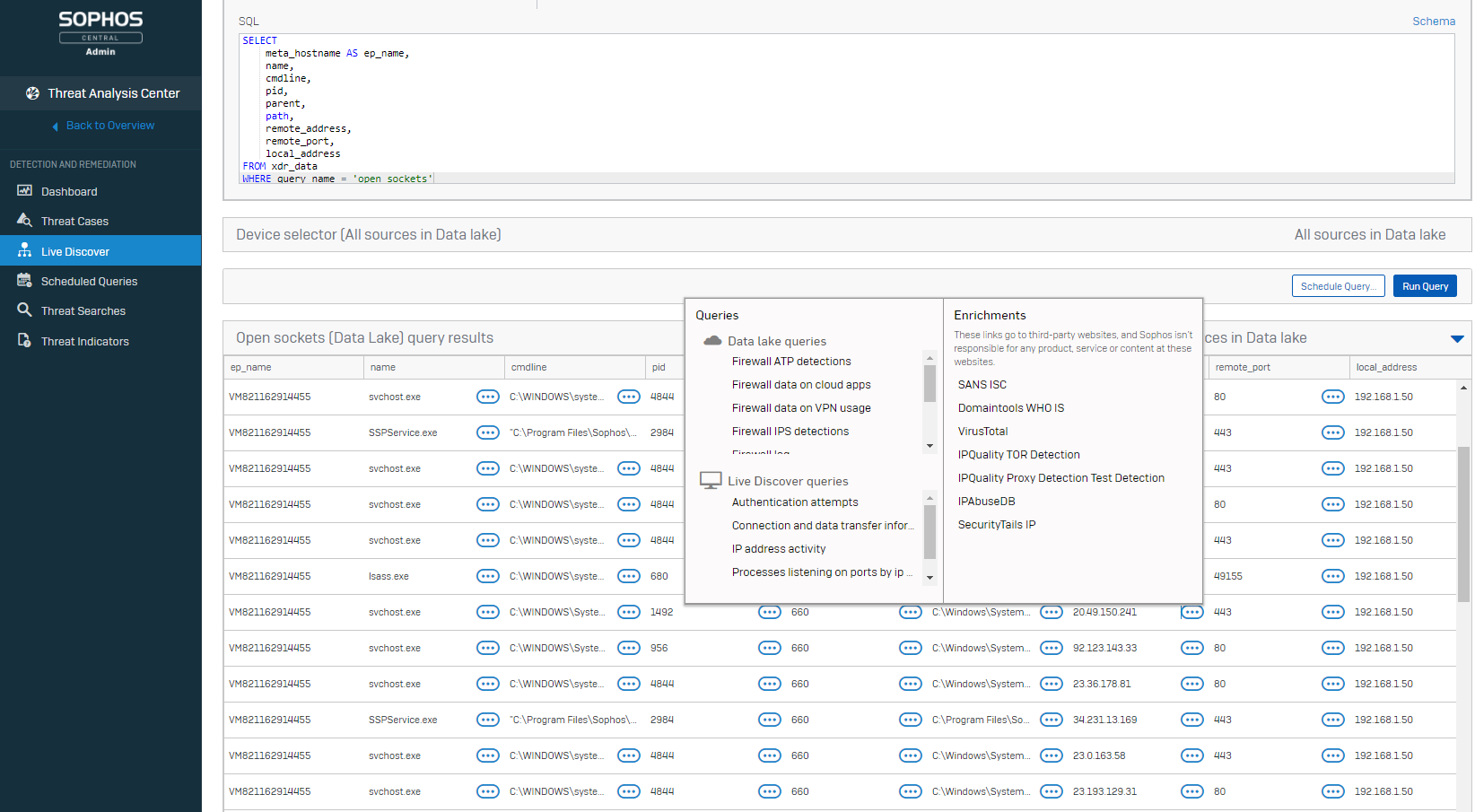

そして、攻撃を受けている恐れがある領域を特定したら、Live Discover でデバイスにクエリを送信して、豊富なライブデータを取得し、Live Response を使用してデバイスにリモートからアクセスして適切な対策を講ずることができます。

デバイスに直接保存されている最大 90 日間分のデータに加えて、標準で 7 日間分 (Sophos XDR の場合は 30 日間分) のデータが保存され利用できるようになります。

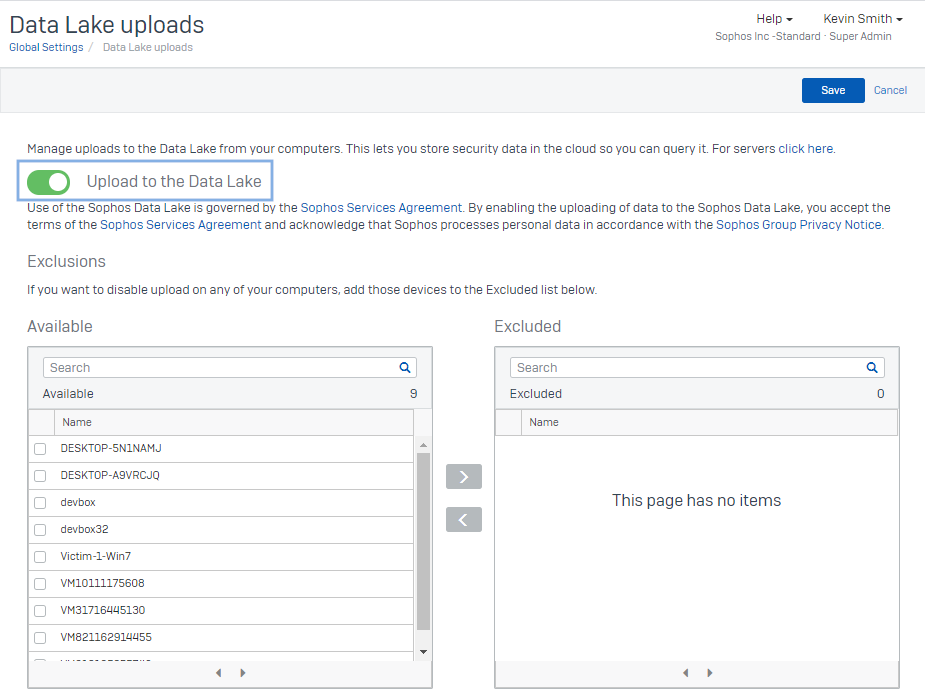

このデータを利用するには、Sophos Data Lake を有効にする必要があります。Sophos Central のコンソールで「Global Settings (グローバル設定)」を選択し、「Endpoint Protection (エンドポイントプロテクション)」または「Server Protection (サーバープロテクション)」 (またはその両方) の下で、「Data Lake uploads (Data Lake アップロード)」の設定を選択し、「Upload to the Data Lake (Data Lake へのアップロード)」の切り替えボタンをオンにします。同じウィンドウから、Sophos Data Lake にデータを送信するデバイスを選択することもできます。

Sophos Data Lake は現在、Windows と Linux のデバイスで利用できます。年内に Mac もサポートする予定です。

クエリのスケジュール設定

お客様から要望の最も多かった機能の 1 つであるクエリのスケジュール設定が、このリリースから導入されました。この機能により重要な情報を自動的に収集できます。クエリを夜間に実行するようにスケジュールすることで、重要なデータを翌日に検証できます。

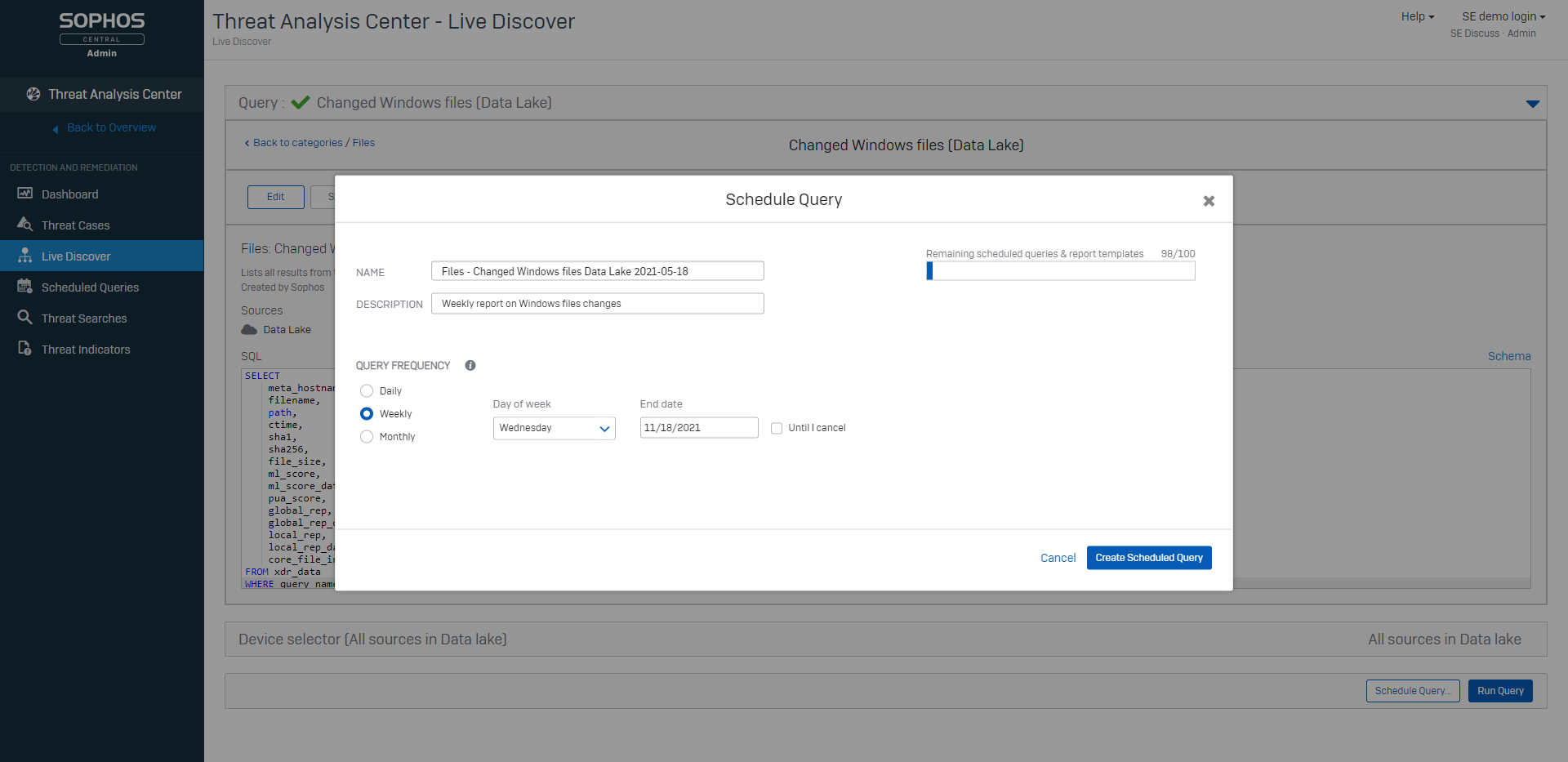

クエリのスケジュールを設定するには、まず脅威解析センターから Live Discover にアクセスしてクエリを選択します。実行するクエリを選択すると、すぐにクエリが実行されるのではなく、クエリの実行をスケジュールする新しいオプションが表示されます。

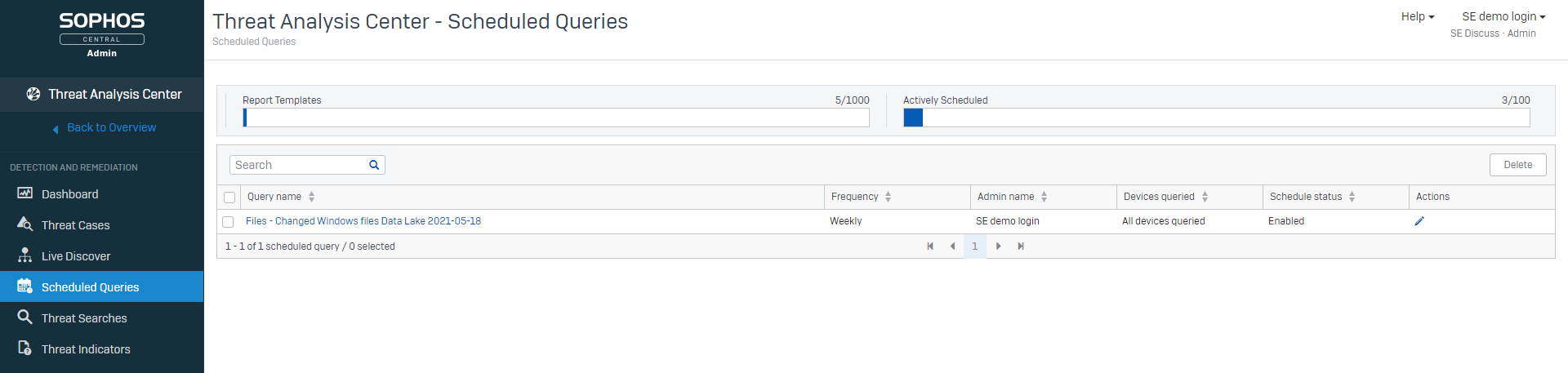

クエリが正常にスケジュールされると、「スケジュール済みクエリ」リストに表示されます。

スケジュール済みクエリを、Sophos Data Lake クエリで利用できるようになりました。Windows と Linux デバイスでは、現在、スケジュール済みクエリを使用できます。Mac デバイスでは今年の後半に利用できるようになる予定です。オンディスクのスケジュール済みクエリは、今年の後半に利用可能になる予定です。

操作性の向上

ワークフローとピボット機能が強化され、さらにスピーディーに作業ができるようになりました。重要な情報をすばやく入手し、さらに迅速に対策を実行して問題に対応できるようになりました。

Sophos XDR

本日、Sophos XDR (Extended Detection and Response) もリリースされました。Sophos XDR は、エンドポイントやサーバーだけではなく、Sophos Firewall や Sophos Email からも豊富なデータを取り込みます。また、今後さらに多くの製品が XDR に対応するようになります。

ここでは、Sophos XDR のユースケースをいくつかご紹介します。

| IT オペレーション | 脅威ハンティング |

| アンマネージドデバイス、ゲストデバイス、IoT デバイスを特定する | デバイスをオンラインに戻すことなく調査を 30 日間延長 |

| オフィスのネットワーク接続が遅い理由は何か? 原因となっているアプリケーションは何か? | ファイアウォールの ATP と IPS の検出結果を利用して、疑わしいホストを調査 |

| 紛失または攻撃を受けたデバイスの異常なアクティビティを 30 日間遡って確認する | メールのヘッダー情報、SHA、その他の IoC を比較して、ドメインへの悪意のあるトラフィックを特定 |

Sophos XDR の詳細については、こちらの記事をご覧ください。

コメントを残す