L’accesso remoto tramite VPN è stato un punto fermo per la maggior parte delle reti per decenni, fornendo un metodo sicuro per accedere in remoto ai sistemi e alle risorse della rete. La VPN è stata sviluppata per imitare l’esperienza dell’essere in ufficio. Una volta entrato, hai ampio accesso a tutto.

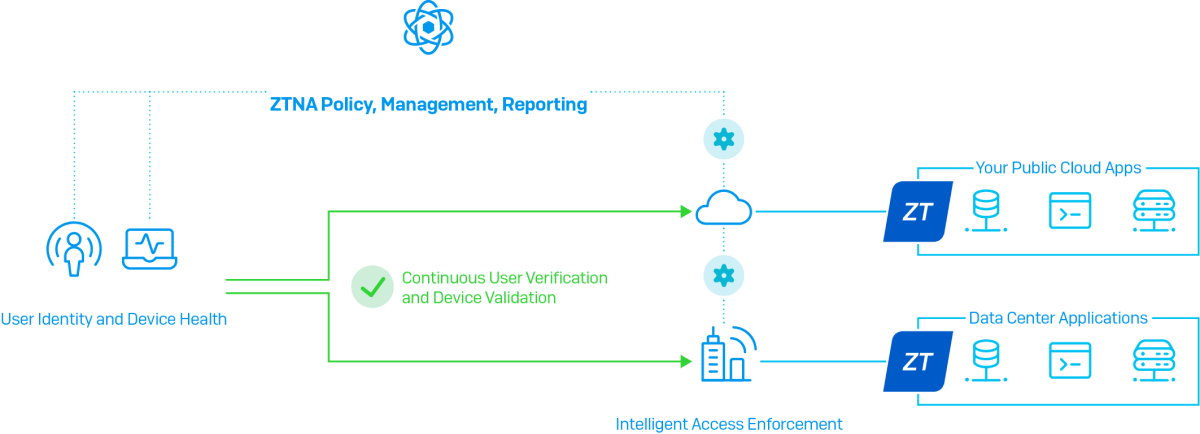

Lo Zero Trust Network Access (ZTNA), invece, può essere riassunto in quattro parole: non fidarti di niente, verifica tutto. Si basa sul principio che qualsiasi connessione alla tua rete dovrebbe essere considerata ostile fino a quando non è stata autenticata, autorizzata e non è stato concesso l’accesso alle risorse.

In poche parole: con la rete privata virtuale (VPN), stai fornendo un ampio accesso alla rete. Con lo ZTNA, stai fornendo l’accesso a un’applicazione specifica.

Differenza tra la VPN tradizionale e ZTNA

Esistono diverse differenze tra la tradizionale VPN e lo ZTNA. Eccone alcuni importanti, che riguardano l’affidabilità, lo stato del dispositivo, l’amministrazione e altro ancora.

Affidabilità

Con la VPN, agli utenti viene implicitamente concesso un ampio accesso alle risorse, che può creare seri rischi per la sicurezza.

Lo ZTNA tratta ogni utente e dispositivo individualmente in modo che siano messe a disposizione solo le risorse a cui esso e il dispositivo possono accedere. Invece di garantire agli utenti la completa libertà di movimento sulla rete, vengono stabiliti tunnel individuali tra l’utente e il gateway specifico per l’applicazione a cui sono autorizzati ad accedere, e niente di più.

Stato del dispositivo

La VPN non è a conoscenza dello stato di salute di un dispositivo connesso. Se un device compromesso si connette tramite VPN, potrebbe influire sul resto della rete.

Lo ZTNA integra la conformità e l’integrità del dispositivo nelle policy di accesso, offrendoti la possibilità di escludere i sistemi non conformi, infetti o compromessi dall’accesso alle applicazioni e ai dati aziendali. Ciò riduce notevolmente il rischio di furto o perdita di dati.

Connessioni remote

La VPN fornisce un unico punto di presenza sulla rete, il che significa un backhauling potenzialmente inefficiente del traffico da più posizioni, data center o applicazioni attraverso il tunnel VPN di accesso remoto.

Lo ZTNA funziona ugualmente bene e in sicurezza da qualsiasi punto di connessione, che si tratti di casa, hotel, caffetteria o ufficio. La gestione della connessione è sicura e trasparente indipendentemente da dove si trovano l’utente e il dispositivo, rendendola un’esperienza senza interruzioni indipendentemente da dove l’utente sta lavorando.

Lo ZTNA è anche un ottimo modo per garantire maggiori controlli di sicurezza durante le sessioni RDP (Remote Desktop Protocol). Le sfide note con RDP includono porte predefinite esposte, nessun supporto per l’autenticazione a più fattori (MFA), ampio accesso alla rete e, naturalmente, vulnerabilità della sicurezza. Le falle del server RDP e le connessioni RDP erroneamente aperte possono essere sfruttate direttamente dagli aggressori, che approfittano di questi exploit per identificarsi come utenti RDP affidabili. Con lo ZTNA, tali utenti sarebbero trattati come ostili dalle sue funzionalità di autenticazione.

Visibilità

La VPN non è a conoscenza del traffico e dei modelli di utilizzo che sta facilitando, rendendo più difficile la visibilità dell’attività dell’utente e dell’utilizzo delle applicazioni.

Poiché l’accesso ZTNA è micro-segmentato, può offrire una maggiore visibilità sull’attività dell’applicazione. Ciò semplifica notevolmente il monitoraggio dello stato delle applicazioni, la pianificazione della capacità e la gestione delle licenze e il controllo.

Esperienza utente

I client VPN sono noti per offrire un’esperienza utente scadente, aggiungere latenza o influire negativamente sulle prestazioni, soffrire di problemi di connettività e in generale essere un onere per l’helpdesk.

Lo ZTNA offre un’esperienza utente finale senza intoppi e senza interruzioni stabilendo automaticamente connessioni sicure on demand. Tutto questo viene fatto dietro le quinte, quindi la maggior parte degli utenti non sarà nemmeno a conoscenza della soluzione ZTNA che sta aiutando a proteggere i suoi dati.

Amministrazione

I client VPN sono difficili da configurare e distribuire, mentre la registrazione di nuovi utenti e la rimozione delle autorizzazioni per gli utenti che se ne vanno sono complicate. La VPN è anche difficile da amministrare sul lato firewall o gateway, in particolare con più nodi, regole di accesso del firewall, gestione IP, flussi di traffico e routing. Diventa presto un lavoro a tempo pieno.

Le soluzioni ZTNA sono spesso molto più snelle, pulite e facili da implementare e gestire. Sono anche più agili in ambienti in rapida evoluzione con utenti, app e dispositivi che vanno e vengono, rendendo l’amministrazione quotidiana rapida e indolore.

Cosa cercare in una soluzione ZTNA

Assicurati di considerare queste importanti caratteristiche quando confronti le soluzioni ZTNA di diversi fornitori:

Fornito nel cloud, gestito nel cloud

La gestione del cloud offre enormi vantaggi: possibilità di iniziare a funzionare rapidamente, ridotta infrastruttura di gestione, facile implementazione e registrazione e accesso istantaneo e sicuro da qualsiasi luogo su qualsiasi dispositivo.

Integrazione con le altre soluzioni di sicurezza informatica

Sebbene la maggior parte delle soluzioni ZTNA possa funzionare perfettamente standalone, ci sono vantaggi significativi nell’avere una soluzione strettamente integrata con gli altri prodotti di sicurezza informatica, come i firewall e gli endpoint. Una console di gestione cloud comune e integrata può essere un moltiplicatore di forza per ridurre i tempi di formazione e le spese di gestione quotidiane.

Può anche fornire informazioni dettagliate sui vari prodotti di sicurezza IT, soprattutto se condividono la telemetria. Ciò può rafforzare notevolmente la sicurezza e offrire una risposta in tempo reale quando un dispositivo compromesso o una minaccia entrano nella rete.

Esperienza utente e gestione

Assicurati che la soluzione che stai considerando offra sia un’eccellente esperienza per l’utente finale che una facile amministrazione e gestione. Con un numero maggiore di utenti che lavorano in remoto, la registrazione e la configurazione efficiente del dispositivo sono fondamentali quando si tratta di rendere produttivi i nuovi utenti il più rapidamente possibile.

Assicurati di prestare attenzione a come viene distribuito l’agente ZTNA e quanto è facile aggiungere nuovi utenti alle policy. Assicurati inoltre che la soluzione in cui stai investendo offra un’esperienza fluida e senza attriti per gli utenti finali. Dovrebbe inoltre fornire visibilità sull’attività delle applicazioni per aiutarti a essere proattivo nell’identificazione di picchi di carico, capacità, utilizzo delle licenze e persino problemi delle applicazioni.

Sophos ZTNA

Sophos ZTNA è stato progettato fin dall’inizio per rendere l’accesso alla rete zero trust facile, integrato e sicuro.

È distribuito su cloud, gestito su cloud e integrato in Sophos Central, la piattaforma di sicurezza informatica più affidabile al mondo. Da Sophos Central è possibile gestire non solo lo ZTNA, ma anche i firewall Sophos, gli endpoint, la protezione dei server, i dispositivi mobili, la sicurezza del cloud, la protezione della posta elettronica e molto altro.

Sophos ZTNA è inoltre unico in quanto si integra strettamente con Sophos Firewall e gli endpoint protetti da Sophos Intercept X condividendo l’integrità del dispositivo in tempo reale con firewall, ZTNA e Sophos Central per rispondere automaticamente alle minacce o ai dispositivi non conformi. Agisce come un amministratore 24 ore su 24, limitando automaticamente l’accesso e isolando i sistemi compromessi finché non vengono ripuliti.

I clienti Sophos concordano sul fatto che i vantaggi in termini di risparmio di tempo di una soluzione di sicurezza informatica Sophos completamente integrata sono enormi. Dicono che utilizzare insieme la suite di prodotti Sophos per l’identificazione e la risposta automatiche delle minacce equivale a raddoppiare le dimensioni del loro team IT. Naturalmente, Sophos ZTNA funziona anche con i prodotti di sicurezza di qualsiasi altro fornitore, ma è l’unico a collaborare meglio con il resto dell’ecosistema Sophos per fornire vantaggi tangibili in termini di visibilità, protezione e risposta.

Visita Sophos.com/ZTNA per saperne di più o per provarlo tu stesso.

Lascia un commento