Emotet è una minaccia molto sofisticata che, una volta all’interno di un’organizzazione, può rapidamente infettarla per intero. Come altri worm, si diffonde e provoca seri danni ovunque senza l’aiuto di alcun utente.

Una volta su un computer, Emotet ha tre obiettivi principali:

- Diffondersi su quante più macchine possibili.

- Inviare email spam per infettare altre aziende (danneggiando la reputazione del mittente).

- Scaricare diversi payload del malware.

In molti casi Emotet cerca anche di rubare dati, trasformando un’infezione da malware in una violazione dei dati. Alcune varianti di Emotet si impadroniscono di indirizzi e-mail e nomi dai dati e dagli archivi dei client di posta elettronica, probabilmente in modo che possano essere venduti come parte di un elenco più ampio e utilizzati per diffondere spam. Altri ispezionano il browser web, rubando history per cercare di trovare e salvare nomi utente e password.

Per aggravare la situazione, Emotet può anche essere una cortina fumogena per attacchi ransomware mirati. Mentre le aziende si occupano delle infezioni Emotet, i ransomware sfruttano la distrazione per prendere in ostaggio i loro dati.

Cosa rende Emotet così pericoloso?

Emotet ha la reputazione di essere una delle minacce più costose e distruttive per diversi motivi.

Innanzitutto ha bisogno solo di un computer con una protezione debole per infettare un’intera organizzazione. Una volta entrato, si diffonde rapidamente lateralmente attraverso la rete.

Si evolve costantemente. I cyber criminali alla base di questa minaccia lavorano 24 ore su 24, 7 giorni su 7, pubblicando più varianti e indirizzi call-home ogni giorno.

Continua a reinfettare. Emotet cerca costantemente di diffondersi, spesso reinfettando le macchine che sono state ripulite.

Come fermare Emotet con Sophos

Le tecnologie avanzate di Sophos possono aiutare a proteggere un’organizzazione da Emotet.

Intercept X Advanced con EDR sfrutta la potenza del machine learning avanzato per identificare e bloccare i file Emotet, persino in nuove varianti mai viste prima.

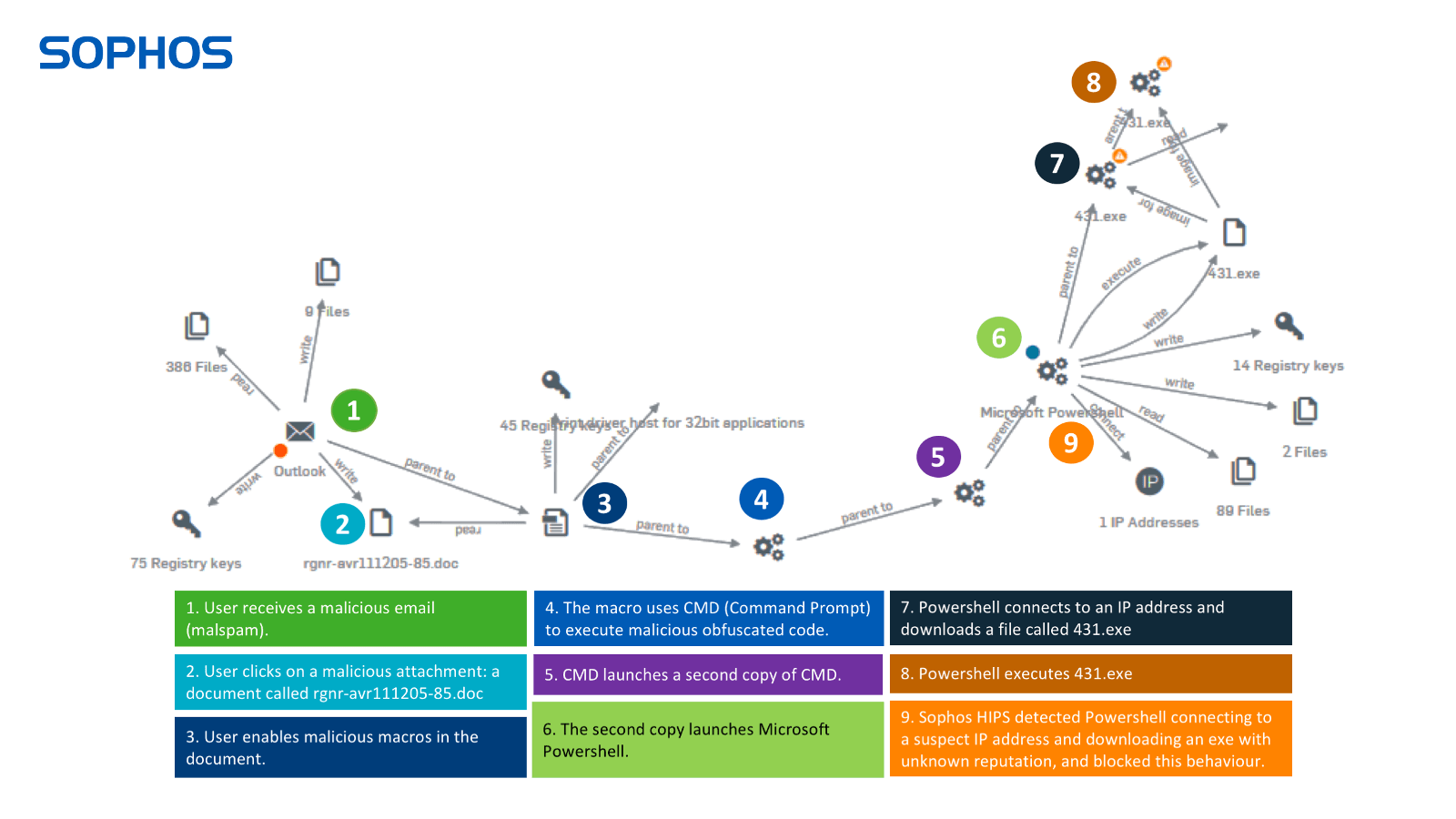

La ricerca di minacce incrociate consente di cercare minacce nascoste, mentre le indagini guidate mostrano esattamente in che modo si è verificato l’attacco, quali macchine sono state colpite e come si sta diffondendo la minaccia in modo da poter intraprendere azioni correttive.

Ecco un esempio di come Intercept X offre una piena visibilità di ogni fase della catena di attacco. Nota: abbiamo dovuto disabilitare più livelli di protezione per consentire all’attacco di arrivare così lontano – normalmente sarebbe stato bloccato molto prima.

Il sandboxing avanzato di Sophos XG Firewall esamina i file eseguibili. Il monitoraggio comportamentale HIPS rileva Emotet, impedendogli di entrare nell’organizzazione. XG blocca anche tutti gli indirizzi IP noti associati a Emotet.

La protezione e-mail (sia in XG Firewall che in Sophos Email) può anche eseguire la scansione delle e-mail in uscita per rilevare lo spam Emotet e identificare quali macchine lo stanno inviando.

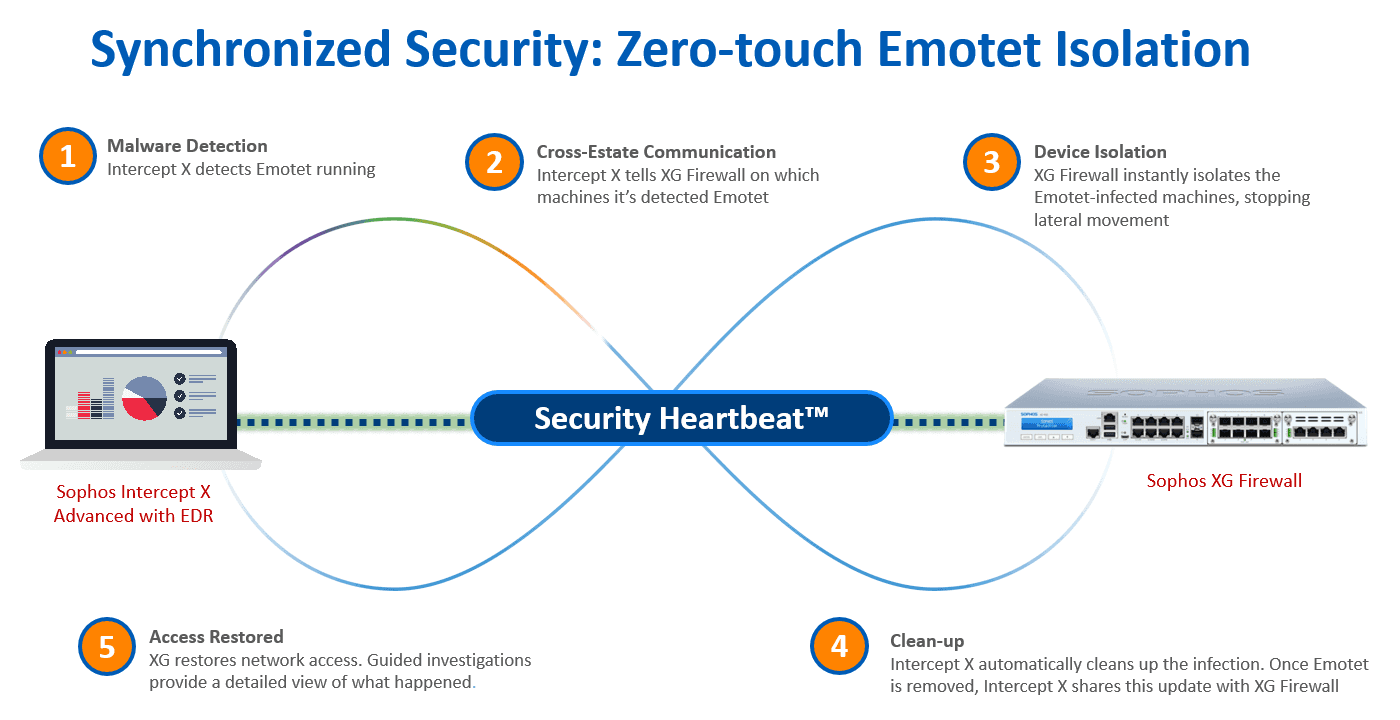

Come unire le forze contro Emotet grazie alla Synchronized Security

Intercept X e XG Firewall sono potenti strumenti per fermare Emotet da soli, ma lo fanno ancora meglio insieme. Condividono informazioni sulle minacce in tempo reale e rispondono automaticamente agli incidenti. Quando Intercept X rileva che Emotet è in esecuzione, avverte XG Firewall che isola automaticamente le macchine infette, prevenendo i movimenti laterali. Intercept X quindi ripulisce l’infezione, dicendo al firewall che il malware è stato rimosso. A questo punto, XG Firewall ripristina l’accesso alla rete.

Unicamente, lavorando insieme, impediscono a Emotet di spostarsi all’interno dell’organizzazione. La grande notizia? Tutto ciò avviene automaticamente in pochi secondi!

Se vuoi saperne di più collegati alla registrazione del nostro webinar sull’argomento. Guarda il video.

Lascia un commento