I lettori di Naked Security che hanno familiarità con il nome Virus Bulletin (VB) probabilmente lo assoceranno a una conferenza annuale frequentata da ricercatori anti-malware e tecnici della sicurezza.

Ma la conferenza prende il nome da una pubblicazione specializzata (che è parte del Bulletin) che, come la conferenza, è attiva da più di due decenni.

Infatti, il VB magazine ha appena celebrato il suo 25o compleanno……passando da un modello su abbonamento a pagamento ad un servizio online gratuito.

Non solo non si deve pagare, ma e’ possibile accedere agli articoli del VB persino senza registrarsi!

Stando cosi’ le cose non e’ escluso che abbiate avuto l’occasione di leggere uno dei primi articoli pubblicati sul nuovo web intitolato VBA IS NOT DEAD del nostro Gabor Szappanos.

Szappi, cosi’ come lo conoscono i lettori abituali, ha scritto un pezzo affascinante che riguarda il recente revival di popolarità tra i criminali informatici del linguaggio di programmazione noto come VBA.

VBA e’ l’abbreviazione di Visual Basic for Applications e nel 2014 probabilmente e’ meglio conosciuto come ” il modo in cui i guru di Excel scrivono le loro macro diabolicamente complicate.”

Se si torna indietro fino alla fine degli anni 90 il VBA era probabilmente meglio conosciuto per il malware, in particolare per i virus (ad esempio un malware che si diffonde deliberatamente).

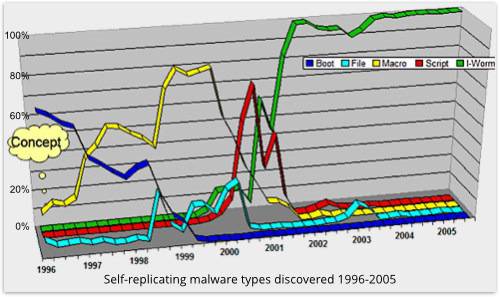

Ecco un grafico tratto dall’articolo di Szappi che mostra proprio quanto erano diffusi i cosiddetti macro virus fino al 2000, quando il malware eseguibile di Windows ha cominciato a prendere il sopravvento:

I virus VBA si insidiavano nei vostri documenti, assumendo segretamente funzioni applicative all’interno di Office, come AutoOpen (in Word) o Auto_Open (in Excel), facendo esattamente cio’ che suggerivano i loro nomi.

Al momento dell’apertura del documento infetto, il malware prendeva il controllo in tutta tranquillita’ e cominciava a diffondersi nei template di Office attraverso i quali poteva prendere possesso di Office e intrufolarsi furtivamente all’interno di ogni documento editato da quel momento in poi.

Grazie al grafico di Szappi, si può vedere che i macro virus sono usciti di circolazione molto rapidamente a cavallo del secolo.

Eppure, come sottolinea Szappi nel suo scritto: Negli ultimi cinque anni, i macro virus (e piu’ in generale, il macro malware) possono essere considerati praticamente estinti – per lo più grazie ai miglioramenti alla sicurezza che sono stati introdotti in quel periodo di tempo al loro target principale, ovvero ai prodotti di Microsoft Office.

Tuttavia, come molte cose che nella storia mostrano un comportamento circolare, Szappi ha notato che il macro malware sta tornando.

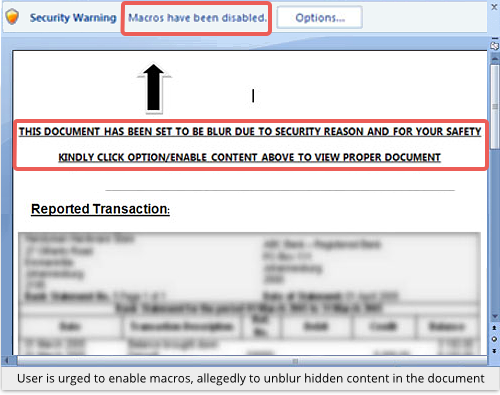

Ironia della sorte, i truffatori usano spesso la presenza di macro nei documenti come pretesto per suggerire che il documento è più sicuro del solito, sostenendo che il documento è in qualche modo “protetto” fino a quando non si attivano le macro per decodificarlo.

Questo dovrebbe tenerlo al sicuro da occhi indiscreti finché non si è in grado di eseguire le macro privatamente e di scoprire il suo contenuto confidenziale:

La tecnica certamente sembra funzionare: Szappi riporta che oltre la metà degli attacchi basati su documenti visti di recente contengono macro VBA volte a ingannare l’utente, piuttosto che un più esoterico codice exploit progettato per ingannare lo stesso Office.

Stando alle stesse parole di Szappi:

Quando l’obiettivo e’ quello di infettare un largo numero di utenti, la buona vecchia ingegneria sociale non manca mai di portare risultati.

Un buon anti-virus sara’ in grado di scavare dentro i file di Office per cercare le macro sospette prima di consentire l’utilizzo di un documento, ovviamente, ma Szappi offre un modo pratico per proteggersi indipendentemente da ciò che pensa il vostro software di sicurezza.

Infine, un consiglio: non vi è alcuna giustificazione al fatto che il contenuto di un documento possa essere visualizzato correttamente solo se l’esecuzione delle macro è attivata. Se ricevete un documento con questo consiglio, fate attenzione: probabilmente siete sotto attacco.

Leggete il documento di Szappi per saperne di piu’…

Lascia un commento