Le mois dernier a été plutôt intense chez Microsoft Security, lorsqu’une mise à jour Windows de type out-of-band a été publiée afin de corriger un bug actuellement exploité au niveau du navigateur.

Cependant, le Patch Tuesday du mois d’octobre corrige une quantité incroyablement faible de vulnérabilités de sécurité : à savoir 56. Parmi ces vulnérabilités, 20 sont classées dans la catégorie des bugs de type élévation de privilèges (EoP) et 14 autres dans la catégorie des bugs de type exécution de code à distance (RCE). A noter que seulement 9 des vulnérabilités corrigées ce mois-ci sont considérées comme critiques. Voici les principaux points à retenir concernant ces mises à jour Windows :

Exécution de code à distance (RCE) du client Remote Desktop

CVE-2019-1333

Nous, et la presse cybersécurité spécialisée, avons largement couvert les vulnérabilités RDP (Remote Desktop Protocol) il y a quelques mois, en raison de la vulnérabilité du serveur RDP “BlueKeep” corrigée dans le Patch Tuesday du mois de mai dernier.

Ce mois-ci, Microsoft a corrigé un autre bug dans RDP, mais cette fois-ci, le composant affecté se situait du côté client RDP, alors que les correctifs précédents (tels que celui qui concernait la vulnérabilité BlueKeep) ciblaient les composants côté serveur. Un bug affectant le côté client RDP signifie qu’un système ne risque d’être compromis que si un utilisateur lance le client RDP (via la commande “mstsc.exe“) afin d’établir une connexion à un serveur RDP malveillant configuré par un attaquant.

Comme il semble peu probable qu’une telle attaque ne réussisse, cette vulnérabilité peut donc être considérée comme ayant un faible impact.

Internet Explorer/Chakra/VBScript RCE (Remote Code Execution)

CVE-2019-1060, CVE-2019-1238, CVE-2019-1239, CVE-2019-1307, CVE-2019-1308, CVE-2019-1335, CVE-2019-1366, CVE-2019-1371

En plus d’un bug Internet Explorer, corrigé dans la mise à jour out-of-band, 8 bugs impliquant les navigateurs Microsoft ont été corrigés dans ces mises à jour Windows : 3 dans VBScript, 1 dans Internet Explorer et 4 dans Chakra (Edge).

Élévation de privilège Win32k

CVE-2019-1362

L’une des 20 vulnérabilités a été qualifiée comme étant de type élévation de privilège (EoP), CVE-2019-1362, est une vulnérabilité de corruption de mémoire dans Win32k, le mode-noyau du composant graphique Windows.

En théorie, un exploit ciblant une vulnérabilité EoP pourrait permettre à un attaquant (avec un accès limité à un système) de prendre davantage le contrôle sur ce dernier. Lorsque vous ajoutez à un exploit de navigateur, un exploit EoP, la combinaison devient particulièrement dangereuse, car elle peut être utilisée comme une technique d’”évasion de sandbox”, annihilant les mesures mises en place pour limiter les dommages qu’un exploit de navigateur seul pourrait causer.

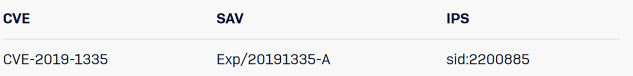

La couverture offerte par Sophos

Sophos a publié la détection suivante pour traiter les vulnérabilités mentionnées ci-dessus. Veuillez noter que des vulnérabilités supplémentaires et leur détection correspondante pourront être publiées ultérieurement.

Combien de temps faut-il pour que la détection Sophos soit en opérationnelle ?

Notre objectif est d’ajouter la détection de problèmes critiques en fonction du type et de la nature des vulnérabilités, et ce dès que possible. Veuillez noter que certaines détections peuvent ne pas être disponibles en raison de la disponibilité des données.

Billet inspiré de Microsoft fixes drop in number for October, 2019 updates, sur le Blog Sophos.

Qu’en pensez-vous ? Laissez un commentaire.