Tommy Mysk y Talal Haj Bakry se describen a sí mismos como “dos desarrolladores de iOS e investigadores de seguridad ocasionales en dos continentes”.

En otras palabras, aunque la ciberseguridad no es su negocio principal, están haciendo lo que desearíamos que hicieran todos los programadores: no dar por sentadas las características de seguridad de las aplicaciones o del sistema operativo, sino estar atentos a cómo funcionan esas características en la vida real para evitar tropezar con los errores y suposiciones de los demás.

Ya hemos escrito antes sobre sus hallazgos, como cuando presentaron un argumento bien elaborado que persuadió a TikTok de adoptar HTTPS para todo, y ahora estamos escribiendo sobre lo que podríamos llamar un nanoartículo: un problema que Tommy Mysk comprimió elegantemente en un solo tuit:

Heads-up: The mail privacy protection introduced in iOS 15 doesn't apply to the Mail app on the Apple Watch. Both the Mail app and the notification preview on the Apple Watch download remote content using your real IP address.#Cybersecurity #iOS pic.twitter.com/o0lh9rPQTd

— Mysk 🇨🇦🇩🇪 (@mysk_co) November 15, 2021

Esto es un interesante recordatorio de lo difícil que puede ser garantizar que las funciones de seguridad de uso general funcionen realmente como se pretende en todos los casos, o al menos que funcionen como cualquier usuario razonable podría suponer.

Seguimiento del uso del correo electrónico

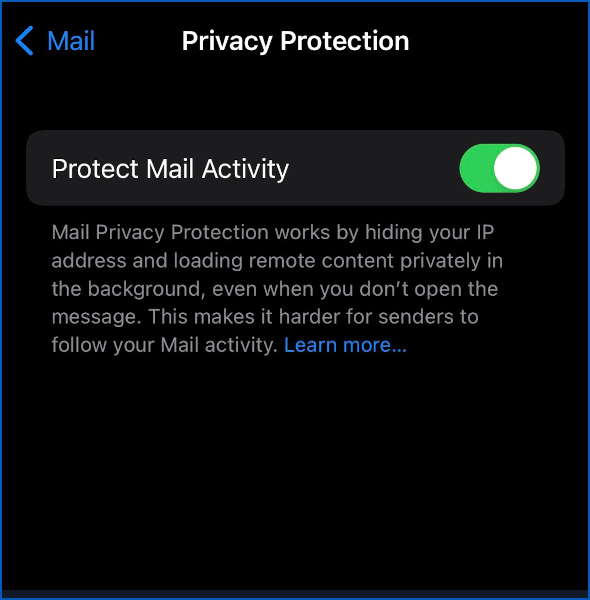

El iOS 15 de Apple introdujo una excelente función antiseguimiento para su correo electrónico, denominada “Protección de privacidad de correo”:

La idea es bastante clara y simple: para protegerte de los molestos trucos de marketing, como el seguimiento de píxeles, puedes pedirle a Apple que primero busque en el contenido de tu correo electrónico y luego te lo transmita indirectamente, utilizando así a Apple como un proxy para imágenes y enlaces en tus mensajes.

Esto actúa como una especie de pseudo-VPN (red privada virtual) que aparece en el otro extremo de la conexión como “un servidor de Apple nos ha llamado”, en lugar de “un usuario específico de la red doméstica X nos ha visitado”, proporcionando así un modesto aumento de privacidad.

En un mundo ideal

En un mundo ideal, esto no sería necesario, porque todos los que enviasen correos electrónicos empaquetarían imágenes como logotipos en el mensaje en sí, o simplemente enviarían mensajes en texto sin formato, sin ninguna imagen.

Pero a muchos departamentos de marketing les gusta vincular imágenes con nombres únicos en cada correo electrónico individual de una campaña, a menudo utilizando imágenes que en realidad no tienen ningún propósito visual (por ejemplo las que tienen un tamaño de 1 × 1 píxel), además de utilizar imágenes identificables de forma única o enlaces en los que se puede hacer clic en los mensajes.

Esto significa que cuando tu cliente de correo electrónico obtiene la imagen, o si visita algún enlace, el servidor en el otro extremo puede registrar tu IP contra la URL única utilizada, rastreando así, posiblemente con bastante precisión, por la hora y el lugar en que leíste el correo electrónico.

Por supuesto, los departamentos de marketing generalmente no alojan esas imágenes y enlaces de seguimiento por sí mismos; por lo general, dependen de una empresa de análisis y seguimiento de terceros, y ahí es donde termina la base de datos de seguimiento.

Aunque este tipo de datos de rastreo pueda parecer insignificante e inofensivo, si se considera un solo correo electrónico a la vez, con el tiempo se va acumulando, especialmente si varios servicios en línea diferentes utilizan la misma empresa de análisis, que entonces tiene la oportunidad de rastrearte en múltiples servicios y sitios web si así lo desea.

Como resultado, los navegadores modernos y los clientes de correo electrónico generalmente ofrecen funciones antirastreo integradas para ayudar a limitar la precisión del rastreo en línea y, por lo tanto, mejorar un poco tu privacidad.

Estas características reducen la recopilación informal pero considerable de este tipo de información mientras navegas o lees tus correos electrónicos.

Más anonimato

La protección de la privacidad del correo electrónico de Apple es otra ligera capa de anonimato que ayuda a reducir la rastreabilidad, incluso cuando realmente deseas ver las imágenes externas en un correo electrónico (es posible que realmente estés interesado en el producto que se anuncia), o estás dispuesto a hacer clic en el enlace para recibir más información.

Todo el mundo que ve las imágenes de los últimos y mejores productos puede ver su aspecto, lo que significa que el proceso publicitario funciona como se pretende.

Pero todos esos clientes potenciales aparecen como visitantes genéricos de “algún lugar del imperio de servidores de Apple”, en lugar de “la familia en el 13 de la calle Percebe, junto a la oficina de correos “, por lo que el proceso de seguimiento que se cuela junto con los anuncios ya no funciona como se esperaba.

No todo el mundo

Sin embargo no todos somos clientes potenciales.

El cyberduo Tommy Mysk/Talal Haj Bakry descubrió que esta anonimización de IP no funciona en el Apple Watch.

Irónicamente, el dispositivo que crees que se beneficiaría más de tener contenido remoto precargado por un servidor proxy, y tal vez reducido o minimizado o simplificado para mejorar su apariencia, parece no respetar la configuración de la opción Proteger actividad de correo.

Por lo tanto, los píxeles de seguimiento incrustados en los correos electrónicos que ves en tu iPhone estarán protegidos por esta función, pero revelarán tu número de IP real si se ves el mismo correo electrónico a través de tu Watch.

No sabemos por qué existe esta discrepancia, pero nuestra mejor conjetura es que el watchOS de Apple no tiene lo que podríamos llamar “paridad de funciones” con iOS 15.

Después de todo, iOS 12 para iPhones y iPads todavía es (hasta donde sabemos) compatible con Apple, pero no dispone de la opción de Proteger la actividad del correo.

Entonces, aunque configures tu Apple Watch enlazándolo con tu iPhone y luego lo configures a través de los menús de iOS 15, en realidad no estás ejecutando iOS 15.

De hecho, la última versión de watchOS en este momento tiene el número 8.1, en comparación con iOS y iPadOS, que ambos tienen la 15.1.

¿Qué hacer?

Para aquellos con relojes Apple que quisieran tener al menos parte del blindaje de privacidad que ofrece la función Protección de privacidad de correo, le preguntamos a Tommy Mysk si había una solución alternativa.

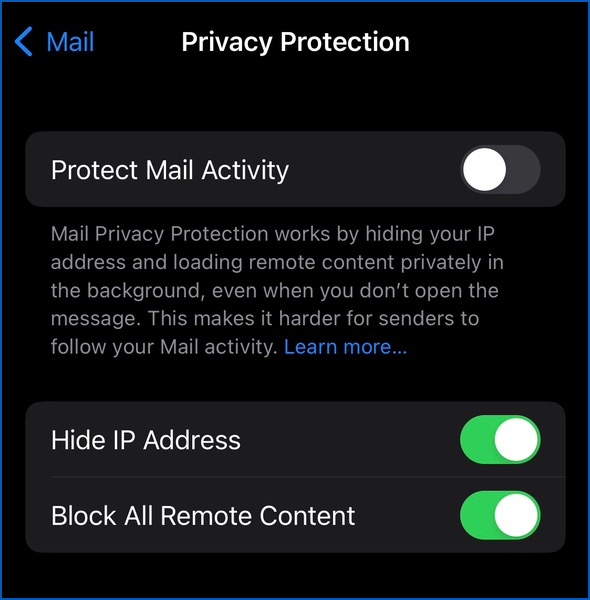

Respondió diciendo que puedes utilizar las siguientes opciones en Ajustes > Mail > Protección de privacidad:

Esto bloquea el contenido remoto, incluido el seguimiento de imágenes, de forma predeterminada tanto en el teléfono como en el reloj, lo que evita que se revele por error el historial de “cuándo y dónde” de tus hábitos de lectura de correo electrónico. (Aparentemente, la opción Ocultar dirección IP, que es parte de una función llamada iCloud Private Relay, que aún no está disponible para todos los usuarios).

Pero aún debes recordar no tocar “Cargar todas las imágenes” cuando estés leyendo correos electrónicos en tu reloj, porque si autorizas la obtención de esas imágenes, tu IP no se ocultará como podrías esperar.

Tommy también señala que este problema de no protección de la IP también se aplica a la aplicación Mensajes, donde al tocar enlaces en mensajes instantáneos o mensajes de texto (SMS) en tu reloj, te lleva directamente al servidor en la URL, directamente desde el número de IP de tu reloj, incluso si “Ocultar dirección IP” está activado.

¿Es esto un error, un descuido o simplemente un efecto secundario esperado del hecho de que watchOS simplemente no es iOS, incluso si piensas en tu reloj como una especie de “extensión ligada” a tu iPhone?

No lo sabemos.

Y dudamos que Apple emita algún tipo de notificación para explicar la situación, dada su actitud restrictiva ante los boletines de seguridad. Así que hasta que watchOS e iOS alcancen la “paridad de funciones”, y alguien como Tommy o Talal se dé cuenta y lo notifique, deberás solucionar este problema por tu cuenta si la protección de seguimiento de correo electrónico es importante para ti.

Dejar un comentario