¿Es el ransomware Zepto el nuevo Locky?

Ten cuidado con la llegada del nuevo ransomware Zepto. Es muy parecido al bien conocido Locky, siendo sus consecuencias las mismas: tus ficheros acabarán secuestrados y te pedirán un rescate para recuperarlos.

Ten cuidado con la llegada del nuevo ransomware Zepto. Es muy parecido al bien conocido Locky, siendo sus consecuencias las mismas: tus ficheros acabarán secuestrados y te pedirán un rescate para recuperarlos.

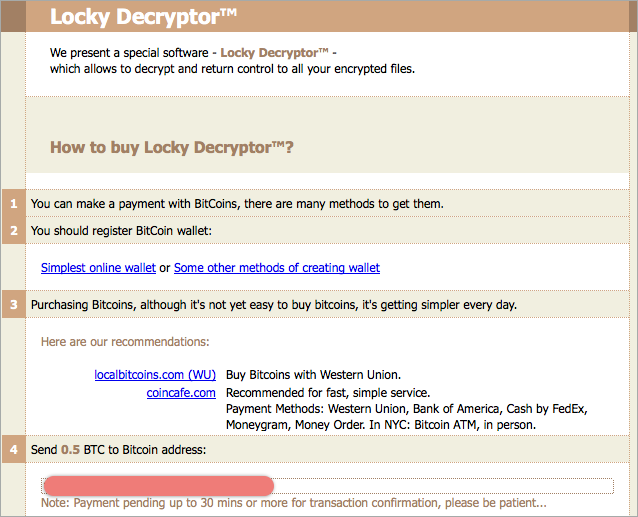

De hecho, las dos familias de malware Locky y Zepto, son muy similares cuando llegas a la “página de pago”, donde los ciberdelincuentes te dicen cómo pagar. En la de Zepto te encuentras lo siguiente:

Hay una diferencia obvia entre los dos ataques. Cuando lo sufres por parte de Locky, tus ficheros cambiarán a la extensión .LOCKY, en cambio con Zepto será .ZEPTO. La idea de cambiar los nombres de los ficheros es que te des cuenta de que estás en peligro.

¿Cómo funciona Zepto?

Durante la última semana hemos visto que las principales variantes de Zepto se distribuían principalmente de dos maneras, ambas muy populares entre los ciberdelincuentes del ransomware:

- En correos electrónicos con un fichero .ZIP adjunto.

- En correos electrónicos con un fichero .DOCM adjunto.

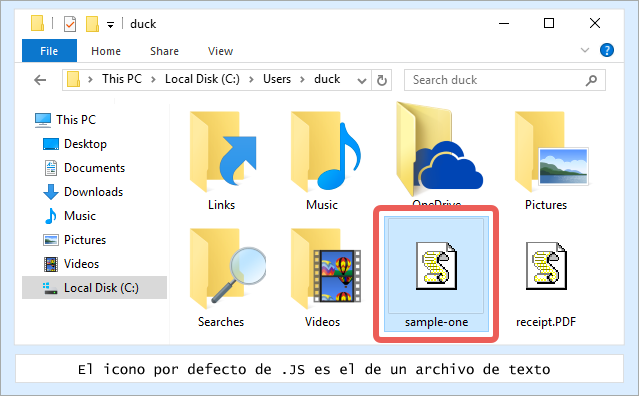

En el primer caso, al abrir el .ZIP descomprimimos un fichero .JS, es decir de Java Script. Este aparecerá, por defecto, con el icono de un fichero de texto. Si lo ejecutamos estaremos descargando el ransomware y quedaremos infectados.

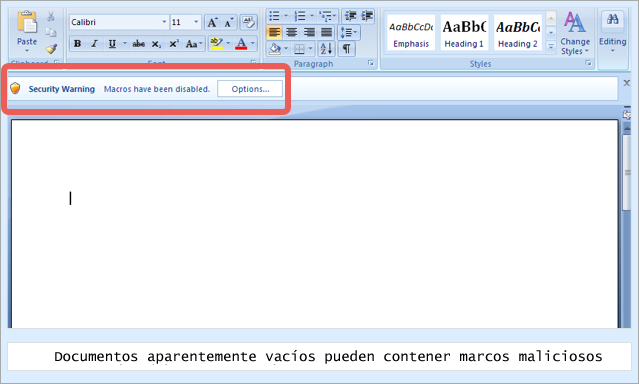

En el segundo caso, el fichero .DOCM significa un documento Word con macros. Los macros en Word están deshabilitados por defecto (una medida de seguridad especialmente diseñada para estos casos), pero te avisará de que están ahí y te invitará a que los actives como vemos en la siguiente imagen:

Activar los macros tiene el mismo efecto que abrir el fichero .JS del caso anterior.

Es la hora de pagar

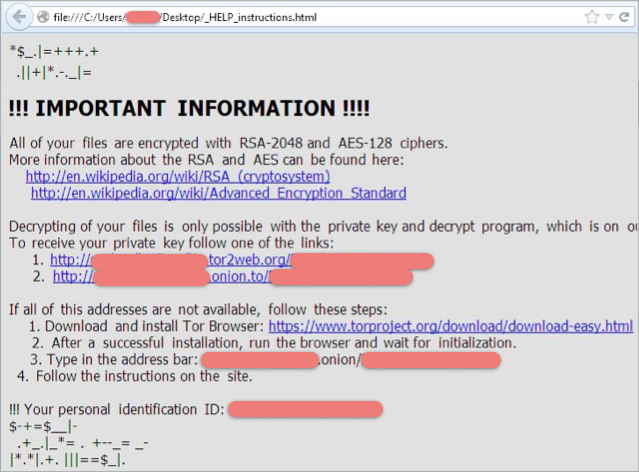

Muy parecido a Locky, Zepto comienza “llamando a casa” (un servidor web gestionado por los ciberdelincuentes), de donde descarga una clave de cifrado para “secuestrar” nuestros datos. Los ficheros de datos se cifran y se les cambia el nombre, de manera que sepan cual es la clave de la víctima.

Una vez han terminado de cifrar, muestran el mensaje de “cómo pagar”. El mensaje aparece de tres maneras distintas: una como el fondo de escritorio, otra como una imagen que se abre con el Windows Photo Viewer, y por último como una página web guardada en todas las carpetas donde han “secuestrado” archivos.

El identificador personal es el mismo que aparece en la primera parte del nombre de los archivos que han cambiado.

Si sigues las instrucciones llegarás a la página que mostrábamos al comienzo de este artículo.

¿Qué hacer?

Nuestra recomendación es que no pagues el rescate, ya que lo único que conseguirás es financiar esas actividades delictivas.

Habitualmente ofrecemos consejos para luchar contra este tipo de amenazas. Ya hemos hablado de cómo defenderse del ransomware en el pasado, por lo que quizás es un buen momento de repasar nuestros consejos.

Para manteneros al día de las últimas amenazas haceros fans de nuestra página de Facebook o síguenos en Twitter para intercambiar experiencias en torno al mundo de la seguridad. Si deseas recibir nuestro boletín de seguridad en tu correo electrónico, suscríbete en la siguiente aplicación:

Dejar un comentario