Sophos 剛剛發表旗下 SophosLabs 的 「2018 惡意軟體預測報告」,該報告係根據 2017 年 4 月 1 日到 10 月 3 日從全球 Sophos 客戶電腦所收集的資料來預測勒索軟體和其他網路安全趨勢。報告中一項關鍵的發現指出,儘管勒索軟體在過去六個月主要攻擊的對象是 Windows 系統,但 Android、Linux 和 MacOS 平台同樣無法躲過威脅。

SophosLabs 安全研究員和「SophosLabs 2018 惡意軟體預測」中勒索軟體分析作者 Dorka Palotay 表示:

勒索軟體已經發展至與平台無關的威脅。勒索軟體的主要對象是 Windows 電腦,但今年 SophosLabs 在全球客戶使用的不同裝置和作業系統上都看到加密攻擊的數量增加了。

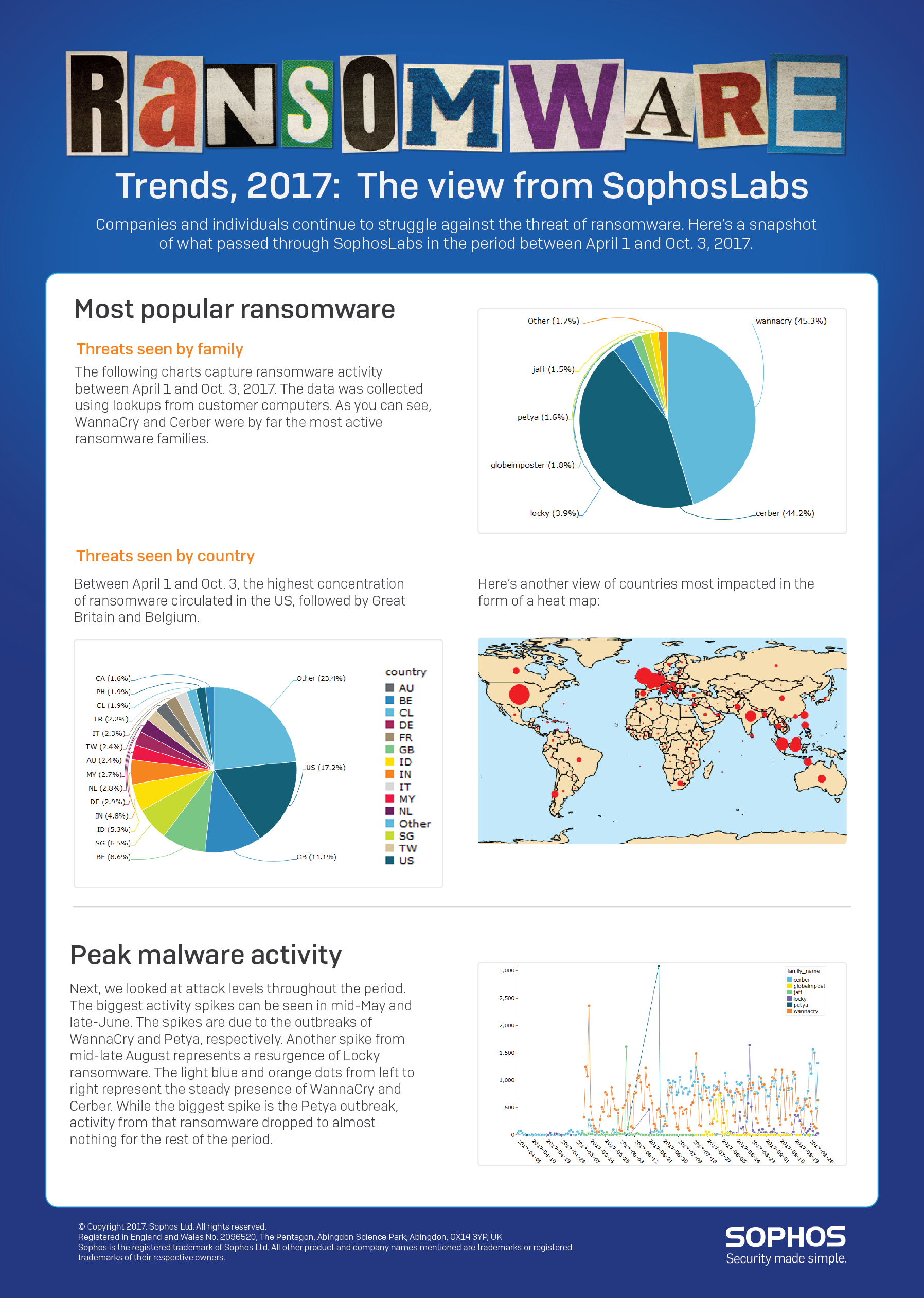

該報告還追蹤了勒索軟體的成長模式,發現 2017 年 5 月出現的 WannaCry 居客戶電腦攔截回報的勒索軟體的首位,取代了長期以來的主流勒索軟體 Cerber (於 2016 年初首次出現)。在所有 SophosLabs 追蹤的勒索軟體中,WannyCry 佔了 45.3%,Cerber 佔 44.2%。

Palotay 表示:

我們第一次看到這種具有蠕蟲特徵的勒索軟體,而這項特色讓 WannaCry 得以快速散佈。這個勒索軟體利用已知的Windows 弱點感染和傳播到所有電腦,因此很難管控。即使我們的客戶受到保護且 WannaCry 已經逐漸減少,我們仍然看到威脅存在,因為它與生俱來的特性就是會繼續掃描和攻擊電腦。我們預期網路犯罪分子會複製 WannaCry 和 NotPetya 中的這種能力,而這一點已經出現在 Bad Rabbit 勒索軟體中,其與 NotPetya 有許多相似之處。

「SophosLabs 2018 惡意軟體預測」指出,NotPetya 這個勒索軟體在 2017 年 6 月快速爆發後銷聲匿跡。NotPetya 最初是透過一家烏克蘭會計軟體套件向外傳播,但影響力僅限於當地。它能夠透過 EternalBlue 漏洞進行傳播,如同 WannaCry 一樣,但是由於 WannaCry 先前已經感染了大多數有漏洞的電腦,所以幾乎所有電腦都已經套用修補程式,真正受到影響者不多。NotPetya 背後的動機還不清楚,因為這次攻擊有許多失誤、間隙和缺點。例如,根據 Palotay 的說法,受害者聯繫攻擊者所需的電子郵件帳戶無效,因此受害者無法解密和復原資料。

Palotay 表示:

NotPetya 擴散的速度快且激烈,並真正對企業造成傷害,因為它永久地破壞了電腦上的資料。幸運的是,NotPetya 消失的速度幾乎和出現一樣快。我們懷疑網路犯罪分子正在進行實驗,或者他們的真正目標並不是勒索軟體,而是像資料抹除器那樣更具破壞性的東西。不管其意圖如何,Sophos 強烈建議不要支付贖金,並推薦了一些最佳作法,包括備份資料和套用最新的修補程式。

Cerber 繼續在暗黑網路中以勒索軟體套件的形式販賣 ,仍是一個危險的威脅。Cerber 的撰寫者不斷更新程式碼,並從「中間人」攻擊者從受害者得到的贖金中抽取利潤。定期更新功能使得 Cerber 不僅是一個有效的攻擊手段,而且廣受網路犯罪分子使用。

Palotay 說:

不幸的是,暗黑網路的商業模式可以運作且與合法的公司類似,可能會資助 Cerber 持續發展。我們可以假設牟利是撰寫者維護程式碼的一大動機。

Android 勒索軟體也吸引了網路犯罪分子的目光。根據 SophosLabs 分析,在 2017 年,使用 Android 裝置的 Sophos 客戶每個月受到的攻擊都增加了。

SophosLabs 安全研究員和 「SophosLabs 2018 惡意軟體預測」作者之一 Rowland Yu 表示:

單是在 9 月份,SophosLabs 處理的 Android 惡意軟體中就有 30.4% 是勒索軟體。我們估計 10 月份將躍升至 45% 左右。我們認為 Android 勒索軟體暴增的原因之一,是因為這是網路犯罪分子牟利的簡單方法,而不需要使用如竊取連絡人和簡訊、彈出式廣告或銀行網路釣魚等複雜的駭客手法。另外重要的是,我們注意到 Android 勒索軟體主要都是在非 Google Play 市集上發現的,這是使用者對於從何處下載和下載哪些應用程式應該要更謹慎的另一個原因。

SophosLabs 報告進一步指出有兩種類型的 Android 攻擊手法出現:鎖定手機而不加密資料,以及在加密資料的同時鎖定手機。Android 上的大多數勒索軟體都不會對使用者資料進行加密,單是鎖定螢幕來索取贖金就足以讓使用者難受,尤其考量到一天內使用個人裝置的次數。Yu 進一步說明:

Sophos 建議使用者如像電腦一般定期備份手機以保存資料,而且不要支付贖金來重新獲得使用權限。我們預估 Android 上的勒索軟體會繼續增加,並在今年的行動平台上成為主流的惡意軟體。

2017勒索軟體趨勢: SophosLabs的觀點 infographic:

「SophosLabs 2018 惡意軟體預測報告」全文,請點擊這裡。

再者,請訪問更多相關文章: 「2018 惡意軟件報告預測勒索軟件將在不同平台大舉肆虐」和「2018 惡意軟件預測報告問題與解答」。

探索 Sophos 新的「機器學習指南」,包括一些深入解釋技術的文章。

Leave a Reply