Anche se è ormai considerato dagli addetti ai lavori un argomento ormai trito e ritrito, il ransomware è tra gli argomenti principali di InfoSec Europe 2017. La ragione? Continua a rappresentare un problema esasperante per le aziende e non smette di farla da leone nell’agenda di moltissime conferenze.

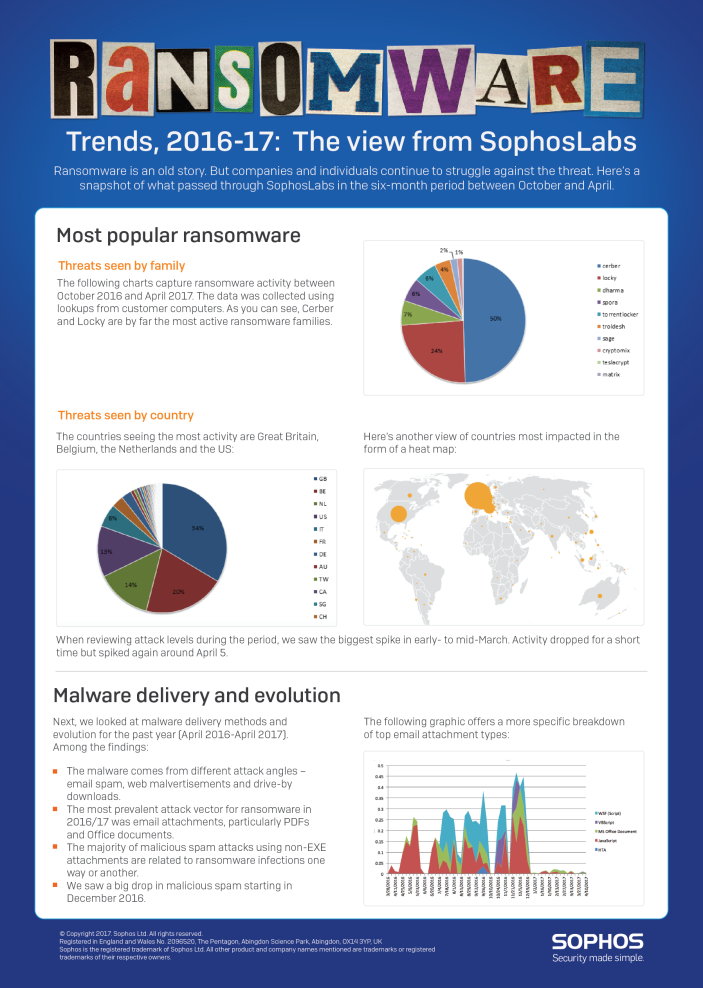

Recentemente i SophosLabs hanno preso in considerazione le famiglie di ransomware più prolifiche e i loro vettori di attacco stilando il grafico sottostante.

Le statistiche dei SophosLabs

Le statistiche riportate di seguito riguardano il periodo di sei mesi tra ottobre 2016 e aprile 2017. Non comprendono l’episodio di WannaCry di metà maggio che si è verificato dopo.

I dati sono stati raccolti utilizzando le ricerche dei computer dei clienti. In primo luogo, i laboratori hanno esaminato alcune famiglie di ransomware e hanno trovato che Cerber e Locky sono stati di gran lunga i più attivi. Cerber ha rappresentato la metà di tutta l’attività durante il periodo preso in esame, e Locky ha costituito un quarto di esso.

Cerber ha subito molte mutazioni progettate per eludere sandbox e antivirus. Una versione si è diffusa tramite spam travestito da un servizio di consegna corriere. Locky, nel frattempo, ha rinominato i file importanti delle sue vittime in modo che avessero tutti l’estensione .locky. Come Cerber, la sua tattica e il suo aspetto si sono trasformati nel tempo.

I paesi al centro degli attacchi di ransomware sono stati la Gran Bretagna, il Belgio, i Paesi Bassi e gli Stati Uniti e il maggior picco di attività si è verificato all’inizio della metà di marzo. L’attività è scesa per un breve periodo, ma si è elevata nuovamente intorno al 5 aprile.

Successivamente, i laboratori hanno esaminato i metodi di consegna dei malware e l’evoluzione dell’anno scorso (aprile 2016 – aprile 2017) e hanno scoperto, tra le altre cose, che i malware provenivano da angoli di attacco diversi – spam e-mail, web malvertisements e drive-by downloads.

Il vettore di attacco più diffuso per il ransomware è stato l’allegato di posta elettronica, in particolare i file PDF e quelli di Office.

La maggior parte degli attacchi di spam maligni che utilizzano gli allegati non-EXE sono, in un modo o nell’altro, correlati alle infezioni di ransomware.

Abbiamo visto un calo significativo di spam dannosi a partire dal dicembre 2016.

Ecco un quadro delle percentuali esatte (per una visione più ravvicinata, fare clic su varie parti dell’immagine e utilizzare la funzione di ingrandimento):

Come proteggersi

In primo luogo, il trucco, ovviamente, è quello di evitare di mettersi in questa situazione senza via di uscita. Offriamo regolarmente consigli su come impedire (e recuperare da) attacchi da ransomware e altri malware.

Ecco alcuni link che riteniamo utili:

- Per difendersi dal ransomware in generale, vedere il nostro articolo Come rimanere protetti contro il ransomware.

- Per proteggersi dagli allegati JavaScript, indicare a Explorer di aprire i file .JS con il Blocco note.

- Per proteggersi dai nomi di file fuorvianti, dire a Explorer di visualizzare le estensioni dei file.

- Per ulteriori informazioni sul ransomware, ascoltate il nostro podcast Techknow.

- Per proteggere i tuoi amici e familiari contro il ransomware, prova il nostro tool gratuito Sophos Home per Windows e Mac.

Lascia un commento