Llueve malware en el estreno de Android Oreo

Google ha tenido un verano excitante, por buenas y malas razones.

Google ha tenido un verano excitante, por buenas y malas razones.

Las buenas noticias: Google acaba de publicar oficialmente Oreo, la octava versión de su sistema operativo Android, con mejoras en la duración de la batería y seguridad. El mes pasado también vio la luz una nueva función llamada Google Play Protect, diseñada para escanear apps que pueden ser potencialmente peligrosas para tu dispositivo y tus datos.

La mala noticia es que, solo en el mes de agosto, se han detectado cinco tipos diferentes de malware en Google Play, incluyendo spyware, bots bancarios y adware agresivo. Miles de apps contienen esta carga maliciosa y han infectado a millones de usuarios.

Ayer supimos que Google ha tenido que eliminar más de 500 apps de Play Store, las que en conjunto fueron descargadas sobre 100 millones de veces. Las apps no eran maliciosas en sí mismas, pero todas emplearon un software de desarrollo (SDK) llamado Igexin. Entre otras cosas, el SDK Igexin tiene la habilidad de espiar a sus víctimas “a través de apps benignas que descargan plugins maliciosos”.

A mayores, los investigadores de SophosLabs han identificado otras amenazas para tu dispositivo:

Bots bancarios

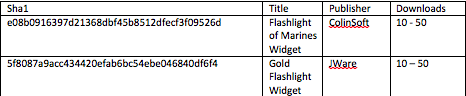

SophosLabs ha identificado 20 apps diferentes en Google Play (todas detectadas como Andr/Banker-GUB) y registrado información de descarga de dos versiones:

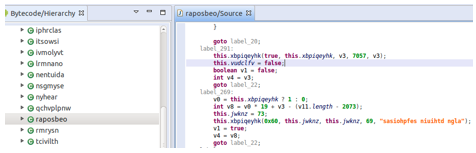

Esta familia de malware emplea ofuscación y compresores (packers) para complicar la ingeniería inversa.

Esta familia de malware emplea ofuscación y compresores (packers) para complicar la ingeniería inversa.

Usa un entorno de trabajo llamado OkHttp para intercambiar información y datos con una web. Ese entorno de trabajo usa técnicas agresivas para navegar por sistemas con múltiples direcciones IP.

Usa un entorno de trabajo llamado OkHttp para intercambiar información y datos con una web. Ese entorno de trabajo usa técnicas agresivas para navegar por sistemas con múltiples direcciones IP.

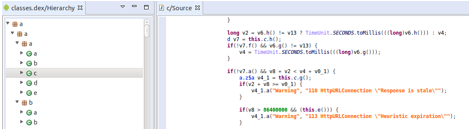

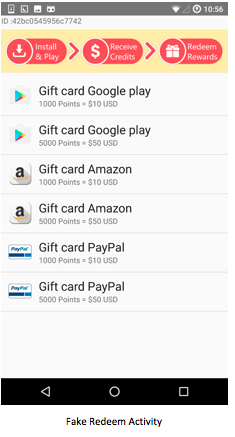

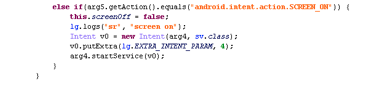

Hace solo unos días que se descubrió un segundo bot bancario que es capaz de descargar silenciosamente un APK de una web remota, convencer al usuario de que instale esa APK usando falsos puntos de crédito, y simular un falso mensaje de seguridad a través del servicio de mensajería de Google Firebase.

Hace solo unos días que se descubrió un segundo bot bancario que es capaz de descargar silenciosamente un APK de una web remota, convencer al usuario de que instale esa APK usando falsos puntos de crédito, y simular un falso mensaje de seguridad a través del servicio de mensajería de Google Firebase.

GhostClicker

GhostClicker

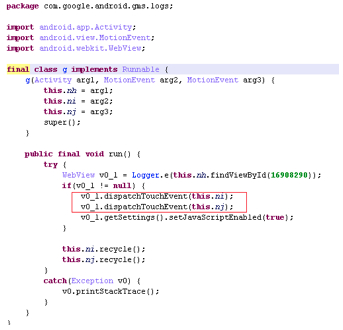

Los investigadores también han interceptado una familia de adware llamado GhostClicker, que se disfraza como una biblioteca de Google Play o de Facebook Ads. Añade un paquete a esa biblioteca llamada “logs”. En algunas variantes piden permiso de administrador, y activamente simulan anuncios que supuestamente generan dinero.

Mientras que otras variantes son más conservadores y simplemente se registran como BroadCastReceiver y generan pantallas con anuncios.

Mientras que otras variantes son más conservadores y simplemente se registran como BroadCastReceiver y generan pantallas con anuncios.

Sophos detecta la primera variante como Andr/Clicker-HO y la segunda como Android Adload.

Sophos detecta la primera variante como Andr/Clicker-HO y la segunda como Android Adload.

Medidas defensivas

La continua presencia de apps maliciosas en Android demuestra la necesidad de emplear un antivirus como el gratuito Sophos Mobile Security para Android. Al bloquear la instalación de apps maliciosas o no deseadas, incluso si su origen es Google Play, te ahorrará muchos problemas.

Un usuario tipo de Android no conocerá las técnicas que utilizan los ciberdelincuentes para infectar los dispositivos, pero puede hacer mucho para protegerse especialmente escogiendo cuidadosamente que apps instala. Sobre ese punto sigue nuestros consejos:

- Descarga Android Oreo. Pese a un verano tumultuoso, la nueva versión de Android presenta mejoras considerables en seguridad por lo que te aconsejamos su uso.

- Usar Google Play. Sabemos que no es una plataforma perfecta pero Google se esfuerza en chequear la seguridad de las apps en Play Store. Los mercados alternativos no toman estas medidas de control por lo que nos podemos encontrar cualquier cosa.

- Evita apps con baja reputación. Si nadie ha usado una app, plantéate no descargarla ya que algo puede salir mal.

- Actualiza todo y tan a menudo como puedas. Cuando compres un nuevo dispositivo chequea las políticas de actualización del fabricante. Haz que este sea uno de los motivos por los que te decidas por un modelo y no otro.

Para manteneros al día de las últimas amenazas haceros fans de nuestra página de Facebook o síguenos en Twitter para intercambiar experiencias en torno al mundo de la seguridad. Si deseas recibir nuestro boletín de seguridad en tu correo electrónico, suscríbete en la siguiente aplicación: