Necurs à l’origine de la chute de la quantité globale de spams de moitié

Vous ne l’avez peut-être pas remarqué, mais la quantité de spams envoyés globalement a considérablement diminué récemment.

Vous ne l’avez peut-être pas remarqué, mais la quantité de spams envoyés globalement a considérablement diminué récemment.

Nous ne parlons pas des emails d’hameçonnage, des pilules de Viagra bon marché et des sondages interminables qui vous propose de gagner un iPhone qui n’existe en pas. En effet, ceux-là continuent de remplir vos boîtes de réception, et ce dans le monde entier.

Nous parlons de spams malveillants qui vous tombent dessus en vous donnant des informations sur des livraisons de colis manqués, de faux CV et des factures pour des services que vous n’avez pas utilisé, et ce dans l’espoir de vous inciter à ouvrir des pièces jointes malveillantes, afin d’aider à la propagation d’un ransomwares comme Locky ou des tojans bancaires comme Dridex.

Ces pièces jointes se présentent sous diverses formes, comme par exemple des documents Microsft Word ou Excel associés à des macros malveillantes, ou plus récemment à des fichiers JavaScript (.JS) et Windows Script Files (.WSF). Ces pièces jointes utilisent en général la même formule : si vous les lancez, ils effectuent un call-home auprès d’un serveur contrôlé par les cybercriminels en question, et téléchargent un certain type de malwares afin de vous infecter, ou plus récemment utilisent plusieurs types de malwares différents.

Néanmoins, une chose étrange est arrivée dans l’univers des spams. Juste avant Noël 2016, la quantité de spams a chuté de plus de la moitié. Nous avons déjà vu de telles chutes auparavant, mais celle-ci dure depuis deux mois maintenant, avec aucun signe d’augmentation à nouveau, même si nous supposons qu’ils augmenteront à un moment donné.

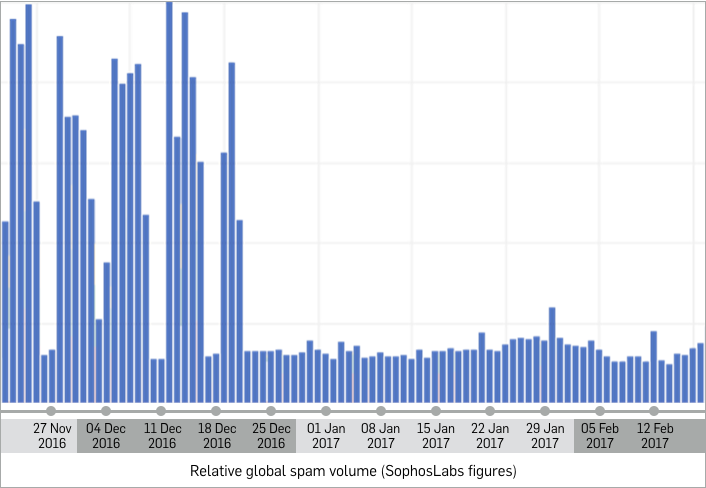

Le graphique ci-dessous représente la quantité de spams observée dans le spamtrap au niveau de réseau Sophos, mise à jour quotidiennement, et remontant à la fin de novembre 2016 :

Comme vous pouvez le voir, les formes en piques se sont arrêtées juste avant Noël 2016 et n’ont pas repris depuis (il est également intéressant de noter que la quantité de spams augmentent également régulièrement au cours de la semaine, ce qui nous fait penser d’ailleurs que même les cybercriminels n’aiment pas travailler le week-end !).

Comme vous pouvez le voir, les formes en piques se sont arrêtées juste avant Noël 2016 et n’ont pas repris depuis (il est également intéressant de noter que la quantité de spams augmentent également régulièrement au cours de la semaine, ce qui nous fait penser d’ailleurs que même les cybercriminels n’aiment pas travailler le week-end !).

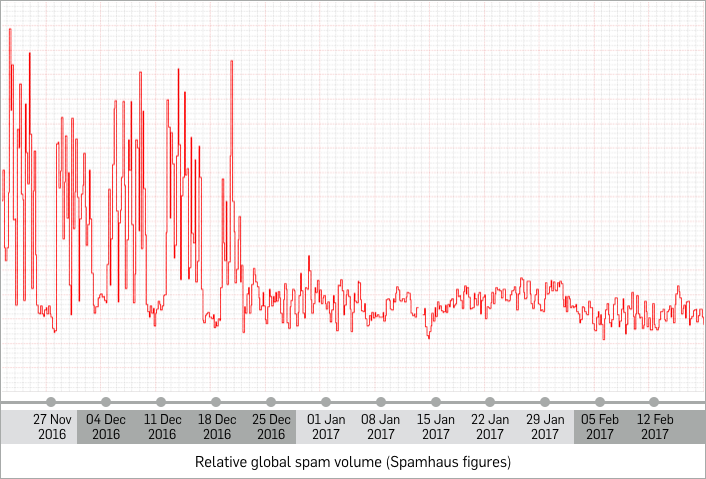

Pour vérifier que cette situation ne soit pas due à un problème avec notre propre infrastructure, nous avons également examiné les données publiées par CBL, la Composite Blocking List, utilisée par Spamhaus, nous donnant un graphe avec une forme similaire :

La raison pouvant expliquer ce phénomène n’a pas été trouvée, mais une piste éventuelle pointerait vers un botnet célèbre appelé Necurs qui aura nettement baissé son activité.

La raison pouvant expliquer ce phénomène n’a pas été trouvée, mais une piste éventuelle pointerait vers un botnet célèbre appelé Necurs qui aura nettement baissé son activité.

Necurs est considéré par certains comme le plus important botnet jamais rencontré, avec des estimations indiquant qu’il se composerait de plus de 6 millions d’ordinateurs infectés. La majorité des ordinateurs infectés semblent se situés en Inde, mais presque tous les pays du monde semblent être affectés par ce malware, à l’exception de la Russie. En effet, le malware Necurs évite de manière délibérée d’infecter les ordinateurs configurés pour utiliser des claviers russes.

Fait intéressant, la quantité de spams a également diminué en Juin 2016, mais Necurs a repris du service moins d’un mois après, en offrant d’ailleurs une nouvelle version de Locky.

Pourquoi Necurs est-il silencieux, et combien de temps ce “silence” va-t-il durer ? Nous ne le savons pas, pas plus que le moment exact où il pourrait reprendre et s’il reprendra son précédent niveau d’activité.

Ce que nous savons, c’est que cela n’a pas empêché les utilisateurs d’être ciblés par le ransomware Locky ou d’autres malwares distribués via des pièces jointes piégées ou des liens web malveillants, et ce en dépit de la baisse spectaculaire de la quantité de spams mentionnée ci-dessus.

Nous savons également que le botnet Necurs n’est pas complètement mort, mais juste beaucoup plus silencieux qu’il ne l’était auparavant. En d’autres termes, si votre ordinateur fait partie du botnet Necurs, il est reste toujours infecté, et il est toujours en attente d’instructions, et il pourrait très bien recevoir un ordre pour se réveiller et commencer de nouveau à envoyer des spams prochainement.

Quoi faire ?

Pour commencer, assurez-vous que votre ordinateur ne sert pas de relais aux cybercriminels :

- Gardez votre antivirus à jour.

- Installez les patchs de sécurité les plus récents et rapidement.

- Soyez prudents concernant les pièces jointes que vous ouvrez, aux programmes que vous installez et aux liens internet de confiance.

En outre, si vous êtes un sysdamin qui vous occupez de la sécurité de la messagerie de votre entreprise, assurez-vous d’activer l’analyse de spams sortant (vous serez surpris de voir combien d’entreprises ne se soucient pas de vérifier les spams sortants, en traitant les spams comme un problème purement entrant, et ce même si tout spam entrant a commencé sa vie comme un spam sortant !).

Si vous avez des machines zombies sur votre réseau qui envoient des spams, vous voulez certainement être mis au courant !

Après tout, une partie de ces spams pourrait cibler votre propre entreprise, créant ainsi un cercle vicieux d’infection !

Pour voir le Locky ransomware en action, et comment Sophos le bloque, n’hésitez pas à regarder notre vidéo !

Follow @ SophosFrance //platform.twitter.com/widgets.js

Billet inspiré de Global spam drops by more than half – now what?, par Peter Mackenzie, Sophos NakedSecurity.

Qu’en pensez-vous ? Laissez un commentaire.