Internet 3G gratuit : attention à ce SCAM WhatsApp !

2017 commence à peine, et nous avons déjà reçu une alerte concernant un scam WhatsApp, grâce à un de nos lecteurs assidus.

2017 commence à peine, et nous avons déjà reçu une alerte concernant un scam WhatsApp, grâce à un de nos lecteurs assidus.

Le scam WhatsApp qui nous intéresse ici, tente de vous duper en prétendant que vous obtiendrez un service Wi-Fi gratuit, vous promettant de rester connecté, et ce même si vous ne disposez pas d’une couverture 3G ou d’une connexion Wi-Fi.

Cela semble trop beau pour être vrai, et c’est justement le cas !

Voici à quoi ressemble le message en question :

Le suffixe .ML visible dans le lien ci-dessus représente le Mali, qui a d’ailleurs commencé à donner gratuitement des noms de domaine quelques années en arrière. Il ne s’agit pas du seul pays à le faire, mais il prétend avoir été le premier pays africain à le proposer.

Le suffixe .ML visible dans le lien ci-dessus représente le Mali, qui a d’ailleurs commencé à donner gratuitement des noms de domaine quelques années en arrière. Il ne s’agit pas du seul pays à le faire, mais il prétend avoir été le premier pays africain à le proposer.

L’utilisation d’un domaine gratuit n’est pas forcément la preuve irréfutable qu’il s’agit d’un scam. En effet, aujourd’hui les domaines .COM peuvent être crées pour un euro, mais dans notre cas, le nom de domaine n’est pas le seul indice qui devrait vous rendre méfiant. Beaucoup de détails sont visuellement suspects dans ce message.

En effet, tout d’abord le manque de cohérence au niveau de l’orthographe avec Whatsapp et puis whatsapp, qui sont tous les deux incorrects. Les erreurs d’espacement et de ponctuation, et la façon plutôt confuse d’évoquer à la fois le Wifi (qui en fait s’écrit correctement comme suit : Wi-Fi) et la 3G en même temps dans le même message.

Néanmoins, les scams propagés sur les réseaux sociaux passent souvent avec succès le test du : “pourquoi ne pas essayer ?”. En effet, ils viennent généralement de personnes que vous connaissez et avec qui vous communiquez régulièrement.

Les fautes d’orthographe, les URL raccourcies, le langage familier ainsi que d’autres incohérences devraient paraitre suspects dans un email sensé être un message officiel d’une entreprise réputée…

…mais pas dans le cas d’un message rapide envoyé par un ami.

Et ensuite ?

Vous pouvez probablement imaginer ce qui se passe si vous cliquez sur ce lien : vous entrez dans le monde glauque de la publicité-appât.

En effet, vous êtes attirés par la promesse d’un service qui semble à la fois utile et intéressant, mais rapidement vous vous rendez compte qu’il existe quelques obstacles à surmonter pour commencer.

Comme avec de nombreux autres scams de ce genre, l’endroit où vous vous retrouvez, et les conditions à remplir pour être éligibles peuvent différer de ce que nous avons déjà pu voir et sont donc explicités ici.

En fait, les scams de ce type étant basé dans le Cloud, avec un contenu qui n’est pas fourni dans le message d’origine mais via toute une série d’URLs, peuvent changer de formes dans le temps.

Les cybercriminels peuvent adapter le contenu qu’ils offrent, comme le font d’ailleurs les sites officielles, et en se basant sur de nombreux facteurs tels que : votre localisation, le navigateur vous utilisez, l’heure, le système d’exploitation ou l’appareil utilisé, le FAI utilisé pour vous connecter, si vous avez déjà visité le site, et beaucoup d’autres paramètres encore.

Nous sommes tombés sur deux campagnes de publicité-appât, et nous pensons que les cybercriminels ont récupéré les informations concernant le type d’appareil utilisé pour ajuster leur attaque.

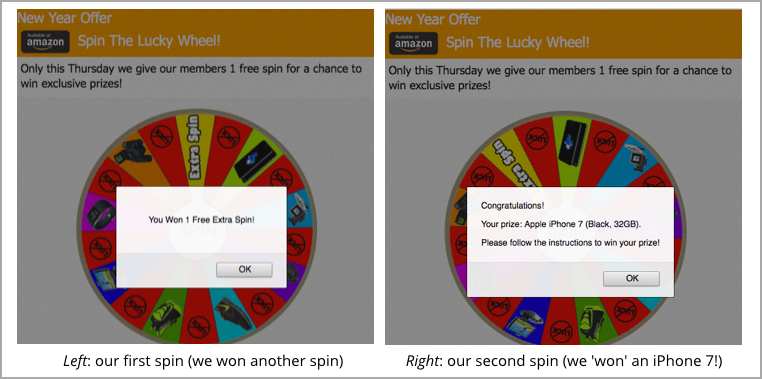

Lorsque nous avons utilisé un (ancien) iPhone, nous avons rapidement reçu une offre pour gagner un tout nouvel iPhone gratuit :

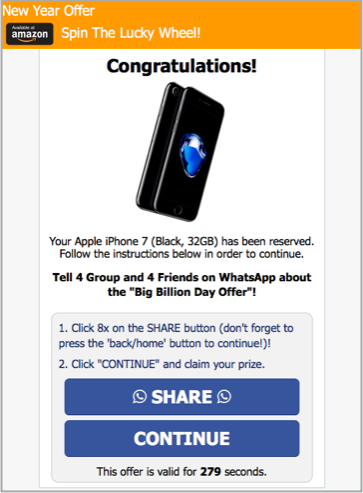

Lorsque nous avons cliqué, nous avons découvert comment ce scam WhatsApp se propageait. Au lieu d’utiliser des malwares pour envoyer des messages secrètement dans votre dos, les cybercriminels ici vous utilisent comme vecteur de propagation, en vous incitant à envoyer le message à huit autres destinataires sur WhatsApp :

Lorsque nous avons cliqué, nous avons découvert comment ce scam WhatsApp se propageait. Au lieu d’utiliser des malwares pour envoyer des messages secrètement dans votre dos, les cybercriminels ici vous utilisent comme vecteur de propagation, en vous incitant à envoyer le message à huit autres destinataires sur WhatsApp :

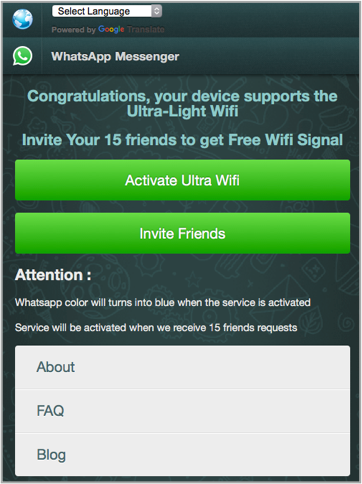

Lorsque nous avons utilisé un (ancien) appareil Android, les cybercriminels se sont montrés encore plus insistants, en nous incitant à envoyer ce scam WhatsApp à quinze nouveaux destinataires pour commencer :

Lorsque nous avons utilisé un (ancien) appareil Android, les cybercriminels se sont montrés encore plus insistants, en nous incitant à envoyer ce scam WhatsApp à quinze nouveaux destinataires pour commencer :

De plus, les boutons

De plus, les boutons [A propos], [FAQ] et [Blog] vous dirigeaient vers des pages WhatsApp authentiques, ajoutant ainsi une couche de légitimité.

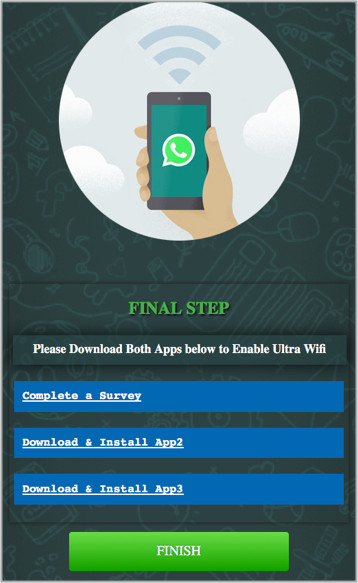

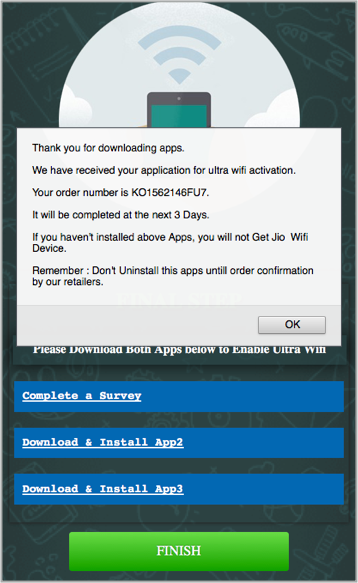

En réalité, nous n’avons invité personne, bien sûr, mais en creusant un peu nous avons tout de même trouvé la page web sur laquelle nous aurions dû atterrir si nous avions fait ce que les cybercriminels voulaient :

De manière amusante, si toute fois le cyberscamming peut s’avérer drôle, le bouton

De manière amusante, si toute fois le cyberscamming peut s’avérer drôle, le bouton [App2] a téléchargé un fichier APK (Android Package), alors que le lien [App3] nous a conduits vers une application gratuite sur l’App Store d’Apple.

Aucun appareil n’est capable d’exécuter des applications Android et iOS en parallèle. En effet, c’est l’un ou l’autre, ou ni l’un ni l’autre, mais jamais les deux en même temps. Nous n’aurions donc pas pu répondre aux exigences des cybercriminels même si nous l’avions voulu.

Les cybercriminels avaient programmé les boutons pour nous rediriger vers divers programmes d’affiliation, qui sont des services de marketing en ligne, où vous êtes rémunérés en tant qu’apporteur d’affaires en fonction des clics générés, des fichiers téléchargés, et ce concernant le site d’une tierce personne.

En fait, cette page ne nous permettait pas d’utiliser le bouton[FINISH] au début, en faisant apparaître un message pour vous avertir dans une syntaxe plus qu’incorrecte que “vous n’avez pas installé toutes les applications sur votre mobile. Veuillez finir l’installation [sic]“.

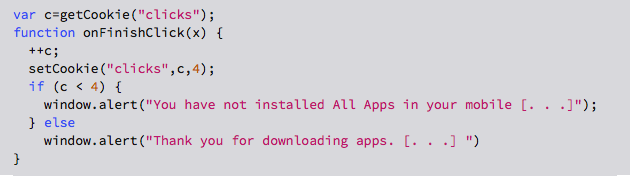

Vous vous demandez surement comment (ou même s’il est possible) qu’un programme JavaScript au sein d’une page internet peut connaitre les applications vous avez installées. La réponse est bien sûr NON, et ce message est complètement faux, comme le JavaScript en question le révèle d’ailleurs :

Ne vous inquiétez pas si vous ne parlez pas couramment le langage JavaScript : ce code utilise un cookie au niveau de votre navigateur appelé

Ne vous inquiétez pas si vous ne parlez pas couramment le langage JavaScript : ce code utilise un cookie au niveau de votre navigateur appelé clicks pour compter combien de fois vous avez appuyé sur [FINISH] et affiche un message spécial après le quatrième clic :

Par ailleurs, les applications que ce scam WhatsApp nous a imposées n’étaient pas malveillantes, donc nous supposons que les cybercriminels espéraient faire de l’argent avec les commissions des sites visités, comme nous l’avons mentionné ci-dessus, plutôt que d’infecter votre appareil pour mener des attaques ultérieurement.

Par ailleurs, les applications que ce scam WhatsApp nous a imposées n’étaient pas malveillantes, donc nous supposons que les cybercriminels espéraient faire de l’argent avec les commissions des sites visités, comme nous l’avons mentionné ci-dessus, plutôt que d’infecter votre appareil pour mener des attaques ultérieurement.

Juste pour votre information, l’application Android reprenait apparemment le visuel officiel d’une boutique Android visant le marché indien, et le logiciel iOS était une application d’achat en ligne pour un service web chinois populaire.

Quoi faire ?

Quand il s’agit de bon cadeaux, d’offres spéciales ou d’autres bonnes affaires sur internet qui paraissent inoffensives, et surtout quand ils sont apparemment recommandés par vos amis, il est facile de tomber dans le piège du “rien de mal à jeter un coup d’œil”.

Après tout, ce scam WhatsApp n’essayait pas d’activer des exploits pour implanter des malwares sur votre téléphone, ni de vous inciter à installer des malwares, il est donc sans doute justifié de penser qu’il est le plus souvent inoffensif.

Néanmoins il s’agit tout de même d’un scam, et même si vous vous contentez juste de jeter un coup d’œil, vous participez à un scam avec des effets secondaires potentiellement nocifs sur la communauté autour de vous, en bombardant notamment vos amis avec des messages indésirables, et en aidant les cybercriminels à gagner frauduleusement de l’argent.

Nous aimons habituellement cité Mr.Miagi dans Karate Kid : la meilleure façon d’éviter de prendre des coups : ne pas être là !

Donc, notre conseil est simple : n’essayez pas, n’achetez pas, ne répondez pas.

Follow @ SophosFrance //platform.twitter.com/widgets.js

Partagez Internet 3G gratuit : attention à ce scam WhatsApp ! : http://wp.me/p2YJS1-3cx

Billet inspiré de Free 3G internet from WhatsApp? No, it’s a scam, par Paul Ducklin, Sophos NakedSecurity.

Qu’en pensez-vous ? Laissez un commentaire.