Le ransomware Odin prend la relève de Zepto et Locky

Tout d’abord il y a eu Locky, qui s’est transformé en Zepto, et à présent nous avons Odin.

Tout d’abord il y a eu Locky, qui s’est transformé en Zepto, et à présent nous avons Odin.

Il s’agit de la dernière évolution du ransomware de type Locky-Zepto.

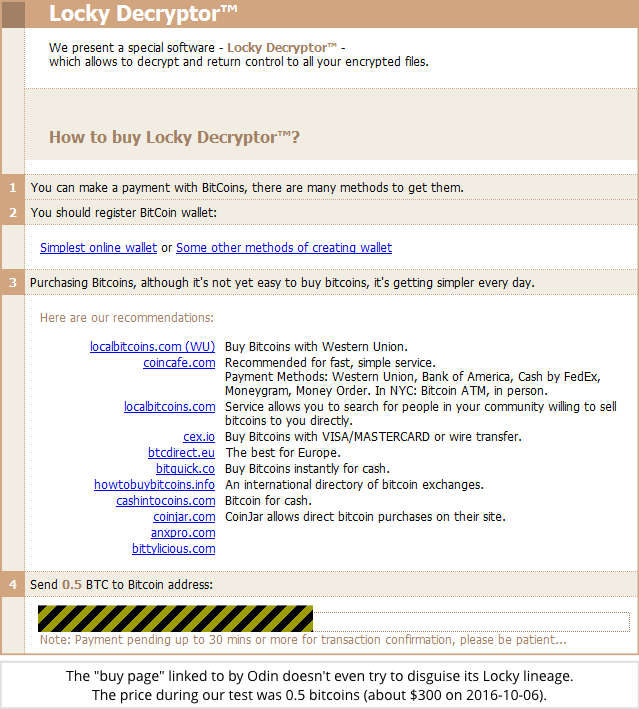

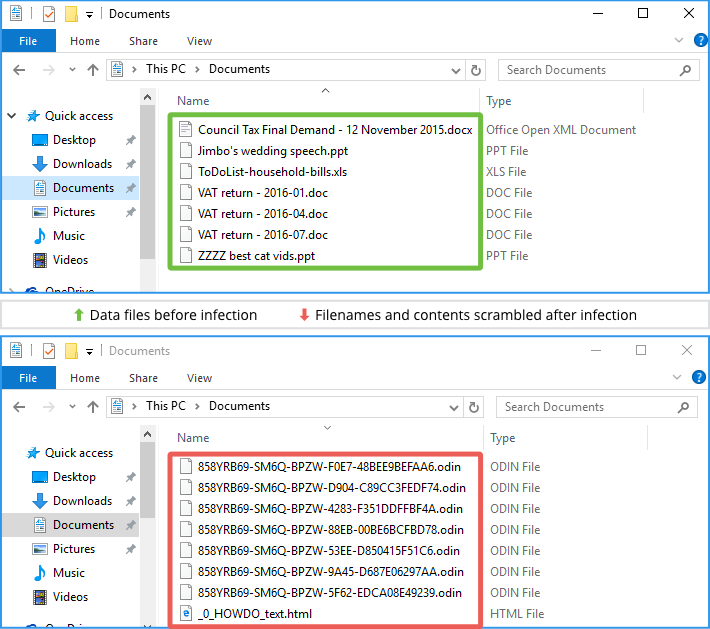

Si vous faites partie des malchanceux qui venez d’être touchés par ce ransomware, vous allez découvrir ses liens avec Locky dès l’apparition de la page de paiement depuis le Dark Web, sur laquelle les cybercriminels vous expliquent comment payer votre rançon.

Les produits Sophos bloquent ce malware sous le nom Troj/Locky-NP, un autre signe nous rappelant ses liens avec Locky.

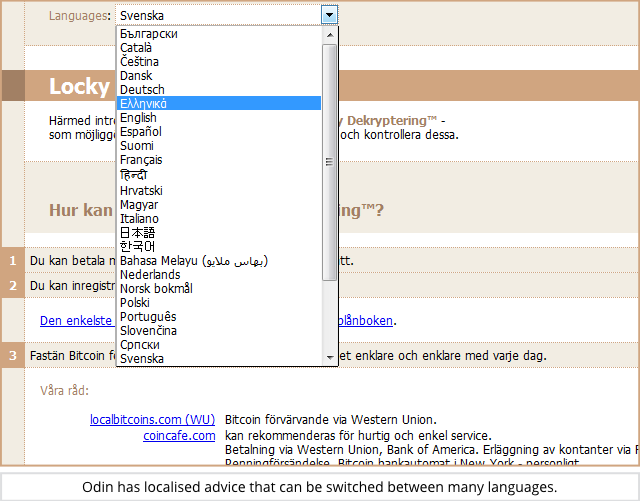

Vous n’avez pas besoin de parler l’anglais pour comprendre le message car les cybercriminels vous offrent une page de paiement traduite en plusieurs langues :

Vous n’avez pas besoin de parler l’anglais pour comprendre le message car les cybercriminels vous offrent une page de paiement traduite en plusieurs langues :

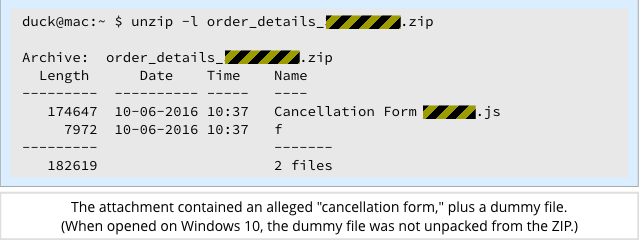

Jusqu’à aujourd’hui, nous avons pu voir Odin se répandre essentiellement par emails, avec un texte écrit dans un anglais approximatif, qui vous informe que votre commande a bien été traitée, avec en pièce jointe un fichier ZIP, qui est sensée contenir les détails de la commande :

Jusqu’à aujourd’hui, nous avons pu voir Odin se répandre essentiellement par emails, avec un texte écrit dans un anglais approximatif, qui vous informe que votre commande a bien été traitée, avec en pièce jointe un fichier ZIP, qui est sensée contenir les détails de la commande :

Si vous ouvrez l’email en question, vous allez découvrir 2 fichiers, l’un d’entre eux prétend être un

Si vous ouvrez l’email en question, vous allez découvrir 2 fichiers, l’un d’entre eux prétend être un formulaire de rétractation (Cancellation Form).

L’autre fichier en pièce jointe est “muet” avec une seule lettre comme nom de fichier, qui contient un octet aléatoire répété quelques milliers de fois, afin de rendre ce ransomware un peu différent de ces prédécesseurs :

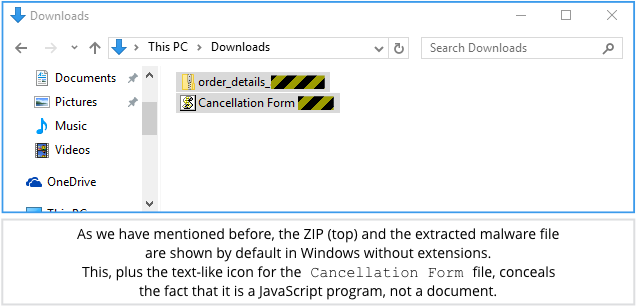

Lorsque vous avez ouvert le fichier ZIP sous Windows 10, le fameux fichier muet n’apparaît pas, mais un fichier qui ressemble à un fichier texte apparaît, quant à lui, sous le nom de

Lorsque vous avez ouvert le fichier ZIP sous Windows 10, le fameux fichier muet n’apparaît pas, mais un fichier qui ressemble à un fichier texte apparaît, quant à lui, sous le nom de Cancellation Form (formulaire de rétractation) :

Tout comme la plupart des malwares récents, y compris Zepto, le

Tout comme la plupart des malwares récents, y compris Zepto, le formulaire de rétractation que les cybercriminels vous incitent à ouvrir est un programme JavaScript.

Lorsqu’il est ouvert en dehors de votre navigateur, le fichier Cancellation Form malveillant n’est pas limité par la sandbox de votre navigateur, ainsi il peut télécharger et exécuter le ransomware Odin sans afficher des avertissements et autres alertes.

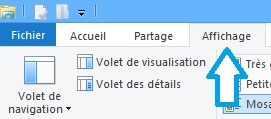

Comme nous l’avons déjà recommandé par le passé, vous pouvez vous protéger vis-à-vis de ce type de piège en ouvrant l’Explorateur (pour cela ouvrez un dossier ou Ordinateur par exemple), choisissez l’onglet “Affichage" :

Et cochez “

Et cochez “Extensions de noms de fichiers” afin de faire apparaitre les extensions qui en général sont masquées :

(Si vous êtes sur un ordinateur professionnel, votre sysadmin peut activer “l’

(Si vous êtes sur un ordinateur professionnel, votre sysadmin peut activer “l’Extensions de noms de fichiers" pour quiconque utilise une stratégie de groupe sous Microsoft).

En ouvrant le formulaire de rétraction, vous exécutez la première phase du ransomware Odin, à savoir :

- Déchiffrage de son propre programme JavaScript afin de produit un second programme JavaScript malveillant.

- Exécute dans un deuxième temps ce second programme JavaScript, afin de télécharger un fichier DLL chiffré (qui s’avère être une forme spécifique de programme Windows).

- Déchiffre le fichier DLL téléchargé.

- Enfin, charge et exécute le DLL en utilisant un utilitaire Windows

rundll32.exe.

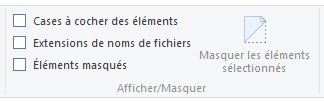

A ce stade, le composant ransomware d’Odin est activé, et le chiffrement des fichiers commence.

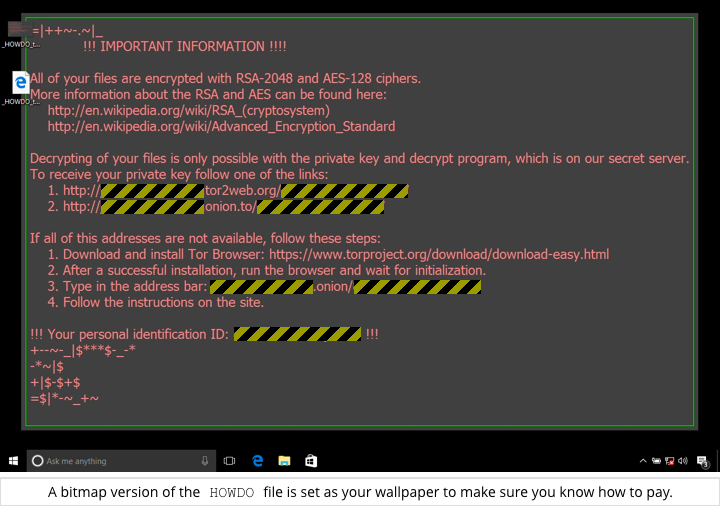

Tout comme avec Zepto, chaque fichier est chiffré en utilisant l’algorithme AES avec une clé choisie de manière aléatoire, et chaque clé de chiffrage AES est elle-même chiffrée avec une clé publique RSA :

Rappelez-vous que malgré le fait que l’algorithme AES soit symétrique, à savoir avec la même clé utilisée pour verrouiller et déverrouiller vos données, l’algorithme RSA quant à lui utilise 2 clés, une pour verrouiller (la clé publique) et l’autre pour déverrouiller (la clé privée).

Rappelez-vous que malgré le fait que l’algorithme AES soit symétrique, à savoir avec la même clé utilisée pour verrouiller et déverrouiller vos données, l’algorithme RSA quant à lui utilise 2 clés, une pour verrouiller (la clé publique) et l’autre pour déverrouiller (la clé privée).

La raison pour utiliser ce système à 2 niveaux de chiffrement, un codage symétrique pour le verrouillage en masse des données, suivi par un autre codage asymétrique (clé publique) pour le verrouillage des clés symétriques, est bien évidement l’efficacité avant tout. Le chiffrement par clé publique est mille fois plus lent que le chiffrement symétrique.

Du fait que les cybercriminels détiennent l’unique copie des clés privées RSA, et comme les clés AES utilisées pour chaque fichier sont stockées sur le disque une fois que les données ont bien été verrouillées avec la clé publique RSA correspondante …

…ainsi seuls les cybercriminels peuvent déverrouiller les clés nécessaires pour déverrouiller les données, ce qui explique leur assurance en vous demandant 300€ pour acheter l’accès à vos données :

Et comme dans beaucoup d’attaques par ransomwares, les cybercriminels ne font pas qu’ouvrir un fichier au niveau de votre explorateur, mais change également l’image de l’arrière-plan de votre bureau afin de s’assurer qu’il n’ait aucun doute possible sur la manière de payer la rançon :

Et comme dans beaucoup d’attaques par ransomwares, les cybercriminels ne font pas qu’ouvrir un fichier au niveau de votre explorateur, mais change également l’image de l’arrière-plan de votre bureau afin de s’assurer qu’il n’ait aucun doute possible sur la manière de payer la rançon :

Quoi faire ?

Quoi faire ?

Nous vous proposons régulièrement des conseils pour vous protéger vis à vis des attaques par ransomwares, et d’autres programmes malveillants, mais aussi et surtout pour vous en remettre !

Voici ci-dessous quelques liens que nous pensons être utiles pour vous :

- Pour se défendre contre les ransomwares en général, lisez notre article : Comment bien se protéger contre les ransomwares ?

- Pour se protéger contre les pièces jointes en JavaScript, demandez à Windows Explorer pour ouvrir les fichiers .JS avec Notepad.

- Pour se protéger contre les noms de fichiers trompeurs, demandez à Windows Explorer pour qu’il montre les extensions.

- Pour en savoir plus sur les ransomwares, écoutez notre podcast.

- Pour protéger vos mais et vos proches contre les ransomwares, essayez gratuitement Sophos Home pour Windows ou Mac.

Follow @ SophosFrance //platform.twitter.com/widgets.js

Partagez Le ransomware Odin prend la relève de Zepto et Locky : http://wp.me/p2YJS1-2Zm

Billet inspiré de Odin ransomware takes over from Zepto and Locky, par, Sophos NakedSecurity.

Qu’en pensez-vous ? Laissez un commentaire.