Paramètres de sécurité et de confidentialité de votre téléphone

Etes-vous inquiets concernant la confidentialité et la sécurité sur téléphone mobile ?

Vous avez tort !

Après tout, s’inquiéter ne sert à rien, par contre s’informer correctement, pour prendre de meilleures décisions est bien plus utile.

A propos de la confidentialité et de la sécurité des téléphones portables, vous devez vous poser les questions suivantes :

Tout d’abord, il faut avoir à l’esprit, qu’il n’y aura pas une réponse unique à la question Q1. Ainsi, il est fort probable que vous soyez amené à changer régulièrement vos paramètres de sécurité.

Ainsi, les réponses aux questions Q2 et Q3 ont, de ce fait, une grande importance.

Ainsi, les réponses aux questions Q2 et Q3 ont, de ce fait, une grande importance.

Les paramètres de sécurité de votre téléphone portable, définis de façon définitive, ne conviennent pas à tout le monde. En effet, cela voudrait dire que les paramètres de sécurité les plus stricts doivent ainsi être définis, et qu’il vous faudra vous y tenir à chaque instant.

Cela risque fort de ne pas être tenable dans le temps.

Par contre, l’autre extrême consisterait à vous mettre en danger, et à vivre constamment avec des paramètres de sécurité minimalistes.

Cela risque fort, du coup, de ne pas être tenable dans le temps, non plus, et ce pour des raisons de sécurité évidentes (il arrive parfois de ne pas vouloir partager ses données de géolocalisation, par exemple !).

Au minimum, vous devez être capables de savoir faire les bons choix, concernant les réglages de vos paramètres de sécurité. Les 3 thèmes suivants sont primordiaux :

Grâce à une bonne compréhension des différentes options possibles concernant le réglage de ces paramètres de sécurité, auprès des 3 principaux opérateurs, vous serez capables de faire de meilleurs choix pour vous même, mais aussi de mieux aider vos amis et vos proches.

Vous trouverez ci-dessous nos conseils et astuces, allant du contrôle de vos connexions, à la limitation du partage de vos données de géolocalisation.

0. Garder le contrôle de vos connexions

Afin de désactiver vos connexions Wi-Fi d’un seul coup, vous pouvez simplement passe en Mode Avion.

Gardez en tête que le Mode Avion, est une méthode radicale qui ne résout pas le problème du réglage des paramètres de sécurité de vos connexions individuellement. En effet en activant le Mode Avion, vous désactivez, tout simplement, le système de transmission et de communication de votre équipement.

Noter que la mise en garde faites par Windows Phone est valable, bien sûr, pour les 3 principaux opérateurs.

En activant le Mode Avion, toutes les communications et transmissions seront impossibles. Cependant, l’apparition de l’icône “avion” sur l’écran de votre téléphone, ne signifie pas que vous êtes complètement coupé du monde.

Le Wi-Fi, le Bluetooth, … peuvent être activés de manière individuelle, sans pour autant désactiver le Mode Avion. En effet, de nos jours le Wi-Fi est généralement disponible dans les avions.

Si vous n’avez pas le temps de vérifier que tout est correctement désactivé, vous pouvez toujours désactiver le Mode Avion, et de suite l’activer de nouveau. Cette opération interrompra toutes les connexions, sans laisser le temps au téléphone de se connecter au réseau mobile.

(si vous avez peur que votre téléphone ne se connecte, même brièvement, éteignez le complètement).

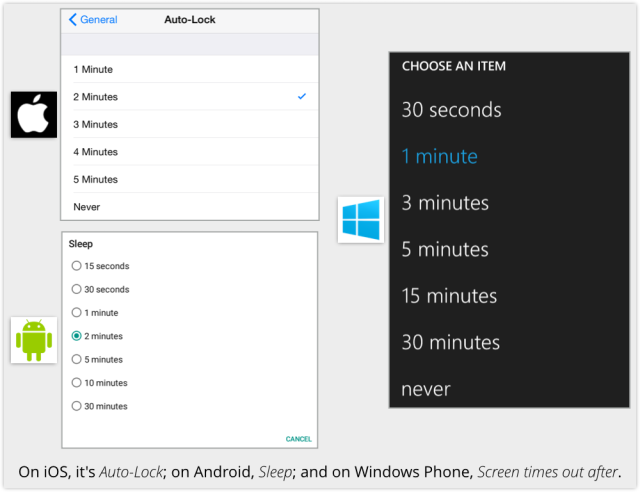

1. Choisir les paramètres de verrouillage automatique

De préférence, choisissez le délai de verrouillage automatique acceptable pour vous, et le plus court possible. Ce délai correspond à la période “sans activité”, après laquelle votre équipement se verrouille automatiquement, à moins d’appuyer avant sur le bouton de verrouillage.

Nous concevons, sans problème, qu’un délai de verrouillage court peut s’avérer pénible et peu pratique, en particulier si vous utilisez votre téléphone régulièrement, mais de manière discontinue tout au long de la journée.

Le problème est qu’en choisissant un délai de 15 ou 30 minutes, vous rendez l’accès à votre téléphone très facile à un quelconque voleur qui aurait dérobé ou trouvé votre téléphone, après votre passage dans un aéroport, un café ou un taxi, …

Nous recommandons 2 minutes ou moins.

Le paramétrage du verrouillage automatique n’est cependant pas suffisant : en effet, vous devez également définir un mot de passe efficace (section à suivre), ainsi qu’une configuration du verrouillage à effet immédiat.

Si vous ne précisez pas “immédiatement”, votre équipement laissera s’écouler un laps de temps, après l’avoir apparemment verrouillé (automatiquement ou manuellement), pendant lequel vous pouvez l’activer de nouveau, et l’utiliser immédiatement. Cette possibilité existe, au cas où vous changeriez d’avis après l’avoir verrouillé, et décideriez de l’utiliser de nouveau.

Nous vous recommandons de vous assurer que le verrouillage soit vraiment effectif. Ainsi, lorsque vous voyez votre écran verrouillé, vous pourrez être rassurés et sûrs que votre téléphone est vraiment verrouillé.

2. Choisir votre mot de passe ou code PIN

Ne laissez pas votre téléphone verrouillé utilisable par un simple “double-taper” ou “glisser”.

Vous devez définir un code PIN réellement efficace, ou bien un mot de passe, mais pas un simple code à 4 caractères du type de ceux d’Apple.

Nous concevons que les mots de passe dignes de ce nom, surtout s’ils contiennent un mélange de majuscules, de minuscules et de chiffres, soient un vrai casse-tête à taper dans votre téléphone portable, vu la taille des claviers, tant numériques qu’alphanumériques.

Si vous n’arrivez pas à vous habituer à ces mots de passe, mieux vaut avoir un long code PIN, plutôt qu’un mot de passe basique (ou rien du tout d’ailleurs). Ainsi nous vous recommandons fortement d’opter, au minimum, pour un code PIN à 10 caractères.

Temporairement, vous trouverez probablement ce code à 10 caractères ou plus, vraiment pénible à mémoriser. Cependant, en persévérant, vous verrez qu’il deviendra un réflexe assez rapidement.

[vc_row][vc_column width=”1/1″][vc_message color=”alert-info”]

Si vous choisissez 10 caractères ou plus, arrangez-vous pour taper au moins une fois sur chaque caractère, ainsi vous brouillerez les pistes et dissimulerez les éventuelles traces de doigts laissées sur l’écran. Ces dernières permettent, aisément, à quiconque inclinant correctement votre téléphone, sous le bon éclairage, de deviner les codes PIN courts.

[/vc_message][/vc_column][/vc_row]

Notez que sur Windows Phone, le mot de passe est automatiquement à base de chiffres seulement. Ainsi, vous ne pourrez pas utiliser un code PIN de type Mot de passe.

3. Activation du cryptage de votre équipement

Nous ne pouvons pas aborder sérieusement les codes PIN ainsi que les mots de passe sans évoquer le cryptage.

Le processus de cryptage, au niveau de votre équipement, concerne toutes vos données encodées que votre opérateur garde en mémoire, décrypte automatiquement lors de la lecture et crypte lors de l’écriture, y compris vos fichiers, applications, données de configuration, et même le système d’exploitation lui-même.

Lorsque votre téléphone est déverrouillé, le cryptage est bien sur invisible, ainsi vous (ou un éventuel escroc) peut avoir accès à tout, ce qui rend le processus de cryptage, de ce point du vue, assez transparent.

D’autre part, lorsque le téléphone est verrouillé, un voleur aura besoin d’un code PIN, ou bien du mot de passe, pas seulement pour démarrer votre téléphone, mais aussi pour avoir accès à toutes les données qui y sont stockées.

Ceci est valable même pour un voleur qui réussirait à connecter votre équipement, à un système d’extraction de données, tel que ceux utilisés par des laboratoires d’identification judiciaire.

Malheureusement, la mise en œuvre de ce cryptage au niveau de votre équipement (aussi dénommé ), auprès des 3 principaux opérateurs est encore trop souvent inconsistante. Voici néanmoins un rapide aperçu :

Nous sommes déçus par Windows Phone et l’absence de FDE, au niveau des téléphones à usage personnel, ou utilisés hors du cadre professionnel. Nous pensons que vous devriez écrire à Microsoft pour le leur faire savoir.

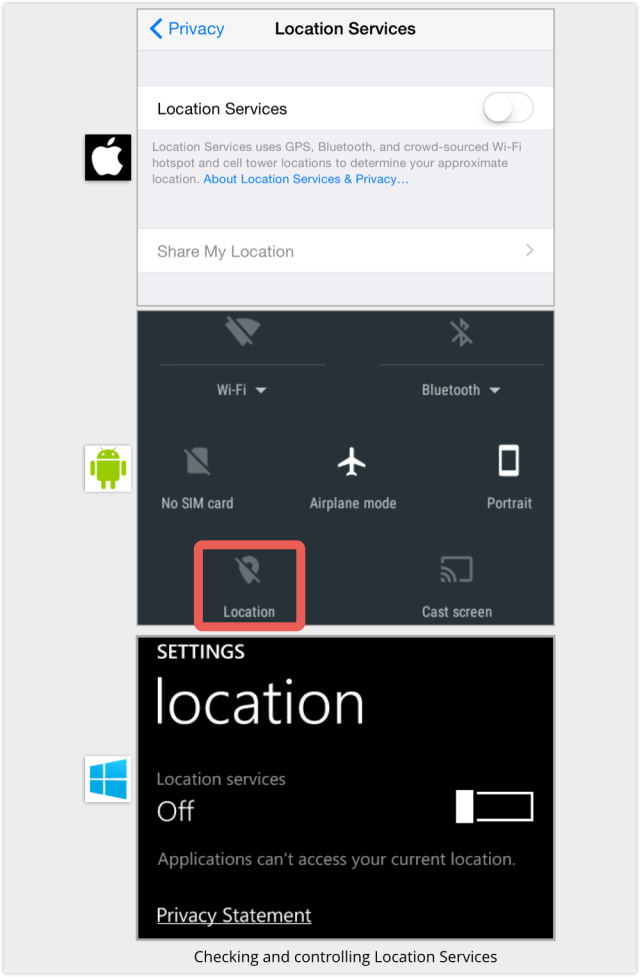

4. Gestion de la géolocalisation

La géolocalisation est la fonction qui permet à votre équipement de partager votre position exacte, avec d’autres personnes, auprès de votre opérateur, avec des développeurs d’applications, et des fournisseurs d’espaces publicitaires. Vous pouvez très bien partager votre position avec tous ces derniers à la fois !

Le calcul de votre position exacte peut être réalisée avec une précision déconcertante, en combinant des informations comme : quelles bornes Wi-Fi sont visibles et à quel moment, quel équipement Bluetooth est à proximité, à quel relais de téléphone vous vous êtes connecté récemment, et (si vous avez l’équipement adéquat), quelles informations votre GPS fournit-il ?

Comme avec le cryptage de votre équipement, les 3 principaux opérateurs ont des approches différentes, en matière de géolocalisation.

Apple, avec iOS, vous autorise à donner l’accès à vos données de géolocalisation aux applications, de manière individuelle, et permet à ces dernières de récupérer toute information concernant votre position. Par contre Android et Windows Phone garde un réglage global de l’accès à votre géolocalisation, avec une fonction activation/désactivation.

Nous traiterons plus en détails, dans un prochain article, de la gestion et du contrôle des données de géolocalisation. Pour l’instant, vous trouverez ci-dessous les informations indispensables pour démarrer et arrêter les services de localisation, à votre guise.

Pour finir

Vous étiez certainement déjà au courant de toutes ces options, à propos du réglage des paramètres de sécurité de votre téléphone, et où les trouver. Cependant, nous avons pensé utile, de les passer en revue et de les résumer au sein d’une même présentation.

Après tout, vous pouvez très bien oublier, ou bien acheter un nouveau téléphone chez un opérateur différent, ou encore vous retrouver avec un ami ou un collègue qui vous demande : “par où dois-je commencer ?”, “est ce que c’est vraiment important ?”.

Billet inspiré de : “Why you shouldn’t worry about privacy and security on your phone” par Paul Ducklin de Naked Security

Partagez “Paramètres de sécurité et de confidentialité de votre téléphone” avec http://wp.me/p2YJS1-1OX