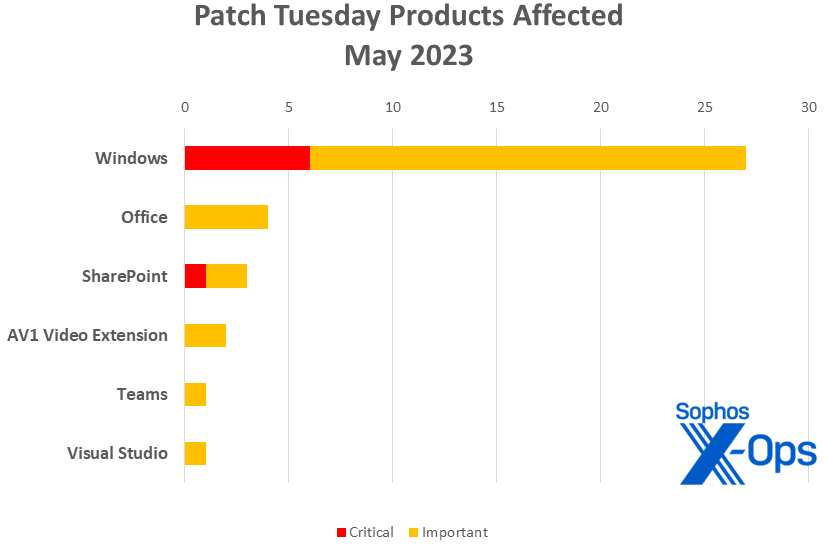

Microsoft publicó el martes parches para 38 vulnerabilidades en 6 familias de productos, incluidos 6 problemas de gravedad crítica en Windows y uno en SharePoint. Como es habitual, el mayor número de vulnerabilidades abordadas afecta a Windows, con 27 CVE. Le sigue Office con 4, luego SharePoint (3), la Extensión de Vídeo AV1 (2), y Teams y Visual Studio (una cada uno).

En el momento de aplicar el parche, solo dos de los problemas de este mes (CVE-2023-29325, CVE-2023-24932, ambos de Windows) han sido revelados públicamente, aunque todavía no se sabe que ninguno de ellos esté siendo explotado. En cuanto al resto, solo uno se ha detectado que está siendo utilizado: CVE-2023-29336, un problema de elevación de privilegios de gravedad importante en Windows. Sin embargo, Microsoft advierte de que es más probable que ocho de los problemas abordados se exploten pronto en las versiones más recientes o anteriores del producto afectado (es decir, en los próximos 30 días). Curiosamente, este mes Microsoft no ofreció una visión general orientativa sobre la probabilidad de explotación en versiones anteriores frente a versiones más recientes para ninguno de los 38 parches, aunque algunos se aplican solo a uno u otro.

A petición popular, incluimos al final de este post tres apéndices con una lista de todos los parches del mes, ordenados por gravedad, por probabilidad de explotación prevista y por familia de productos.

En cifras

- Total de CVE de Microsoft: 38

- Total de avisos incluidos en la actualización: 0

- Divulgados públicamente: 2

- Explotados: 1

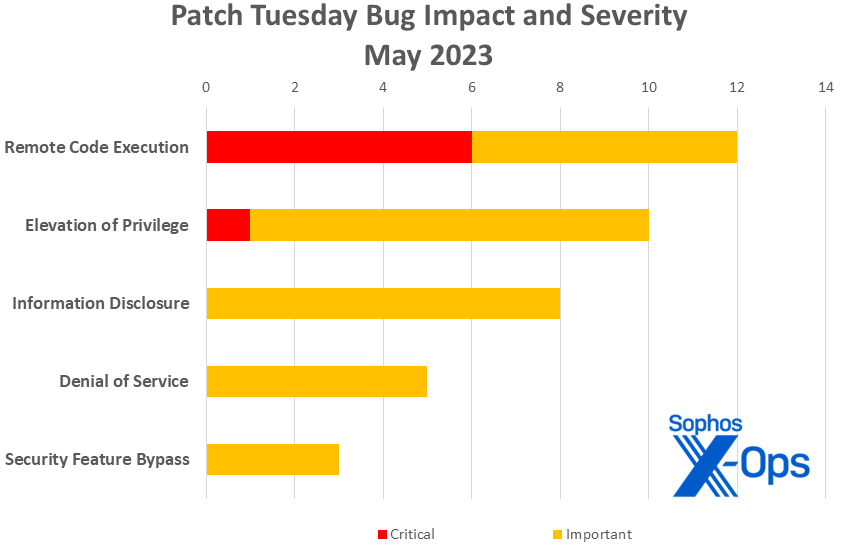

- Gravedad

- Crítico: 7

- Importante: 31

- Impacto

- Ejecución remota de código: 12

- Elevación de privilegios: 10

- Revelación de información: 8

- Denegación de servicio: 5

- Anulación de funciones de seguridad: 3

Las seis familias de productos en la versión de mayo:

- Windows: 27

- Office 4

- SharePoint: 3

- Extensión de vídeo AV1: 2

- Teams: 1

- Visual Studio: 1

Microsoft también reconoció tres CVE relacionados con Chromium y cinco CVE relacionados con GitHub en los anuncios de publicación de parches de este mes. Los tres problemas relacionados con Chromium (CVE-2023-29334, CVE-2023-29350, CVE-2023-29354) se parchearon antes de la publicación de hoy, mientras que los cinco problemas relacionados con GitHub (CVE-2023-25652, CVE-2023-25815, CVE-2023-29007, CVE-2023-29011, CVE-2023-29012), todos los cuales afectan a Visual Studio, se parchearon hoy.

Actualizaciones importantes de mayo

CVE-2023-24941 – Vulnerabilidad de ejecución remota de código en el sistema de archivos de red de Windows

CVE-2023-29325 – Vulnerabilidad de ejecución remota de código OLE de Windows

Se cree que es más probable que estos dos parches RCE de clase Crítica acaben bajo explotación activa en los próximos 30 días; peor aún, ambos vienen con requisitos de instalación bastante detallados. Se advierte a los administradores de sistemas que lean las instrucciones con mucha atención y, en el caso del parche NFS, que se asegurende que ya está instalado un parche que aborda CVE-2022-26937 (publicado en mayo de 2022).

CVE-2023-24932 – Vulnerabilidad de elusión de la función de seguridad de arranque seguro

Al igual que los dos parches anteriores, éste incluye pasos adicionales: el parche actualiza el Administrador de arranque de Windows, pero no está activado por defecto, por lo que serán necesarios pasos adicionales por parte del administrador del sistema. Este parche está relacionado con los intentos en curso de solucionar una vulnerabilidad utilizada por el bootkit BlackLotus. Microsoft describió sus progresos en ese proceso en un post independiente.

CVE-2023-24881 – Vulnerabilidad de divulgación de información de Microsoft Teams

Siguiendo con el tema de las Actualizaciones Destacadas de este mes, este problema de divulgación de información de clase Importante requiere un poco más de atención de lo habitual. En primer lugar, los administradores de sistemas deben actualizar a la última biblioteca SDK JavaScript de Teams; en segundo lugar, los administradores de sistemas no deben hacer referencia a ningún dominio fuera de su propio control, y deben evitar cualquier dominio comodín. Se recomienda encarecidamente a los administradores de sistemas que revisen las directrices de Microsoft sobre este parche antes de proceder.

CVE-2023-29340 – Vulnerabilidad de ejecución remota de código en la extensión de vídeo AV1

Por último, este RCE de clase importante, uno de los dos que abordan AV1 este mes, solo afecta a los usuarios que instalaron su extensión a través de Microsoft Store y solo si no tienen activadas las actualizaciones automáticas.

Protecciones de Sophos

Esta tabla se actualizará a medida que se finalicen las firmas individuales.

| CVE | Sophos Intercept X/Endpoint IPS | Sophos XGS Firewall |

| CVE-2023-24902 | Exp/2324902-A | |

| CVE-2023-24941 | 2308380 | 2308380 |

| CVE-2023-24950 | 2308385 | 2308385 |

| CVE-2023-29325 | 2308384 | 2308384 |

Como todos los meses, si no quieres esperar a que tu sistema descargue por sí mismo las actualizaciones de Microsoft, puedes descargarlas manualmente desde el sitio web del Catálogo de Windows Update. Ejecuta la herramienta winver.exe para determinar qué compilación de Windows 10 u 11 estás ejecutando y, a continuación, descarga el paquete de actualizaciones acumulativas para la arquitectura y el número de compilación específicos de tu sistema.

Apéndice A: Impacto y gravedad de las vulnerabilidades

Esta es una lista de los parches de mayo ordenados por impacto y, a continuación, subordenados por gravedad. Cada lista está además ordenada por CVE.

Ejecución remota de código (12 CVE)

Gravedad crítica

CVE-2023-24903 Vulnerabilidad de Ejecución Remota de Código del Protocolo de Túnel de Socket Seguro (SSTP) de Windows

CVE-2023-24941 Vulnerabilidad de ejecución remota de código del sistema de archivos de red de Windows

CVE-2023-24943 Vulnerabilidad de ejecución remota de código en la multidifusión general pragmática (PGM) de Windows

CVE-2023-24955 Vulnerabilidad de ejecución remota de código en Microsoft SharePoint Server

CVE-2023-28283 Vulnerabilidad de ejecución remota de código de Windows Lightweight Directory Access Protocol (LDAP)

CVE-2023-29325 Vulnerabilidad de ejecución remota de código OLE de Windows

Gravedad importante

CVE-2023-24905 Vulnerabilidad de ejecución remota de código del cliente de escritorio remoto

CVE-2023-24947 Vulnerabilidad de ejecución remota de código del controlador Bluetooth de Windows

CVE-2023-24953 Vulnerabilidad de ejecución remota de código de Microsoft Excel

CVE-2023-29340 Vulnerabilidad de ejecución remota de código en la extensión de vídeo AV1

CVE-2023-29341 Vulnerabilidad de ejecución remota de código de la extensión de vídeo AV1

CVE-2023-29344 Vulnerabilidad de ejecución remota de código de Microsoft Office

Elevación de privilegios (10 CVE)

Gravedad crítica

CVE-2023-29324 Vulnerabilidad de elevación de privilegios en la plataforma MSHTML de Windows

Gravedad importante

CVE-2023-24899 Vulnerabilidad de Elevación de Privilegio del Componente Gráfico de Windows

CVE-2023-24902 Vulnerabilidad de Elevación de Privilegios en Win32k

CVE-2023-24904 Vulnerabilidad de elevación de privilegios del instalador de Windows

CVE-2023-24946 Vulnerabilidad de elevación de privilegios en el servicio de copia de seguridad de Windows

CVE-2023-24948 Vulnerabilidad de elevación de privilegios del controlador Bluetooth de Windows

CVE-2023-24949 Vulnerabilidad de Elevación de Privilegios en el Kernel de Windows

CVE-2023-24950 Vulnerabilidad de elevación de privilegios en Microsoft SharePoint Server

CVE-2023-29336 Vulnerabilidad de Elevación de Privilegios en Win32k

CVE-2023-29343 Vulnerabilidad de Elevación de Privilegios en SysInternals Sysmon para Windows

Divulgación de información (8 CVE)

Gravedad importante

CVE-2023-24881 Vulnerabilidad de divulgación de información de Microsoft Teams

CVE-2023-24900 Vulnerabilidad de divulgación de información del proveedor de soporte de seguridad NTLM de Windows

CVE-2023-24901 Vulnerabilidad de divulgación de información de NFS Portmapper de Windows

CVE-2023-24944 Vulnerabilidad de divulgación de información del controlador Bluetooth de Windows

CVE-2023-24945 Vulnerabilidad de divulgación de información del servicio de destino iSCSI de Windows

CVE-2023-24954 Vulnerabilidad de divulgación de información en Microsoft SharePoint Server

CVE-2023-28290 Vulnerabilidad de divulgación de información del cliente del protocolo de escritorio remoto

CVE-2023-29338 Vulnerabilidad de divulgación de información de código de Visual Studio

Denegación de servicio (5 CVE)

Gravedad importante

CVE-2023-24898 Vulnerabilidad de denegación de servicio SMB de Windows

CVE-2023-24939 Vulnerabilidad de denegación de servicio del servidor para NFS

CVE-2023-24940 Vulnerabilidad de denegación de servicio en la multidifusión general pragmática (PGM) de Windows

CVE-2023-24942 Vulnerabilidad de denegación de servicio en tiempo de ejecución de llamada a procedimiento remoto

CVE-2023-29333 Vulnerabilidad de denegación de servicio en Microsoft Access

Anulación de funciones de seguridad (3 CVE)

Gravedad importante

CVE-2023-24932 Vulnerabilidad de elusión de la función de seguridad de arranque seguro

CVE-2023-28251 Vulnerabilidad de elusión de la función de seguridad de la lista de revocación de controladores de Windows

CVE-2023-29335 Vulnerabilidad de elusión de la función de seguridad de Microsoft Word

Apéndice B: Explotabilidad

Esta es una lista de los CVE de mayo que Microsoft considera que tienen más probabilidades de ser explotados en los primeros 30 días posteriores a su lanzamiento, así como los que ya se sabe que están siendo explotados. Cada lista está además ordenada por CVE.

Exploit detectado

CVE-2023-29336 Vulnerabilidad de Elevación de Privilegios en Win32k

Explotación más probable

CVE-2023-24902 Vulnerabilidad de Elevación de Privilegios en Win32k

CVE-2023-24941 Vulnerabilidad de Ejecución Remota de Código en el Sistema de Archivos de Red de Windows

CVE-2023-24949 Vulnerabilidad de Elevación de Privilegios en el Kernel de Windows

CVE-2023-24950 Vulnerabilidad de elevación de privilegios en Microsoft SharePoint Server

CVE-2023-24954 Vulnerabilidad de divulgación de información en Microsoft SharePoint Server

CVE-2023-24955 Vulnerabilidad de ejecución remota de código en Microsoft SharePoint Server

CVE-2023-29324 Vulnerabilidad de Elevación de Privilegios en la Plataforma MSHTML de Windows

Apéndice C: Productos afectados

Esta es una lista de los parches de mayo ordenados por familia de productos y, a continuación, subordenados por gravedad. Cada lista está además ordenada por CVE.

Windows (27 CVE)

Gravedad crítica

CVE-2023-24903 Vulnerabilidad de ejecución remota de código del protocolo de túnel de sockets seguros (SSTP) de Windows

CVE-2023-24941 Vulnerabilidad de ejecución remota de código del sistema de archivos de red de Windows

CVE-2023-24943 Vulnerabilidad de ejecución remota de código en la multidifusión general pragmática (PGM) de Windows

CVE-2023-28283 Vulnerabilidad de ejecución remota de código en el Protocolo ligero de acceso a directorios (LDAP) de Windows

CVE-2023-29324 Vulnerabilidad de elevación de privilegios en la plataforma MSHTML de Windows

CVE-2023-29325 Vulnerabilidad de ejecución remota de código OLE de Windows

Gravedad importante

CVE-2023-24898 Vulnerabilidad de denegación de servicio SMB de Windows

CVE-2023-24899 Vulnerabilidad de elevación de privilegios en componentes gráficos de Windows

CVE-2023-24900 Vulnerabilidad de divulgación de información del proveedor de soporte de seguridad NTLM de Windows

CVE-2023-24901 Vulnerabilidad de divulgación de información de NFS Portmapper de Windows

CVE-2023-24902 Vulnerabilidad de elevación de privilegios en Win32k

CVE-2023-24904 Vulnerabilidad de elevación de privilegios del instalador de Windows

CVE-2023-24905 Vulnerabilidad de ejecución remota de código del cliente de escritorio remoto

CVE-2023-24932 Vulnerabilidad de elusión de la función de seguridad de arranque seguro

CVE-2023-24939 Vulnerabilidad de denegación de servicio del servidor para NFS

CVE-2023-24940 Vulnerabilidad de denegación de servicio en la multidifusión general pragmática (PGM) de Windows

CVE-2023-24942 Vulnerabilidad de denegación de servicio en tiempo de ejecución de llamada a procedimiento remoto

CVE-2023-24944 Vulnerabilidad de divulgación de información del controlador Bluetooth de Windows

CVE-2023-24945 Vulnerabilidad de divulgación de información del servicio de destino iSCSI de Windows

CVE-2023-24946 Vulnerabilidad de elevación de privilegios en el servicio de copia de seguridad de Windows

CVE-2023-24947 Vulnerabilidad de ejecución remota de código del controlador Bluetooth de Windows

CVE-2023-24948 Vulnerabilidad de elevación de privilegios del controlador Bluetooth de Windows

CVE-2023-24949 Vulnerabilidad de elevación de privilegios del núcleo de Windows

CVE-2023-28251 Vulnerabilidad de elusión de funciones de seguridad de la lista de revocación de controladores de Windows

CVE-2023-28290 Vulnerabilidad de divulgación de información del cliente del protocolo de escritorio remoto

CVE-2023-29336 Vulnerabilidad de elevación de privilegios en Win32k

CVE-2023-29343 Vulnerabilidad de Elevación de Privilegios en SysInternals Sysmon para Windows

Office (4 CVE)

Gravedad importante

CVE-2023-24953 Vulnerabilidad de ejecución remota de código en Microsoft Excel

CVE-2023-29333 Vulnerabilidad de denegación de servicio en Microsoft Access

CVE-2023-29335 Vulnerabilidad de elusión de funciones de seguridad de Microsoft Word

CVE-2023-29344 Vulnerabilidad de ejecución remota de código de Microsoft Office

SharePoint (3 CVE)

Gravedad crítica

CVE-2023-24955 Vulnerabilidad de ejecución remota de código en Microsoft SharePoint Server

Gravedad importante

CVE-2023-24950 Vulnerabilidad de elevación de privilegios en Microsoft SharePoint Server

CVE-2023-24954 Vulnerabilidad de divulgación de información de Microsoft SharePoint Server

AV1 (2 CVE)

Gravedad importante

CVE-2023-29340 Vulnerabilidad de ejecución remota de código en la extensión de vídeo AV1

CVE-2023-29341 Vulnerabilidad de ejecución remota de código de la extensión de vídeo AV1

Teams (1 CVE)

Gravedad importante

CVE-2023-24881 Vulnerabilidad de divulgación de información de Microsoft Teams

Visual Studio (1 CVE)

Gravedad importante

CVE-2023-29338 Vulnerabilidad de divulgación de información de código de Visual Studio

Dejar un comentario