Ha llegado la última actualización de seguridad de Apple, incluido el recién lanzado macOS 13 Ventura, que tenía su propio boletín de seguridad con la friolera de 112 agujeros de seguridad con número CVE.

De ellos, hemos contado 27 agujeros de ejecución de código arbitrario, de los cuales 12 permiten inyectar código falso en el propio kernel, y uno permite ejecutar un código no fiable con privilegios del sistema.

Además, hay dos fallos de elevación de privilegios (EoP) en la lista de Ventura que suponemos que podrían utilizarse junto con algunos. Muchos o todos los 14 fallos restantes de ejecución de código no relacionados con el sistema podrían formar una cadena de ataque que convierta un exploit de ejecución de código a nivel de usuario en uno a nivel de sistema.

El iPhone y el iPad en riesgo en la vida real

Sin embargo, esa no es la parte más crítica.

El premio al “peligro claro y presente” es para iOS y iPadOS, que se actualizan a la versión 16.1, en la que una de las vulnerabilidades de seguridad enumeradas permite la ejecución de código del kernel desde cualquier aplicación, y ya está siendo explotada activamente.

En resumen, los iPhones y los iPads necesitan un parche de inmediato debido a un día cero del kernel.

Apple no ha especificado qué grupo de ciberdelincuentes o empresa de software espía está abusando de este fallo, llamado CVE-2022-42827, pero dado el alto precio que tienen los días cero del iPhone en el ciber mundo, suponemos que quienquiera que esté en posesión de este exploit [a] sabe cómo hacerlo funcionar eficazmente y [b] es poco probable que llame la atención sobre él, para mantener a las víctimas existentes en la oscuridad tanto como sea posible.

Apple ha sacado a relucir su habitual comentario en el sentido de que la compañía “es consciente de un informe de que este problema puede haber sido explotado activamente”, y eso es todo.

Como resultado, no podemos ofrecer ningún consejo sobre cómo comprobar los signos de ataque en tu propio dispositivo ya que desconocemos los IoCs (indicadores de compromiso), tales como archivos extraños en tu copia de seguridad, cambios de configuración inesperados, o entradas inusuales en el archivo de registro que podrías buscar.

Nuestra única recomendación es, por lo tanto, nuestra habitual recomendación de parchear pronto y a menudo, dirigiéndose a Ajustes > General > Actualización de Software y eligiendo Descargar e Instalar si no has recibido ya las correcciones.

¿Por qué esperar a que tu dispositivo encuentre y sugiera las actualizaciones por sí mismo cuando puedes saltar a la cabeza de la cola y obtenerlas de inmediato?

¿Ha sido eliminado Catalina?

Como habrás supuesto, dado que el lanzamiento de Ventura lleva a macOS a la versión 13, macOS 10 Catalina, tres versiones anteriores, no aparece en la lista esta vez.

Apple suele proporcionar actualizaciones de seguridad sólo para las versiones anteriores y previas de macOS, y así es como los parches han sido aplicados aquí, con parches para llevar macOS 11 Big Sur a la versión 11.7.1, y macOS 12 Monterey a la versión 12.6.1.

Sin embargo, esas versiones también reciben una actualización separada listada como Safari 16.1, que corrige varios errores que suenan peligrosos en Safari y su biblioteca de software subyacente WebKit.

Recuerda que WebKit no solo es utilizado por Safari, sino también por cualquier otra aplicación que dependa del código subyacente de Apple para mostrar cualquier tipo de contenido basado en HTML, incluidos los sistemas de ayuda, las pantallas de “Acerca de” y los “mini-navegadores” integrados, comúnmente vistos en las aplicaciones de mensajería que ofrecen una opción para ver archivos, páginas o mensajes HTML.

Apple watchOS y tvOS también reciben numerosas correcciones, y sus números de versión se actualizan a watchOS 9.1 y tvOS 16.1 respectivamente.

¿Qué hacer?

La buena noticia es que es probable que sólo los primeros usuarios y los desarrolladores de software ya estén ejecutando Ventura, como parte del ecosistema Beta de Apple.

Esos usuarios deberían actualizar lo antes posible, sin esperar a un recordatorio del sistema o a que se active la actualización automática, dado el gran número de errores corregidos.

Si no estás en Ventura pero tienes intención de actualizar de inmediato, tu primera experiencia de la nueva versión incluirá automáticamente los 112 parches CVE mencionados anteriormente, por lo que la actualización de la versión incluirá automáticamente las actualizaciones de seguridad necesarias.

Si piensas seguir con la versión anterior o previa de macOS durante un tiempo todavía (o si, como nosotros, tienes un Mac antiguo que no se puede actualizar), no olvides que necesitas dos actualizaciones: una específica para Big Sur o Monterey, y otra una actualización para Safari que es la misma para ambas versiones de sistema operativo.

En resumen:

- En iOS o iPad OS, utiliza urgentemente Ajustes > General > Actualización de software

- En macOS, utiliza el menú Apple > Acerca de este Mac > Actualización de software…

- Los usuarios de macOS 13 Ventura Beta deben actualizar inmediatamente a la versión completa.

- Los usuarios de Big Sur y Monterey que actualicen a Ventura obtendrán las correcciones de seguridad de macOS 13 al mismo tiempo.

- macOS 11 Big Sur pasa a la versión 7.1 y también necesita Safari 16.1.

- macOS 12 Monterey pasa a la versión 6.1 y también necesita Safari 16.1.

- watchOS pasa a la 1.

- tvOS pasa a 1.

Hay qye tener en cuenta que macOS 10 Catalina no recibe actualizaciones, pero suponemos que es porque es el final del camino para los usuarios de Catalina, no porque siga siendo compatible pero sea inmune a cualquiera de los errores encontrados en las versiones posteriores.

Si estamos en lo cierto, los usuarios de Catalina que no pueden actualizar sus Macs están atrapados en la ejecución de un software de Apple cada vez más anticuado para siempre, o en el cambio a un sistema operativo alternativo como una distro de Linux que todavía es compatible con su dispositivo.

Enlaces rápidos a los boletines de seguridad de Apple:

- APPLE-SA-2022-10-24-1: HT213489 para iOS 16.1 y iPadOS 16 (aparece como 16.1 después de la actualización)

- APPLE-SA-2022-10-24-2: HT213488 para macOS Ventura 13

- APPLE-SA-2022-10-24-3: HT213494 para macOS Monterey 12.6.1

- APPLE-SA-2022-10-24-4: HT213493 para macOS Big Sur 11.7.1

- APPLE-SA-2022-10-24-5: HT213491 para watchOS 9.1

- APPLE-SA-2022-10-24-6: HT213492 para tvOS 16.1

- APPLE-SA-2022-10-24-7: HT213495 para Safari 16.1

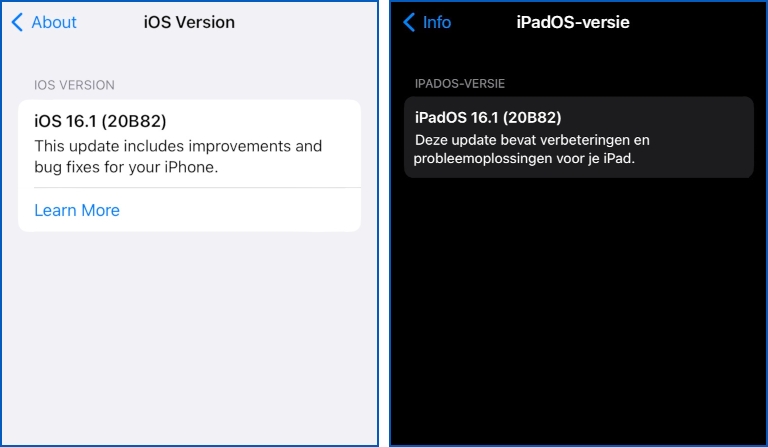

Como se muestra en la lista anterior, el boletín de Apple enumera explícitamente la actualización de iPadOS como iPadOS 16, pero después de la actualización, la pantalla Ajustes > General > Acerca de > Versión de iPadOS informa de un número de versión de 16.1, utilizando la misma cadena de identificación de versión 20B82 que la actualización equivalente en iOS.

Puedes comparar nuestro propio teléfono con iOS actualizado a la izquierda con la información de un iPad a la derecha, amablemente enviada por un lector (el texto holandés de la derecha significa lo mismo que el inglés de la izquierda):

Dejar un comentario