Las historias de ciberseguridad son como los autobuses: el que esperas no aparece durante mucho tiempo, hasta que llegan dos a la vez.

El tema que ha aparecido de repente dos veces esta semana es: la resonancia.

El miércoles, escribimos sobre la canción de Janet Jackson de 1989, Rhythm Nation, y cómo se convirtió sin querer en una prueba de concepto para un exploit de Windows que se reportó en 2005.

Esa historia se hizo pública hace poco, como una divertida anécdota, y con igual sentido de la diversión, MITRE le asignó un número oficial de error CVE (sin embargo, con una fecha de 2022, porque es cuando se hizo pública por primera vez).

En ese “exploit”, se alega que algo relacionado con el ritmo y la mezcla de frecuencias de la canción afectaba a las unidades de disco de los portátiles Windows de cierto proveedor, coincidiendo con las frecuencias naturales de vibración de los discos duros de la vieja escuela, hasta el punto de que los efectos de la resonancia produjeron una vibración suficiente como para colapsar el disco, lo que colapsó el controlador, que colapsó Windows.

Al parecer, incluso los portátiles cercanos con el mismo modelo de disco podían sufrir una vibración hasta el punto de fallar, haciendo caer el sistema operativo de forma remota.

La solución, al parecer, consistió en añadir algún tipo de filtro de banda (banda como en “rango de frecuencias”, no como en “grupo de músicos”) que eliminaba la resonancia y la sobrecarga, pero dejaba el sonido lo suficientemente bien definido como para sonar normal.

Dos autobuses a la vez

Pues bien, ¿adivinas qué?

Más o menos al mismo tiempo que se publicaba la historia de Rhythm Nation, un investigador de la Universidad Ben-Gurion del Néguev, en Israel, publicaba un trabajo de investigación sobre los problemas de resonancia en los giroscopios de los teléfonos móviles.

Los giroscopios de los teléfonos modernos no tienen volantes de inercia alojados en cardanes, como los juguetes giroscópicos de equilibrio que quizá hayas visto o incluso tenido de pequeño, sino que se basan en nanoestructuras de silicio grabadas que detectan el movimiento a través del campo magnético de la Tierra.

El artículo de Mordechai Guri se titula GAIROSCOPE: Injecting Data from Air-Gapped Computers to Nearby Gyroscopes (Inyección de datos de ordenadores air-gaped a giroscopios cercanos), y el título resume bastante bien la historia.

Por cierto, si te preguntas por qué te suenan las palabras clave Universidad Ben-Gurion y airgap, es porque los académicos son colaboradores habituales en el campo de cómo gestionar la fuga de datos dentro y fuera de zonas seguras.

Mantener un airgap

Las llamadas redes airgapped se utilizan habitualmente para tareas como el desarrollo de software antimalware, la investigación de explotaciones de ciberseguridad, el manejo de documentos secretos o confidenciales de forma segura y el mantenimiento de instalaciones de investigación nuclear libres de interferencias externas.

El nombre significa literalmente lo que dice: no hay conexión física entre las dos partes de la red.

Así que, si asumimos con optimismo que el hardware de las redes alternativas, como el Wi-Fi y el Bluetooth, está debidamente controlado, los datos sólo pueden moverse entre el “interior” y el “exterior” de una manera que requiere la intervención humana activa, y por lo tanto puede ser sólidamente regulada, controlada, supervisada, firmada, registrada, etc.

Pero, ¿qué ocurre con un infiltrado corrupto que quiere saltarse las normas y robar datos protegidos de una forma que sus propios gestores y el equipo de seguridad no puedan detectar?

Los investigadores de la Universidad Ben-Gurion han ideado a lo largo de los años muchos trucos extraños pero viables para la exfiltración de datos, junto con técnicas para detectarlos y prevenirlos, a menudo dándoles nombres realmente extraños como LANTENNA, en el que paquetes de red de apariencia inocente en los cables que conectan el lado de confianza de la red producen en realidad débiles ondas de radio que pueden ser detectadas por un colaborador fuera del laboratorio seguro con un dongle USB equipado con una antena y un receptor de radio definido por software.

O el uso de las velocidades de los ventiladores para enviar señales de sonido encubiertas, una técnica que llamaron FANSMITTER.

O el uso de condensadores en una placa base para que actúen como diminutos altavoces en un ordenador al que se le ha quitado deliberadamente su propio altavoz.

O añadir un significado a la cantidad de tinte rojo en la pantalla de un segundo a otro, y muchos otros trucos increíbles para romper el airgap.

El problema del sonido

Exfiltrar datos a través de un altavoz es bastante fácil (los módems informáticos y los acopladores acústicos lo hacían hace más de 50 años), pero hay dos problemas: [1] los propios sonidos que salen de los altavoces en el lado de confianza de una red conectada por aire son un poco reveladores, y [2] se necesita un micrófono no detectado y no regulado en el lado no fiable de la red para captar los ruidos y grabarlos subrepticiamente.

El problema [1] se superó con el descubrimiento de que muchos, si no la mayoría, de los altavoces de los ordenadores pueden producir los llamados sonidos ultrasónicos, con frecuencias lo suficientemente altas (normalmente 17.000 hertzios o más) como para que pocos o ningún humano pueda oírlos.

Al mismo tiempo, un micrófono típico de teléfono móvil puede captar los sonidos ultrasónicos al otro lado del espacio aéreo, proporcionando así un canal de audio encubierto.

Pero el problema [2] se vio frustrado, al menos en parte, por el hecho de que la mayoría de los teléfonos móviles o tabletas modernas tienen ajustes de configuración fácilmente verificables para controlar el uso del micrófono.

Por lo tanto, los teléfonos preconfigurados para violar las políticas de “no se permiten dispositivos de grabación” pueden ser fácilmente detectados por un control de supervisión antes de que se les permita entrar en un área segura.

En otras palabras, hay una posibilidad real de que te pillen con un “micrófono en directo” si tu teléfono está configurado de forma obviamente no conforme, lo que podría dar lugar a que te arresten o algo peor.

Sin embargo, como ya te habrás imaginado por el título del artículo de Guri, resulta que el chip giroscópico de la mayoría de los teléfonos móviles modernos (el chip que detecta cuándo has girado la pantalla hacia un lado o has levantado el dispositivo) puede utilizarse como un micrófono muy rudimentario.

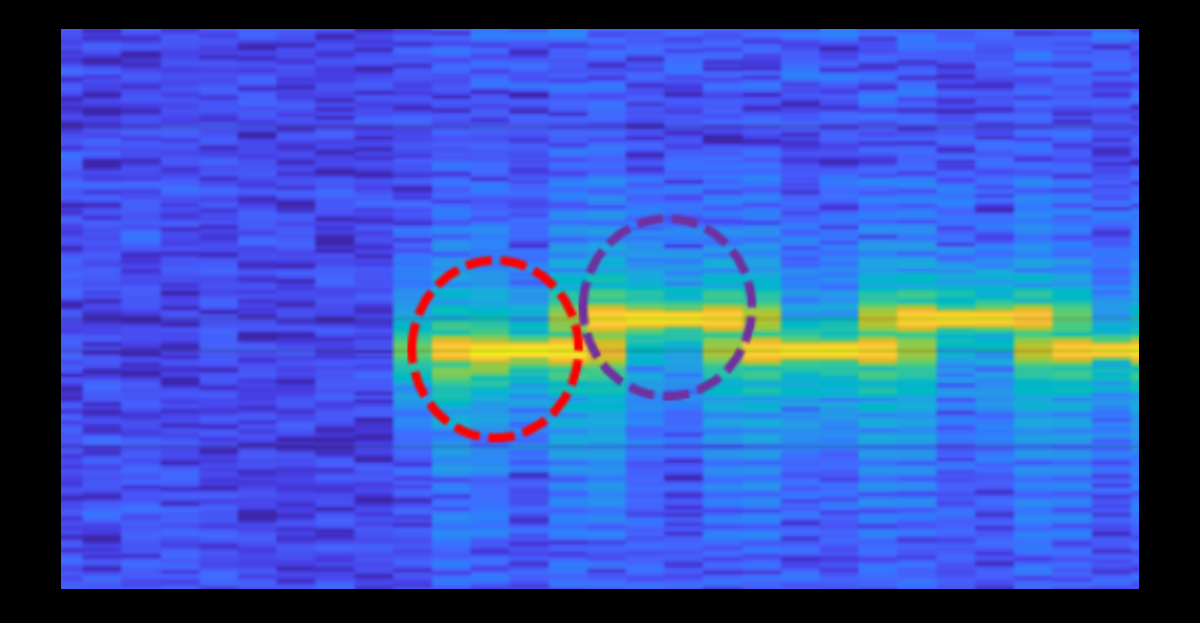

Simplificando mucho, el sistema de exfiltración de datos GAIROSCOPE consiste en exponer un teléfono móvil conocido a una serie de frecuencias ultrasónicas (en el ejemplo de Guri, éstas se situaban justo por encima de los 19.000 hercios, demasiado altas para que casi cualquier persona en la Tierra pueda oírlas) y averiguar una frecuencia precisa que provoque una resonancia anormal detectable en el chip del giroscopio.

Una vez que se han encontrado una o más frecuencias de resonancia fuera del alcance del oído humano, se han conseguido los dos extremos de un canal de señalización de datos encubierto, basado en frecuencias que pueden generarse de forma inaudible en un extremo y detectarse de forma fiable, sin utilizar un micrófono normal, en el otro.

La razón para apuntar al giroscopio es que la mayoría de los teléfonos móviles tratan la señal del giroscopio como algo no controvertido desde el punto de vista de la privacidad y la seguridad, y permiten que las aplicaciones (en Android, esto incluye incluso el navegador Chrome) lean las lecturas de posición X, Y y Z del giroscopio por defecto, sin ningún permiso especial.

Esto significa que un dispositivo móvil que aparentemente ha sido configurado en modo “sin posibilidad de escucha” podría, sin embargo, estar recibiendo datos secretos e inaudibles a través de un canal de audio encubierto.

Sin embargo, no hay que entusiasmarse demasiado con el rendimiento.

La velocidad de transmisión de datos suele ser de 1 bit por segundo, lo que hace que los módems de ordenador de hace 50 años parezcan rápidos pero los datos, como las claves secretas o las contraseñas, suelen tener sólo unos cientos o miles de bits, e incluso 1 bit/segundo podría ser suficiente para filtrarlos a través de un airgap que, por lo demás, es seguro y saludable, en unos pocos minutos u horas.

¿Qué hacer?

La “cura” obvia para este tipo de problemas es prohibir por completo los teléfonos móviles en las zonas seguras, una precaución que debería esperarse en las inmediaciones de cualquier red airgapped seria.

En las zonas menos seguras en las que se utilizan airgaps, pero en las que los teléfonos móviles están permitidos (sujetos a configuraciones específicas verificadas) como una conveniencia operativa, la invención de GAIROSCOPE cambia las reglas.

A partir de ahora, habrá que verificar que los usuarios han desactivado los ajustes del sistema de “detección de movimiento”, además de bloquear el acceso al micrófono, al Wi-Fi, al Bluetooth y a otras funciones ya conocidas por los riesgos de fuga de datos que conllevan.

Por último, si estás realmente preocupado, puedes desconectar los altavoces internos de los ordenadores que estén en el lado seguro de la red o utilizar un filtro de frecuencias activo, como hizo el vendedor de portátiles no identificado para bloquear las señales falsas de Rhythm Nation en 2005.

(El artículo de Guri muestra un sencillo circuito eléctrico analógico para cortar las frecuencias de audio por encima de un valor elegido).

Dejar un comentario