Una nueva ley, que está desde hace unos días en consulta pública, pretende aumentar los castigos para las personas que rehúsen desbloquear sus móviles cuando así lo requiera la policía. Según la ley penal australiana actual, los jueces pueden mandar a prisión a una persona que no quiera dar sus datos hasta por un periodo de dos años. La nueva ley lo extendería hasta los diez, argumentando que la pena actual no es lo suficientemente dura.

El gobierno australiano quiere forzar a las empresas a que ayuden a acceder a los datos de presuntos criminales. Con esta nueva ley, hay nuevas reglas para los “proveedores de servicios de telecomunicaciones”, una definición muy amplia que cubre desde Telcos, hasta fabricantes de dispositivos y desarrolladores de apps, siempre que tengan algún nexo de unión con Australia. Estas empresas pueden recibir dos tipos de órdenes que les obligarían a ayudar a conseguir los datos de un sospechoso.

La primera, una “orden de ayuda técnica” significaría que las empresas deberan dar cualquier clave de cifrado que tuvieran. Esta orden ayudaría al gobierno en los casos de cifrado en los que el proveedor de servicios mantiene sus propias claves de cifrado.

Pero, si el sospechoso es quien tiene esas claves, entonces el gobierno podrá emitir una segunda orden llamada “aviso de capacidad técnica”. Ésta obligaría a los proveedores a crear nuevas capacidades que ayuden al gobierno a acceder a los datos del objetivo dentro de lo posible.

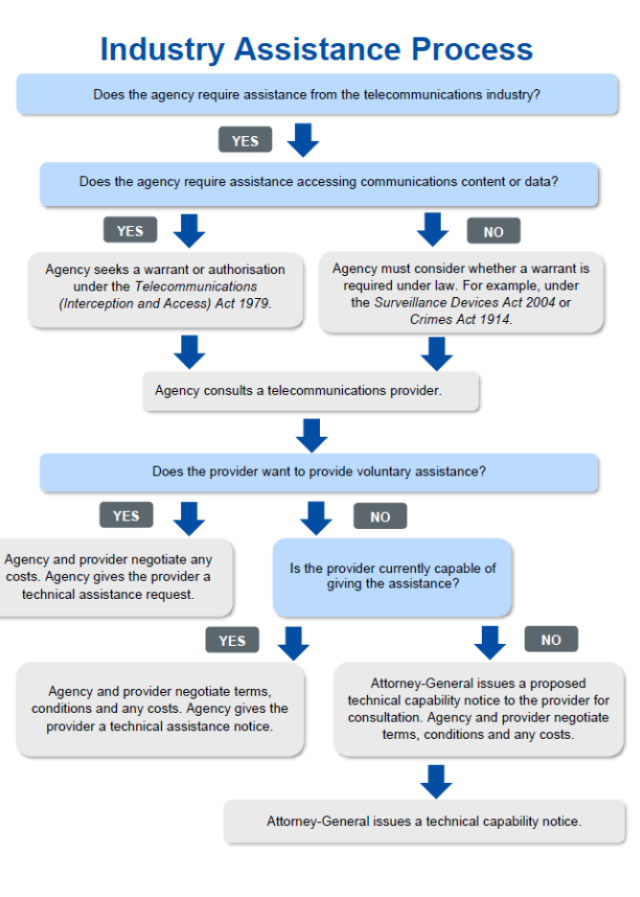

Resumiendo, el gobierno le pide a las empresas que accedan a los datos. Si no pueden, una segunda orden les pide que busquen una forma de hacerlo. A continuación mostramos un diagrama de flujo sobre cómo funciona:

No a las puertas traseras

En la nota explicativa del gobierno, se dice que la ley puede obligar a un fabricante a dar detalles específicos de un dispositivo, instalar software, ayudara a las agencias a desarrollar sus propios “sistemas y capacidades” y notificar a las agencias cambios sustanciales en sus sistemas. Es decir, obligarán a los proveedores de comunicaciones a trabajar codo con codo con el gobierno para acceder a los datos de sus objetivos si está en su poder hacerlo, y también deberán mantener todo en secreto.

En caso de que los proveedores no estén dispuestos a colaborar, podrán ser multados o penalizados.

Hay algunos puntos que la nueva ley no permite. El gobierno no puede forzar a una empresa a crear debilidades en un producto o impedir que solucione vulnerabilidades si estas existen, por lo que prohíbe instalar puertas traseras. Tampoco se puede acceder a la información sin una orden judicial.

Sin embargo, la ley propuesta también crea una nueva orden judicial que permite a la policía obtener secretamente pruebas antes que los dispositivos cifren la información, incluyendo interceptar comunicaciones y usar otros ordenadores para acceder a los datos. También permite a las fuerzas del orden acceder a datos remotamente, incluyendo las cuentas online.

La guerra a las puertas traseras

En la legislación propuesta, Australia se une al complejo y acalorado debate sobre el rol del cifrado en las empresas tecnológicas. La ley propone acabar con las puertas traseras, pero busca la ayuda de todos para llegar hasta los datos usando una variedad de métodos poco definidos.

Muchos servicios como Snapchat no usan cifrado de extremo a extremo, por lo que el gobierno puede utilizar esta ley para obtener las claves de cifrado.

En este sentido, copia la ley británica, la que pide a las empresas de telecomunicaciones a eliminar la protección electrónica cuando sea posible. También se asemeja a los agentes del FBI, quienes dicen que no buscan puertas traseras pero quieren que los proveedores rompan el cifrado cuando sea necesario.

Las tensiones sobre el cifrado se han planteado por todo el mundo. En EEUU, Apple ha peleado con el FBI en los juzgados por su negativa a ayudar a los federales a entrar en sus dispositivos.

En el otro extremo del mundo, Rusia ha bloqueado a la empresa de mensajería instantánea centrada en la privacidad, Telegram, ya que no dio las claves del cifrado de sus chats online. Aunque Telegram también ofrece chats seguros para los paranoicos de la seguridad, en los que tiene cifrado de extremo a extremo por lo que no podría dar las claves aunque quisiera.

Hay varios puntos de vista dentro del debate de las puertas traseras. Los amantes de la privacidad que están en contra de su existencia argumentando que los cibercriminales podrían utilizarlas (postura que mantiene Sophos), o simplemente como dice Telegram que no quieren que los gobiernos traspasen sus límites.

Por otro lado, están las autoridades que quieren acceder a esos datos para, según ellos, acabar con todo tipo de criminales, terroristas o abusadores.

La oleada de leyes en todo el mundo que regulan este tema son producto de este debate. También subraya la disparidad entre las leyes, que se mueven a velocidad de caracol y el mundo tecnológico, que se mueve a la velocidad del rayo. Si algo es seguro es que este debate está lejos de terminar.

Para manteneros al día de las últimas amenazas haceros fans de nuestra página de Facebook o síguenos en Twitter para intercambiar experiencias en torno al mundo de la seguridad. Si deseas recibir nuestro boletín de seguridad en tu correo electrónico, suscríbete en la siguiente aplicación:

Dejar un comentario