Se ha estado hablando últimamente de las nuevas oleadas de ramsonware que asolan nuestro país, focalizándose en las PyMEs, sin embargo, en ningún medio se ha hecho mención de los descubrimientos al respecto realizados por el Departamento de Investigación IT de la Universidad de Miskatonic (Arkham, en el condado de Essex, Massachusetts, Estados Unidos).

Según su estudio “… una variante de ransomware, usualmente confundida con una de las cepas más habituales, a la que hemos denominado Azathoth (en referencia al Dios mitológico del caos), podría hacer mucho más que cifrar (sic) los ficheros…”.

Continúa con el estudio detallado de la actividad que se genera sobre el propio equipo, de la que se han extraído dos procesos, muy hábilmente codificados, para pasar totalmente desapercibidos pero que cuyos daños se han demostrado ser más notables que el propio cifrado de los equipos. Tras estas extraordinarias afirmaciones se encuentra el estudio realizado sobre diversos equipos, en los que se han encontrado:

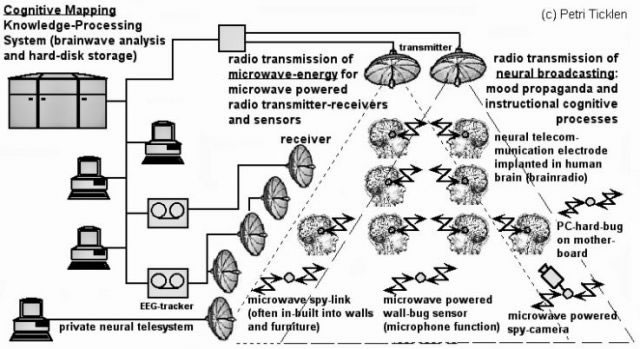

- Uso de técnicas HAARP (radiofrecuencia) para el control mental de los usuarios.

- Uso de sonidos binaurales (ondas cerebrales) para inducir comportamientos.

El primer punto, el uso de la radiofrecuencia, se basa los estudios desarrollados bajo el programa secreto de Estados Unidos, denominado HAARP. Al parecer, habrían podido acceder a la documentación secreta del proyecto, lo que nos muestra la dimensión de esta cibermafia: no sólo han propagado uno de los “criptolockers” más extendidos, sino que además han sido capaces de acceder a documentación secreta de alto nivel. Con este conocimiento, se han descubierto unas funciones codificadas como:

//HAARP mental control

#include

#include

using namespace std;

int** comb(int** a , int row , int col)

{

int mid = col/2;

//clear matrix

for( int i = 0 ; i < row ; i++)

for( int j = 0 ; j < col ; j++)

a[i][j] = 0;

a[0][mid] = 1; //put 1 in the first wire

//build up HAARP RF emmiter

for( int i = 1 ; i < row ; i++)

{

for( int j = 1 ; j < col - 1 ; j++)

a[i][j] = a[i-1][j-1] + a[i-1][j+1];

}

int **ptr, m, n;

cout <> m;

n = 2 * m + 1; //column = 2 * row + 1

ptr = new int*[m];

for( int i = 0 ; i < m ; i++)

ptr[i] = new int[n];

ptr = comb(ptr, m, n);//calling function for array creation

disp(ptr, m, n);//calling function for array displaying.

return 0;

}

Esta función generaría, mediante la activación concreta de determinados circuitos alrededor de la CPU, las emisiones electromagnéticas de baja frecuencia capaces de interferir con la actividad cerebral. Para comprobar sus efectos, con un grupo de ratones de laboratorio se pudo observar cómo éstos mantenían una conducta asocial, manteniéndose alejados unos de otros en las zonas más opuestas de sus jaulas. Este efecto se pudo observar perdurar durante varios días tras la exposición a dicha radiofrecuencia.

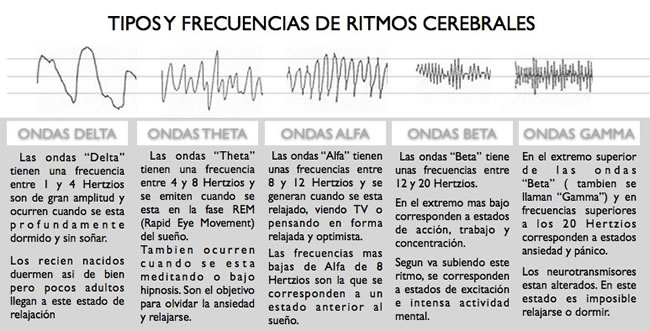

Respecto al uso de ondas binaurales, se cree que han sido empleadas para potenciar los efectos HAARP (radiofrecuencia) antes comentados. Los investigadores encontraron otras funciones para la generación de ondas entre 0,1 a 40 Hz, lo que indica el uso de todo el espectro de ondas cerebrales Beta (13-40Hz), Alfa (8-13 Hz), Theta (4-8 Hz) y Delta (0,1-4 Hz).

Sin embargo, no se encontró que las funciones relacionadas hicieran uso del sistema multimedia del dispositivo, sino que, de forma similar la función HAARP antes descrita, haría uso del propio hardware de la placa base para ello, pues los sistemas de sonido convencionales no son capaces de producir las bajas frecuencias binaurales antes comentadas. De este modo, la investigación concluye que logran estos sonidos mediante la generación de armónicos en los ventiladores de la CPU, el cual habitualmente produce un zumbido, que adecuadamente variado, genera las ondas subsónicas mencionadas.

/* Beta, Alfa, Theta, Delta, subsonic system */

int main(int argc, char** argv) {

glutInit(&argc, argv);

glutInitSubSoundMode(GLUT_DOUBLE | GLUT_FREC | GLUT_SUBSOUND);

glutInitSubToneSize(800, 600);

glutInitSubTonePosition(100, 100);

glutCreateSubTone("FAN based subsonic system");

// register subsonic tone generator

glutKeyboardFunc(FrequencyDown);

glutFrequencyUpFunc(FrequencyUp);

glutSpecialFunc(FrequencySpecialDown);

glutSpecialUpFunc(FrequencySpecialUp);

glutHarmonicFunc(HarmonicClick);

glutMotionFunc(HarmonicMotion);

glutReshapeFunc(reshape);

glutSubSoundFunc(draw);

glutIdleFunc(idle);

glutIgnoreKeyRepeat(true); // ignore keys held down

// create a sub sound

int subMenu = glutCreateMenu(menu);

// create main tone and pitch

glutCreateMenu(menu);

glutAddSubMenu("Sub Menu", subMenu);

glutAddMenuEntry("Quit", 'q');

glutAttachMenu(GLUT_SUB_SOUND);

initGL(800, 600);

glutMainLoop();

return 0;

}

Por tanto, nos encontramos ante un ataque, no sólo a los sistemas informáticos, sino también a los propios usuarios que se encuentren en un radio de acción que variará dependiendo de la “limpieza” electromagnética del entorno, así como del silencio del lugar, haciendo que entornos de bajas interferencias electromagnéticas y poco nivel de ruido ambiental, el radio de acción pueda llegar hasta los 10 metros a la redonda.

Por lo pronto, se desconoce la autoría de este malware, pero no se descarta que el régimen autoritario de Corea del Norte pueda estar detrás de todo ello, pues se sabe que han participado de forma activa en proyectos similares y, según analistas independientes, podría ser la alternativa a su fallido proyecto de fabricación de armas nucleares de vuelo sub-orbital, necesario para alcanzar blancos tanto europeos como norteamericanos. De ser así, se cumple una de las previsiones ya mostradas por Sophos: acabará habiendo un ataque informático que llegue a afectar a la vida de las personas.

Para manteneros al día de las últimas amenazas haceros fans de nuestra página de Facebook o síguenos en Twitter para intercambiar experiencias en torno al mundo de la seguridad. Si deseas recibir nuestro boletín de seguridad en tu correo electrónico, suscríbete en la siguiente aplicación: