Un nuevo estudio de investigación de Sophos de 3000 líderes de ciberseguridad/TI en 14 países revela que la realidad actual es un sistema de ciberseguridad de dos velocidades con adversarios y defensores moviéndose a diferentes velocidades. También proporciona información valiosa sobre cómo las organizaciones pueden adelantarse a los atacantes en 2023. Descargue el informe completo aquí.

Los adversarios se están acelerando

Como se informó en el Informe de amenazas de Sophos 2023, uno de los cambios más significativos en el panorama de amenazas durante el último año ha sido la transformación de la economía ciberdelincuente en una industria en sí misma, con una red de servicios de soporte y enfoques profesionalizados bien establecidos. a las operaciones.

Así como las empresas de tecnología han cambiado a ofertas “como servicio”, también lo ha hecho el ecosistema del cibercrimen, reduciendo las barreras de entrada para los posibles ciberdelincuentes. Junto con el crecimiento en el uso de tecnologías de automatización y la constante adaptación, el modelo “as-a-service” ha permitido a los actores de amenazas acelerar el volumen, la velocidad y el impacto de sus ataques.

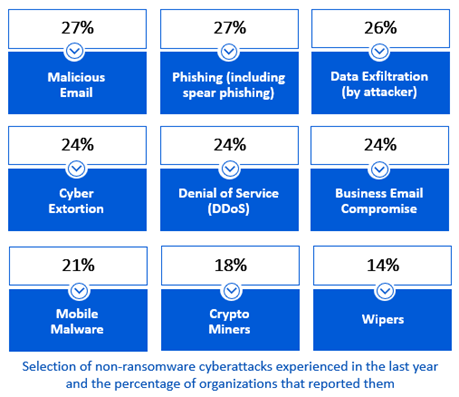

El resultado es que los adversarios ahora pueden ejecutar una amplia gama de ataques sofisticados a escala. El 94 % de las organizaciones experimentó algún tipo de ataque cibernético en el último año y, aunque el ransomware fue el ataque más informado, las organizaciones experimentaron muchas otras amenazas.

Uno de los mayores riesgos cibernéticos para las organizaciones en la actualidad son los adversarios activos, actores de amenazas que adaptan sus técnicas, tácticas y procedimientos (TTP) sobre la marcha mediante acciones prácticas en tiempo real en el teclado en respuesta a las acciones de las tecnologías de seguridad y los defensores. y como táctica para evadir la detección. Estos ataques, que a menudo resultan en devastadores incidentes de ransomware y violación de datos, se encuentran entre los más difíciles de detener.

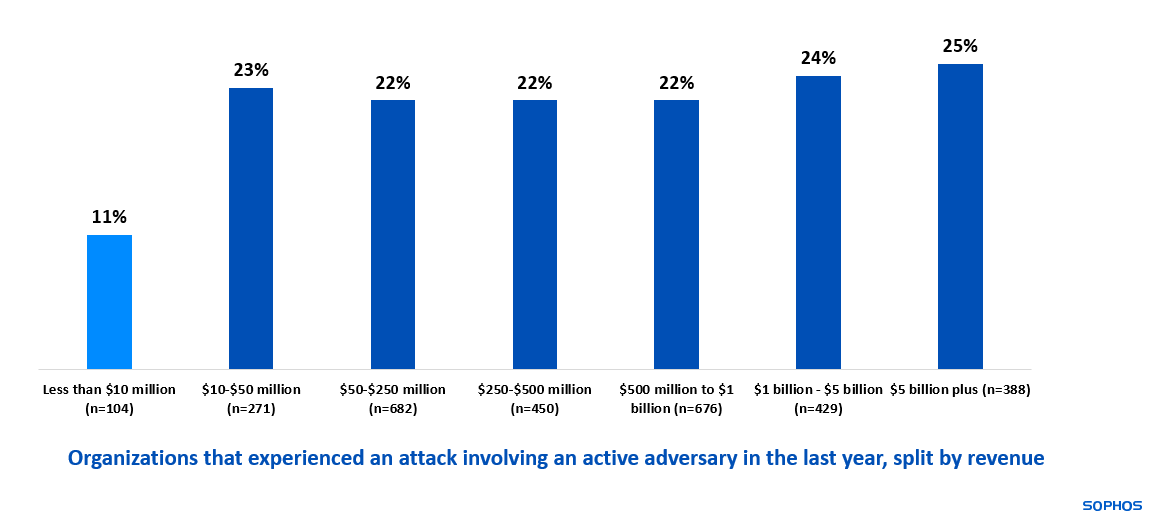

El 23% de los encuestados informaron que su organización experimentó un ataque que involucró un ataque de adversario activo el año pasado. La tasa de ataque fue constante independientemente del tamaño de la organización, con una variación de solo dos puntos porcentuales en todas las divisiones de segmentos de tamaño de la organización.

Curiosamente, para las organizaciones con menos de $ 10 millones en ingresos anuales, la tasa de ataques de adversarios activos informados se redujo a solo el 11%, lo que puede indicar que los atacantes se están enfocando deliberadamente en objetivos con bolsillos más grandes. La detección de adversarios activos requiere un alto nivel de habilidad y es probable que la tasa real de incidentes sea aún mayor.

Como reflejo de la devastación potencial de estos ataques, el 30% de los encuestados informaron que los adversarios activos son una de sus principales preocupaciones sobre amenazas cibernéticas para 2023.

Los defensores no pueden mantenerse al día

Retrasados por la escasez de experiencia, un volumen abrumador de alertas y demasiado tiempo dedicado a la respuesta a incidentes, los defensores están fatigados y se están quedando atrás.

El 93 % de las organizaciones considera que la ejecución de las tareas esenciales de las operaciones de seguridad es “desafiante”, incluida la identificación de señales del ruido, obtener el contexto que las rodea y remediar las alertas de manera oportuna.

Como reflejo de estas dificultades, el tiempo promedio para detectar, investigar y responder a una alerta de seguridad es de nueve horas para organizaciones con entre 100 y 3000 empleados, y aumenta a 15 horas para organizaciones con entre 3001 y 5000 empleados, lo que probablemente refleja la mayor complejidad de sus entornos operativos. Si bien la mayoría de las alertas no requerirán el proceso completo de tres pasos, está claro que la sobrecarga humana de la respuesta a la amenaza es considerable.

Desde el punto de vista operativo, los defensores carecen de confianza en sus procesos, y la mala configuración de las herramientas de seguridad se identificó como el principal riesgo de seguridad percibido en 2023, seguido de las amenazas de día cero y la falta de habilidades/experiencia internas en ciberseguridad.

Como resultado de estos vientos en contra, más de la mitad (52 %) de los profesionales de ciberseguridad/TI afirman que las ciberamenazas ahora son demasiado avanzadas para que su organización las enfrente por su cuenta, aumentando al 64 % entre las pequeñas empresas (100-250 empleados).

El sistema de dos velocidades tiene importantes consecuencias comerciales

Las repercusiones financieras directas de un incidente cibernético son enormes y ya bien conocidas, con un costo promedio para una organización pequeña o mediana para remediar un ataque de ransomware que asciende a $ 1.4 millones. Estos costos de limpieza de incidentes son, sin embargo, solo una parte de la historia.

El tiempo y el esfuerzo necesarios para lidiar con la seguridad cibernética dan como resultado una capacidad reducida para la entrega de programas de TI, y el 55 % de los encuestados informaron que lidiar con las amenazas cibernéticas ha tenido un impacto negativo en el trabajo del equipo de TI en otros proyectos. Además, la naturaleza urgente e impredecible de la ciberseguridad también se interpone en el camino de los esfuerzos centrados en el negocio: el 64 % desea que el equipo de TI pueda dedicar más tiempo a cuestiones estratégicas y menos tiempo a la extinción de incendios.

El largo tiempo dedicado a detectar, investigar y remediar las alertas de seguridad también tiene un impacto financiero. Con el salario promedio de un especialista en seguridad de TI en los EE. UU. actualmente apenas por debajo de los $ 100,000 por año [www.indeed.com], el costo de recursos para cada investigación de alerta de seguridad es considerable.

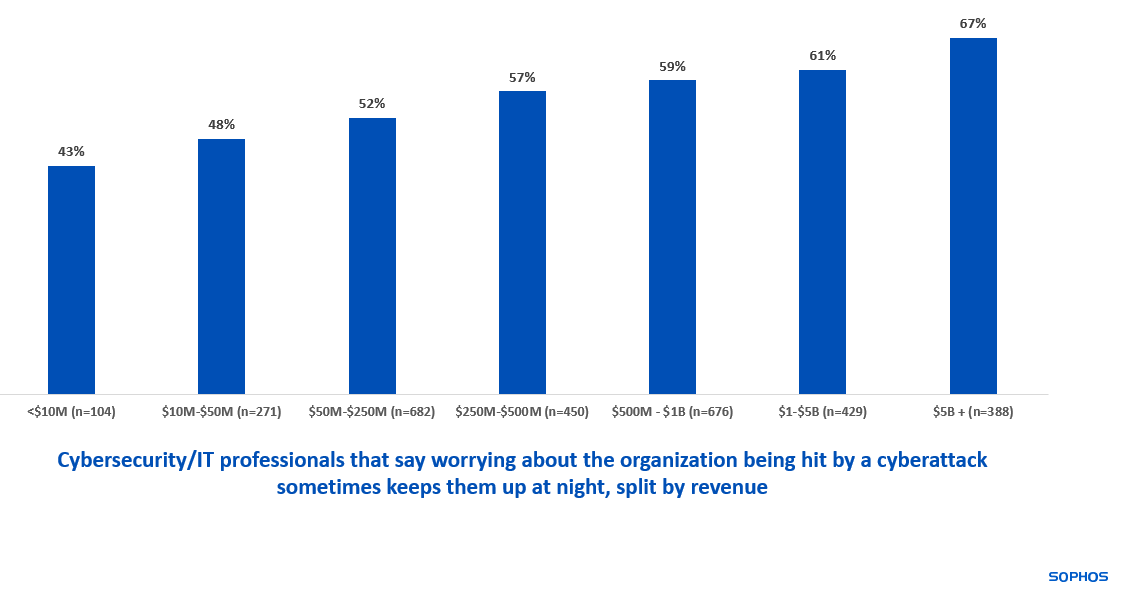

La situación también crea una pesada carga para los empleados. El 57 % de los profesionales de TI dice que la preocupación de que la organización se vea afectada por un ciberataque a veces los mantiene despiertos por la noche. La propensión a las preocupaciones de seguridad cibernética para evitar que las personas duerman aumenta constantemente a medida que aumentan los ingresos de la organización, comenzando en el 43 % de las organizaciones con menos de $10 millones de ingresos anuales y aumentando al 67 % en las organizaciones que facturan $5 mil millones o más.

El agotamiento es un problema importante en la ciberseguridad. Demasiadas alertas y tener demasiado que hacer genera un estrés considerable en los empleados. Es más probable que los equipos sobrecargados pierdan señales importantes, lo que aumenta la presión. En última instancia, la gente eventualmente se romperá.

Acelera el volante del defensor

Permitir que los defensores superen a los atacantes en la carrera de ciberseguridad de 2023 requiere un enfoque integral, pero directo.

En primer lugar, las organizaciones deben establecer un proceso de respuesta a incidentes que pueda escalar, minimizando la superficie de ataque y el volumen de alertas que requieren atención y optimizando el tiempo de respuesta aprovechando los servicios especializados.

Luego, necesitan implementar defensas adaptativas que se ajusten automáticamente a la situación. Esto les permite ralentizar a los adversarios y ganar tiempo para que los defensores respondan.

Por último, también deben establecer un ciclo virtuoso que combine la tecnología y la experiencia humana para potenciar las defensas, lo que permite aumentar la velocidad, la eficacia y el impacto. Juntos aceleran el volante defensor, lo que les permite avanzar.

Los escudos fuertes son esenciales

La calidad de sus tecnologías de ciberseguridad es primordial y los controles de seguridad deben:

- Optimice la prevención, detectando y deteniendo automáticamente tantas amenazas como sea posible al principio de la cadena de ataque. Al hacerlo, reduce el riesgo para la organización y libera a los defensores para que se concentren en menos incidentes.

- Reduzca la exposición al facilitar que las inversiones en seguridad se implementen de manera correcta y óptima y evite problemas de configuración incorrecta.

- Interrumpir a los adversarios. Las tecnologías que detectan e interrumpen automáticamente la actividad de los adversarios frustran a los atacantes y les dan tiempo a los defensores para neutralizar el incidente.

Aborde la causa raíz con personas y tecnología

Junto con escudos fuertes, también es esencial la remediación de la causa raíz oportuna, bien informada y bien ejecutada. Los defensores deben usar el valioso tiempo que les dan sus escudos para investigar y responder a los ataques.

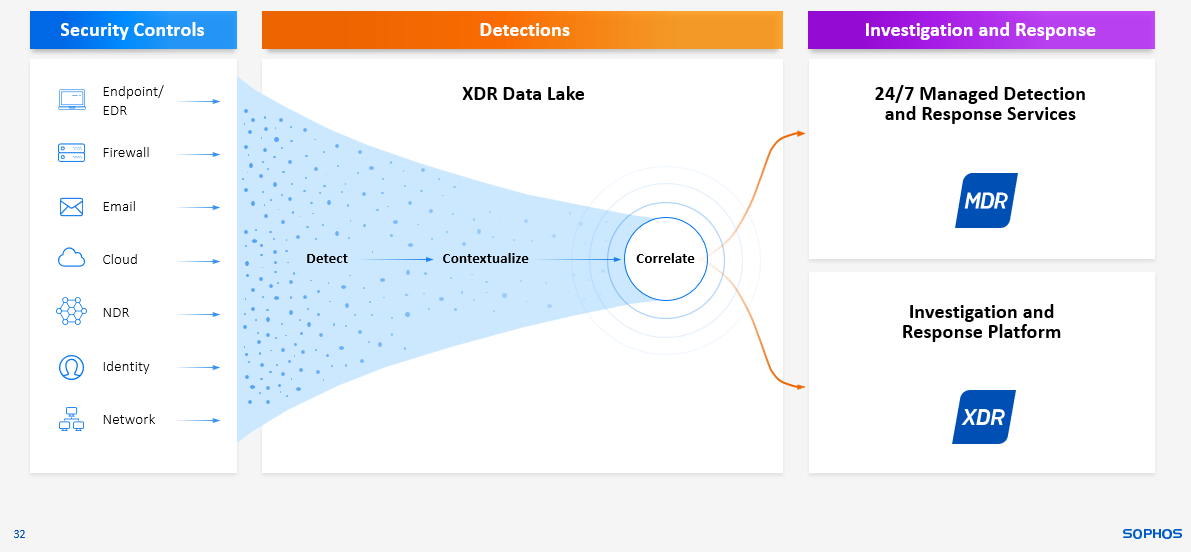

Como ha demostrado la investigación, los adversarios no siguen un único camino. Al aprovechar la telemetría de todo el entorno de seguridad, utilizando los controles de seguridad que ya tienen las organizaciones, los defensores pueden ver y responder a las amenazas más rápido mientras aumentan el retorno de las inversiones existentes.

Encontrar actividad maliciosa entre las alertas benignas suele ser similar a buscar la aguja en el pajar (o incluso la aguja en el montón de agujas). El procesamiento de las señales a través de una plataforma de detección y respuesta extendida (XDR) que agrega información contextual y correlaciona alertas relacionadas permite a los defensores internos concentrarse rápidamente en lo que es importante.

El equipo interno puede realizar la investigación y la respuesta a través de una plataforma XDR. Como alternativa, las organizaciones pueden subcontratar el trabajo de detección, investigación y respuesta a un servicio especializado de Detección y Respuesta Administrada (MDR).

Acelerando el volante del defensor

Una vez que un volante comienza a girar a alta velocidad, quiere seguir girando. Cuanta más fuerza hay detrás de un volante, más rápido va. Las organizaciones pueden acelerar su volante de ciberseguridad combinando tecnologías de seguridad y experiencia humana. Los sólidos controles de seguridad reducen el volumen de alertas con las que deben lidiar los defensores, lo que les permite concentrarse en neutralizar los ataques y elevar su postura de seguridad. A su vez, esto aumenta la efectividad de sus controles de seguridad, creando un círculo virtuoso.

Las organizaciones planean adoptar capacidades de detección y respuesta

La encuesta reveló que la mayoría de las organizaciones planean agregar soluciones de respuesta y detección de amenazas a su pila de seguridad en los próximos 12 meses.

Más de las tres cuartas partes (78 %) planean agregar herramientas de Detección y respuesta de punto final (EDR) y/o Detección y respuesta extendida (XDR) dentro del próximo año, mientras que el 44 % planea contratar servicios de Detección y respuesta administrada (MDR). Con la escasez de habilidades/experiencia internas en seguridad cibernética catalogada como uno de los tres principales riesgos cibernéticos percibidos para 2023, es prudente que las organizaciones busquen apoyo de expertos externos.

Para profundizar en los resultados de la encuesta, descargue el informe completo aquí.

Sophos puede ayudar

Sophos proporciona los servicios y las tecnologías que permiten a las organizaciones acelerar el volante defensor y adelantarse a los adversarios.

Nuestras soluciones para endpoints/EDR, firewall, correo electrónico, red y nube brindan los escudos más fuertes, ralentizan a los atacantes y brindan a los defensores el tiempo y la información que necesitan para responder:

- Optimice la prevención: Sophos bloquea el 99,98 % de las amenazas automáticamente desde el principio, lo que minimiza el riesgo y permite a los defensores centrarse en menos incidentes que requieran intervención humana

- Reduzca la exposición: la configuración de protección óptima se implementa automáticamente desde el primer día, lo que elimina las brechas de seguridad. Las comprobaciones de estado de la cuenta integradas resaltan el software faltante y los problemas de configuración que pueden provocar infecciones evitables

- Interrumpir a los adversarios. Adaptive Attacker Protection activa de inmediato defensas reforzadas cuando se detecta una intrusión de punto final “práctica en el teclado”, lo que frustra a los atacantes y les da a los defensores tiempo para responder.

Cuantos más defensores vean, más rápido podrán actuar. Utilizamos detecciones de todo el entorno de seguridad, integrando telemetría de Sophos y controles de seguridad de terceros para acelerar la detección y la respuesta, y aumentar el retorno de las inversiones en seguridad existentes.

El servicio Sophos MDR reúne a más de 500 expertos para buscar, investigar y responder a adversarios activos y otros ataques en su nombre las 24 horas del día, los 7 días de la semana, los 365 días del año. Con un tiempo medio de respuesta ante amenazas de solo 38 minutos, Sophos MDR es considerablemente más rápido que el promedio del equipo interno informado en la encuesta.

Como alternativa, las organizaciones pueden utilizar la plataforma Sophos XDR que incluye la funcionalidad EDR completa para investigar y responder a los ataques directamente o trabajar en colaboración con el equipo de Sophos MDR.

Para obtener más información, visite www.sophos.com o hable con un asesor de seguridad.

Leave a Reply