作者 Bill Brenner

2017 年 10 月 24 日 (星期二) 這一天,俄羅斯和烏克蘭的企業遭到 Bad Rabbit 的攻擊,它是與NotPetya 系出同門的 勒索軟體。

據報導,到了晚上,這波攻擊蔓延到歐洲,包括土耳其和德國。受害者包括機場、火車站和多家新聞通訊社。

俄羅斯通訊社 Interfax 在 Twitter 上報導,指出這波攻擊癱瘓了他們的部分伺服器,迫使 Interfax 只能透過 Facebook 帳號提供新聞。

利用社交工程發動攻擊

Bad Rabbit 攻擊似乎是透過遭駭俄羅斯媒體網站上的檔案開始發動,使用常見的偽裝成 Adobe Flash 安裝程式的手法。

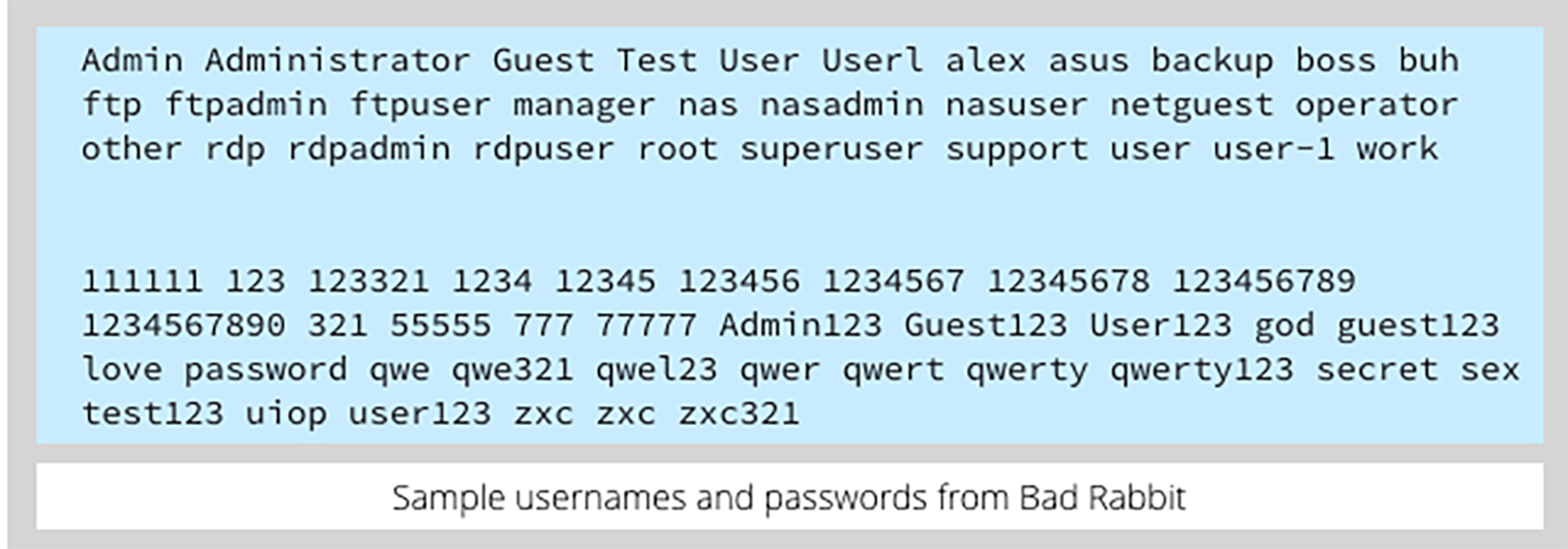

當 Bad Rabbit 感染電腦後,會使用一份躲藏在惡意軟體的使用者名稱和密碼列表在網路上傳播,其中包括了最差密碼列表中的密碼。另外提醒您,必要時請使用安全強度更高的密碼,甚至是在受到企業防火牆保護的情況下。

Bad Rabbit 不僅會加密檔案,在每個檔名結尾新增”encrypted”一字,還會加密電腦的主開機記錄 (MBR)。然後它會顯示以下訊息,要求您透過 Tor 服務 (匿名的暗黑網路) 支付贖款:

Oops!Your files have been encrypted.

If you see this text, your files are no longer accessible.

You Might have been looking for a way to recover your files.

Don’t waste your time.No one will be able to recover them

without our decryption service.

We guarantee that you can recover all your files safely.

All you need to do is submit the payment and get the

decryption password.

Visit our web service at [redacted]

如果您使用 Tor 瀏覽器瀏覽 Bad Rabbit 網站,將被要求支付解密密鑰的費用;在撰寫本文時,[2017-10-25T16:45Z],詐騙份子要求 0.05 比特幣,目前約為 280 美元:’

防禦措施

Sophos 目前將 Bad Rabbit 惡意軟體識別為 Troj/Ransom-ERK 並加以阻擋。

此外,Sophos Intercept X 能主動防止惡意軟體攻擊資料:CryptoGuard 元件可阻止勒索軟體加密您的檔案,WipeGuard 則能防止修改開機磁區的低階磁碟寫入行為 (有關 Sophos 保護的更多資訊,請參閱我們的知識庫文章 Bad Rabbit 勒索軟體:防範措施) 。

這裡提供一些常用提示,協助您提高防禦能力以防這種類型的攻擊:

- 完全不用 Flash。只有在您使用或想要使用 Flash 時,透過社交工程手法的假 Flash 安裝程式和更新才會有效。透過移除 Flash,您不僅可以保護自己免受 Flash 零時差漏洞,還可以躲過下載假更新的勸誘。

- 及時修補。NotPetya 和 WannaCry 等攻擊入侵的弱點已經有修補程式可用。一旦有已知安全漏洞的修補程式可用,千萬不要落後,否則惡意分子將有機可乘。

- 記得要備份。定期進行備份,並保留一份離線和放於異地的最新備份。如此一來,即使工作場所因火災、洪水或與非惡意軟體相關的其他原因而發生問題,業務仍能正常運作。

- 不要讓使用者使用系統管理員的身分。當您因為執行管理工作而將自己提升為系統管理員帳戶時,請記得要儘快歸還這些權限。如果您擁有網路上其他電腦的系統管理員存取權限,那麼如 Bad Rabbit 這種具備網路感知能力的惡意軟體不需要猜測密碼就可以在網路上傳播。

如需勒索軟體的更多資訊,請閱讀《如何防範勒索軟體》,或是聆聽我們的 Techknow 播客:

立即聆聽

(上方的音訊播放器無法運作?下載或到 Soundcloud 收聽)

如果您是家庭使用者,請註冊免費的 Sophos Home Premium Beta?它包括上面提到的 CryptoGuard 和 WipeGuard 功能,可阻止未經授權的檔案和磁區加密行為。

英文原文: https://nakedsecurity.sophos.com/2017/10/24/bad-rabbit-ransomware-outbreak/

(本博文為翻譯本,內容以英文原文為準)