Als je de kans al hebt gehad om het 2019 Threat Report te lezen, dan weet je dat bedreigingen en aanvallen veranderen. Daarbij verandert ook de manier van beschermen van je Firewall.

Sinds het laatste decennium hebben hackers een enorm repertoire aan automatisering opgebouwd, in combinatie met exploiteerbare kwetsbaarheden, met als doel om zo snel mogelijk een target aan te vallen en daarbij de beveiliging van een netwerk en endpoint te omzeilen.

Echter gaan de meer ervaren hackers tegenwoordig meer gericht te werk, waarbij zij onvoorspelbaarder worden door handmatig netwerken te hacken. Zij doen er letterlijk alles aan om op een netwerk binnen te komen en doen zich vervolgens voor als een netwerk admin. Dit soort hackers profiteren van oude security issues zoals zwakke wachtwoorden.

Daarbij is de rol van de firewall om netwerken te beschermen tegen dit soort hackers eveneens mee veranderd. Simpelweg een eenvoudige muur bouwen rondom je netwerk is niet meer voldoende. Je kan niet meer vertrouwen wie of wat er in je netwerk opereert.

Forrester noemt deze situatie “zero-trust”. Dit betekent dat apparaten en users vertrouwen moeten verdienen binnen je netwerk en als zij toch onbetrouwbaar blijken te zijn, dien je actie te ondernemen. Het is een zeer goed model dat wereldwijd positieve impact heeft op IT security. Een voorbeeld hiervan is multi-factor authencitatie en werkt enorm effectief bij het vaststellen van vertrouwen in users.

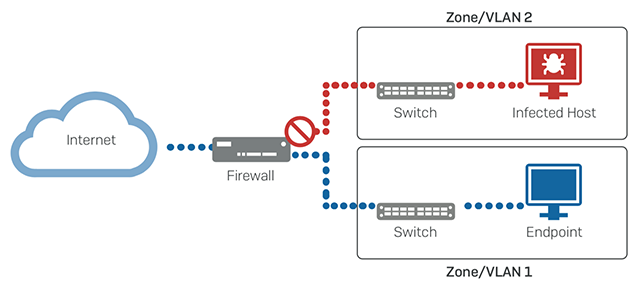

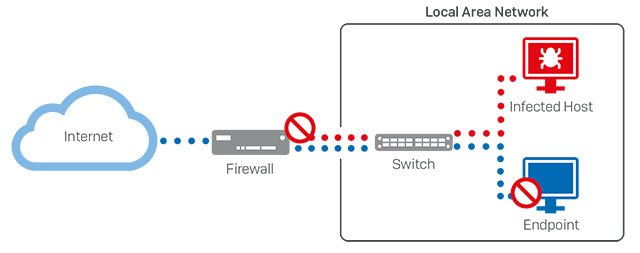

Aan de kant van de firewall wint netwerksegmentatie of ook wel microsegmentatie in reactie op het veranderende threat landscape.

Het principe is simpel – Segmenteer je netwerk, en beveilig ze met de XG firewall om wanneer er een subnet gecomprimeerd raakt, je deze kunt ontsluiten van het netwerk. In de praktijk werkt dit geweldig, maar in sommige gevallen brengt dit extra kosten met zich mee, aanpassingen in de infrastructuur en vertraging in de netwerk performance.

De ideale oplossing is om elk apparaat dat is aangesloten op het netwerk afzonderlijk te ‘firewallen’. Echter is dit niet praktisch, maar je kunt vandaag de dag wel gebruik maken van een van de belangrijkste voordelen van die strategie.

Lateral Movement Protection

Sophos XG Firewall V17.5 heeft onlangs Lateral Movement Protection geïntroduceerd, een nieuwe Synchronized Security feature dat een effectieve microsegmentatie-oplossing biedt.

Met Lateral Movement Protection is elke individuele endpoint effectief op zijn eigen segment – in staat om geïsoleerd te worden als reactie op een aanval of bedreiging – ongeacht waar de endpoint zich ook bevindt binnen het netwerk. En dat zonder extra kosten, gevolgen voor de infrastructuur, overhead of de prestaties.

Hoe doen we dat?

Door onze endpoint en firewall producten te integreren, zijn zij in staat om de status en andere belangrijke security informatie te delen via de Security Heartbeat™ connectie. Dat zorgt ervoor dat beide producten dezelfde informatie kunnen gebruiken om te reageren op een bedreiging binnen het netwerk. Wanneer een aanval is ontdekt, verandert de endpoint Heartbeat status waarop een automatische reactie wordt geactiviteerd bij de firewall en synchroniseert dit met de endpoint en het netwerk.

De firewall isoleert niet alleen het besmette apparaat voor het netwerk, maar het adviseert ook alle gezonde endpoints binnen het netwerk te isoleren en verkeer te negeren van het besmette apparaat. De combinatie in deze oplossing biedt een aangepaste microsegmentatie op individueel endpoint niveau. En het vereist geen extra infrastructuur of beheer en het heeft geen impact op de prestaties. Het is de ultieme oplossingstrategie voor elk netwerk dat bedreigd wordt.

Hoe kan jij dit ook krijgen?

Het enige wat je nodig hebt is onze XG Firewall met de Intercept X endpoint bescherming. Beide oplossingen zijn enorm simpel in gebruik en het is niet eens nodig om je huidige firewall te vervangen om gebruik te kunnen maken van de Sophos Synchronized Security features.

Firewall Best Practices

Bekijk ook de Firewall Best Practices Guide voor meer informatie hoe jij je netwerk bescherming kan optimaliseren.

Leave a Reply