Profitsteigerung ist eine der Maximen jedes Cyberkriminellen. Da wundert es nicht, dass die SophosLabs nun eine neue Machenschaft aufgedeckt haben, die auf der Tatsache beruht, dass Werbetreibende mehr Geld pro Klick zahlen, wenn dieser von vermeintlich wohlhabenderen iPhone- oder iPad-Besitzern kommt. Da der sogenannte Klickbetrug, bei dem kommerzielle Werbeflächen geklickt oder Klicks zur Manipulation der Abrechnungssysteme simuliert werden, eine wachsende Einnahmequelle für nicht ganz so gesetztestreue App-Entwickler darstellt, scheint es sich auszuzahlen darüber zu lügen, welches Mobilgerät in betrügerischer Absicht die Werbung anklickt.

Diese Entdeckung machten die Experten der SophosLabs, als sie 22 Apps entdeckten, die noch bis November 2018 online waren und zusammen über 2 Millionen Mal heruntergeladen wurden. Denn abgesehen davon, dass die Klickbetrug-Apps bereits seit Monaten unbemerkt ihr Unwesen treiben konnten, war die größte Überraschung, dass diese Android-Apps sich als Apple-Geräte bei den Werbebannern meldeten. Höchstwahrscheinlich um eine höhere Abrechnung für die kriminellen Aktivitäten zu erreichen.

Der Großteil der Klickbetrug-Apps wurde ab Juni 2018 aktiv, es gibt allerdings auch drei Apps, die bereits seit letztem Jahr im Google Play Store verfügbar waren. Dazu gehört die „Sparkle Flashlight- App, die mindestens eine Million Mal heruntergeladen wurde. Allerdings gingen die drei ältesten Apps nicht mit krimineller Energie live, sondern scheinen zusammen mit dem Start der neueren Apps im Sommer dieses Jahres mit dem Klickbetrug-Code trojanisiert worden zu sein. Google hat mittlerweile alle dieser Apps von seiner Plattform entfernt, allerdings bleibt die Command-and-Control-Serverstruktur trotz dieser Aktion erhalten. Entsprechend können alle Apps aus dieser Betrugswelle (Liste am Ende des Artikels) weiterhin aktiv sein, solange sie auf dem Smartphone installiert sind.

Neue Qualität beim Wolf im Schafspelz

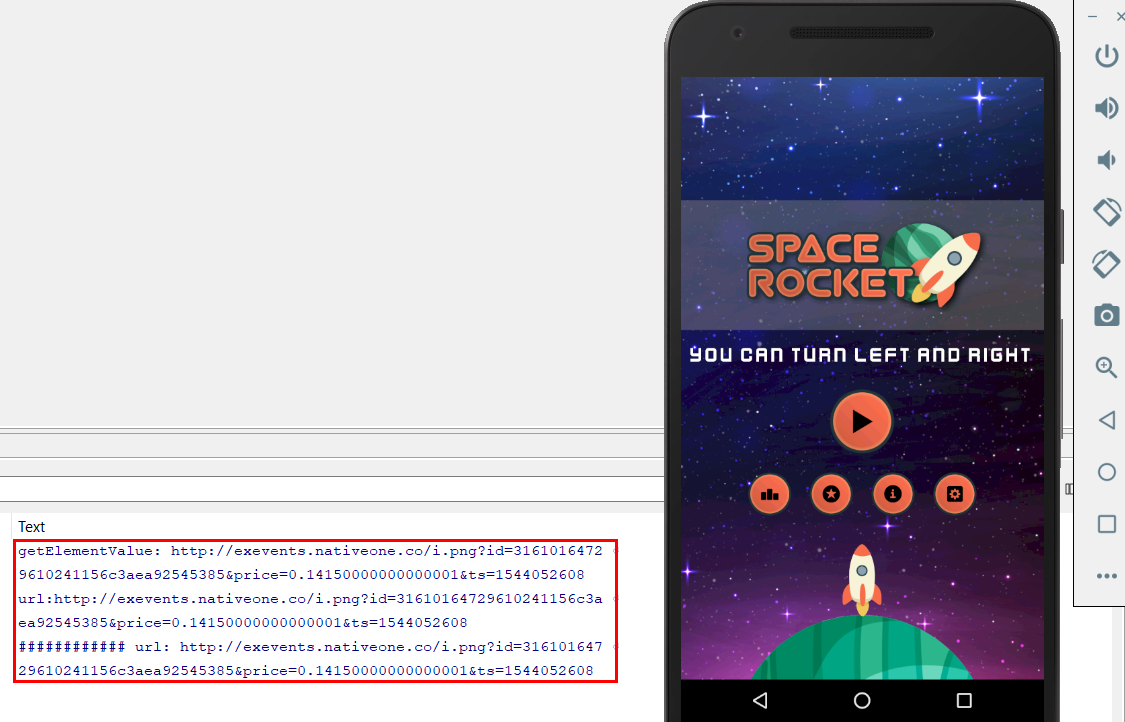

„Im Vergleich zu bekannter Ad-Clicker-Malware hat die Funktionalität der neu entdeckten Klickbetrug-Apps signifikante Verbesserungen erfahren“, so Sophos-Experte Michael Veit. „Die Programme sind nicht nur langlebiger und flexibler, sondern können ihr wahren Absichten auch sehr viel effektiver verbergen. Unter dem Deckmäntelchen beliebter Anwendungen wie Games oder praktische Helferlein besitzen die Apps nämlich auch Downloader-Ressourcen, wenn der Command and Control Server diese aktiviert. Bei „Sparkle Flashlight“ hat der C&C-Server die Malware z.B. angewiesen, Werbebanneranfragen zu simulieren, die von verschiedenen Apps und Mobilgeräten kommen“. Das Hinterhältige daran: Die Werbeklicks resultieren nicht in nervenden Fullscreen-Anzeigen, die den Anwender stutzig machen, sondern die ganze Aktion läuft im Hintergrund über ein verstecktes Browserfenster ab. Hier simuliert der Wolf im Schafspelz dann die Interaktion mit den Werbebannern. Potentielle Hinweise für den Nutzer sind deshalb lediglich ein höherer Daten- und Akkuverbrauch. Allerdings können diese Effekte vom Nutzer kaum mit der genutzten Klickbetrug-App in Verbindung gebracht werden. Deshalb hatten die Anwendungen bis zu ihrer Löschung im Play Store zum Großteil sogar gute Bewertungen mit 4 Sternen und mehr.

Abgesehen von dieser neuen Verschleierungsqualität ist der Klickbetrug nicht die einzige Gefahr, die von diesen Apps ausgeht. Aufgrund ihrer Verbindung mit einem C&C-Server können beliebige Datenpakete mit Schadcode auf die Geräte geladen werden. Zudem kommt hinzu, dass der Klickbetrug auch aktiv ist, wenn die App selbst nicht läuft. Aufgrund dieser Faktoren haben die SophosLabs diese Programme als „bösartig“ und nicht nur „potentiell unerwünscht“ eingestuft und unter dem Namen Andr/Clickr-AD registriert.

Liste der Klickbetrug-Apps:

Sparkle FlashLight, Snake Attack, Math Solver, ShapeSorter, Tak A Trip, Magnifeye, Join Up, Zombie Killer, Space Rocket, Neon Pong, Just Flashlight, Table Soccer, Cliff Diver, Box Stack, Jelly Slice, AK Blackjack, Color Tiles, Animal Match, Roulette Mania, HexaFall, HexaBlocks, PairZap.