Cette nouvelle fonctionnalité aide les administrateurs à optimiser leur temps en se concentrant sur la résolution rapide des problèmes les plus importants.

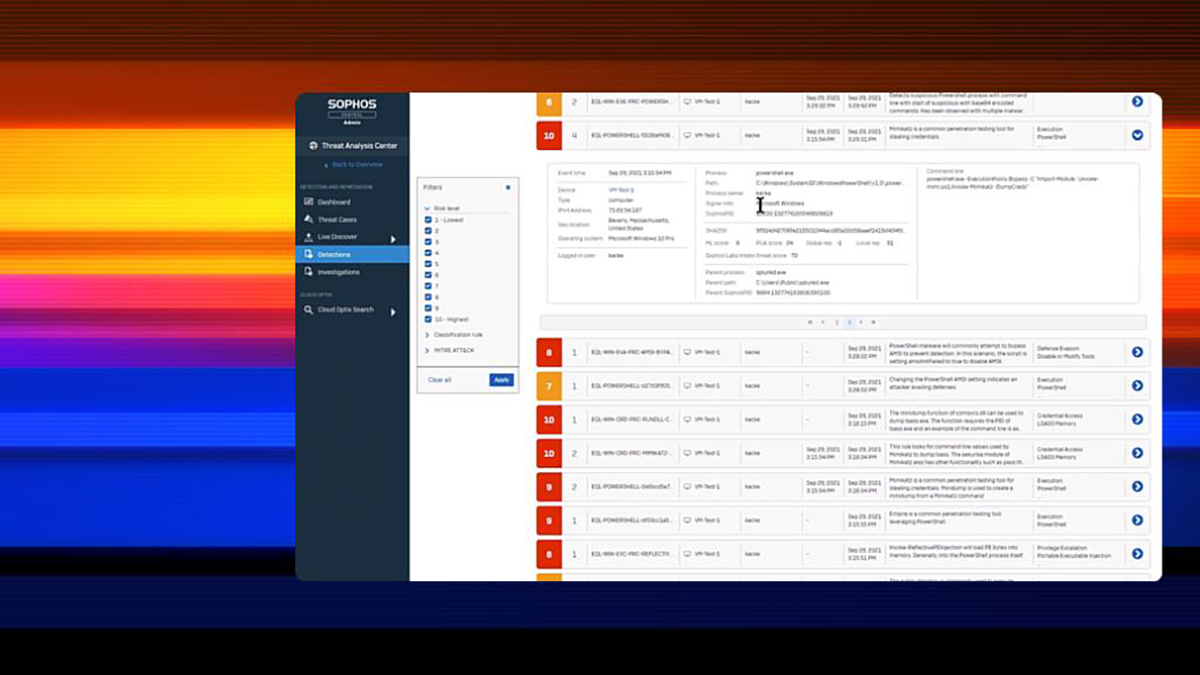

Ce programme d’accès anticipé vous permet de découvrir le tableau de bord ‘Detections’, qui propose une liste priorisée des activités suspectes afin de pouvoir mener des investigations approfondies. Ces dernières sont classées sur une échelle de risque allant de 1 à 10, permettant ainsi aux administrateurs d’identifier et de se concentrer plus facilement sur les domaines critiques.

En plus de ce classement, chaque activité est associée à une description, à un mapping en utilisant le framework MITRE ATT&CK ainsi qu’à des informations supplémentaires : heure de l’événement, processus associés, lignes de commande exécutées, hachages de fichiers, appareil, utilisateur, etc.

Ce vaste ensemble d’informations donne aux administrateurs un contexte qui s’avère être vital, permettant ainsi de comprendre rapidement si un élément suspect nécessite une action et de prendre ensuite facilement les mesures de remédiation nécessaires.

Au fur et à mesure que ce programme d’accès anticipé se déploiera, d’autres améliorations seront apportées au tableau de bord ‘Detections’, notamment :

- Davantage de détails sur l’activité suspecte afin de fournir encore plus de contexte.

- La possibilité de pivoter, aidant ainsi les administrateurs à prendre rapidement des mesures telles que le blocage des menaces.

- Des actions supplémentaires en termes d’investigation disponibles directement depuis le tableau de bord ‘Detections’.

En décembre, le nouveau tableau de bord ‘Investigations’ sera ajouté, ce qui permettra aux administrateurs de collaborer plus efficacement et de partager des détails sur les investigations qui font l’objet de plusieurs détections distinctes.

Bénéficier de ce programme d’accès anticipé (EAP)

Les participants doivent avoir une licence Intercept X Advanced with XDR ou Intercept X Advanced for Server with XDR (ou bien avoir démarré un essai concernant l’un de ces produits) afin d’avoir accès et de pouvoir participer à ce programme d’accès anticipé (EAP).

Depuis Sophos Central, cliquez sur le nom d’utilisateur en haut à droite de l’écran, puis sélectionnez “Early Access Programs” et choisissez l’EAP “XDR – Detection and Investigation“.

Pour lancer un essai produit intégré depuis Sophos Central, choisissez “Free Trials” dans la colonne de gauche, puis sélectionnez Intercept X Advanced with XDR ou Intercept X Advanced for Server with XDR.

Les clients bénéficiant déjà du programme d’accès anticipé concernant la nouvelle fonctionnalité de protection des endpoints/serveurs peuvent également bénéficier du programme ‘XDR – Detection and Investigation’.

Activer les uploads au niveau du Data Lake

Les détections sont renseignées en fonction des données observées dans le Data Lake Sophos ; par conséquent, cette fonctionnalité nécessite que l’uploading de données au niveau du Data Lake soit activé.

Dans la console Sophos Central, sélectionnez “Global Settings“, puis sous Endpoint ou Server Protection (ou les deux), sélectionnez le paramètre “Data Lake uploads” et activez “Upload to the Data Lake“.

Une fois activé, nous effectuerons des requêtes d’hydratation programmées concernant les appareils de l’entreprise. Cette action capture des données intéressantes en termes de chasse aux menaces et les envoie au Data Lake, et ce malgré la possibilité d’exclure des appareils spécifiques de ce processus d’hydratation du Data Lake au niveau de ce même menu ‘Settings’.

Billet inspiré de Sophos XDR: Detections and Investigations early access program now open, sur le Blog Sophos.

Qu’en pensez-vous ? Laissez un commentaire.