Les développeurs d’application intègrent depuis des années du code publicitaire (ad-code) dans leurs applications afin d’aider à faire face aux coûts de développement, mais certains d’entre eux utilisent de manière légèrement abusive leurs applications comme une plateforme pour diffuser des publicités sur des appareils mobiles.

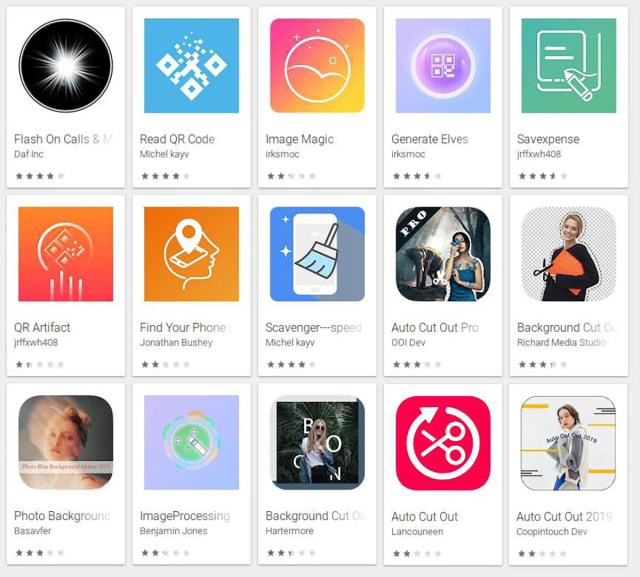

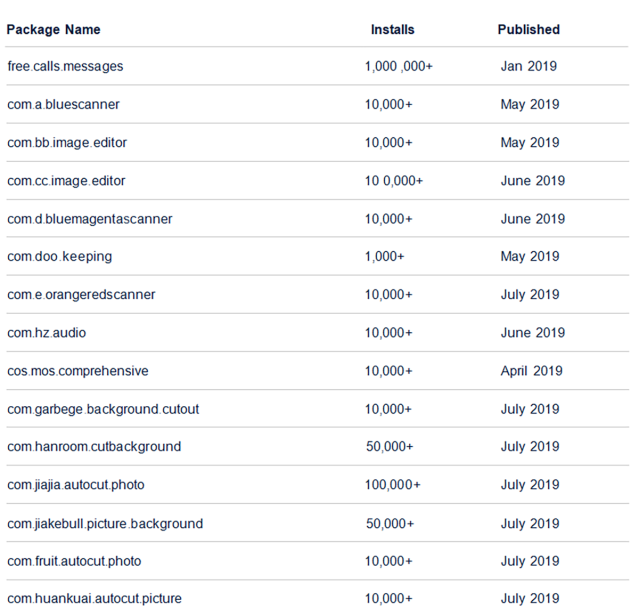

Les SophosLabs ont récemment découvert, sur le Play Market de Google, 15 applications qui se livrent à de telles pratiques. Elles génèrent régulièrement, et en masse, des annonces intrusives et cachent ensuite leur icône d’application au niveau du lanceur afin de vous empêcher de les trouver et de les supprimer. Plusieurs d’entre elles vont plus loin encore en se dissimulant au sein de la page ‘Paramètres’ de l’application du téléphone.

Selon les indications du Play Market concernant ces applications, plus de 1,3 million d’appareils dans le monde en ont installé au moins une. Comme les récits précédents nous l’ont montré à plusieurs reprises, il en existe probablement beaucoup d’autres qui attendent simplement d’être découvertes.

Des applications adware dissimulant leur icône d’application sur Google Play

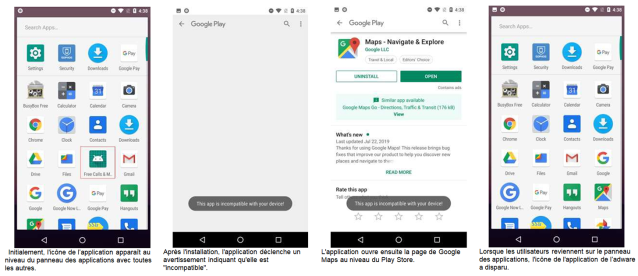

Par exemple, l’application free.calls.messages (Flash On Calls & Messages, également appelée Free Calls & Messages, présentée ci-dessous) utilise une astuce plutôt intelligente pour empêcher les utilisateurs de désinstaller l’application.

Lors du premier lancement, l’application affiche un message indiquant que “cette application est incompatible avec votre appareil!”. Vous pensez alors peut-être que l’application a planté, car après ce “plantage“, l’application ouvre le Play Store et se déplace vers la page de Google Maps, vous induisant ainsi en erreur en vous faisant croire que l’application Maps, incontournable, est la cause du problème. Ce n’est pas vrai, en réalité, il s’agit d’une ruse !

L’application dissimule alors sa propre icône afin de ne plus apparaître au niveau du panneau des applications du lanceur. D’autres dans la liste cachent également leur icône : certaines le font lors du premier lancement, quand d’autres attendent un court instant après l’installation de l’application.

Une technique profondément malveillante

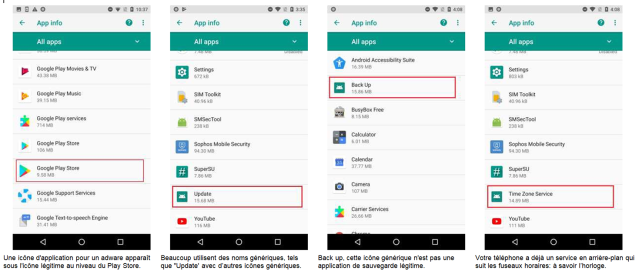

Les Sophoslabs ont également observé des applications en train d’utiliser une technique encore plus malveillante : à savoir emprunter un nom et une icône pour l’application (visible sur la page Paramètres du téléphone), ainsi qu’un nom et une icône différents pour l’Activité Principale (la fenêtre de l’application en cours d’exécution).

Neuf, sur un lot d’une quinzaine d’applications, utilisaient des icônes et des noms d’applications trompeurs, dont la plupart semblaient avoir été choisis parce qu’ils pouvaient ressembler de façon réaliste à une application système inoffensive (l’icône de l’application est toujours visible dans le menu Paramètres ‘engrenage’ du téléphone, sous la rubrique Applications).

En cachant leur icône de lancement, et en utilisant une icône d’application et un nom qui ressemblent à une application système, ces applications parviennent ainsi à convaincre un utilisateur occasionnel que rien d’inhabituel n’est installé sur son téléphone.

![]()

Code d’application adware qui utilise différentes icônes pour l’application (qui apparaît dans le menu Paramètres du téléphone) et pour l’Activité Principale

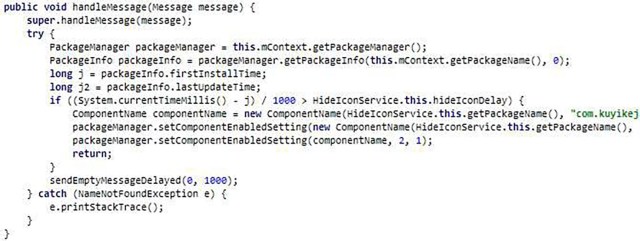

D’autres applications utilisent une bibliothèque, appelée koolib, qui installe un service pour masquer l’icône après un délai prédéterminé après l’installation de l’application. Pas kool, koolib !

Icône cachant le code dans koolib

La plupart de ces applications sont apparues à l’utilisateur sous la forme, entre autres, d’une application de type utilitaire : des lecteurs de code QR, des éditeurs d’image, des utilitaires de sauvegarde, des localisateurs de téléphone et, enfin, un soi-disant utilitaire qui en réalité récupère les données personnelles présentes sur votre téléphone. Les applications se sont ensuite dissimulées en utilisant un nom faisant référence à une application inoffensive, telle que ‘Google Play Store’, ‘Update’, ‘Back Up’ ou ‘Time Zone Service’. Ces noms apparaissent uniquement dans la rubrique Paramètres du téléphone.

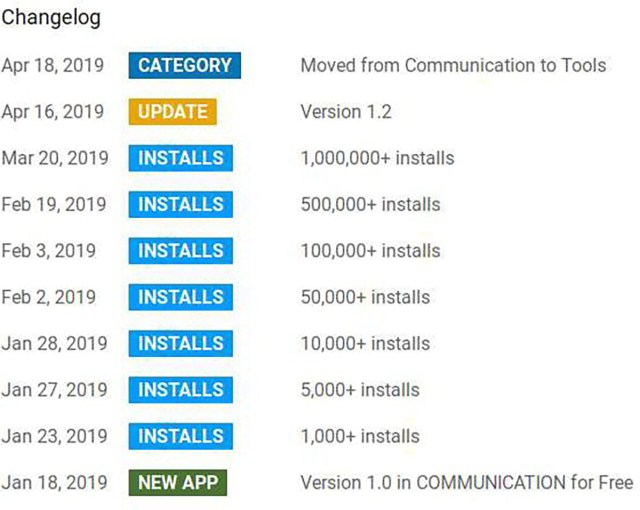

Toutes ces applications sont apparues au cours de cette année civile. Le plus ancienne d’entre elles, free.calls.messages, a été publiée en janvier dernier. Deux mois seulement après son apparition, elle comptait déjà plus d’un million d’installations. Bien que ces applications aient été uploadées sur le Play Market par différents comptes d’éditeurs, beaucoup partageaient une structure de code, une interface utilisateur, des noms de package et un comportement similaires : trop de signes pour que nous ayons affaire à une simple coïncidence !

Par exemple, l’application com.cc.image.editor contenait dans son code une référence à une application différente, com.bb.image.editor. Les deux applications, malgré leurs noms similaires, ont été publiées par des entités complètement différentes. Ce constat nous a amenés à penser que la première était une dérivée de la seconde, mais nous ne pouvons pas affirmer avec certitude que le même auteur a développé les deux applications.

Historique de free.calls.messages

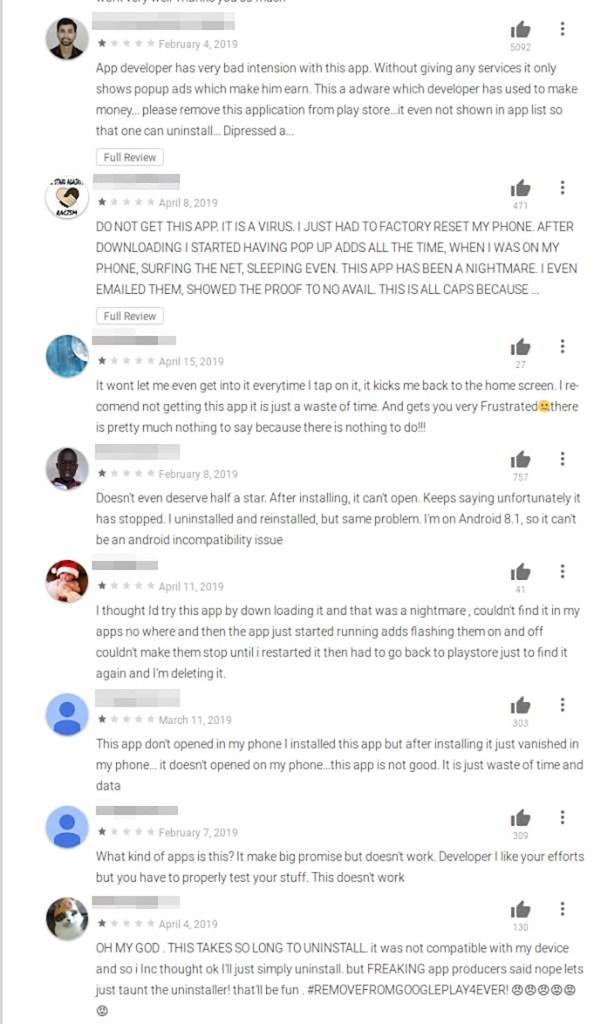

Des utilisateurs qui ne veulent plus de ces adwares

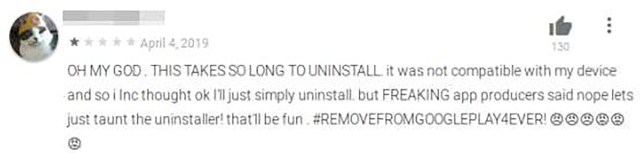

La plupart de ces applications ont reçu des critiques négatives de la part des utilisateurs, dont beaucoup se sont plaints de l’impossibilité de les lancer, de la disparition de l’icône de l’application dans le lanceur et, bien entendu, d’annonces plutôt agressives.

L’adware Android a basculé du côté obscur avec l’utilisation de ces astuces persistantes. En utilisant des techniques de plus en plus innovantes pour rester présent au sein du téléphone, des applications comme celles-ci peuvent rapidement infecter un grand nombre de victimes quelques semaines seulement après leur publication. Les utilisateurs doivent porter une attention particulière aux avis des utilisateurs avant d’installer les applications du Google Play (et surtout ne pas être le premier à essayer une toute nouvelle application).

Les Sophoslabs ont informé Google au sujet de ces applications en juillet dernier. Aujourd’hui, selon nos informations, ces applications aient été supprimées. Ces dernières sont détectées par Sophos Mobile Security sous les noms Andr/Hiddad-AB et Andr/Hiddad-AC.

Verdict sans appel : Faites-la disparaître !

IOC (Indicateurs de Compromission)

Billet inspiré de Icon-hiding Android adware returns to the Play Market, sur le Blog Sophos.