Des entreprises en Russie et en Ukraine ont été attaquées, hier mardi 24 octobre 2017, par Bad Rabbit, un type de ransomwares très proche de NotPetya.

En soirée, l’épidémie s’était répandue en Europe, incluant la Turquie et l’Allemagne. Les victimes de ce ransomware, signalées jusqu’à présent, comprenaient des aéroports, des gares et des agences de presse.

L’agence de presse russe Interfax a rapporté sur Twitter que l’épidémie avait touché certains de ses serveurs, forçant Interfax à se rabattre sur son compte Facebook pour diffuser les informations.

L’ingénierie sociale comme point de départ

La cyberattaque Bad Rabbit semble avoir démarré via des fichiers sur des sites web de médias russes piratés, utilisant le prétexte très populaire d’être un simple installateur Adobe Flash.

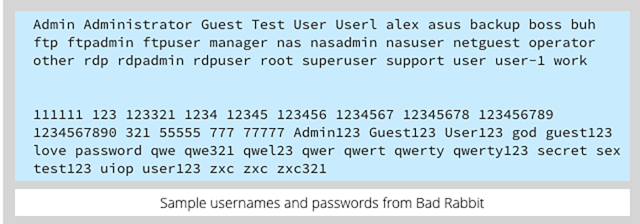

Si Bad Rabbit infecte votre ordinateur, il tente ensuite de se propager sur le réseau à l’aide d’une liste de noms d’utilisateur et de mots de passe cachée au sein du malware. Ces identifiants font apparaitre des mots de passe provenant directement de la liste des pires mots de passe utilisés. Ainsi, nous vous le rappelons une nouvelle fois, si nécessaire, les mots de passe doivent être forts, même ceux que vous utilisez avec la protection du pare-feu de votre entreprise.

Ensuite, ce dernier chiffre non seulement vos fichiers, en ajoutant encrypted à la fin de chaque nom de fichier, mais aussi le MBR (Master Boot Record) de votre ordinateur. Vous tombez enfin sur le message suivant, qui vous invite à procéder au paiement via un service Tor caché (un site web anonyme sur le Darknet) :

Oops! Your files have been encrypted. If you see this text, your files are no longer accessible. You Might have been looking for a way to recover your files. Don't waste your time. No one will be able to recover them without our decryption service. We guarantee that you can recover all your files safely. All you need to do is submit the payment and get the decryption password. Visit our web service at [redacted]

La propagation géographique de Bad Rabbit ressemble à ce jour à celle de NotPetya, qui a fait le tour du monde en juin, après être apparu au début en Ukraine.

Les mesures défensives

Sophos bloque actuellement le malware Bad Rabbit sous le nom : Troj/Ransom-ERK.

De plus, Sophos Intercept X empêche de manière proactive ce malware d’attaquer vos données : le composant CryptoGuard empêche le ransomware de chiffrer vos fichiers et WipeGuard empêche, quant à lui, les écritures de bas-niveau sur le disque qui modifient le secteur de démarrage.

NB : Pour plus d’informations sur la protection Sophos, consultez notre article Support Knowledge Base intitulé Bad Rabbit ransomware: What to do ?).

Voici quelques conseils généraux pour renforcer vos défenses contre ce type de cyberattaque :

- Débarrassez-vous de Flash définitivement. Les faux installateurs et fausses mises à jour de Flash sont des tactiques d’ingénierie sociale redoutables uniquement si vous utilisez ou désirez conserver Flash sur votre ordinateur. Ainsi, en supprimant définitivement Flash, vous vous protégez vis à vis des failles zero-day de Flash, mais vous évitez aussi les risques encourus en téléchargeant de fausses mises à jour.

- Installez les correctifs/pacths le plus rapidement possible. Des épidémies telles que NotPetya et WannaCry exploitaient une vulnérabilité pour laquelle des correctifs étaient déjà disponibles. Ne tardez pas à installer les patchs lorsqu’ils sont disponibles concernant des failles de sécurité connues, les cybercriminels ne se gêneront pas pour en profiter !

- N’oubliez pas de faire des sauvegardes. Faites-les régulièrement, et gardez une sauvegarde récente à la fois hors ligne et hors site, de sorte que vous puissiez y accéder même si votre lieu de travail n’est plus accessible en raison d’un incendie, d’une inondation ou d’un autre incident qui ne serait pas lié directement à un malware.

- Ne transformez pas les utilisateurs en administrateurs. Lorsque vous souhaitez effectuer des tâches administratives, faites en sorte de basculer sur un compte de type administrateur, et abandonnez ces privilèges dès que possible. Les malwares utilisant les réseaux, tels que Bad Rabbit, peuvent se propager sans même avoir à deviner les mots de passe, si vous disposez déjà d’un accès administrateur aux autres ordinateurs du réseau.

Pour plus d’informations sur les ransomwares, n’hésitez pas à lire notre article : Ransomware, comment s’en protéger, et à écouter notre podcast Techknow :

Si vous êtes un utilisateur à domicile, pourquoi ne pas vous inscrire pour recevoir et pouvoir utiliser la version bêta gratuite de Sophos Home Premium ? Cette dernière comprend les fonctionnalités CryptoGuard et WipeGuard, mentionnées ci-dessus, qui bloquent le chiffrement non autorisé des fichiers et des secteurs du disque dur.

Billet inspiré de Bad Rabbit ransomware outbreak, sur Sophos nakedsecurity.

Qu’en pensez-vous ? Laissez un commentaire.