Beaucoup de résidents britanniques se sont réveillés hier avec un choc brutal sur internet : un email frauduleux les attendait, avec leur vrai nom et leur adresse personnelle mentionnées.

Collectivement, nous nous sommes améliorés pour détecter les emails qui ne viennent pas d’où ils prétendent, par exemple parce que notre véritable banque ne nous appelle pas “Cher client“, et parce que notre véritable organisme de prêt sait comment écrire le nomm de sa propre enttreprize, sans faire d’erreurs absurdes !

Mais dans ce cas, cet email frauduleux ne cherchait pas à dissimuler qu’il venait d’une personne plutôt paresseuse !

En effet, la syntaxe utilisée pour cette arnaque par email a rendu l’email encore plus inquiétant et a paradoxalement davantage incité les victimes à passer à l’action, qu’un email bien écrit en provenance d’une source évidemment improbable.

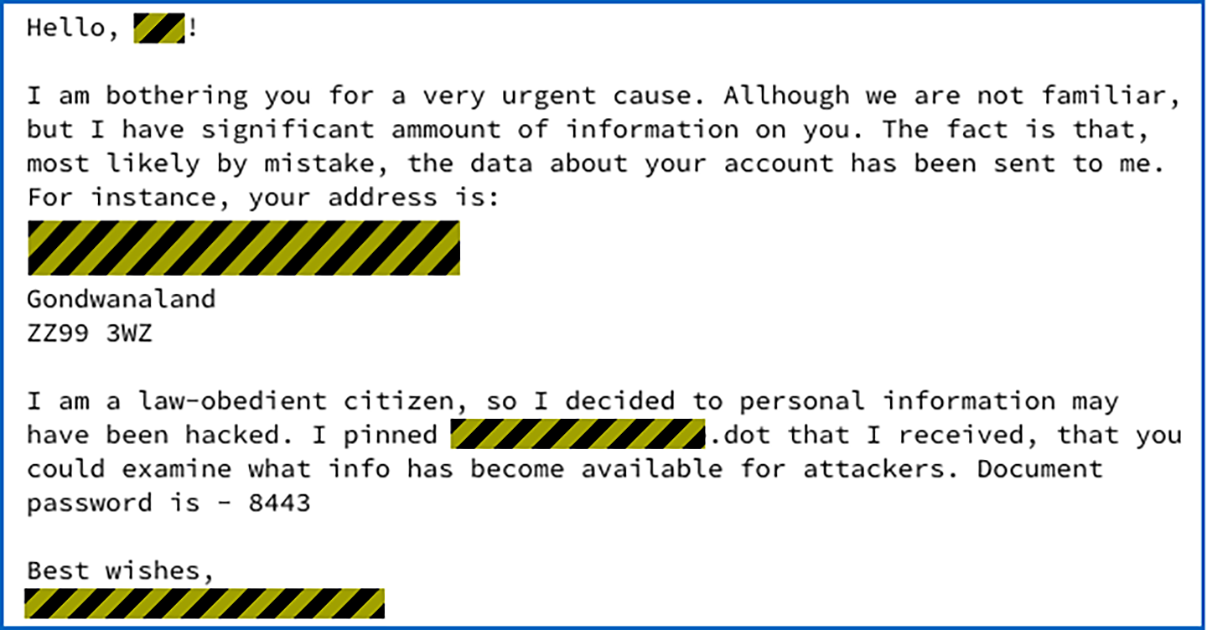

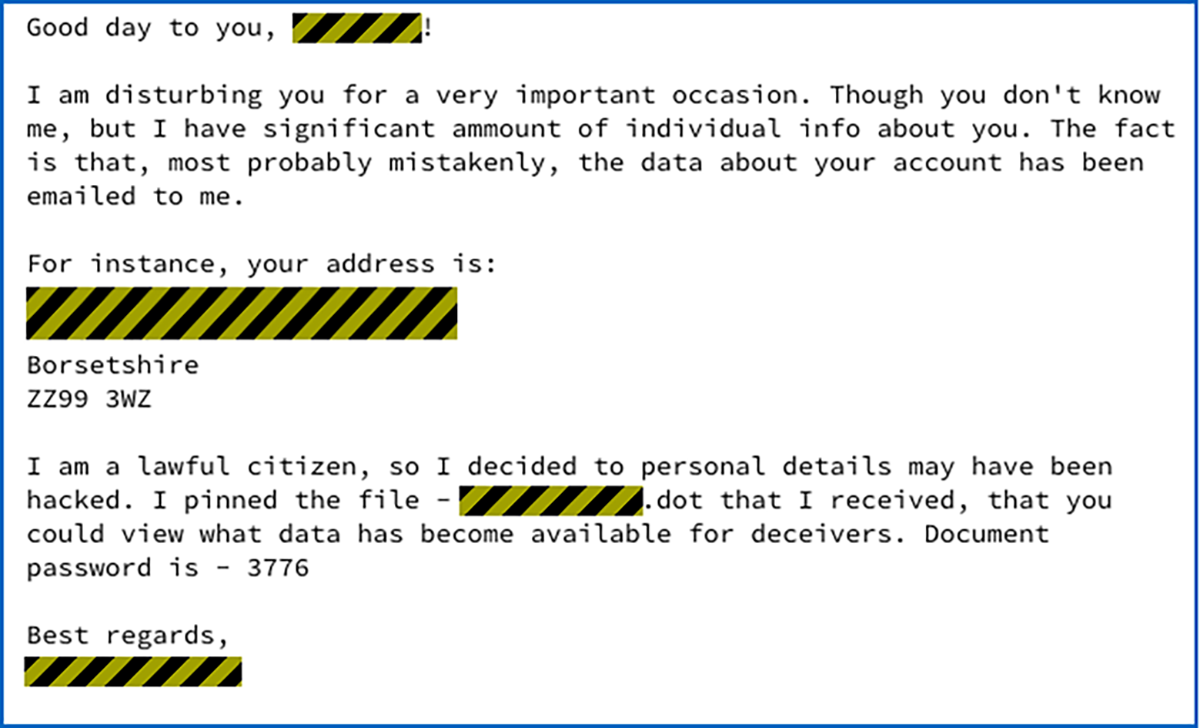

Le texte dans les emails varie légèrement d’un échantillon à l’autre, mais les exemples vus par SophosLabs se présentaient en général comme suit :

La formule de politesse utilise votre prénom, le nom de fichier est votre nom de famille, et l’adresse est votre adresse personnelle, complétée par le code postal.

La formule de politesse utilise votre prénom, le nom de fichier est votre nom de famille, et l’adresse est votre adresse personnelle, complétée par le code postal.

Vous savez qu’il s’agit d’un email frauduleux, non seulement du fait des erreurs d’orthographe et de grammaire grossières, mais aussi du fait qu’aucune organisation officielle n’oserait écrire ce qui ressemble à une menace, qui est de plus à peine déguisée.

Ainsi, il semble donc risqué et de mauvaise augure de l’ouvrir pour en découvrir un peu plus !

D’autre part, il faut qu’il y ait une certaine vérité dans les affirmations relatives à une fuite de données, car les cybercriminels connaissent votre nom et votre adresse, et avec précision de surcroît, alors qui sait ce qu’ils savent encore sur vous ?

Avec toutes les fuites de données et autres fraudes sur internet qui ont fait l’actualité récemment, il est parfaitement raisonnable de se demander : “quelle est la gravité de celle-ci ?”.

Ainsi, il semble donc risqué et de mauvaise augure de ne pas ouvrir à présent pour en découvrir un peu plus !

Que se passe-t-il ensuite ?

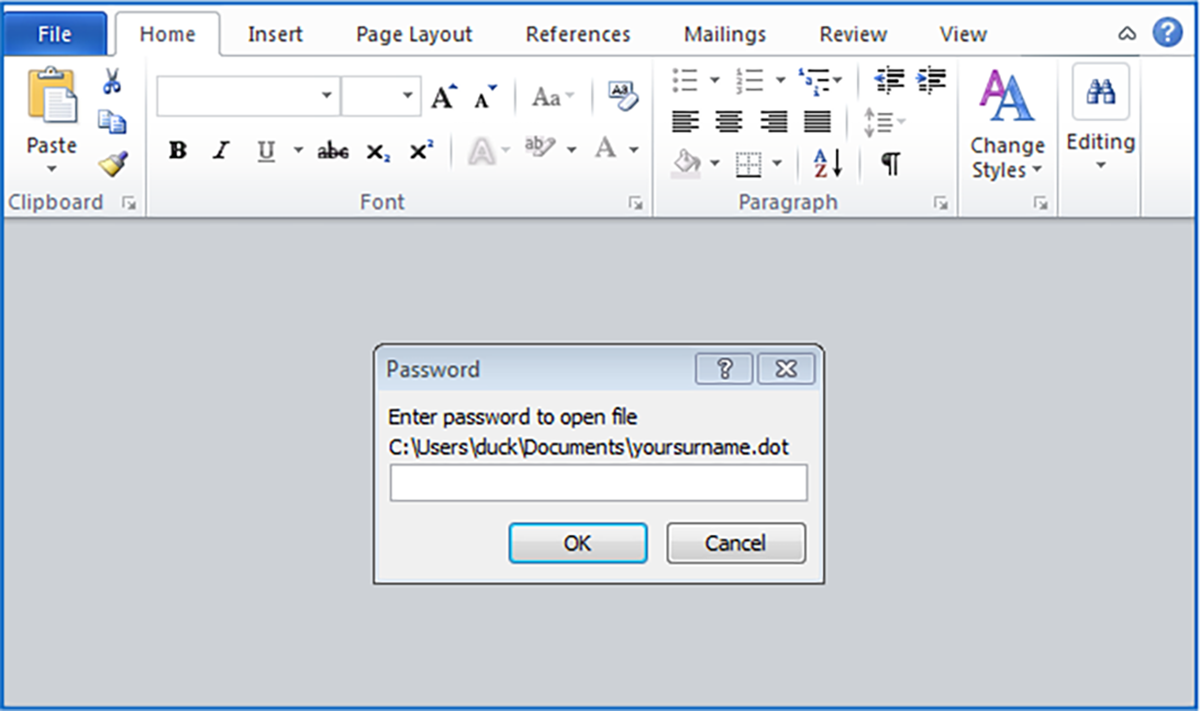

Si vous ouvrez la pièce jointe, qui se nomme de façon prémonitoire Yoursurname.dot, Word vous demande un mot de passe, comme les cybercriminels vous avaient prévenus :

Le mot de passe est choisi de manière aléatoire pour chaque destinataire, et vous devez vraiment utiliser celui fourni dans cet email frauduleux justement afin d’ouvrir le fichier :

Le mot de passe est choisi de manière aléatoire pour chaque destinataire, et vous devez vraiment utiliser celui fourni dans cet email frauduleux justement afin d’ouvrir le fichier :

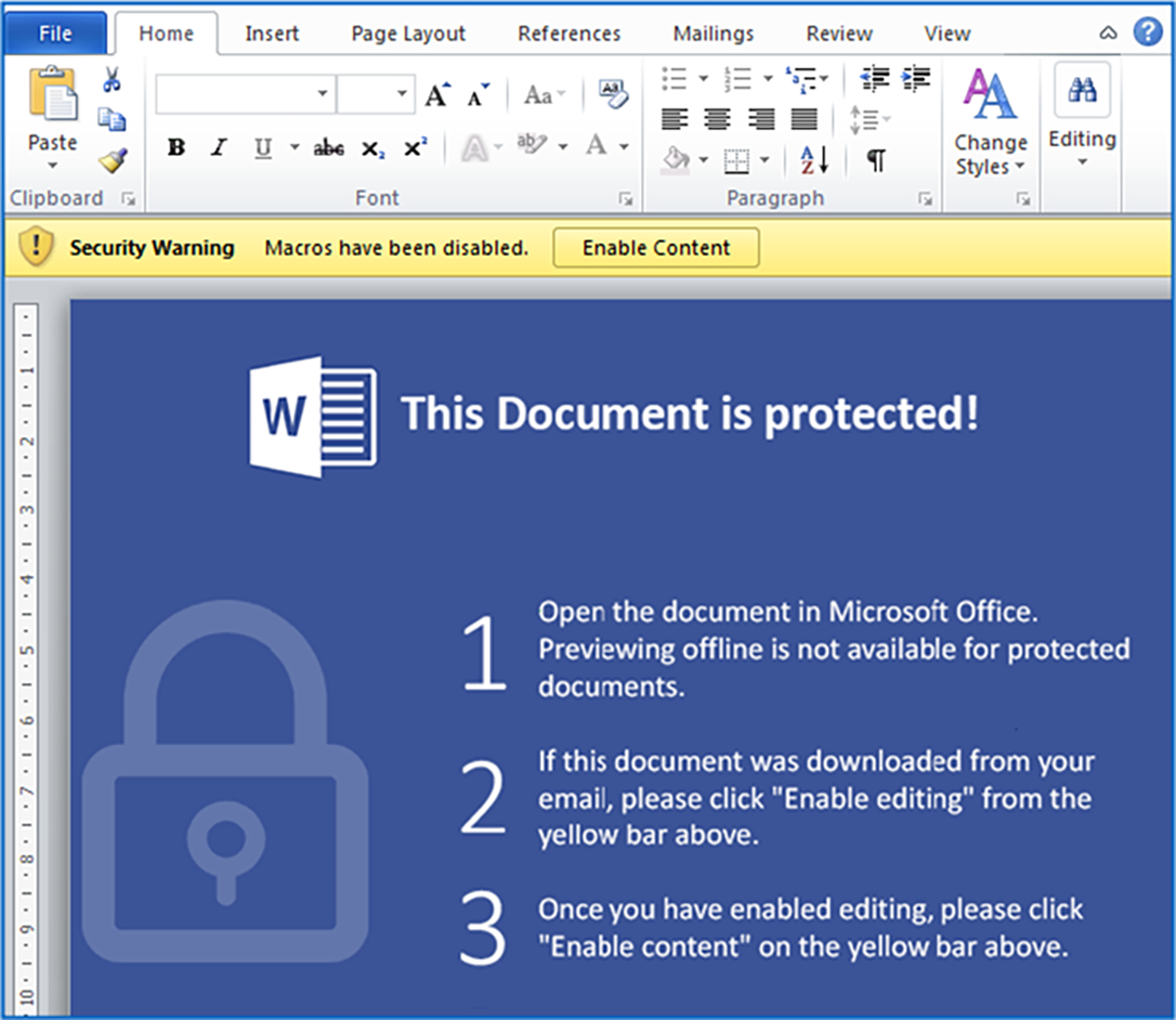

À ce stade, les cybercriminels veulent vous persuader d’activer les macros dans le document ouvert, ce qui signifie que vous exécuterez le programme stocké dans le fichier par les cybercriminels eux-mêmes.

À ce stade, les cybercriminels veulent vous persuader d’activer les macros dans le document ouvert, ce qui signifie que vous exécuterez le programme stocké dans le fichier par les cybercriminels eux-mêmes.

Il s’agit d’une fonctionnalité de Word : vous pouvez écrire des extensions Word importantes et puissantes sous la forme de macros, en utilisant le langage de programmation Microsoft Visual Basic for Applications (VBA), mais comme les macros qui arrivent de l’extérieur peuvent être très dangereuses, elles ne s’exécutent donc pas par défaut.

Pour vous inciter à accepter l’exécution de leur macro malveillante, les cybercriminels utilisent des astuces se basant sur divers types de leurres.

Le document présente une page d’aide officielle qui vous indique que vous devez “activer l’édition” pour afficher son contenu.

D’une façon ou d’une autre, cela semble moins suspect que l’activation des macros, un peu comme si vous acceptiez simplement de visualiser le contenu du document, rien à voir donc en apparence avec le fait d’exécuter un code inconnu dans Word.

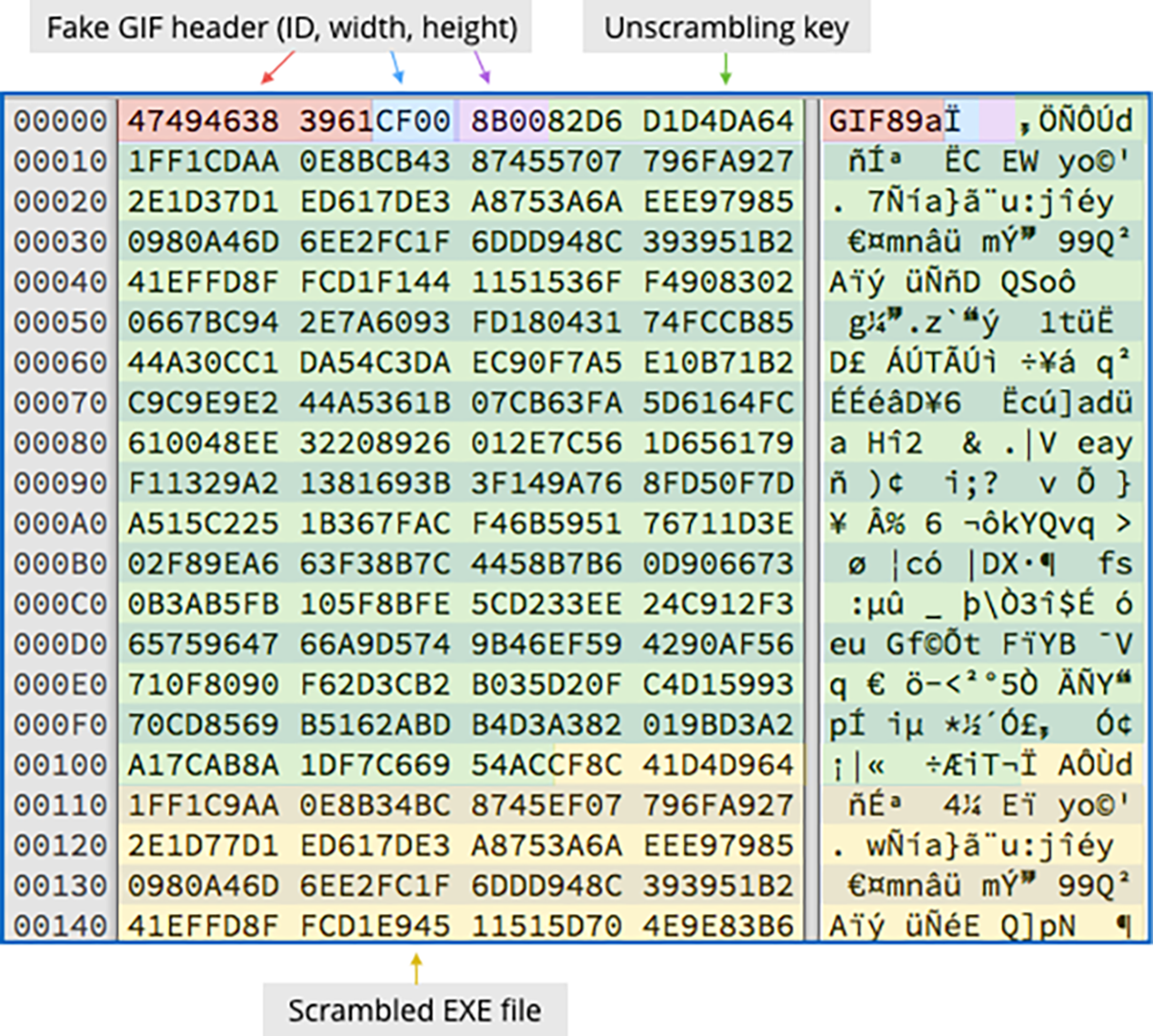

Si vous cliquez sur [Activer le contenu], vous acceptez d’exécuter un programme VBA malveillant qui lance deux pages web différentes, hébergées sur des serveurs piratés, et qui téléchargent ce qui ressemble à un fichier GIF.

GIF est l’abréviation de Graphics Interchange Format, un fichier d’image ancien mais toujours utilisé régulièrement.

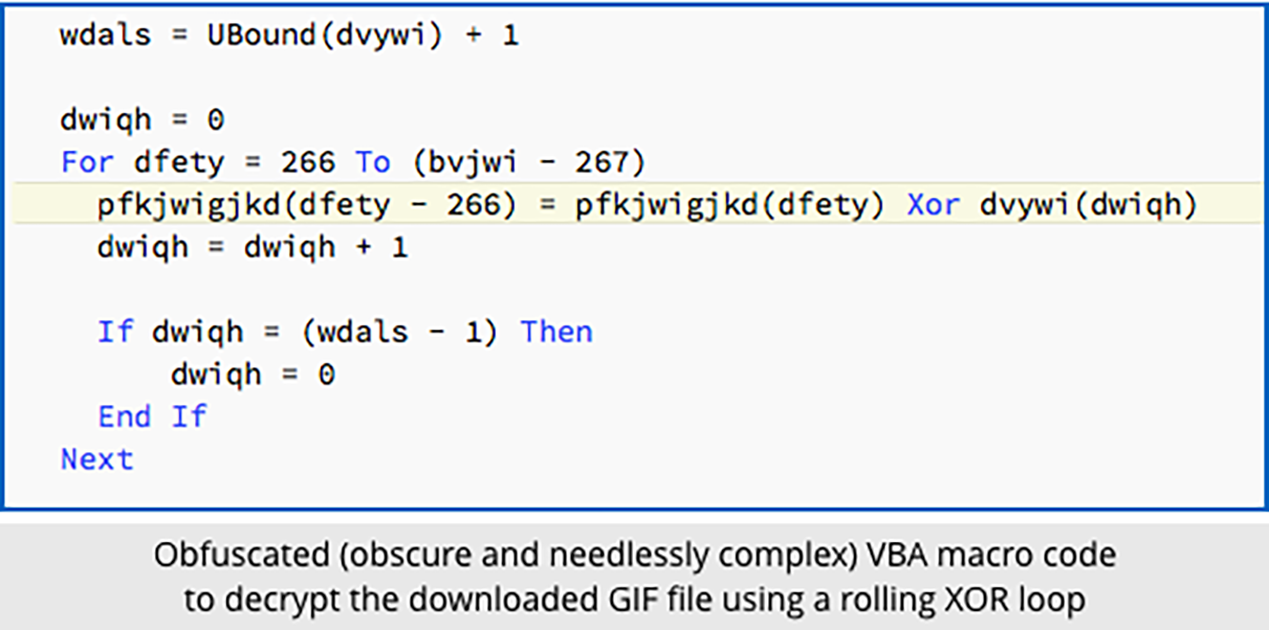

En fait, le fichier GIF dispose de seulement 10 octets de données d’en-tête valides, suivis d’une clé de déchiffrement de 256 octets, suivie ensuite d’environ 0,5 Mo de données binaires chiffrées par l’opération XOR avec la clé de déchiffrement répétée à plusieurs reprises (cette technique est connue sous le nom de Vigenère cipher, nommé d’après un cryptographe des années 1500 qui ne l’avait d’ailleurs pas réellement inventé).

L’en-tête GIF rend le fichier inoffensif, bien qu’il ne s’affiche pas comme une image, et le chiffrement type Vigenère signifie que les parties suspectes du fichier ne sont pas évidentes à détecter.

L’en-tête GIF rend le fichier inoffensif, bien qu’il ne s’affiche pas comme une image, et le chiffrement type Vigenère signifie que les parties suspectes du fichier ne sont pas évidentes à détecter.

Le Malware décortiqué

Bien sûr, le chiffrement signifie également que le faux fichier GIF est inoffensif seul, de sorte que la macro malveillante contient une boucle de déchiffrement qui supprime le code exécutable, le déchiffre et l’écrit dans %TEMP%, à savoir le dossier spécial où Windows enregistre vos fichiers temporaires.

Le malware se retrouve avec une appellation numérique choisie au hasard, telle que

Le malware se retrouve avec une appellation numérique choisie au hasard, telle que 05643.EXE.

Lorsque nous avons testé cette escroquerie internet dans SophosLabs, le malware téléchargé était Troj/Agent-AURH, un malware de type bot ou zombie qui effectue des call-homes au niveau d’un réseau appelé Command-and-Control (C & C) pour recevoir davantage d’instructions.

Notre ordinateur zombifié n’a pas reçu d’instructions au cours de notre test, mais il est important de se rappeler que dans des arnaques internet de ce genre :

- Les cybercriminels peuvent modifier les malwares téléchargés s’ils le jugent nécessaire, en les modifiant selon votre fuseau horaire, votre emplacement, votre langue ou tout simplement en fonction de leur humeur.

- Les cybercriminels peuvent varier les instructions qu’ils envoient à certains ou à tous les bots au sein de leur botnet, généralement il peut s’agir de mises à jour ou de modifications du bot lui-même, ou encore du téléchargement de malwares additionnels.

La macro malveillante dans le document original a deux astuces supplémentaires dans sa manche pour accompagner les “faux fichiers GIF” en charge du déchiffrement de l’ensemble de son stratagème.

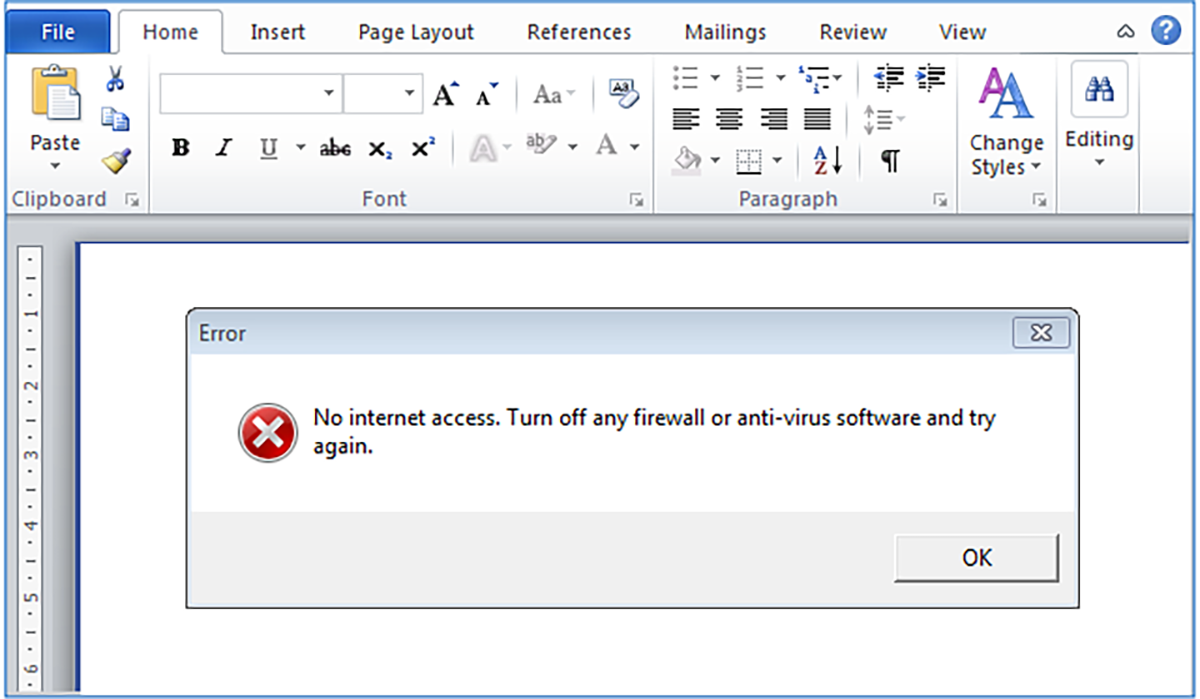

Si la macro obtient une réponse inattendue lors de la première tentative de téléchargement du faux GIF, les cybercriminels supposent qu’une sorte de pare-feu ou de filtrage web anti-virus a bloqué le téléchargement, alors ils essaient de vous inciter à désactiver le filtrage de sécurité :

Il est facile de penser que la fenêtre pop-up d’avertissement provient de Word, ou même de Windows lui-même, mais en réalité ce sont les cybercriminels qui se cachent derrière.

Il est facile de penser que la fenêtre pop-up d’avertissement provient de Word, ou même de Windows lui-même, mais en réalité ce sont les cybercriminels qui se cachent derrière.

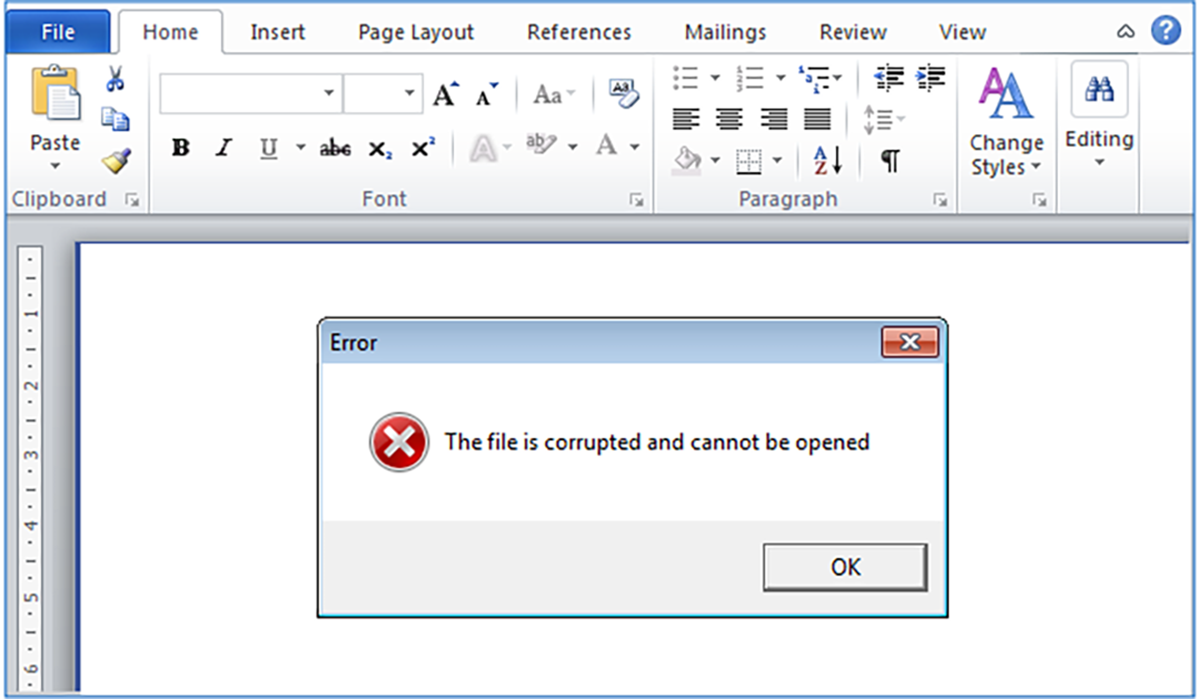

De manière également sournoise, les cybercriminels affichent le message suivant à la fin :

Il s’agit d’un tas de mensonges : le message indiquant que le “fichier est corrompu” signifie exactement le contraire de ce qu’il dit, car il apparaît uniquement après que le malware ait été téléchargé, déchiffré, sauvegardé sur le disque et lancé en arrière-plan.

Il s’agit d’un tas de mensonges : le message indiquant que le “fichier est corrompu” signifie exactement le contraire de ce qu’il dit, car il apparaît uniquement après que le malware ait été téléchargé, déchiffré, sauvegardé sur le disque et lancé en arrière-plan.

Devriez-vous vous méfier ?

Il est compréhensible de ressentir une pointe d’inquiétude lorsque vous recevez un email frauduleux qui connait votre nom et votre adresse, et ce en raison de la question sous-jacente : “Pourquoi moi ?”.

La bonne nouvelle, si on peut l’appeler ainsi, est que grâce à des articles et des avertissements comme celui-ci, vous allez vous rendre compte que vous n’êtes pas seul et que les cybercriminels visent un groupe bien plus large que vous.

Malheureusement, il est probable que les adresses qu’ils utilisent aient été volées au cours d’une ou de plusieurs fuites de données, puis vendues dans le monde underground du web, afin de commettre des abus et mettre sur pied des arnaques sur internet de ce genre.

Au moins au Royaume-Uni, de nombreuses entreprises qui collectent des adresses les envoient à une sorte d’algorithme de standardisation, afin de produire des données relatives aux adresses sous un format préféré par les bureaux de poste, il est donc difficile de retrouver la source probable de cette faille.

Quoi faire ?

- N’ouvrez pas les pièces jointes non sollicitées ou inattendues, et surtout pas celles en provenance d’un expéditeur inconnu.

Même si le document prétend être une facture dont vous n’avez pas le souvenir, et même si l’on vous menace d’une façon ou d’une autre, ne laissez pas la peur ou le doute prendre le dessus. Après tout, si vous avez un doute sur la fiabilité de l’expéditeur, le pire que vous puissiez faire, c’est de suivre leur “conseil” en matière de sécurité informatique.

- Ne désactivez pas les paramètres de sécurité importants tels que “les macros ont été désactivées”, et en particulier si ces conseils viennent d’un expéditeur inconnu.

Les cybercriminels ont trouvé de nombreuses techniques pour vous inciter à cliquer sur [Activer le contenu], et généralement en faisant en sorte de vous convaincre que cela augmentera votre sécurité. Par exemple, en déchiffrant ou en déverrouillant des informations confidentielles. Cependant, Microsoft a désactivé les macros Word par défaut il y a des années maintenant, et ce pour améliorer la sécurité, de sorte que la réactivation des macros vous mettra en danger.

- Si vous ne savez pas quoi faire, demandez à quelqu’un que vous connaissez et en qui vous avez confiance, comme un ami ou un membre de votre famille.

Ne sollicitez jamais des conseils auprès de l’expéditeur d’un email frauduleux. Ils vous diront simplement ce qu’ils veulent que vous entendiez, et pas ce que vous devriez savoir. Et si vous êtes un ami à qui on demande de l’aide, essayez d’utiliser notre devise courte et efficace, sans s’en écarter : “N’achetez pas, n’essayez pas, ne répondez pas”.

- Si vous pensez qu’un email frauduleux ciblé de ce type est une réelle attaque personnelle contre vous, par exemple de la part d’une personne qui vous harcèle et qui ne fait pas partie d’une campagne cybercriminelle plus vaste, et si vous êtes sincèrement préoccupé par votre sécurité, contactez les services de police locaux.

Soyez prêt à vous expliquer clairement, ce qui implique généralement de garder les emails et les messages suspects.

Avez-vous récemment ouvert un email dont vous avez maintenant des raisons de vous méfier, ou êtes-vous préoccupé par le fait que vous ayez peut-être laissé des malwares s’introduire chez vous en suivant les conseils risqués en provenance de quelqu’un que vous ne connaissiez pas ? Si tel est le cas, vous pouvez télécharger notre outil gratuit Sophos de suppression des virus pour rechercher les malwares qui risquent de rôder sans être détectés. Vous n’avez pas besoin au préalable de désinstaller votre antivirus existant, notre outil de suppression des virus est conçu pour fonctionner en parallèle des autres produits de sécurité.

Billet inspiré de The scam that knows your name and home address – here’s what to do, par Paul Ducklin, Sophos NakedSecurity.

Un email frauduleux qui mentionne votre nom et votre adresse ! | OSINT

[…] http://www.sophosfranceblog.fr/un-email-frauduleux-qui-mentionne-votre-nom-et-votre-adresse/ […]

Veille Cyber N126 – 24 avril 2017 |

[…] Un email frauduleux qui mentionne votre nom et votre adresse ! […]