Nouveau bug iOS au niveau de l’écran de verrouillage de vos iDevices

Les inconditionnels de l’iPhone sur iDeviceHelp et EverythingApplePro, ont découvert encore une nouvelle manière, pour quelqu’un ayant un accès physique à votre téléphone, d’accéder à vos messages, vos photos et vos contacts, et ce même si le téléphone est verrouillé avec un code et l’option TouchiD correctement configurée.

Les inconditionnels de l’iPhone sur iDeviceHelp et EverythingApplePro, ont découvert encore une nouvelle manière, pour quelqu’un ayant un accès physique à votre téléphone, d’accéder à vos messages, vos photos et vos contacts, et ce même si le téléphone est verrouillé avec un code et l’option TouchiD correctement configurée.

EverythingApplePro et iDeviceHelp ont publié des vidéos complètes des preuves de concept de ce contournement sur YouTube, dans le cas où vous voudriez les visionner chez vous.

La démonstration montre le contournement en question sur un iPhone7 sous iOS 10.2 beta 3, mais aussi sur un iPhone 4 utilisant iOS 8, et même sur un iPad, montrant ainsi que ce bug iOS affecte n’importe quel iDevice, qui peut accueillir Facetime et recevoir des appels téléphoniques.

Il ne s’agit pas de la première fois (malheureusement) que des utilisateurs d’iPhones astucieux, aient trouvé une manière de contourner l’écran de verrouillage afin d’accéder aux informations qui devraient être protégées, telles que les photos, les messages et les contacts. En réalité, nous parlons de ce type de bug iOS depuis au moins 2013.

Quiconque tenterait ce contournement doit avoir un accès physique à votre téléphone, il ne peut pas avoir accès à vos données à distance, en revanche si votre téléphone a été volé ou est resté sans surveillance, ce contournement est plutôt facile à réaliser.

Ce piratage utilise Siri afin d’activer la fonction VoiceOver au niveau du téléphone pris pour cible, alors que le téléphone est encore verrouillé. Lorsque que le téléphone en question reçoit un appel (via Facetime ou un appel classique), et que le téléphone cible décline l’appel avec un message, la fonction VoiceOver peut alors être piratée, afin de générer un comportement inattendu au niveau de l’écran affichant le message, qui permet alors d’avoir accès aux contacts, photos et messages.

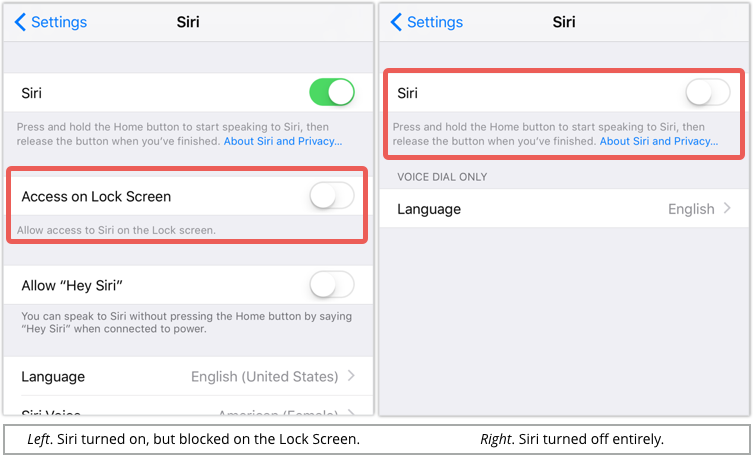

Heureusement, comme d’ailleurs la plupart des contournements de l’écran de verrouillage sous iOS que nous avons traité, il existe une méthode simple pour se protéger d’un tel piratage : désactiver l’accès à Siri depuis l’écran verrouillé.

Si vous ne pouvez pas utiliser Siri pour activer VoiceOver depuis l’écran verrouillé, ce piratage (et bien d’autres) ne fonctionnera pas.

Afin de désactiver l’accès à Siri depuis l’écran verrouillé, rendez-vous sur Réglages | Siri.

Si Siri est activé, vous verrez un bouton à faire glisser pour le désactiver : Accès sur écran verrouillés.

De la même manière, vous pouvez désactiver Siri complètement en utilisant le bouton à faire glisser Siri en haut, qui fera d’ailleurs disparaître toutes les autres options de configuration :

Trouvez-vous ce type de piratage sous iOS réaliste ? Ou bien plutôt exagéré ?

Trouvez-vous ce type de piratage sous iOS réaliste ? Ou bien plutôt exagéré ?

Allez-vous désactiver l’accès à Siri depuis l’écran verrouillé ? Ou l’avez-vous déjà fait ?

Follow @ SophosFrance //platform.twitter.com/widgets.js

Partagez Nouveau bug iOS au niveau de l’écran de verrouillage de vos iDevices : http://wp.me/p2YJS1-34z

Billet inspiré de iPhones vulnerable to yet another lockscreen bypass, par Maria Varmazis, Sophos NakedSecurity.