Piratage de compte de messagerie : Méfiez-vous des emails provenant d’amis ou de collègues !

Vous avez certainement déjà été mis en garde concernant les risques encourus en ayant une confiance excessive dans les emails provenant de personnes inconnues. Si ce n’est pas le cas alors notre conseil est de réfléchir à 2 fois avant de réserver vos prochaines vacances de rêve, suite à la réception d’un email qui vous annonce que vous venez de gagner à la loterie, alors que vous n’avez même pas joué !

Vous avez certainement déjà été mis en garde concernant les risques encourus en ayant une confiance excessive dans les emails provenant de personnes inconnues. Si ce n’est pas le cas alors notre conseil est de réfléchir à 2 fois avant de réserver vos prochaines vacances de rêve, suite à la réception d’un email qui vous annonce que vous venez de gagner à la loterie, alors que vous n’avez même pas joué !

Cependant, quoi penser des emails provenant de vos amis, collègues, d’un docteur à la réputation irréprochable, ou encore d’un notaire qui présente bien ?

Lorsque nous recevons un message provenant d’un compte de messagerie familier, lequel d’entre nous n’est pas tenté de cliquer sur les liens où les pièces jointes qui s’y trouvent, sans même se méfier un instant, chose que nous ferions, par contre, dans le cas d’un email en provenance d’un compte inconnu.

En tant que fidèle lecteur de notre blog Sophos, vous êtes certainement déjà conscients des risques encourus. Mais qu’en est-il de vos amis, de votre mère, de votre voisin ou bien de quiconque avec qui vous avez des relations professionnelles ?

La semaine dernière, mon notaire a eu son compte de messagerie piraté. Voici ce qui s’est passé par la suite.

La première attaque

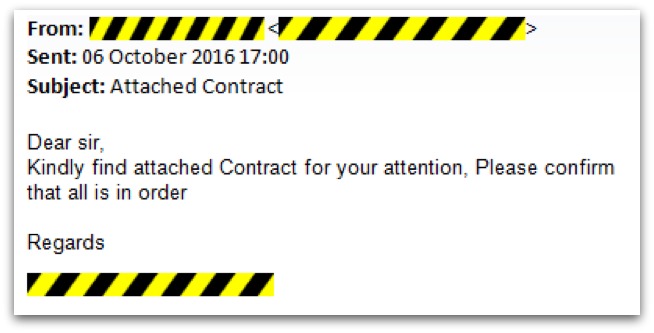

En ce qui me concerne, tout a commencé avec un email de mon notaire :

Ce dernier provenait de sa véritable adresse email (et non d’une sorte de copie), et incluait sa signature email habituelle, avec son numéro de téléphone et son adresse postale. Etant donné que je suis en plein déménagement, j’attendais effectivement des papiers de sa part, cet email et sa pièce jointe m’apparaissait donc tout à fait approprié, dans un premier temps du moins.

Ce dernier provenait de sa véritable adresse email (et non d’une sorte de copie), et incluait sa signature email habituelle, avec son numéro de téléphone et son adresse postale. Etant donné que je suis en plein déménagement, j’attendais effectivement des papiers de sa part, cet email et sa pièce jointe m’apparaissait donc tout à fait approprié, dans un premier temps du moins.

En bougeant le curseur de ma souris pour ouvrir le document, j’ai alors remarqué un problème. La pièce jointe s’appelait Drafted Contract003.pdf.htm, une utilisation plutôt futée de la double extension .pdf.htm, qui en fait était une tentative pour me duper en me faisant croire qu’il s’agissait d’un véritable document PDF, au lieu d’un fichier HTM (page web), ce que ce document était vraiment en réalité.

En ouvrant le fichier, au lieu de lancer un visionneur de fichiers PDF, mon navigateur a affiché la fenêtre d’avertissement suivante :

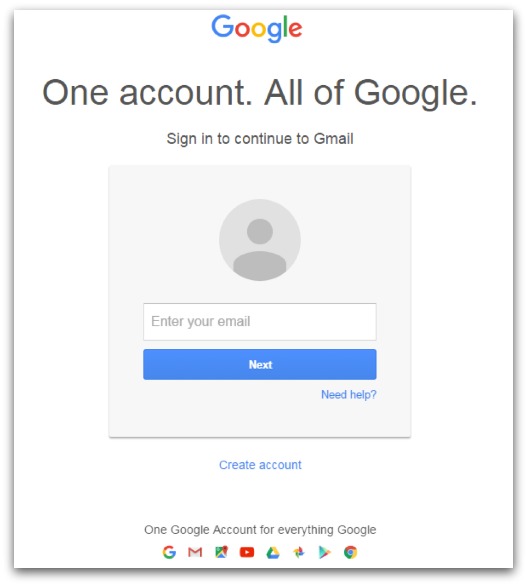

Après avoir refermé cette fenêtre d’alerte, j’ai été redirigé vers une page de connexion Google tout à fait crédible :

Après avoir refermé cette fenêtre d’alerte, j’ai été redirigé vers une page de connexion Google tout à fait crédible :

Une autre preuve qu’il s’agissait d’un piège se trouvait au niveau de la barre d’adresse :

Une autre preuve qu’il s’agissait d’un piège se trouvait au niveau de la barre d’adresse :

Cette adresse était, quant à elle, clairement pas d’origine Google, d’ailleurs il ne s’agissait pas non plus d’une URL d’un site web. Ce code peut être visualisé si vous ouvrez le fichier HTM dans un éditeur de texte :

Cette adresse était, quant à elle, clairement pas d’origine Google, d’ailleurs il ne s’agissait pas non plus d’une URL d’un site web. Ce code peut être visualisé si vous ouvrez le fichier HTM dans un éditeur de texte :

Si vous regardez le code source de la page en question dans un navigateur, vous pourrez vous apercevoir que quiconque saisi son identifiant et son mot de passe, verra ces informations personnelles envoyées directement aux cybercriminels et non à Google.

Si vous regardez le code source de la page en question dans un navigateur, vous pourrez vous apercevoir que quiconque saisi son identifiant et son mot de passe, verra ces informations personnelles envoyées directement aux cybercriminels et non à Google.

A ce stade, j’ai alors contacté mon notaire pour le prévenir que son compte email avait été piraté et que ce dernier envoyait à son insu des emails d’hameçonnage.

A ce stade, j’ai alors contacté mon notaire pour le prévenir que son compte email avait été piraté et que ce dernier envoyait à son insu des emails d’hameçonnage.

Malheureusement, l’histoire ne s’est pas arrêtée là, le jour suivant j’ai reçu un autre email.

La deuxième attaque

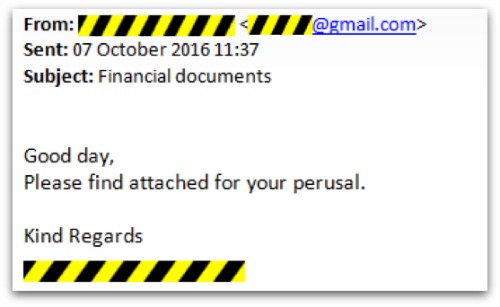

Le nouvel email comportait la même signature et semblait encore une fois provenir de mon notaire :

Cette fois, il contenait un véritable fichier PDF joint, appelé

Cette fois, il contenait un véritable fichier PDF joint, appelé Financial Statements001.pdf. En l’ouvrant, une image floue apparaissait, avec un lien en haut de cette dernière.

Je n’ai pas modifié l’image, elle apparaissait bien ainsi, floutée par les cybercriminels pour rendre la quasi intégralité du texte illisible, laissant uniquement le logo de la banque Barclays et un tampon “Approved” lisibles. Cette technique a pour but de vous faire croire qu’un contrat ou un prêt vous concernant a bien été approuvé, et qu’en cliquant sur le lien en haut de la page en question, vous pourrez en savoir plus sur les détails de l’opération.

Je n’ai pas modifié l’image, elle apparaissait bien ainsi, floutée par les cybercriminels pour rendre la quasi intégralité du texte illisible, laissant uniquement le logo de la banque Barclays et un tampon “Approved” lisibles. Cette technique a pour but de vous faire croire qu’un contrat ou un prêt vous concernant a bien été approuvé, et qu’en cliquant sur le lien en haut de la page en question, vous pourrez en savoir plus sur les détails de l’opération.

En réalité, en cliquant sur le lien, vous êtes redirigés vers une page web hébergée sur le même domaine que l’email d’hameçonnage précédent, et qui vous demande encore une fois de vous connecter au niveau d’une fausse page Google.

En vérifiant les données whois concernant les informations relatives au propriétaire du nom de domaine, j’ai pu m’apercevoir qu’il avait été enregistré la semaine précédente, en utilisant des données personnelles fausses ou volées désignant une femme qui se dénommait à priori Fiona à Lagos, au Nigéria.

A ce stade, il était clair que les cybercriminels ne s’étaient pas contentés de pirater le compte de messagerie de mon notaire, mais avaient aussi dérobé toutes les informations contenues dans son carnet d’adresses. Ainsi ils pouvaient continuer à me prendre pour cible, mais aussi d’autres clients en utilisant les mêmes données dérobées, mais en partant d’autres adresses email.

Que s’est il passé ?

J’ai contacté mon notaire une nouvelle fois, pour essayer de comprendre comment son compte de messagerie avait été piraté, s’il s’en était rendu compte et surtout si d’autres actions avaient eu lieu. Sans surprise, il est apparu clairement qu’il avait lui-même reçu récemment un email similaire, qui l’avait dupé et incité à rentrer ses identifiants Google. Ainsi, il avait été victime d’hameçonnage, ce qui avait permis de pirater son compte de messagerie.

Ensuite, j’ai essayé de comprendre les intentions des cybercriminels : étaient-ils juste à la recherche d’identifiants et de mots de passe à revendre sur le Dark Web ?

La réponse est devenue limpide lorsque j’ai regardé les filtres en place au niveau de son compte de messagerie.

Il y avait 20 nouveaux filtres d’emails appelés A, B, C… jusqu’à T. La plupart d’entre eux avaient une thématique commune : n’importe quel email contenant les mots clés en objet ou dans le message, tels que Banque, relevés, ou code guichet étaient automatiquement transférés dans dossier récemment supprimé.

Pour les cybercriminels qui jouent la montre en permanence, et qui sont conscients que les victimes peuvent changer leurs mots de passe à chaque instant, cette technique permet de mettre la main le plus vite possible sur les emails les plus précieux, en les sauvegardant pour une analyse ultérieure.

Les derniers filtres ciblaient les emails contenant des références à Contract003.pdf.htm. Ces derniers étaient alors automatiquement envoyés dans un dossier Spam.

En d’autres termes, mes emails ou ceux de n’importe qui d’autre qui aurait tenté d’alerté le notaire au sujet de ce piratage, auraient de toutes les façons fini par disparaître automatiquement dans le dossier Spam sans jamais être ouverts, laissant ainsi aux cybercriminels plus de temps pour profiter de son scam.

Il serait logique, à ce stade, de dire tout simplement que la morale de l’histoire est : “ne faites confiance à personne !”, mais je ne veux pas non plus est pessimiste à ce point.

Comme le mois d’octobre était le mois de la Cybersecurity Awareness Month, je vais me contenter de vous donner un conseil pratique : STOP, THINK, CONNECT.

En effet, même quelques secondes de réflexion avant d’ouvrir une pièce jointe, ou de cliquer sur un lien peuvent vous éviter de devenir une cible privilégiée vis-à-vis de cybercriminels.

Quoi faire ?

Afin de vous protéger contre les emails envoyés de manière frauduleuse par des cybercriminels :

- Faites attention aux emails envoyés depuis des adresses emails différentes de celles auxquelles vous êtes habitués.

- Soyez prudents vis à vis des documents qui vous demandent d’activer les macros, ou bien d’éditer leur contenu avant d’avoir mieux décrypter leurs intentions.

- Paramétrez Windows Explorer afin qu’il affiche les extensions de fichiers, afin de vous protéger contre les fichiers aux noms trompeurs.

- Faites attention aux fichiers à double extension (par exemple :

.pdf.htm), ou aux extensions inhabituelles (par exemple :.js,.wsf,.lnk). - Passez au-dessus des liens en questions avec votre souris, afin de voir s’ils se dirigent là où ils prétendent aller.

- En cas de doute, appelez ou parler directement à votre ami ou collègue, et demandez-lui s’il vous a bien envoyé un email (n’utilisez pas le numéro dans l’email en question, retrouvez le numéro par un autre moyen !).

Afin de vous protéger contre un piratage de votre compte de messagerie par des cybercriminels dans le but d’attaquer vos amis et vos clients :

- Choisissez des mots de passe fiables. Même si les mots de passe robustes sont inutiles dans des cas d’hameçonnage (les cybercriminels obtiendront votre mot de passe de toutes les façons), ils rendent la vie aux hackers difficiles lorsqu’ils tentent de les deviner.

- Utilisez le 2FA dès que vous le pouvez. De cette manière, même si les cybercriminels hameçonnent votre mot de passe une fois, ils ne pourront pas se connecter de nouveau à votre compte de messagerie.

- Pensez à utiliser Sophos Home. Notre logiciel gratuit de sécurité pour Macs et Windows bloque les malwares, et vous protège des liens internet douteux et des sites d’hameçonnage malveillants.

Follow @ SophosFrance //platform.twitter.com/widgets.js

Partagez Piratage de compte de messagerie : Méfiez-vous des emails provenant d’amis ou de collègues ! : http://wp.me/p2YJS1-31D

Billet inspiré de Why you should be cautious of emails from friends or colleagues, par Peter Mackenzie, Sophos NakedSecurity.

Qu’en pensez-vous ? Laissez un commentaire.