Patch de sécurité Apple pour traiter une récente vulnérabilité sous iOS

Fin Août, Apple a sorti un petit patch de sécurité mais qui s’est avéré critique pour iOS.

Fin Août, Apple a sorti un petit patch de sécurité mais qui s’est avéré critique pour iOS.

Cette mise à jour était la version iOS 9.3.5, et traitait un trio de vulnérabilités inconnues auparavant, et qui ont été apparemment combinées afin de produire au final un mega-exploit.

[vc_row][vc_column width=”1/1″][vc_message color=”alert-info”]

Si vous avez un iDevice, rendez-vous dans Réglages | Général | Mise à jour logicielle tout de suite, afin de vous assurer d’être correctement à jour.

[/vc_message][/vc_column][/vc_row]

Apparemment, les cybercriminels avaient 3 failles de sécurité zero-day à leur disposition, et ils les ont combinées ensemble pour pouvoir :

Comme nous l’avons expliqué récemment :

Les malwares qui arrivent juste en cliquant sur un lien internet et qui ensuite se répandent automatiquement jusqu’au niveau du noyau sont effectivement des “jailbreaks d’un seul clic”.

Un jailbreak est lorsque vous bypasser sournoisement des contrôles de sécurité majeurs, qui sont supposés vous empêcher de contourner les autres contrôles de sécurité, vous évitant ainsi d’avoir à suivre les règles de sécurité d’Apple. En particulier, vous n’êtes plus limité à l’App Store uniquement, vous pouvez ainsi, suite à un jailbreak, installer le logiciel de votre choix.

L’urgence de cette mise à jour iOS avait été renforcée par le fait que la faille zero-day utilisée, dans cette attaque de type auto-jailbreak, provenant d’une entreprise spécialisée dans la vente d’exploits, et qui les utilisaient à grande échelle contre l’activiste et défenseur des droits de l’homme Ahmed Mansoor.

Recyclage d’exploits

Lorsqu’une vulnérabilité zero-day est identifiée, c’est l’occasion pour Apple de résoudre ce problème en développant un patch de sécurité rapidement comme cela a été le cas avec iOS 9.3.5, mais c’est aussi une opportunité pour d’éventuelles cybercriminels pour s’en emparer et les utiliser afin de commettre d’autres cybercrimes.

Encore pire, il existe aussi la possibilité que d’autres cybercriminels arrivent à réutiliser une attaque zero-day, ciblant au départ un système d’exploitation ou une application en particulier, pour attaquer d’autres versions.

Après tout, il est vrai que très peu de logiciels sont réellement intégralement nouveau : ils sont en général des dérivés, pour une assez grande partie d’ailleurs, de codes sources existants, et ainsi partagent à la fois les fonctionnalités, mais aussi les failles de sécurité.

Ainsi, il n’est pas surprenant de découvrir que les bugs se cachant derrière le récent “triplesploit”, au sein d’iOS, existe aussi dans Mac OS X. En effet, les deux systèmes d’exploitation d’Apple sont basés sur les mêmes composants internes, même si au final ils ont été construits différemment, avec des hardwares eux aussi différents.

Les exploits ciblant iOS ne se traduisent pas toujours dans des exploits pouvant cibler également OS X, et vice versa, bien sûr. Tout comme une langue ne trouve pas forcément d’équivalent direct lorsqu’il s’agit de la traduire dans un autre langage (si vous demandez à un hollandais de vous passer une paire de ciseaux, par exemple, vous risquez de vous retrouver avec 2 paires, tout simplement parce qu’en néerlandais il s’agit « d’un ciseau »).

Néanmoins, il semble que dans notre cas, les bugs ne soient pas partagés par iOS et OS X, mais seulement exploitables au niveau des deux systèmes d’exploitation. Voilà pourquoi Apple a sorti également 2 mises à jour pour OS X :

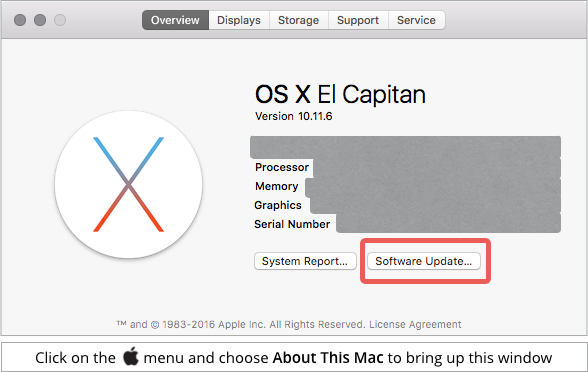

Notez que si vous avez la version OS X 10.11 El Capitan, vous verrez qu’une seule mise à jour est à télécharger et à installer, car la mise à jour 2016-001 inclus une nouvelle version de Safari.

Quoi faire ?

Etant donné l’exploitabilité certaine des failles de sécurité qui sont traitées par ces mises à jour, et historique qui les précèdent, nous recommandons les utilisateurs Mac de mettre à jour leur système sans délai.

Cliquez sur le menu Apple, en haut à gauche de votre écran, ensuite choisissez A propos de ce Mac, et enfin cliquez sur Mise à jour de logiciels.

N’hésitez pas, installez ce patch de sécurité le plus vite possible !

N’hésitez pas, installez ce patch de sécurité le plus vite possible !

Follow @ SophosFrance //platform.twitter.com/widgets.js

Partagez Patch de sécurité Apple pour traiter une récente vulnérabilité sous iOS : http://wp.me/p2YJS1-2UR

Billet inspiré de Patch now! Recent iOS vulnerability affects Macs too, par Paul Ducklin, Sophos NakedSecurity.

Qu’en pensez-vous ? Laissez un commentaire.