Que révèlent les métadonnées sur vous ?

Vous avez certainement déjà entendu parler des métadonnées, qui est le fameux nom qui est donné aux “données à propos des données”.

Vous avez certainement déjà entendu parler des métadonnées, qui est le fameux nom qui est donné aux “données à propos des données”.

Par exemple, il peut s’agir d’une liste d’appels téléphoniques que vous avez passé récemment, combien de temps ils ont duré, mais sans référence au contenu.

Ou encore cela peut concerner une liste de fichiers de votre disque dur, avec leurs tailles, et la date à laquelle vous les avez modifiés pour la dernière, mais encore une fois sans référence au contenu de ces fichiers.

Comme vous pouvez l’imaginer, ces métadonnées sont une mine d’or pour les services de police lors d’enquêtes criminelles : elles peuvent aider dans la reconstitution de la chronologie exacte des faits, aider à établir des liens ou des connexions parmi certains groupes de suspects, confirmer ou infirmer des alibis et bien plus encore.

Cependant, l’accès aux métadonnées ne semblent pas être considéré comme une violation de la vie privée, comme peuvent l’être par exemple une surveillance directe. En effet, beaucoup de pays tolèrent la collecte et l’utilisation de ces métadonnées de manière plus libre que la collecte des données elles-mêmes, telles que le contenu des fichiers, ou encore la transcription de vos appels téléphoniques.

De plus, les métadonnées sont une mine d’or pour les experts en ingénierie sociale : ces cybercriminels qui tentent de vous duper afin que vous leur fournissiez des données personnelles que vous auriez en temps normal gardé pour vous, en donnant tout simplement l’impression de bien vous connaitre, et d’en savoir assez à propos de vos activités et de votre style de vie.

Analyse du trafic

Accéder aux métadonnées en lien avec les connexions au réseau est en général appelé : analyse du trafic. Vous seriez choqué de voir la quantité d’informations qu’elles permettent d’obtenir, et ce même lorsque le trafic est supposé être fortement chiffré !

Voici une exemple fascinant, émanant d’un groupe d’experts en sécurité basé en Israël, qui ont espionné un trafic web crypté (leur propre réseau bien évidemment !).

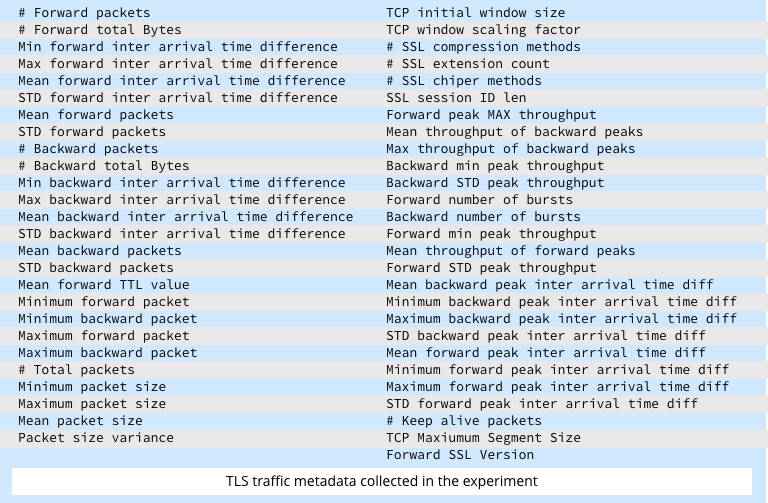

Ils ont surveillé toute une série de mesures concernant le trafic TLS qui traversait leur réseau, même s’ils ne pouvaient pas surveiller le contenu des paquets eux-mêmes :

En utilisant des techniques d’apprentissages automatiques, ils ont déclaré être capables de classer leurs paquets capturés afin de faire des estimations pertinentes à propos des combinaisons entre les navigateurs, les systèmes d’exploitation et les services internet qui étaient en train d’être utilisés.

Par exemple, ils ont pu deviner de manière assez fiable que “cet utilisateur en particulier était en train de regarder YouTube en utilisant Safari sur OS X”, alors que “cet autre utilisateur était quant à lui en train d’utiliser Twitter à partir d’Internet Explorer sur Windows”.

Cela peut ne pas représenter un résultat époustouflant, cependant rappelez-vous que le cryptage TLS est censé assurer la confidentialité.

En d’autres termes, tout ce qui pourrait fuiter d’un flux de données protégé par TLS, représentent des données qui ne sont pas supposées être interprétables.

Quoi faire ?

Si vous êtes un programmeur, vous pouvez vous protéger contre ce type d’attaques en introduisant ce que vous appelez certainement deliberate inefficiencies.

Par exemple, en insérant un bruit aléatoire et redondant au sein de votre trafic, tel que des délais associé à des données aléatoires additionnelles, vous pouvez masquer des patterns qui en temps normal ressortiraient.

Cependant, dans le cas de cette étude, il n’y a pas lieu de paniquer.

Pas encore !

La classification que les experts ont réussi à établir était vraiment très large et parfois même peu fiable.

Après tout, “Internet Explorer sur Windows” est facile à deviner pour la plupart des trafics TLS, et de plus vous pouvez trouver quel trafic part vers Twitter en regardant la destination du paquet tout simplement.

Néanmoins, il s’agit d’un très bon rappel qui montre que l’argument qui consiste à dire que “la collecte massive des métadonnées n’est pas importante car il ne s’agit pas des données elles-mêmes” est totalement fausse !

Suivre @SophosFrance

Billet inspiré de “What your encrypted data says about you” par Paul Ducklin de Naked Security

Partagez “Que révèlent les métadonnées sur vous ?” avec http://wp.me/p2YJS1-2zy

Qu’en pensez-vous ? Laissez un commentaire.