Ransomware “Locky” : ce que vous devez savoir !

http://forms.aweber.com/form/80/286036380.js

“Locky” fait plutôt penser à un nom sympathique.

Cependant, il s’agit également du surnom donné à un nouveau genre de ransomwares, ainsi appelé car il renomme tous vos fichiers importants, avec l’extension .locky.

Bien sûr, il ne se contente pas de renommer uniquement vos fichiers, il les cryptent d’abord, et comme vous le savez certainement à propos des ransomwares, seuls les cybercriminels détiennent la clé de décryptage.

Vous pouvez alors acheter la clé de décryptage auprès de ces derniers, sur le dark web.

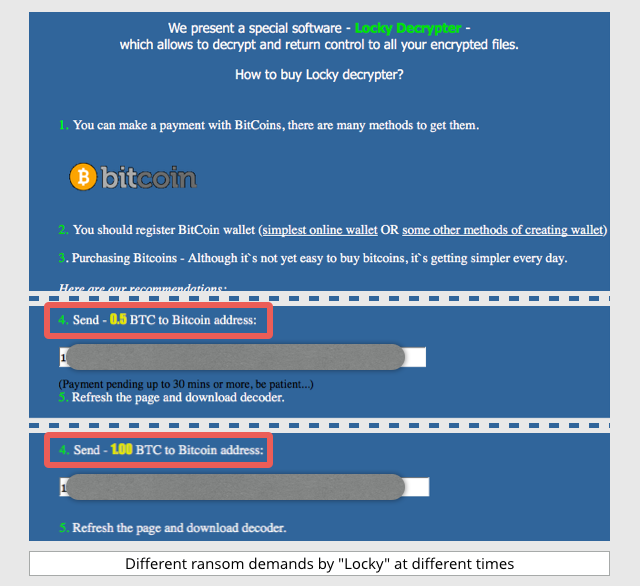

Les prix que nous avons pu observer, s’échelonnent de 0.5 BTC à 1.00 BTC (BTC étant l’abréviation pour “bitcoin”, où 1 bitcoin vaut à l’heure actuelle 400$/280£/360€).

Le chemin, le plus classique, emprunté par Locky pour arriver jusqu’à vous est le suivant :

Locky crypte tous vos fichiers, avec comme cible une très large gamme d’extensions, incluant notamment des vidéos, des images, des codes source et des fichiers Office.

Locky crypte même wallet.dat, votre fichier de votre portefeuille Bitcoin, si vous en avez un.

Locky crypte même wallet.dat, votre fichier de votre portefeuille Bitcoin, si vous en avez un.

En d’autres mots, si vous avez plus de bitcoins dans votre portefeuille que le coût de la rançon, et que vous n’avez pas fait de sauvegarde, vous n’aurez pas d’autre choix que de payer (et dans ce cas vous saurez déjà où acheter des bitcoins et comment payer avec ces derniers !).

Locky élimine également tous les fichiers , aussi connus comme étant des “shadow copies”, que vous aurez aussi certainement.

Shadow copies est la manière utilisée par Windows pour effectuer des aperçus de sauvegardes instantanées, sans avoir à arrêter de travailler. Vous n’avez pas besoin de vous déconnecter ou bien de fermer toutes vos applications au préalable. Ainsi, il s’agit d’une alternative rapide et populaire pour effectuer une sauvegarde correcte.

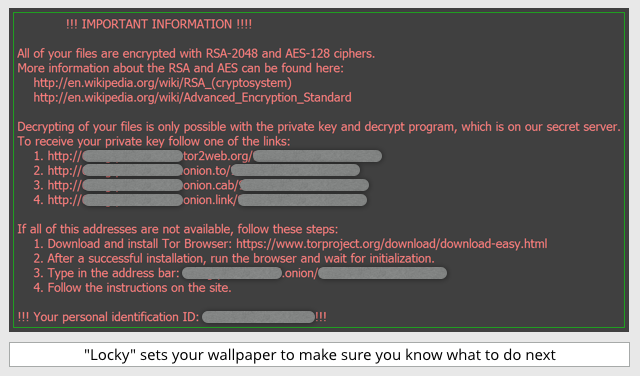

Une fois que Locky est fin prêt à vous attaquer pour obtenir la rançon, il s’assure que vous puissiez bien voir le message suivant, en changeant tout simplement le fond d’écran de votre bureau :

Si vous visitez le page dans le dark web, mentionnée dans l’avertissement affiché, alors vous recevrez les instructions pour le paiement que nous avons cité plus haut.

Malheureusement, à notre connaissance, il n’existe pas de méthode miracle pour récupérer vos données, si vous n’avez pas fait de sauvegarde récentes de ces dernières.

Rappelez-vous également que, comme la plupart des ransomwares, Locky ne crypte pas seulement votre disque C:.

En effet, il crypte tous les fichiers, dans tous les répertoires, et sur tous les disques qui sont installés et auxquels il a accès, y compris les disques amovibles qui sont connectés à ce moment-là, ou encore les réseaux partagés qui sont accessibles, tels que des serveurs et des ordinateurs de tiers, qu’ils utilisent Windows, OS X ou Linux.

Si vous êtes connectés en tant qu’administrateur du domaine, et que vous êtes attaqués par un ransomware, vous pouvez causer de sérieux dégâts.

Se donner à l’avance les pleins pouvoirs nécessaires, au niveau du logi,n est certes très pratique, mais s‘il vous plait ne le faites surtout pas !

Connectez-vous (ou utilisez Run As...), avec les pouvoirs de l’administrateur quand vous en avez vraiment besoin, mais n’oubliez pas de les restituer dès que vous n’en avez plus l’utilité impérieuse.

Quoi faire ?

Suivre @SophosFrance

Billet inspiré de ““Locky” ransomware: What you need to know” par Paul Ducklin de Naked Security

Partagez “Ransomware “Locky” : ce que vous devez savoir !” avec http://wp.me/p2YJS1-2ug

Podcast Sécurité #14 - Locky et les ransomwares

[…] 24 février dernier j’ai publié une traduction de Naked Security : Ransomware “Locky” : ce que vous devez savoir ! Je vous invite à le consulter pour avoir plus de détails. Nous vous expliquons comment il vous […]

Les ransomwares PHP sont omniprésents : sites web, CMS et blogs.

[…] plupart des ransomwares qui cryptent vos fichiers sont codés pour attaquer des ordinateurs sous Windows, même si en théorie ils peuvent crypter n’importe quel fichier, quel que soit l’endroit où […]

OSX/KeRanger-A : le ransomware Mac rôde à présent !

[…] plupart des ransomwares Windows, ces derniers temps, sont arrivés par email, intégrés au sein de documents Word (fichier .DOC), qui se trouvaient en pièce […]

IT Partners 2016 - Feedback Sophos France

[…] + de virus/ ransomware (Locky) […]

PME : la cybersécurité, enjeu stratégique majeur en 2016

[…] des cyberattaques ciblant les PME est à craindre pour 2016 et cela a déjà bien démarré avec Locky. Ne pouvant disposer des mêmes budgets sécurité que les grandes entreprises, les PME font […]

Sécurité ou Praticité : attention au ransomware par spams !

[…] parle de photos, documents, vidéos, des présentations sur lesquelles vous avez passé des heures, votre portefeuille Bitcoin, et même vos créations Minecraft. En effet, à présent, pas seulement vos travaux sont en […]

Comment se protéger contre les ransomwares tels que Locky et les autres ! - Sophos France Blog

[…] type de menace est toujours présent et n’est pas prêt de disparaître. Le terrible ransomware, connu sous le nom de Locky, a infecté de nombreux ordinateurs sous Windows grâce à des pièces jointes envoyées par […]

Julien

Excellent article, un autre complémentaire http://www.hugolin.me/locky-et-autres-ransomware/

Ransomwares par emails et fichiers en Javascript !

[…] les principaux ransomwares que nous avons pu observer ces derniers mois sont Locky, TeslaCrypt et CryptoWall, et il s’avère tout simplement impossible avec ces derniers de […]

Mises à jour ne riment pas forcément avec sécurité !

[…] s’agissait en réalité d’un document Word avec une macro qui s’exécutait automatiquement lors de l’ouverture du fichier. Ainsi il a changé les paramètres afin de stopper l’exécution […]

Ransomware TeslaCrypt : master key dévoilée !

[…] d’éviter tout malentendu sur la marche à suivre, certains ransomwares changent même votre fond d’écran, afin d’y afficher les instructions pour le paiement, de manière permanente et sous votre […]

ransomwares 2 en 1 : chiffrement et vole de mots de passe

[…] 2015, la plupart des ransomwares étaient acheminés par des documents Word contenant des macros : à savoir des programmes script qui peuvent être intégrés au sein de documents afin […]

Zepto, le nouveau ransomware, similaire à Locky !

[…] est très similaire au bien connu malware Locky, les effets d’une attaque menée par ce dernier sont identiques : vos fichiers sont chiffrés, et […]

Le ransomware Odin prend la relève de Zepto et Locky - Sophos France Blog

[…] d’abord il y a eu Locky, qui s’est transformé en Zepto, et à présent nous avons […]