En effet, nous ne sommes plus dans les années 80, où pour jouer à un jeu chez soi bien confortablement sur son nouvel ordinateur, il fallait saisir au préalable des centaines de lignes de code en BASIC, en évitant de faire trop d’erreurs. Nous devions ensuite débugger le code saisi, avec le risque de tout perdre si l’ordinateur plantait, ce qui nous obligeait au final à tout recommencer une nouvelle fois, plus calmement !

Qu’il s’agisse de votre nouvelle bouilloire connectée, nouvelle caméra de surveillance, ou bien d’une sonnette numérique dernier cri, vous recherchez certainement une prise en main de type plug-and-play.

Les vendeurs de ce genre d’équipements, en général, choisissent l’une de ces 3 approches :

- La sécurité est tout simplement inexistante. Ainsi les paramètres de sécurité par défaut se résument à l’absence totale de ces derniers. Si l’équipement en question est muni d’un système de sécurité, vous aurez à le configurer ultérieurement, après l’avoir connecté pour la première fois.

- Les paramètres de sécurité sont pré-configurés de manière standard et un manuel d’utilisation est fourni. Ainsi, l’équipement démarre avec le même niveau de sécurité pour tout le monde, mais vous pouvez le renforcer à votre guise par la suite.

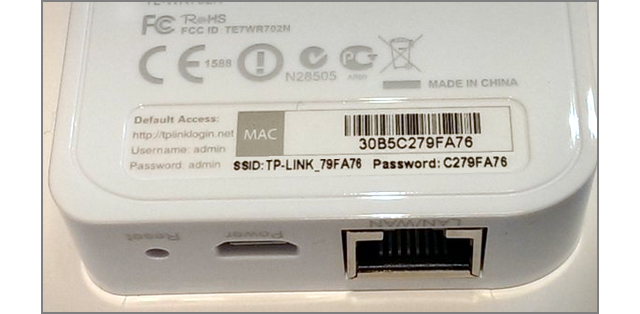

- Les paramètres de sécurité sont définis de manière aléatoire pour chaque équipement et imprimés sur un support, disposé en dessous ou à l’intérieur du carton. Ainsi vous pouvez modifier ces paramètres ultérieurement, mais au moins au départ vous êtes dans une meilleure situation qu’avec les options (1) ou (2).

Cependant, l’option (3) est la plus fastidieuse pour le vendeur en question, car chaque équipement doit être traité séparément, d’un point de vue du matériel et du logiciel, avec un fichier de configuration unique installé au niveau du firmware, associé à un sticker ou un support imprimé et inclus dans l’emballage.

Néanmoins, l’option (3) reste la meilleure des 3 possibilités, car cela signifie que vous disposez d’un niveau de sécurité minimum pour commencer, tels que des mots de passe par exemple, qui ne peuvent pas être trouvés facilement avec une simple recherche sur Bing ou Google.

Cette option est particulièrement intéressante pour un routeur Wi-Fi domestique, où un paramétrage par défaut trop prévisible, mettrait en danger votre réseau vis-à-vis de potentielles attaques, et ce même pendant le court lapse de temps durant lequel vous étiez en train de changer les réglages.

D’habitude, nous ne recommandons pas d’écrire les mots de passe sur papier, et de les conserver dans un lieu sécurisé, cependant coller le mot de passe par défaut en dessous de votre routeur Wi-Fi, n’est pas forcément ici une mauvaise idée.

Un hacker devra, en effet, rentrer par effraction à votre domicile et retourner votre routeur Wi-Fi pour avoir accès à votre mot de passe, plutôt que de faire le guet dans votre rue en tentant de deviner votre mot de passe à distance :

Du moins, en théorie !

Malheureusement, un mot de passe unique n’est pas forcément impossible à deviner ou à prédire, et ce même s’il parait complexe.

Dans l’exemple ci-dessus, rendu public pour la première fois fin 2015 sut Twitter, le vendeur de routeur Wi-Fi TP-LINK a été confronté au problème de l’impression d’un sticker unique, pour chaque routeur envoyé…

…qui n’est pas mieux finalement que l’option (1) ci-dessus.

Pourquoi ?

A la fois le nom de réseau et le mot de passe du routeur Wi-Fi sont issus directement (et de manière plutôt évidente) de l’adresse MAC.

En effet l’adresse MAC (officiellement l’acronyme de Medium Access Code, mais souvent appelé Media Access Code), même si elle est unique, n’est pas censé être une information secrète.

En réalité, cette dernière est délibérément et intentionnellement affichée dans chaque package contenant un routeur Wi-Fi, précisément parce qu’elle est unique et par conséquent ne risque pas d’interférer avec d’autres équipements réseau à proximité.

En d’autres mots, quiconque avec un sniffeur Wi-Fi tel que Kismet ou Wireshark, peut avoir accès à votre adresse MAC, et ce naturellement du fait de la conception même du système.

Ainsi, si vous êtes en possession d’un routeur Wi-Fi TP-LINK, du type de celui représenté sur la photo ci-dessus, et que vous n’avez pas changé les paramètres par défaut, n’importe qui pourra deviner, ou du moins calculer, à la fois votre nom de réseau et votre mot de passe, et ce dès que votre adresse MAC sera connue.

La situation est plutôt critique, car les potentiels hackers n’auront même pas besoin d’un sniffeur Wi-Fi.

Ils auront juste à demander à leur ordinateur portable d’afficher les réseaux à proximité, et lorsque l’un d’entre eux portera le nom TP-LINK_AABBCC, ils connaîtront déjà 6 caractères parmi les 8 que comporte le mot de passe par défaut : ??AABBCC.

Ensuite, après seulement 256 tentatives pour deviner la valeur hexadécimale des 2 caractères manquants : ??, ils seront assurés de pouvoir pénétrer votre réseau, si vous utilisez bien sûr toujours le mot de passe par défaut.

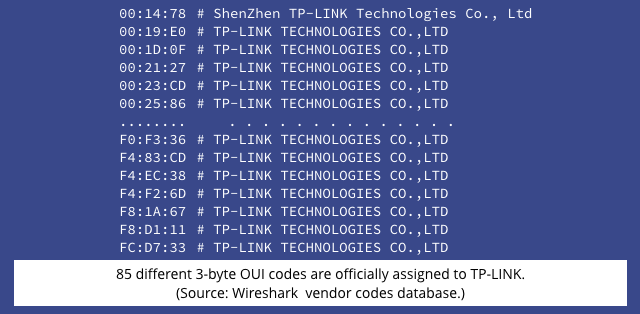

En réalité, la situation est pire que cela, car les 3 premiers octets de chaque adresse MAC est en fait le Unique Identifier, envoyé au préalable au vendeur de l’équipement en question (2 caractères hexadécimaux forment un octet, ainsi 3 octets sont représentés par 6 caractères hexadécimaux).

Par exemple, les points d’accès Wi-Fi de Sophos commencent tous par 00-1A-8C, qui signifie Sophos Limited. Cette technique simplifie le processus d’identification, de la même manière que sont prédéfinis les plaques d’immatriculation avec MZ pour la ville de Mainz en Allemagne, ou bien WI pour la ville de Wiesbaden de l’autre côté du Rhin.

TP-LINK est un vendeur suffisamment important pour ne pas avoir un seul mais 85 OUI qui lui sont alloués, mais ces derniers n’ont que 70 différentes valeurs possibles au niveau du 3ème octet :

Cela réduit le nombre de mot de passe Wi-Fi à 70, une fois que vous avez isolé le préfixe TP-LINK_ .

A propos, beaucoup de vendeur de routeurs proposent une option appelée “réseau caché” ou encore “SSID caché”, qui fait en sorte de ne pas montrer votre réseau sur la liste qui s’affiche sur les téléphones ou ordinateurs portables à proximité.

Cependant, cacher le nom de votre réseau n’est pas utile dans notre cas : en effet il s’agit d’une option pour éviter que des personnes se connectent à votre réseau par erreur, mais il ne s’agit pas d’une mesure de sécurité suffisante pour empêche quiconque de se connecter à votre réseau s’il le désire vraiment !

En effet, votre réseau Wi-Fi révèle son nom, dans chaque paquet qui est envoyé et reçu par les équipements déjà connectés, ce qui transforme votre nom de réseau en donnée publique déjà connue et enregistrée.

Même si le nom de réseau devrait être confidentielle, l’adresse MAC de votre point d’accès au réseau révèle de tout façon le vendeur de votre équipement, grâce aux 3 premiers octets du OUI. C’est la raison pour laquelle les sniffeurs tels que Wireshark ou Kismet peuvent afficher en temps réel les différents vendeurs d’équipements réseau qu’ils ont réussi à capturer. Il s’agit d’un coup d’œil rapide au niveau de la table des OUI. Ainsi, un hacker pourra deviner à quel moment il pourra essayer le préfixe TPLINK_, au début du nom de réseau en question, que ce dernier soit connu ou non !

Quoi Faire ?

- Changer les mots de passe par défaut de tous les équipements que vous connectez au réseau. Changez-les avant de vous connecter pour la première fois si vous le pouvez, ou du moins le plus tôt possible par la suite.

- Rafraichissez vos connaissances au sujet de la sécurité Wi-Fi avec notre vidéo populaire Wireless Security Myths. Les astuces telles que le filtrage d’adresses MAC ou le masquage du nom de réseau ne sont pas des mesures de sécurité efficaces, assurez-vous de bien comprendre pourquoi !

N’hésitez pas à visionner la vidéo :

Billet inspiré de “The Wi-Fi router with a password that takes just 70 guesses…” par Paul Ducklin de Naked Security.

Qu’en pensez-vous ? Laissez un commentaire.