Des serveurs DNS racine résistent à une attaque DDoS massive

DNS est l’acronyme de Domain Name System, le service en ligne qui traduit les noms de serveurs sous une forme numérique, exploitable par le réseau.

DNS est l’acronyme de Domain Name System, le service en ligne qui traduit les noms de serveurs sous une forme numérique, exploitable par le réseau.

Sans ce service, vous ne pourriez pas vous connecter à un serveur du type example.com. Vous auriez alors à vous rappeler du numéro de réseau suivant : 93.184.216.34.

En réalité, c’est pire que cela, car les sites internet très fréquentés, tels que www.facebook.com, n’ont pas un seul numéro de réseau, mais plusieurs.

Les grandes entreprises du web possèdent d’innombrables baies de serveurs dédiés à leurs clients, au sein de centres d’opérations, et ce partout dans le monde. Ces derniers leur donne une grande variété de numéros de réseau, ainsi qu’une large gamme de réseaux possibles.

Des sites internet très fréquentés, en général, utilisent le service DNS pour vous diriger vers un serveur spécifique, en fonction du niveau de fréquentation du réseau, des programmes de maintenance, de votre localisation actuelle, et ainsi de suite, afin d’optimiser la vitesse, répartir la charge et éviter les engorgements.

En d’autres termes, le service DNS est crucial, car sans lui, Internet serait tout bonnement inutilisable.

Pour cette raison, le service DNS est mis en œuvre au travers de bases de données globales, hiérarchisées et décentralisées. Cela signifie, en réalité, qu’aucun serveur DNS n’héberge la totalité de la base de données, et qu’aucun serveur DNS n’est indispensable au fonctionnement de l’ensemble des serveurs.

Par exemple, pour essayer de comprendre où se trouve nakedsecurity.sophos.com, le serveur DNS de votre propre compagnie (ou l’) effectue l’approche top-down suivante :

Chaque réponse émanant du service DNS contient un nombre , qui précise pendant combien de temps la réponse doit être conservée. En général ce lapse de temps est compris entre 1 minute et 1 heure, après quoi le résultat est supprimé.

Cette manière de procéder réduit considérablement le nombre de fois où une requête effectue le protocole top-down hiérarchique intégralement, assurant ainsi que le système puisse gérer automatiquement les réponses incorrectes ou obsolètes.

Comme vous pouvez l’imaginer, les serveurs DNS racine sont la clé du service DNS dans son ensemble. En effet, toutes les futures réponses encore indéfinies, commencent toutes par une requête générée à partir du haut.

Ainsi, il existe 13 serveurs DNS racine, prosaïquement désignés par la lettre A, jusqu’à la lettre M, et exploités par 12 organisations différentes, sur 6 continents différents.

En fait, chaque “serveur” se compose en réalité d’une grappe de serveurs, se composant elle-même d’une multitude de serveurs, localisés à différents endroits pour des raisons de sécurité et de fiabilité.

Le serveur L, par exemple, est représenté et reflété dans 128 endroits, au sein de 127 villes (San José, Californie, en héberge deux), dans 68 pays, de l’Argentine au Yémen.

En effet, vous avez besoin de consulter un serveur racine avec le numéro de réseau, pour trouver où se trouve le serveur racine relié au nom. Les serveurs DNS racine gardent tous une liste statique des numéros de tous les serveurs DNS racine.

En général, seul une adresse IP d’un serveur racine change à la fois, et un tel changement est rare. Ainsi, même une ancienne liste de serveurs DNS racine fonctionnera, au moins pour amorcer le processus.

Un serveur DNS avec une liste obsolète, peut essayer chacun des 13 serveurs DNS racine, les uns après les autres, jusqu’à ce qu’il trouve où il peut obtenir une liste à jour.

En résumé : le service DNS a une capacité d’adaptation impressionnante, par construction, et les attaques DDoS sont de fait très complexes à menées.

[vc_row][vc_column width=”1/1″][vc_message color=”alert-info”]

Une attaque DDoS, (Distributed Denial of Service), correspond à une action menée par un cybercriminel, de manière délibérée et répétée, afin de générer des requêtes internet en nombre, pour saturer un service en ligne. A l’image des faux appels auprès du 18, ou bien auprès d’autres numéros d’appel d’urgence, cela génère au final un fort trafic sans raison, et au détriment des utilisateurs légitimes. Des attaques DDoS massives peuvent même causer le crash du serveur ou du réseau qu’elles ont pris pour cible.

[/vc_message][/vc_column][/vc_row]

Cependant, sans grande surprise, les serveurs DNS racine sont parfois la cible d’attaques DDoS, et parfois à une échelle impressionnante.

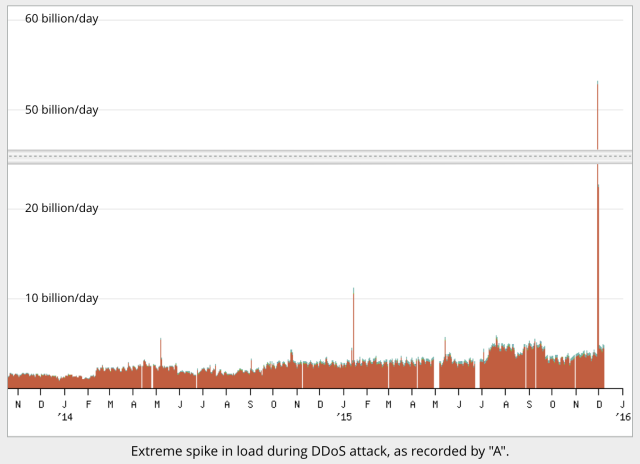

En effet, les opérateurs de serveurs DNS racine ont récemment déclaré avoir été la cible d’une attaque DDoS, durant les derniers jours du mois de Novembre 201 et les premiers jours du mois de Décembre. Cette dernière a généré jusqu’à 5 000 000 de fausses requêtes par seconde et par serveur racine de chaque lettre.

La durée totale de cette attaque n’a pas dépassé 4 heures. Les serveurs DNS racine ont donc été confrontés à environ 1 trillion (1012) de fausses requêtes, au cours des 2 vagues que comportait l’attaque en question.

Cependant, il y a eu quelques mauvaises nouvelles :

La saturation du trafic, suite à l’attaque, concernant des connexions aux réseaux proches des serveurs DNS racine. Il en a résulté le rejet et l’expiration de requêtes valides et normales par certains serveurs DNS racine, et en certains endroits.

Mais il y a eu aussi quelques bonnes nouvelles :

Plusieurs serveurs DNS racine sont restés opérationnels, du moins virtuellement à partir de tous les postes de contrôle et de surveillance, et ce durant toute la durée de l’attaque.

Pour finir, les serveurs DNS racine ont certes été victimes d’une attaque DDoS sans précèdent, mais ils sont restez opérationnels, en gardant l’intégralité du système DNS fonctionnel, tout au long de l’attaque.

Suivre @SophosFrance

//

// ]]>

Billet inspiré de “Internet DNS servers withstand huge DDoS attack” par Paul Ducklin de Naked Security

Partagez “Des serveurs DNS racine résistent à une attaque DDoS massive” avec http://wp.me/p2YJS1-2iE

Qu’en pensez-vous ? Laissez un commentaire.