Aujourd’hui c’est au tour d’Adobe de faire des confessions.

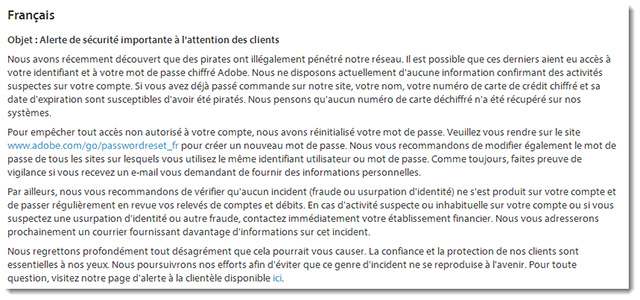

Le géant du multimédia s’enfonce, de owned à pwned, en admettant que « des pirates ont pénétré notre réseau illégalement » :

Pas vraiment une période de réjouissances pour Adobe, donc – L’un des problèmes face auxquels vous vous trouvez après vous être rendu compte que vous avez été victime d’une intrusion informatique est de savoir ce qu’on fait les pirates pendant qu’ils avaient accès à votre réseau.

Si vous avez été victime d’un cambriolage, vous pouvez généralement définir immédiatement ce qu’il s’est passé : le vide au milieu de votre meuble télé à l’emplacement où était votre téléviseur en est un indice assez limpide.

Même si vous ne vous rendez pas immédiatement compte de ce qui manque, il est souvent possible de dresser un inventaire assez précis ultérieurement : passeport ? Portefeuille ? Montre ? Et de prendre les mesures adéquates.

Les intrusions dans des réseaux informatiques sont différentes, ne serait-ce que parce que même lorsque des données sont volées, vous êtes toujours en possession de votre propre copie.

Les pédants pourront rétorquer que “voler” signifie “dérober illégalement la propriété d’autrui sans intention de la lui restituer”, mais je l’utilise quand même ici. Vous voyez ce que je veux dire.

Pire encore, étant donné que les agresseurs ont contourné votre sécurité pour entrer dans votre réseau, il est possible qu’ils aient contourné votre sécurité pendant qu’ils étaient à l’intérieur, ainsi vous ne pouvez même pas être sûr de pouvoir faire confiance en vos logs.

Je compatis donc avec Adobe, en effet ils ont été obligés d’admettre des faits hypothétiques très généraux et de réinitialiser les mots de passe de tout le monde, même s’il s’avère ultérieurement que le vol de données personnelles a été minime.

Mais c’est une maigre consolation pour les personnes qui ont récemment effectué des achats auprès d’Adobe.

Quelques notes concernant la déclaration

Voici simplement quelques idées de choses que Adobe aurait pu, et aurait du, faire différemment dans sa déclaration.

Il est possible que les pirates aient eu accès à votre… mot de passe crypté

Le diable est dans les détails. Techniquement, les mots de passe n’étaient probablement pas cryptés, ce qui impliquerait qu’Adobe aurait pu les déchiffrer et ainsi connaître le mot de passe que vous aviez choisi.

Les normes actuelles de stockage des mots de passe emploient une fonction mathématique unidirectionnelle appelée hash qui dépend environ uniquement du mot de passe, ce qui permet de calculer le hash à partir du mot de passe, mais pas l’inverse (Pour comprendre les fonctions de hachage).

Cela signifie que le mot de passe n’est jamais vraiment stocké, crypté ou non : l’utilisateur révèle le mot de passe au moment de s’identifier, mais il n’est utilisé qu’en mémoire, pour vérifier le hash, ainsi il n’est jamais nécessaire de le sauvegarder sur disque.

Bien entendu, cela signifie que des agresseurs pourraient fabriquer un tableau gigantesque de hashes pour les mots de passe populaire, cela accélérerait leurs attaques, c’est pourquoi on utilise généralement un peu de salt : un lien aléatoire stocké avec l’identifiant utilisateur et mélangé avec le mot de passe lors du calcul du hash.

Même si deux utilisateurs choisissent d’utiliser le même mot de passe, leurs salts seront différents, donc ils obtiendront des hashes différents, ce qui complique les choses pour le pirate.

Enfin, on n’utilise généralement pas la fonction hash une fois seulement à la combinaison salt-mot de passe.

Une sorte de fonction de dérivation de clé est utilisé, qui fait beaucoup plus qu’un simple calcul de hash, de manière à ralentir toute tentative d’une personne qui aurait volé une base de données, d’essayer une longue liste de mots de passe un par un (Cela est parfois appelé le key stretching. (extension de clé)).

Les fonctions de dérivation de clé communes utilisées avec un saltage-et-hashage sont PBKDF2, bcrypt et scrypt. Elles sont généralement utilisées pour que la vérification de chaque mot de passe dure 10 000 fois plus longtemps qu’avec une fonction hash seulement. Cela minimise les tentatives de trouver un mot de passe contre une liste de dictionnaire sans ralentir considérablement chaque identification légitime.

Il aurait donc été appréciable de voir Adobe déclarer explicitement qu’ils employaient le saltage, le hashage et l’extension d’algorithmes, ne serait-ce qu’en annexe à la déclaration d’intrusion.

Cela aurait permis aux utilisateurs d’estimer pour eux-mêmes la probabilité que leur « mot de passe crypté » volé soit trouvé par un pirate.

Numéro de carte de paiement, et date d’expiration

Je suis peut-être un peu trop dans l’interprétation, mais ce que je comprends de cette phrase (notez bien la virgule avant « et ») , c’est que le numéro de carte était chiffré, mais pas la date d’expiration.

Mes doutes sont renforcés par la remarque explicite qui vient ensuite, selon laquelle les « numéros de carte chiffrés » n’ont probablement pas été volés.

Pourquoi ne pas s’exprimer clairement ? Si à la fois les numéros de carte et les dates d’expiration étaient cryptés, dites-le explicitement.

Sinon, soyez clairs sur le fait que les pirates possèdent effectivement votre date d’expiration, même s’ils n’ont pas forcément votre numéro de carte.

Changez votre mot de passe pour tous les sites sur lesquels vous utilisez le même… mots de passe

Pourquoi ne pas renforcer considérablement ce conseil ?

Si vous utilisez le même mot de passe sur d’autres sites, ne faites pas que le changer.

Changez-le pour un mot différent de n’importe quel autre site, pour que les pirates qui trouvent votre mot de passe pour un site n’aient pas aussi automatiquement accès à d’autres parties de votre vie.

Il serait appréciable de constater qu’Adobe traite cela avec la même importance.

Et avant de se quitter

Au fait, un dernier rappel si vous avez en votre possession des informations sur d’autres personnes.

Crypter des données de carte de crédit et employer des méthodes de saltage, hashage et stretching pour des mots de passe sont des systèmes de sécurité vitaux.

Cependant elles ne peuvent pas se substituer aux précautions initiales que vous devez prendre pour garder vos informations en lieu sûr – il ne s’agit que d’une deuxième couche, pour le cas où votre première ligne de défense devait faillir.

Enfin je dis ça, je ne dis rien.

Articles qui peuvent vous aider :

Billet original de Paul Ducklin : Adobe customer data breached – login and credit card data probably stolen, all passwords reset.

Adobe – réinitialisation des mots ...

[…] Suite à la violation de données chez Adobe, une communication officielle de la marque demande de réinitialiser vos mots de passe. […]