Bloomberg ha publicado una dramática noticia de ciberseguridad sobre vigilancia.

Bloomberg afirma que un “colectivo internacional de ciberdelincuentes” fue el responsable de irrumpir en una red de 150.000 cámaras de vigilancia y acceder a imágenes privadas de videos en vivo.

Según Bloomberg, uno de los miembros del equipo, Tillie Kottmann, afirmó haber accedido a la empresa Verkada de vigilancia con cámaras basada en la nube y encontró con una gran cantidad de datos internos.

Aparentemente, estos datos incluían imágenes en tiempo real de hasta 150.000 cámaras de vigilancia de los clientes de Verkada, así como otra información en tiempo real, como datos de control de acceso.

El fabricante de automóviles Tesla, el proveedor de Internet Cloudflare y numerosas organizaciones policiales y de sanidad aparecen en el artículo de Bloomberg como algunos de esos clientes.

¿Por qué atacaron?

Kottmann, según Bloomberg, dio una larga lista de razones que parecen libertarias para el hackeo, incluido el sentimiento anticapitalista y la oposición al concepto mismo de propiedad intelectual.

Sin embargo, la lista de razones comienza con “curiosidad” y termina con el hecho de que fue “demasiado divertido no hacerlo”.

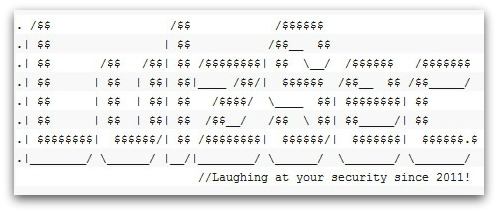

El concepto de piratería informática solo por diversión fue quizás adoptado de manera más notoria en la última década por la el grupo que se hacía llamar LulzSec, y cuyo lema infame era “Riéndonos de tu seguridad desde 2011”.

Las cosas no terminaron demasiado bien para algunos miembros de la pandilla LulzSec, quienes fueron identificados, acusados y condenados con bastante rapidez por varios ciberdelitos.

Comprobando las pruebas

Bloomberg dice que ha visto imágenes de cámaras que corroboran las afirmaciones de Kottmann de que las transmisiones de video en vivo eran accesibles, y dice que las transmisiones se detuvieron después de informar del incidente a Verkada.

Verkada aparentemente le dijo a Bloomberg que había “deshabilitado todas las cuentas de administrador interno para evitar cualquier acceso no autorizado”.

Se supone que el acceso de administrador es la forma en que los atacantes accedieron al principio, no tanto por técnicas avanzadas como por una combinación de malas prácticas de ciberseguridad y buena suerte:

Los métodos de los ciberdelincuentes no eran sofisticados: obtuvieron acceso a Verkada a través de una cuenta de “superadministrador”, lo que les permitió acceder a las cámaras de todos sus clientes. Kottmann dice que encontraron un nombre de usuario y una contraseña para una cuenta de administrador expuesta públicamente en Internet.

Lo que es probable que suceda a continuación en esta saga no está claro.

Kottmann, en cualquier caso, quien aparentemente tuiteó como @nyancrimew, ahora está suspendido de la plataforma por violar las reglas de Twitter.

¿Qué hacer?

No dejes que esto te ocurra a ti.

- No crees las llamadas cuentas de superadministrador que hacen posible que una persona acceda a todos y cada uno de los datos a su voluntad. Asegúrate de no solo tener límites sobre el daño que un usuario individual puede hacer por sí solo, sino también de prestar atención a las alertas que advierten de usuarios que intentan obtener acceso a recursos controlados.

- No asumas que todos los atacantes están motivados por dinero. Los ataques por razones de la vieja escuela, incluido simplemente “porque estaba allí”, no son menos intrusivos o perturbadores, especialmente si los datos confidenciales de los clientes están en riesgo.

- No olvides que puedes subcontratar el trabajo pero no la responsabilidad. Evaluar las fortalezas y debilidades de la ciberseguridad de los proveedores con los que trabajas puede parecer una carga que ralentiza tu negocio, pero debes asegurarte de que tus proveedores operen con tus propios estándares de seguridad o por encima de ellos.

- Vigila tus activos en la nube en caso de que expongas datos donde no deberías. Las herramientas como Sophos Cloud Optix no pueden evitar que digas las contraseñas correctas a las personas equivocadas, pero pueden ayudarte a controlar tu exposición e identificar los activos de la nube que son visibles donde no se supone que deben estar.

- Utiliza el cifrado de extremo a extremo siempre que puedas. Si estás recopilando datos de vigilancia de tus clientes, pero nunca necesitarás examinarlos tu mismo, cífralos con las claves de tus clientes directamente en la fuente y solo transmítelos o almacénalos en forma cifrada.

Recuerda que incluso si estás recopilando datos de tus clientes para poder procesarlos por ellos, como hacer un reconocimiento de imágenes en tiempo real para generar alertas basadas en situaciones peligrosas o acceso prohibido, aún puedes usar el cifrado de extremo a extremo dentro de tu propia red.

Por ejemplo, cifrar los datos en la fuente de una cámara para que no se puedan descifrar hasta que lleguen a sus servidores de procesamiento de imágenes (presumiblemente protegidos de forma adicional) ayuda a limitar la cantidad de personas y dispositivos en tu red donde los datos confidenciales podrían ser interceptados y robados.

Dejar un comentario