El Instituto Nacional de Ciberseguridad (INCIBE) alerta que en los últimos días se ha detectado desde el servicio de respuesta a incidentes de INCIBE-CERT un repunte del malware Emotet, un tipo de troyano que se propaga a través del envío de correos fraudulentos. El objetivo de los correos es que el receptor del mensaje descargue e instale un adjunto malicioso, o acceda a un enlace comprometido donde descargar el malware, para finalmente, pasar a formar parte de la botnet Emotet.

En esta campaña, los ciberdelincuentes se valen de la ingeniería social a través del fraude del CEO para tratar de engañar a los usuarios.

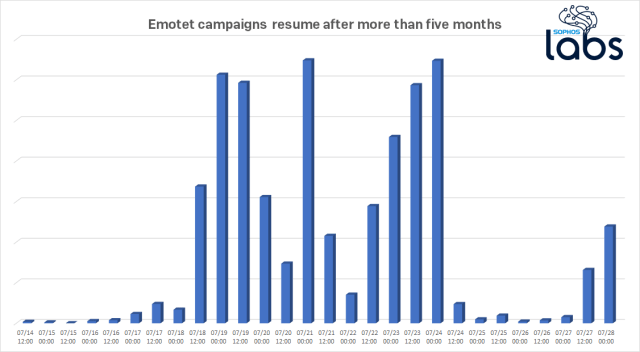

Desde Sophos ya avisamos que se había detectado un aumento importante del malware Emotet, que pareció desparecer del mapa el pasado febrero, cuando sus botnets cesaron su actividad y sus campañas de spam se silenciaron.

Desafortunadamente, Emotet es un malware diseñado para evitar ser detectado, atacar fuerte y multiplicarse. Todo ello gracias a numerosas actualizaciones, un diseño polimórfico y modular, y su habilidad para desarrollar diferentes ataques contra diferentes víctimas. Por lo que nos encontramos ante una amenaza cambiante para los administradores de sistemas. Por eso el INCIBE dice:

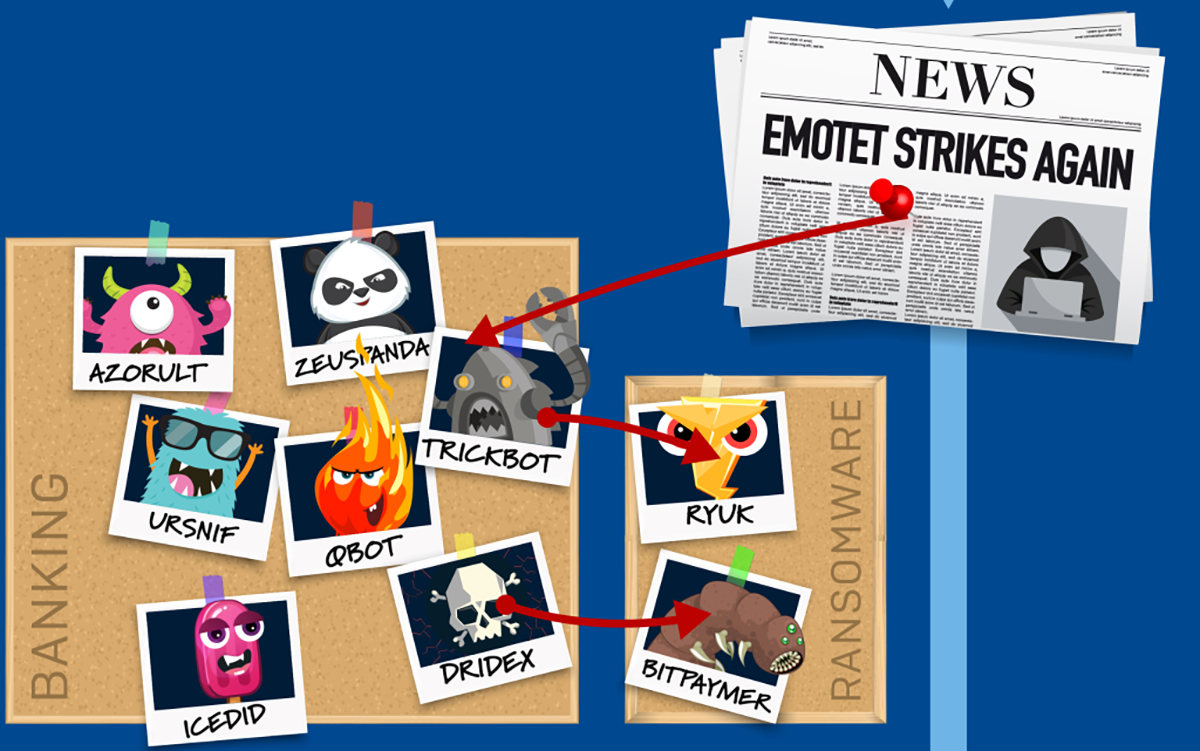

Dependiendo de la versión del malware con la que se infecta el equipo, este tendría diferentes comportamientos, como infección por ransomware o robo de datos bancarios, nombres de usuario y contraseñas o la libreta de direcciones de correo electrónico.

¿Qué hacer?

Emotet continúa siendo una amenaza extremadamente potente in-the-wild, y gestionarla es uno de los desafíos más difíciles para los administradores y cazadores de amenazas.

Con todo esto en mente, repetimos los consejos que ya hemos dado sobre Emotet:

- Asegura todas las máquinas. Prevenir es mejor que curar y una de las mejores medidas de prevención es comprobar que no hay ninguna máquina sin proteger en la red local.

- La importancia de las actualizaciones. Puede que parezca algo de otra época, pero está en la lista por meritos propios. En el mundo real, software no actualizado hace que los ataques de Emotet sean más destructivos y difíciles de contener.

- Bloquea PowerShell por defecto. No quiere decir que todos los usuarios lo tengan bloqueado, posiblemente a algunos les haga falta, pero primero se debe bloquear a todos y después se dará permiso a los que realmente lo necesiten. Y nos referimos realmente a bloquearlo, no simplemente a crear una norma de bloqueo, ya que estas se pueden saltar.

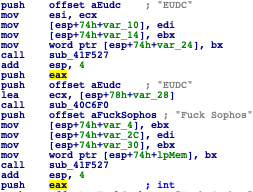

- Utiliza protección Next-Gen de Sophos. Incluso los propios ciberdelincuentes detrás de Emotet aprecian nuestros esfuerzos combatiendo estas amenazas, por lo que han decidido añadir un pequeño comentario en el propio código fuente dirigido hacia nosotros

Dejar un comentario