Esto es algo para recordar: ransomware disfrazado como una herramienta gratuita de descifrado anti-ransomware.

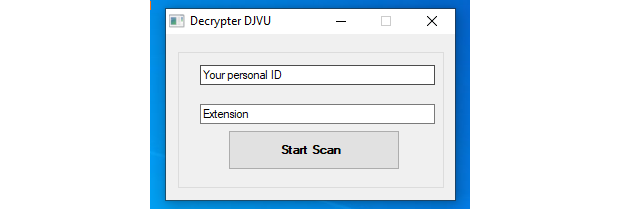

La muestra que analizamos afirma ser un descifrador para el ransomware DJVU, que recibe su nombre de la extensión .djvu que agrega a los archivos que codifica.

Te invitamos a poner tu “identificación personal” y una extensión de archivo, presumiblemente para darle al programa una apariencia de legitimidad, pero hasta donde podemos ver, ignora lo que introduces, usando el cuadro de diálogo simplemente como un iniciador del cifrado-en-el-descifrador- falso.

De hecho, el descifrador falso simplemente extrae una copia de otro programa llamado crab.exe (que no debe confundirse con la familia de ransomware GandCrab) que está incrustado dentro de él como un recurso de datos.

El descifrador falso escribe crab.exe en tu carpeta TEMP, lo inicia y luego se elimina.

El archivo crab.exe es un ransomware no reconstruido: revisa tus archivos en busca de coincidencias con una larga lista de extensiones de archivos para cifrar, y los codifica con una clave de cifrado elegida al azar.

La extensión .djvu, agregada por el mismo ransomware que este malware de doble cruce dice que puede solucionar, está en la lista.

Entonces, si lo estás ejecutando con la desesperada esperanza de que poder recuperarte de un ataque de ransomware de forma gratuita, terminarás en una situación de doble golpe, con cualquier archivo que DJVU aún no haya atacado cifrado una vez, y con cualquier archivo ya hubiera atacado DJVU ahora cifrado dos veces.

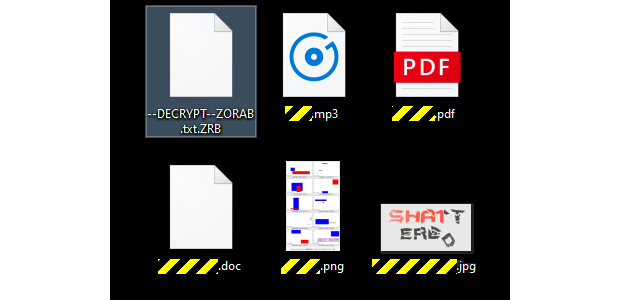

Este malware usa la extensión .ZRB, por lo que los archivos doblemente cifrados ahora terminarán en .djvu.ZRB.

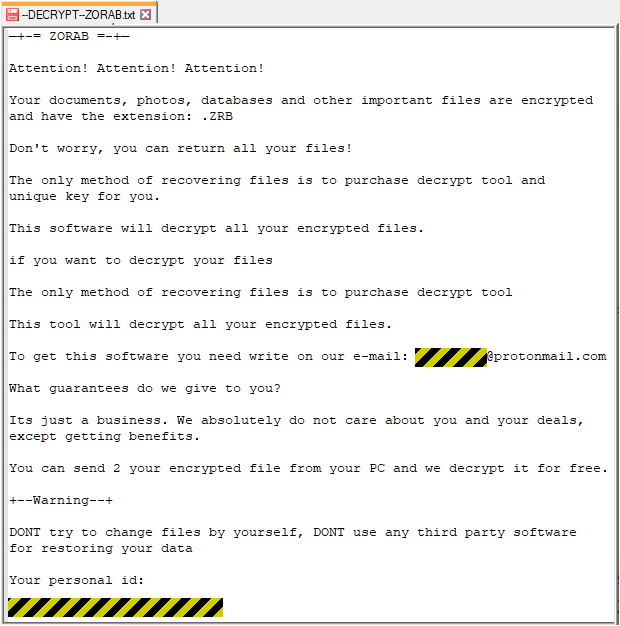

Una vez que finaliza la codificación, el fondo de pantalla de Windows se establece en un fondo negro para lograr un efecto dramático, y se agrega un archivo llamado –DECRYPT – ZORAB.txt al escritorio para indicarte qué hacer a continuación:

No se muestra ningún precio aquí, no hay una página web para visitar, ni una billetera de criptomonedas a la que enviar fondos, solo una “identificación personal” y una dirección de correo electrónico Protonmail pseudo-anónima que supuestamente te pone en contacto con los ciberdelincuentes.

Ten en cuenta que simplemente cambiando algunas cadenas de texto en el malware y volviéndolo a compilar, estos ciberdelincuentes podrían convertirlo fácilmente en una variante que pretende “solucionar” otras cepas de ransomware: es solo el título de la ventana y la cadena de extensión .djvu a los que se dirigen esta vez.

Suponemos que DJVU fue el objetivo porque las primeras versiones de ese malware podrían descifrarse de forma gratuita, pero parece que los delincuentes de DJVU hicieron algunas “mejoras” recientes para que sea más difícil descifrar sin pagar.

Como resultado, asumimos que al menos algunas víctimas ahora podrían estar dispuestas a buscar fuera de su zona de confort habitual herramientas gratuitas que dicen ayudar, dado que las de buena reputación que ya han probado no funcionaron.

El codificador crab.exe no parecía muy bien programado: en nuestras pruebas no pudo codificar algunos archivos por razones que podrían evitarse fácilmente (no diremos por qué, dejaremos que los ciberdelincuentes encuentren el error por sí mismos), y en algunos directorios logró codificar su propia nota de rescate –DECRYPT – ZORAB.txt poco después de crearla.

En nuestro escritorio de prueba, el malware intentó pero no pudo cifrar nuestros archivos “sacrificados”.

Sin embargo, cifró su propia nota de rescate.

¿Qué hacer?

No sabemos cómo se distribuyó esta muestra en particular, o cuántas personas la han ejecutado, pero si ya has sido víctima de un ataque de ransomware, no bajes la guardia en tu búsqueda de una herramienta gratuita para recuperarte, solo para descubrir que has empeorado la situación.

El ransomware no se trata solo de ataques a grandes empresas y redes corporativas.

En casa, puedes protegerte con algunas precauciones simples:

- No abras archivos adjuntos no solicitados, especialmente si te lo pide el propio correo electrónico, ya que podría haber venido de cualquiera y no del remitente.

- No hagas clic en enlaces web no solicitados ni descargues software que no solicitaste solo porque alguien que no conoces te lo pidió.

- Instala los parches y actualizaciones de seguridad lo antes posible. No facilites el trabajo a los ciberdelincuentes permitiendo ataques que podrías haber evitado.

- Busca un antivirus que incluya un filtro en tiempo real para detener el comportamiento malicioso antes de que cause algún daño, además de incorporar un filtro web para mantenerte lejos de sitios pirateados o dañinos.

- Si estás infectado con malware, pregúntale a alguien con experiencia y formación en vez de buscar en internet por tu cuenta.

- Realiza copias de seguridad periódicas para tener la posibilidad de recuperar archivos perdidos o dañados.

Tanto el descifrador falso como el ransomware que contiene están bloqueados por los productos de Sophos como Troj / Ransom-FYU. Otros nombres que puede encontrar aquí para esta amenaza incluyen Zorab (el nombre que se da a sí mismo) y Zorba, un anagrama de ese.

Tony

Excelente artículo !

whatsapp eigene töne

Muy buen artículo, gracias por compartir