#NNC5ED: Sophos en la quinta edición de Navaja Negra

Sophos y Cyberoam hemos estado en la quinta edición de Navaja Negra, una de las CON que mejor se ha consolidado en el clima nacional y en breve internacional, contando con ponentes foráneos de gran renombre.

Sophos y Cyberoam hemos estado en la quinta edición de Navaja Negra, una de las CON que mejor se ha consolidado en el clima nacional y en breve internacional, contando con ponentes foráneos de gran renombre.

La WiFi del evento corrió por parte de Sophos, así que estuvimos el día anterior por allí para poder desplegarla. Gracias al personal de la Universidad, pudimos desplegar los diferentes AP’s y hacer llegar su tráfico a un equipo UTM de Sophos, el cual gracias a la licencia Wireless Security hace las veces de controlador WiFi. Para los accesos, elegimos los AP100, lo que permitió ofrecer WiFi AC 3×3 MIMO con hasta 1.3 Gbps de rendimiento.

Por otro lado, un requisito de la organización era no dejar la WiFi abierta, así que aprovechamos la funcionalidad “hotspot” que Sophos UTM brinda para hacer un portal cautivo el cual, mediante un ticket (voucher) permitía el acceso. Dicho código venía incluido dentro del Welcome Pack.

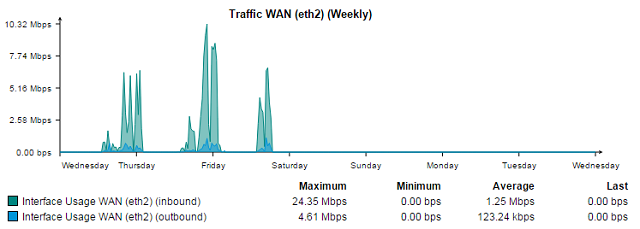

Las ponencias de este año fueron muy interesantes y eso quedó reflejado en el uso de la conexión WiFI. A modo de ejemplo:

Podemos ver cómo el viernes fue el día que más tráfico hubo la red WiFi y cómo en los diferentes días se aprecian las caídas de tráfico, coincidiendo con almuerzos y charlas, así como los picos en los pequeños descansos entre charla y charla.

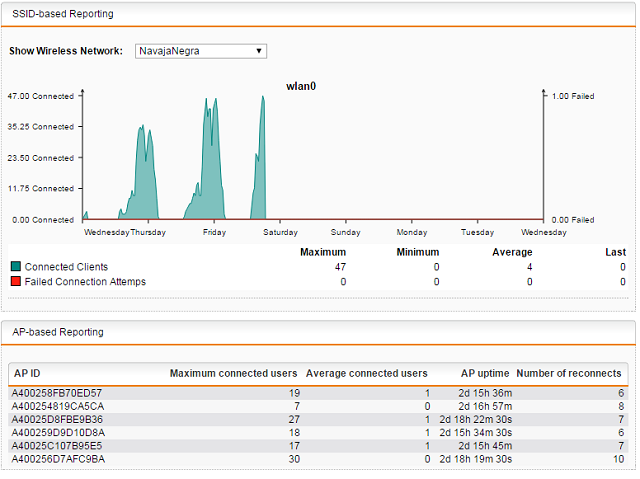

En cuanto a los usuarios conectados, esta fue la mejor parte, pues con la afluencia esperada de cerca de 700 personas, se dimensionó un sistema de alta capacidad, con AP’s redundados de gran rendimiento. Sin embargo, revisando estadísticas:

El pico de usuarios fue el viernes, con 47 usuarios concurrentes… está más que claro, es una CON de seguridad, nadie se atreve a conectar a una WiFi y, casi, ni al 4G (hay quien comentó que estaban “jugando” con éste).

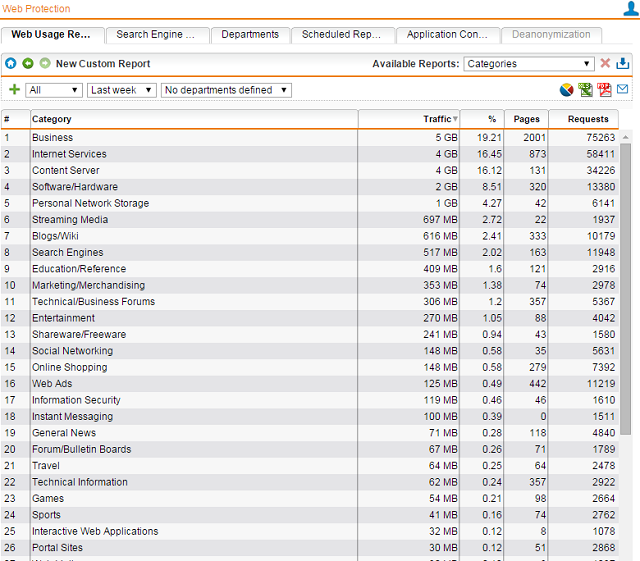

Los que sí tuvieron “agallas” a conectar, mostraron unos patrones peculiares:

Páginas de servicios de Internet, de Streaming, de almacenamiento en nube, educativas, de seguridad IT, etc… y por dominios concretos, dependiendo del taller, podíamos ver picos de acceso a las webs para descargar los SKD correspondientes (arduino.cc por ejemplo).

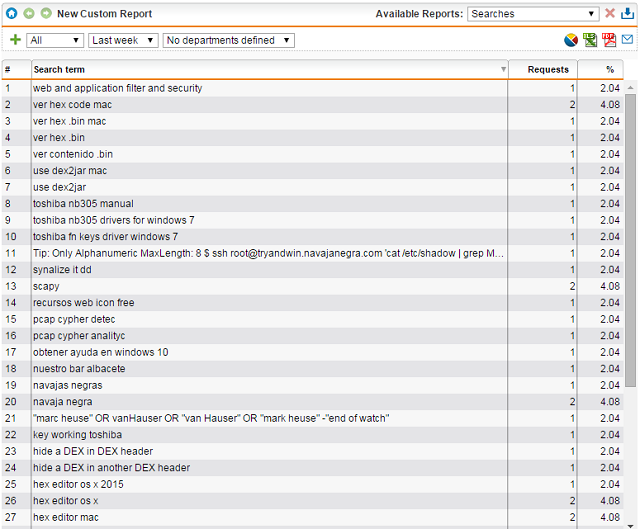

También, en las búsquedas de los principales motores pudimos ver cosas curiosas:

Como se puede ver, parece que había mucha necesidad para codificar en hexadecimal para MAC… aunque alguien parece que necesitaba obtener ayuda con Windows 10 (ver búsqueda nº 17).

Respecto a aplicaciones, básicamente todo era navegación, HTTPS por supuesto con algo de HTTP en claro, así como protocolos de correo, redes sociales, algo de streaming y actualizaciones de los diversos antimalwares de los equipos.

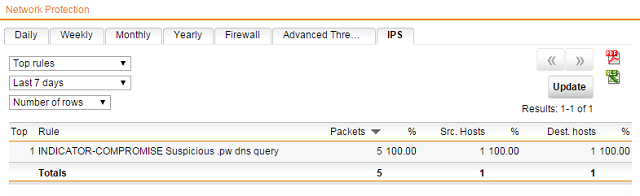

Finalmente, el último día, el sábado por la mañana, se detectó algo de tráfico “anómalo”:

Pero sospecho que era debido al uso de aplicación P2P de descarga de ficheros, pues el mismo usuario estuvo utilizándola, siendo su tráfico detectado (y, ya puestos, bloqueado).

En definitiva, tres días con grandes conferencias, para reencontrarse con gente muy interesante y poner a prueba la solución WiFi.

Para manteneros al día de las últimas amenazas haceros fans de nuestra página de Facebook o síguenos en Twitter para intercambiar experiencias en torno al mundo de la seguridad. Si deseas recibir nuestro boletín de seguridad en tu correo electrónico, suscríbete en la siguiente aplicación:

Dejar un comentario