El Internet Systems Consortium, más conocido como el ISC, cree que puede haber sufrido una infección de malware. Esta es la organización responsable de BIND, un servidor DNS que es muy usado en producción, aunque oficialmente es una simple implementación de referencia.

Como probablemente sepas, DNS (Domain Name System), es la cinta adhesiva que mantiene pegado todo Internet. Sin los DNS tendrías que recordar el número que identifica cada web, sería algo así como 31.222.175.174 o 2a03:2880:2130:cf05:face:b00c::1 para cada página que quisieras visitar. Los nombres “humanos” como son sophos.com o google.es solo son posibles gracias a la existencia de los servidores DNS.

Curiosamente, Paul Vixie, fundador de la empresa que originó el ISC y autor del código de BIND, declaró públicamente hace unos cuatro años que la industria de los antivirus era un “fraude”.

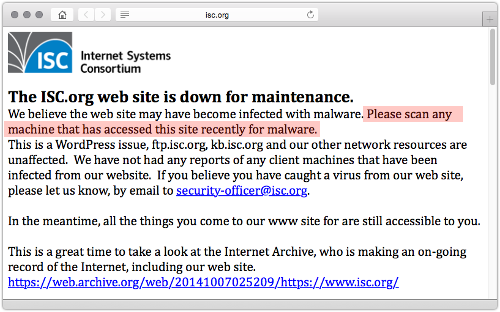

Pero el ISC ha evolucionado desde entonces, y ahora recomienda oficialmente que los que visitaran su web recientemente chequeen su ordenador con un antivirus.

Parece que el problema se originó en la parte de su web que está gestionada con WordPress, pero no frecen mucha más información.

¿Qué puede haber ocurrido?

Los problemas más habituales de WordPress que llevan a un hackeo de la web son:

– No actualizar el propio WordPress o sus plugins, dejando posibles puertas de entrada para los ciberdelincuentes.

– Una política incorrecta referente a las contraseñas, lo que incluye contraseñas débiles, contraseñas reutilizadas en otros sitios, y no incluir la autenticación de dos pasos.

– Contenido infectado de terceras partes como pueden ser anuncios en servidores externos.

– Otorgar demasiados privilegios a nuestros colaboradores y usuarios.

Las buenas noticias es que el ISC ha sido muy claro con el problema publicando un anuncio en su página de inicio y no mareando la perdiz y avisando demasiado tarde.

Creen que sus webs se han visto comprometidas y han actuado en consecuencia. Esperemos que ofrezcan más información cuando la obtengan para disponer una visión más clara de lo acontecido.

¿Infectado o afectado?

Con la poca información que disponemos en la actualidad parece que estamos hablando de software malicioso que se ha instalado en el servidor, por ejemplo un exploit kit, más que malware almacenado en el servidor que se propaga a sus visitantes.

Un exploit kit se usa para infectar a los visitantes que tienen una vulnerabilidad determinada en su equipo. Son muy peligrosos pero si el equipo de visitante esta actualizado entonces el riesgo es bajo.

¿Cómo puedo ayudar?

Rastrear los problemas causados por malware es complicado, especialmente si solo una parte de los visitantes se han visto afectados, o si los “malos” se han dado cuenta que los había pillado y han borrado su rastro antes de que dispongas una prueba forense de lo sucedido.

Por eso si crees que te has infectado al visitar su web, por favor haz lo que te piden y comunícaselo al responsable de la investigación.

Es importante recordar que es casi seguro que el código de los productos del ISC, incluyendo BIND, no se ha visto afectado, por lo que no parece que los atacantes puedan haber trasteado con su software.

Dejar un comentario