Se empieza a escuchar del “Internet de las cosas” o lo que es lo mismo, todo tipo de cacharrería conectada a Internet. Indudablemente, es el futuro y en unos años nos preguntaremos cómo podíamos hacer vida normal sin ellos.

Pero no hay que irse muy lejos y pensar en pulseras cuantificadoras ni neveras “inteligentes” del futuro, pues estos dispositivos hace años que están entre nosotros, como por ejemplo, las cámaras IP. ¿Quién no tiene una o ha tenido tentación de comprar la típica cámara WiFi que por muy pocos euros se adquiere en el centro comercial?.

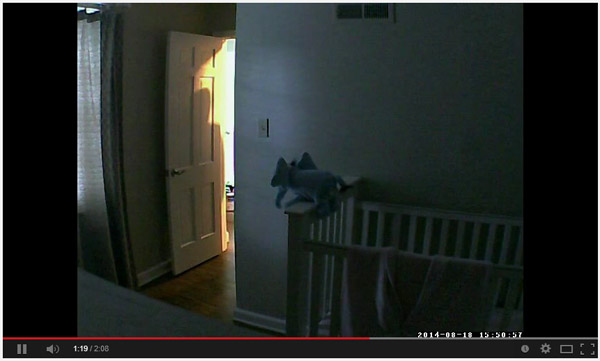

Pues bien, estos dispositivos pueden darnos más quebraderos de cabeza que ventajas y para muestra un botón: desde hace un tiempo, sigo un canal de youtube bastante gracioso llamado IPCamLeaks. Este usuario se dedica a acceder a un determinado modelo de cámara, el cual, debido a un fallo de seguridad, permiten a cualquiera acceder. Además, como dicho modelo permite audio bidireccional (tienen un altavoz), les envía un streaming de audio de la famosa canción del grupo The Police, Every Breath you Take, cuya letra continúa con un “I’ll be watching you”, que viene más que al pelo.

Muchas veces nos pensamos que sólo los modelos “baratos” de este tipo de cámaras están afectadas por estos “agujeros” de seguridad, pero yo mismo pude descubrir un bug similar en una cámara de fabricante reconocido y del cual no hay CVE reportado, donde cualquiera podía acceder sin necesidad de autenticación al streaming de vídeo. Afortunadamente no tengo constancia de haber sido espiado y la cámara, de la cual ya no hay actualizaciones, ha sido relegada de su trabajo.

En cualquier caso, ahí afuera hay auténticos buscadores de “tesoros” que incluso llegan a elaborar mapas a través de los listados de IP’s publicados.

Pese a que la geolocalización de IP’s no es muy precisa, accediendo a la configuración de las cámaras podrían llegar a saber nuestra dirección, pues en el panel de gestión de ésta, muy posiblemente hayamos configurado nuestro email, registro DNS dinámico y otros parámetros que podrían dar pistas acerca de nuestros datos personales y de ahí, llegar a saber nuestra dirección. Una vez realizado estas averiguaciones, podrán mantener un seguimiento de nuestra casa y saber cuándo hay que robar.

Con todo esto, las recomendaciones al respecto para adquirir este tipo de dispositivos:

1) Utilizarlas en zonas “comunes”, es decir, donde no nos importe que pudiésemos ser visualizados. La puerta de entrada, ventanas, etc… son las zonas recomendadas, más que apuntar dentro de la propia habitación.

2) Si la cámara tiene PTZ (permite ser orientada), debemos asegurarnos que la orientación que adquiere tras ser encendida/rebotada es la que debe tener: si por casualidad la viésemos movida, debemos empezar a sospechar.

3) Buscar fabricantes que estén concienciados en la seguridad: ver cuántas versiones de firmware para el modelo que deseamos han publicado. Un fabricante preocupado podremos ver que habrá liberado varios firmwares desde que la sacó al mercado, salvo que el modelo sea realmente nuevo. Si esto ocurriese, siempre podremos ver qué ha hecho con otros modelos.

4) Desconfiar de aquellos fabricantes con páginas sin zona de descarga o bien que no tengan actualizaciones publicadas: siempre hay actualizaciones, si no del modelo elegido, de otros.

5) No confiar en fabricantes sin páginas específicas para Europa. Muy posiblemente sólo tengan en cuenta mercados locales con leyes de protección a los usuarios mucho más laxas.

Pero no todo son cámaras, hay sistemas de riego, de control eléctrico, termostatos… que darán para más historias…

Para manteneros al día de las últimas amenazas haceros fans de nuestra página de Facebook o síguenos en Twitter para intercambiar experiencias en torno al mundo de la seguridad. Si deseas recibir nuestro boletín semanal de seguridad en tu correo electrónico, suscríbete en la siguiente aplicación:

Dejar un comentario